解析結果を元にフィッシング注意喚起記事のHTMLを作成します。

メール内のリンクは絶対にクリックしないでください。ID・パスワード・個人情報を入力した場合は、直ちにSBI証券公式サイトからパスワードを変更し、カスタマーサポートへ連絡してください。

2026年4月23日、SBI証券を騙り「不正アクセスによる損失補償の申請期限が迫っている」と偽る詐欺メールの流通が確認されました。本記事では、受信したメールの全文、技術的な偽装手法の解説、および具体的な見分け方と対処方法を掲載します。

メールの概要

| 件名 | 【SBI証券】不正アクセス補償申請|最終期限のご案内と手続きのお願い No[.]41937804 |

|---|---|

| 差出人(表示名) | SBI証券 <service[@]sbigroup[.]co[.]jp> |

| 実際の送信元(Return-Path) | service[@]zh-mobile-wanqiuzhibo[.]com |

| 送信日時 | 2026年4月23日 13:36:07 (JST) |

| 送信元IP | 34[.]102[.]24[.]129(Google LLC / CIDR: 34[.]64[.]0[.]0/10) |

| 判定 | フィッシング詐欺(確定) |

| SHA-256 | ce27b5d67b45ec8ebd1e0b62f6a8dba587cf9629aa73020a3ba10e3fc4ed0d0d |

受信したメール本文(全文)

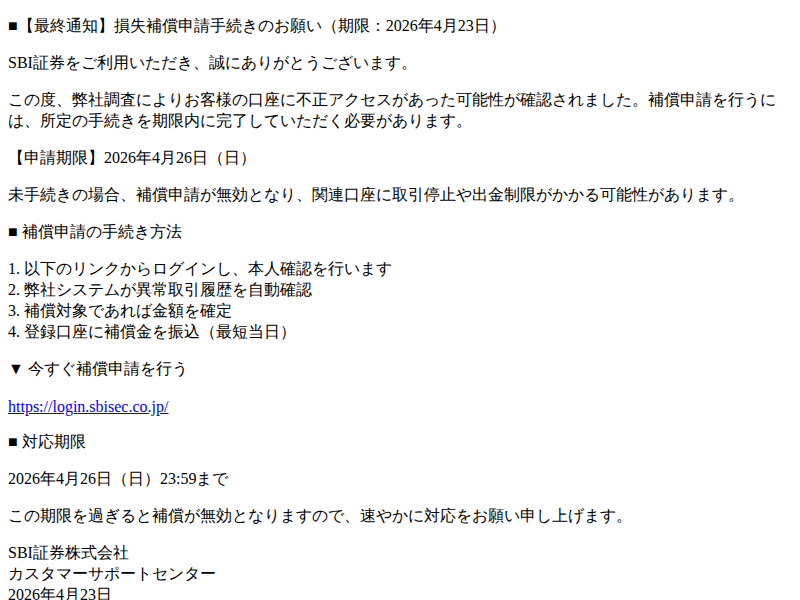

以下は、受信者のメールソフト上で表示される本文を再現したものです。実際のメールソースには、後述する難読化処理(ゼロ幅文字やランダム文字列の挿入)が施されていますが、ここでは表示上の見た目に近い形で掲載します。

■【最終通知】損失補償申請手続きのお願い(期限:2026年4月23日)

SBI証券をご利用いただき、誠にありがとうございます。

この度、弊社調査によりお客様の口座に不正アクセスがあった可能性が確認されました。補償申請を行うには、所定の手続きを期限内に完了していただく必要があります。

【申請期限】2026年4月26日(日)

未手続きの場合、補償申請が無効となり、関連口座に取引停止や出金制限がかかる可能性があります。

■ 補償申請の手続き方法

1. 以下のリンクからログインし、本人確認を行います

2. 弊社システムが異常取引履歴を自動確認

3. 補償対象であれば金額を確定

4. 登録口座に補償金を振込(最短当日)▼ 今すぐ補償申請を行う

[表示テキスト: hxxps://logiten[.]sbisec[.]co[.]jp/ — 実際のリンク先は後述のフィッシングURL]■ 対応期限

2026年4月26日(日)23:59まで

この期限を過ぎると補償が無効となりますので、速やかに対応をお願い申し上げます。SBI証券株式会社

カスタマーサポートセンター

2026年4月23日

重要:本文中の「今すぐ補償申請を行う」リンクは、表示上は hxxps://logiten[.]sbisec[.]co[.]jp/ というSBI証券風のURLに見えますが、実際にクリックすると以下のフィッシングURLに誘導されます。

hxxps://www[.]zh-home-qiutansports[.]com/?_scpr=pTCwj9Si1C8QFZ3aOcTMaqy6

フィッシング判定の根拠

本メールは、以下に示す複数の独立した証拠を総合してフィッシング詐欺と確定しています。いずれか単独の根拠ではなく、複合的な判断です。

1. 送信元アドレスの不整合(確認済み)

観測事実:メールの差出人(Fromヘッダ)は service[@]sbigroup[.]co[.]jp と表示されていますが、実際にメールを送信したサーバーを示す Return-Path は service[@]zh-mobile-wanqiuzhibo[.]com という全く別のドメインです。

示唆:FromヘッダとReturn-Pathの不一致は、差出人を偽装していることを示唆します。正規の企業メールでは、一般にこの2つのドメインは一致するか、同一組織の管理下にあるドメインが使われます。zh-mobile-wanqiuzhibo[.]com はSBI証券(一般に sbisec[.]co[.]jp および sbigroup[.]co[.]jp として知られる)とは無関係のドメインです。

2. メール認証(SPF / DKIM / DMARC)の検証結果

メール認証は、送信者が正規の送信元であるかを検証する技術的な仕組みです。本メールの検証結果は以下のとおりです。

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | Return-Pathドメイン(zh-mobile-wanqiuzhibo[.]com)のSPFレコードが、送信元IP(34[.]102[.]24[.]129)を正規の送信サーバーとして完全には認可していないことを示します。SPF(Sender Policy Framework)は、ドメイン所有者が「このIPからの送信を許可する」と宣言する仕組みで、softfailは「おそらく許可されていない」を意味します。 |

| DKIM | 不明 | DKIM(DomainKeys Identified Mail)の検証結果が付与されていない状態です。DKIMはメールに電子署名を付与し、送信元の正当性と本文の改ざん有無を確認する技術ですが、本メールでは検証結果が確認できません。 |

| DMARC | fail | DMARC(Domain-based Message Authentication, Reporting and Conformance)は、SPFまたはDKIMの認証結果と、Fromヘッダのドメインとの整合性(アライメント)を検証する仕組みです。本メールでは、Fromヘッダが sbigroup[.]co[.]jp であるのに対し、実際の送信ドメインは zh-mobile-wanqiuzhibo[.]com であるため、ドメインの整合性がなく、DMARCは失敗しています。 |

総合的な示唆:SPF softfailとDMARC failが同時に発生しており、Fromヘッダのドメインと実際の送信ドメインが完全に異なることから、正規のSBI証券の送信インフラからは送信されていないことが技術的に裏付けられます。

3. 送信元インフラの分析(確認済み)

観測事実:メールの送信元IPアドレス 34[.]102[.]24[.]129 は、RDAP(Registration Data Access Protocol)情報によると Google LLC が管理するIPレンジ(CIDR: 34[.]64[.]0[.]0/10)に属しています。

示唆:これは攻撃者がGoogle Cloudなどのクラウドインフラを利用してフィッシングメールを送信している可能性を示唆します。クラウドサービスは誰でも利用できるため、IPアドレスの所属組織がGoogle LLCであること自体は正規性を証明するものではありません。SBI証券の正規メールが通常このIPレンジから送信されることは、一般的には知られていません。

4. フィッシングURLの分析 — TDS(Traffic Direction System)の検出(確認済み)

観測事実:メール内のリンクは以下のフィッシングURLに誘導します。

hxxps://www[.]zh-home-qiutansports[.]com/?_scpr=pTCwj9Si1C8QFZ3aOcTMaqy6

このURLにアクセスすると、TDS(Traffic Direction System)と呼ばれるリダイレクト基盤が検出されました。TDSとは、アクセスしてきたユーザーの条件(IPアドレス、地域、ブラウザ種別、アクセス回数など)に応じて、異なる宛先URLへ自動的に振り分ける仕組みです。

観測された挙動:

- 今回の調査では最終的に

www[.]fogdcqvy[.]shopへリダイレクトされることが確認されました - このドメインの

/loginパスでは、サーバーヘッダにcloudflareが確認されましたが、ソースサイズは0バイトでした - ソースが空であることは、JavaScriptによるクライアントサイドレンダリング、またはボット検知による出し分けが行われている可能性を示唆します

- TDSの性質上、アクセスごとに異なるドメインへリダイレクトされるため、ここに記載した以外のドメインが使われる可能性があります

示唆:TDSを使う攻撃インフラは、個別ドメインの通報・テイクダウンだけでは対処が困難であり、組織的かつ継続的なフィッシングキャンペーンに用いられる手法として一般に知られています。正規のSBI証券が、このような動的リダイレクト基盤を顧客向けURLに使用することは考えられません。

5. メール本文の難読化手法

本メールのHTMLソースには、スパムフィルターやテキストベースの検知をすり抜けるための複数の難読化手法が確認されました。以下は、受信者が本メールの危険性を見抜くための情報として解説します。

(a)ゼロ幅文字の大量挿入

本文中の日本語テキストの間に、画面上には表示されない「ゼロ幅文字」が多数挿入されています。確認されたゼロ幅文字は以下のとおりです。

- U+200B(ZERO WIDTH SPACE)— ゼロ幅スペース

- U+200C(ZERO WIDTH NON-JOINER)— ゼロ幅非接合子

- U+FEFF(ZERO WIDTH NO-BREAK SPACE)— ゼロ幅ノーブレークスペース

これらの文字は人間の目には見えませんが、テキストの文字列としては「補償申請」が「補償申請」のように分断されます。これにより、「補償申請」というキーワードでのフィルタリングを回避する効果があります。

(b)ランダム文字列の挿入

本文中に「NCse」「IpAWvw」「S4yVnk」「zLfNPg1」「GNAX5」「QVRUXIs」などのランダムな英数字列が多数挿入されています。これらはCSS(display:none)で非表示にされているため受信者の画面上には表示されませんが、メールのソースコード上には存在しており、キーワード検出を妨害する目的で使われています。

(c)HTMLエンティティによる文字の置換

「通知」「補償」「お願い」といった通常のテキストが、HTMLの数値文字参照(例:通 = 通、補 = 補)に置き換えられています。メールソフト上では正常に表示されますが、テキストマッチングによる検知を回避する手法です。

(d)CSS非表示クラスの定義

メールのHTMLソース冒頭に、以下のようなCSSクラスが定義されています。

|

1 2 3 4 5 6 7 8 9 |

.__fcpo_h { display: none !important; mso-hide: all; /* Outlook向け非表示 */ font-size: 0; max-height: 0; overflow: hidden; color: transparent; visibility: hidden; } |

このクラスが適用された要素は、あらゆるメールソフトで確実に非表示になるよう、複数の非表示手法が重ねて指定されています。前述のランダム文字列はこのクラスで隠されていると考えられます。

示唆:これらの難読化手法が複合的に施されていること自体が、本メールがスパムフィルターの回避を意図して作成されたことを強く示唆しています。正規の企業メールにこのような処理が施されることはありません。

総合判断

以下の複数の証拠を総合し、本メールはSBI証券を騙るフィッシング詐欺であると確定しています。

- 差出人の偽装:Fromヘッダは

sbigroup[.]co[.]jpを名乗っているが、Return-Pathは無関係のドメインzh-mobile-wanqiuzhibo[.]comであり、送信元が偽装されている(確認済み) - メール認証の失敗:SPF softfailおよびDMARC failにより、正規の送信インフラから送信されたものではないことが技術的に裏付けられている(確認済み)

- フィッシングURLへの誘導:メール内のリンクはSBI証券の正規ドメインではなく、TDSを経由して複数のフィッシングドメインに誘導される(確認済み)

- 組織的な難読化:ゼロ幅文字、ランダム文字列、HTMLエンティティ、CSS非表示クラスの4種の検知回避手法が併用されており、正規の企業メールには見られない特徴である(確認済み)

IOC(侵害指標)一覧

セキュリティ担当者向けに、本フィッシングメールに関連するIOC(Indicators of Compromise)を以下に掲載します。ファイアウォールやメールフィルターでのブロックルール作成にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| Return-Pathドメイン | zh-mobile-wanqiuzhibo[.]com | 実際の送信元 |

| フィッシングURL(TDS入口) | hxxps://www[.]zh-home-qiutansports[.]com/?_scpr=pTCwj9Si1C8QFZ3aOcTMaqy6 | TDS — 稼働中 |

| リダイレクト先ドメイン | www[.]fogdcqvy[.]shop | 今回観測(可変) |

| 送信元IPアドレス | 34[.]102[.]24[.]129 | Google LLC |

| CIDR | 34[.]64[.]0[.]0/10 | — |

| 偽装Fromアドレス | service[@]sbigroup[.]co[.]jp | 正規を詐称 |

| 実際の送信アドレス | service[@]zh-mobile-wanqiuzhibo[.]com | smtp[.]mailfrom |

| メールSHA-256 | ce27b5d67b45ec8ebd1e0b62f6a8dba587cf9629aa73020a3ba10e3fc4ed0d0d | — |

PhishTank登録状況

hxxps://www[.]zh-home-qiutansports[.]com/?_scpr=pTCwj9Si1C8QFZ3aOcTMaqy6— 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処方法

本メールの手口は「不正アクセスの補償」という名目で緊急性を演出し、受信者にログイン情報を入力させるものです。以下の手順で対処してください。

リンクをクリックしていない場合

- メールを開いただけでは被害は発生しません。メールを削除してください

- 同様のメールが繰り返し届く場合は、メールソフトの迷惑メールフィルターに登録してください

リンクをクリックしてしまった場合

- ページを開いただけで情報を入力していなければ、ブラウザを閉じてください

- 念のため、SBI証券の公式サイトにブラウザのアドレスバーにURLを直接入力してアクセスし、口座に不審な取引がないか確認してください

ID・パスワード・個人情報を入力してしまった場合

- 直ちにSBI証券の公式サイト(一般に

sbisec[.]co[.]jpとして知られています)に直接アクセスし、ログインパスワードを変更してください - SBI証券のカスタマーサポートに電話で連絡し、不正アクセスの有無を確認してもらってください

- 同じパスワードを他のサービスでも使用している場合は、それらすべてのサービスでもパスワードを変更してください

- クレジットカード情報や銀行口座情報を入力した場合は、カード会社・銀行にも連絡し、利用停止や不正利用の監視を依頼してください

- 最寄りの警察署、または警察庁のサイバー犯罪相談窓口へ被害を届け出てください

本メールの見分け方のポイント

今回のフィッシングメールに共通する特徴を以下にまとめます。同様の手口のメールを受信した際の判断材料としてお役立てください。

- 「補償」「損失」「最終期限」で焦らせる:本メールは「不正アクセスによる損失を補償する」「期限は3日後」と偽り、冷静な判断を妨げています。SBI証券が本当に不正アクセスを検知した場合でも、メール内のリンクからログインを求めることは一般的に行われません

- 「最短当日振込」で誘惑する:手続きをすれば即日に補償金が振り込まれるという表現は、クリックを急がせるための典型的な誘導です

- 表示URLと実際のリンク先が異なる:メール内のリンクテキストは

logiten[.]sbisec[.]co[.]jpのようなSBI証券風のURLですが、実際のリンク先は全く別のドメインです。リンクにカーソルを合わせ(スマートフォンでは長押し)、表示されるURLが正規のものと一致するか確認してください - 件名に「No.」付きの管理番号:ランダムな番号(No[.]41937804)を付けることで、個人宛の正式な通知に見せかけていますが、この番号自体に意味はありません