記事を作成します。解析結果のすべての要素を網羅し、IOC難読化ルールと3段構成を徹底します。

⚠ フィッシング詐欺 確認済み

このメールはChatworkを装ったフィッシング詐欺です。メール内のリンクをクリックしたり、ログイン情報を入力したりしないでください。すでにリンク先でパスワードを入力してしまった場合は、本記事末尾の「対処方法」を直ちに参照してください。

概要

見出し

2026年4月20日、「税務署」を名乗る差出人から「税務処理および請求書発行に関する最新ポリシーのお知らせ」という件名のメールが配信されていることを確認しました。メール本文では、税務関連の資料がChatworkにアップロードされたとして、受信者をChatworkのログインページに見せかけた偽サイトへ誘導します。誘導先のドメインはChatworkの正規ドメイン(一般にchatwork[.]comとして知られている)ではなく、文字を入れ替えたchatwrok[.]comという偽ドメインであり、ログイン画面を模したページでメールアドレスとパスワードの窃取を試みるものです。

本件の特徴として、メール認証(SPF・DKIM・DMARC)がすべて合格(pass)しており、従来の「認証失敗=迷惑メール」という判断基準では検出できない点が挙げられます。

| 件名 | 税務処理および請求書発行に関する最新ポリシーのお知らせ |

|---|---|

| 差出人表示名 | 税務署 |

| 差出人ドメイン | dcs-f[.]com |

| Return-Path | bounces+97634[郵便番号]-[受信者]=crossandcrown[.]co[.]jp[@]em5262[.]dcs-f[.]com |

| 送信日時 | 2026年4月20日 18:05:41 (UTC) |

| SHA256 | 62b3737c8529fe353cc8114f950f865e7164003b772b54a7b9efc2e65e04e3e1 |

受信メールの全文

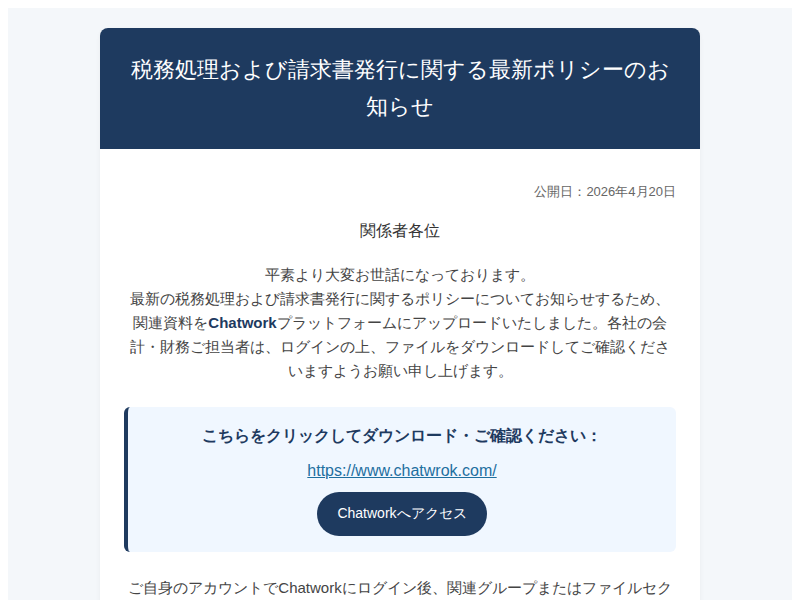

以下は受信したメールの本文全文です。検索でこのメールにたどり着いた方が照合できるよう、原文のまま引用しています。

税務処理および請求書発行に関する最新ポリシーのお知らせ 公開日:2026年4月20日 関係者各位 平素より大変お世話になっております。 最新の税務処理および請求書発行に関するポリシーについてお知らせするため、関連資料を Chatwork プラットフォームにアップロードいたしました。各社の会計・財務ご担当者は、ログインの上、ファイルをダウンロードしてご確認くださいますようお願い申し上げます。 こちらをクリックしてダウンロード・ご確認ください: hxxps://www[.]chatwrok[.]com/ Chatworkへアクセス ご自身のアカウントでChatworkにログイン後、関連グループまたはファイルセクション内の「最新の税務処理・請求書発行ポリシー」ファイルをご参照ください。ご不明な点がございましたら、会計・税務部門までお問い合わせください。 ご協力とご支援に心より感謝申し上げます。 引き続きのご支援を賜りますよう、よろしくお願い申し上げます。 これはシステム通知メールです。直接返信しないでください。 技術的な問題がある場合は、ITサポート部門までご連絡ください。

技術分析

メール認証(SPF / DKIM / DMARC)の解説

| 認証方式 | 結果 | 対象ドメイン |

|---|---|---|

| SPF | pass | em5262[.]dcs-f[.]com(Return-Pathドメイン) |

| DKIM | pass | dcs-f[.]com |

| DMARC | pass | dcs-f[.]com |

観測事実:SPF・DKIM・DMARCの3項目すべてが合格(pass)しています。

示唆:これは、送信ドメインdcs-f[.]comの管理者が、送信サーバー(SendGrid)を正規の配信元としてDNSに登録し、DKIM署名鍵を正しく設定していることを意味します。重要な点として、この認証結果はあくまで「dcs-f[.]comというドメインから正規に送信された」ことを証明するものであり、メールの内容が正当であることや、差出人が本当に「税務署」や「Chatwork」であることを保証するものではありません。

総合判断:攻撃者が自ら管理するドメインでメール認証を正しく設定し、正規のメール配信サービスを利用することで、受信側のセキュリティフィルタを通過させる手法です。「認証がpassだから安全」という判断は危険であり、送信元ドメインが信頼できるものかどうかを別途確認する必要があります。

解説:メール認証の仕組み

SPF(Sender Policy Framework)は、送信元IPアドレスがドメイン所有者の許可したサーバーかを検証します。DKIM(DomainKeys Identified Mail)は、メールに付与された電子署名が正当かを検証します。DMARC(Domain-based Message Authentication, Reporting and Conformance)は、SPFとDKIMの結果を統合し、ドメイン所有者が定めたポリシーに基づいて処理を決定します。これらはいずれも「そのドメインの所有者が送信を承認したか」を判定するものであり、メールの内容の正当性を保証するものではありません。

送信インフラの分析

| 送信元IP | 149[.]72[.]154[.]232 |

|---|---|

| IP管理組織 | SendGrid, Inc. |

| CIDR | 149[.]72[.]0[.]0/16 |

| 送信ドメイン | dcs-f[.]com |

| Return-Pathドメイン | em5262[.]dcs-f[.]com |

観測事実:送信元IPアドレス149[.]72[.]154[.]232は、メール配信サービスSendGridのインフラに属しています。Return-Pathのem5262[.]dcs-f[.]comはSendGridの顧客用サブドメイン形式であり、VERP(Variable Envelope Return Path)形式のバウンスアドレスが使用されています。

示唆:SendGridは多くの企業が利用する正規のメール配信プラットフォームですが、攻撃者がアカウントを作成して悪用するケースも一般的に報告されています。送信ドメインdcs-f[.]comは、国税庁やChatworkの正規ドメインではありません。国税庁の公式ドメインは一般にnta[.]go[.]jpとして知られており、Chatworkの公式ドメインは一般にchatwork[.]comとして知られています。

総合判断:正規のメール配信サービスを悪用し、攻撃者が管理するドメインから送信することで、メール認証を通過させています。Return-PathのVERP形式自体は正規のメール配信でも一般的に使用されるため、これ単体では不正の根拠とはなりませんが、送信ドメインが公的機関やChatworkのものではないという事実と合わせて、不正な送信であると判断されます。

誘導先URLの分析

観測事実:メール本文に記載されたリンク先は hxxps://www[.]chatwrok[.]com/ です。このドメインを正規のChatworkドメイン(一般にchatwork[.]comとして知られている)と比較すると、以下の違いがあります。

| 正規ドメイン | フィッシングドメイン | |

|---|---|---|

| ドメイン名 | chatwork[.]com | chatwrok[.]com |

| 綴りの違い | chatwork | chatwrok |

| 状態 | 正規サービス運用中 | フィッシングサイト稼働中(確認済み) |

示唆:「chatwork」の「work」部分で、「o」と「r」の文字順を入れ替えて「wrok」としています。これはタイポスクワッティングと呼ばれる手法で、正規ドメインに酷似した文字列を登録し、利用者の見間違いを狙うものです。特にURLバーを注意深く確認しない場合、この1文字の入れ替えを見抜くことは困難です。

総合判断:正規ドメインとは異なる第三者が取得・運用しているドメインであり、Chatworkのブランドを詐称した偽サイトです。調査時点でサイトは稼働中であることを確認しています。

解説:タイポスクワッティングとは

タイポスクワッティング(Typosquatting)は、正規のドメイン名に似た文字列を登録して利用者を欺く手法です。主な手口として、文字の入れ替え(例:work → wrok)、文字の追加・削除(例:gooogle)、似た文字への置換(例:rn → m)などがあります。URLを目視で確認する際も、文字数やスペルを一字ずつ確認しないと見落とす可能性があります。

偽サイトの分析

| URL | hxxps://www[.]chatwrok[.]com/ |

|---|---|

| ページタイトル | Chatwork ログイン |

| Webサーバー | nginx |

| ソースサイズ | 20,504 bytes |

| 検出された入力フォーム | メールアドレス入力欄(2つ)、パスワード入力欄(1つ) |

観測事実:誘導先のページタイトルは「Chatwork ログイン」であり、Chatworkの正規ログインページを模倣しています。ページにはメールアドレスの入力欄が2つとパスワード入力欄が1つ存在し、利用者の認証情報を収集するフォームが設置されています。

示唆:メールアドレスの入力欄が2つ存在する点は、正規のChatworkログインページの構成とは異なる可能性があります。攻撃者がフォームの実装を簡略化した結果、または異なる目的(メールアドレスの確認入力など)で設置されたと考えられます。

総合判断:Chatworkのログインページを模倣した偽サイトであり、入力されたメールアドレスとパスワードが攻撃者のサーバーに送信される認証情報窃取(クレデンシャルハーベスティング)の手口です。HTTPS証明書を使用しているため、ブラウザ上では「安全な接続」と表示される場合がありますが、これは通信の暗号化を意味するのみで、サイトの正当性を保証するものではありません。

フィッシング判定の総合根拠

以下の複数の証拠を総合し、本メールをフィッシング詐欺(確定)と判定しています。単一の根拠ではなく、複合的な証拠に基づく判断です。

- 差出人の詐称(確認済み):表示名に「税務署」を使用していますが、送信ドメイン

dcs-f[.]comは国税庁や税務署の正規ドメインではありません。 - ブランドの詐称(確認済み):メール本文でChatworkの名称とサービス内容を騙り、正規サービスからの通知を装っています。

- タイポスクワッティングドメイン(確認済み):誘導先

chatwrok[.]comは、Chatworkの正規ドメインchatwork[.]comの文字を入れ替えた偽ドメインです。 - 認証情報の窃取フォーム(確認済み):偽サイト上に「Chatwork ログイン」と題したメールアドレス・パスワードの入力フォームが設置されています。

- 送信インフラとブランドの不一致(確認済み):SendGrid経由で

dcs-f[.]comドメインから送信されており、Chatworkの正規配信インフラではありません。

IOC(侵害指標)一覧

本フィッシングに関連する侵害指標(Indicator of Compromise)です。セキュリティ製品のブロックリストやフィルタリングルールに活用してください。

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256 | 62b3737c8529fe353cc8114f950f865e7164003b772b54a7b9efc2e65e04e3e1 |

フィッシングメール本体のハッシュ値 |

| 送信ドメイン | dcs-f[.]com |

Fromアドレスのドメイン |

| Return-Pathドメイン | em5262[.]dcs-f[.]com |

SendGrid顧客サブドメイン |

| 送信元IP | 149[.]72[.]154[.]232 |

SendGrid, Inc. / CIDR: 149[.]72[.]0[.]0/16 |

| フィッシングURL | hxxps://www[.]chatwrok[.]com/ |

偽Chatworkログインページ |

| フィッシングドメイン | chatwrok[.]com |

タイポスクワッティング(chatwork[.]comの詐称) |

PhishTank登録状況

| URL | 登録状況 |

|---|---|

hxxps://www[.]chatwrok[.]com/ |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

このメールを受信した場合の対処

リンクをクリックしていない場合

- メールを削除してください。返信や転送は行わないでください。

- 組織のIT部門やセキュリティ担当者に、このフィッシングメールの受信を報告してください。同様のメールが他の従業員にも届いている可能性があります。

リンクをクリックしてしまった場合(情報は未入力)

- ブラウザのタブを閉じてください。

- ブラウザのキャッシュとCookieをクリアしてください。

- 念のため、Chatworkのパスワード変更を検討してください。

偽サイトでメールアドレスやパスワードを入力してしまった場合

- 直ちにChatworkのパスワードを変更してください。必ず正規のChatworkサイト(ブックマークまたは公式アプリからアクセス)で行ってください。

- Chatworkの2段階認証を有効にしてください。パスワードが漏洩しても、2段階認証が有効であれば不正ログインを防ぐことができます。

- Chatworkのログイン履歴を確認してください。身に覚えのない端末やIPアドレスからのログインがないか確認し、不審なセッションがあれば強制ログアウトしてください。

- 同じパスワードを他のサービスでも使い回している場合は、すべてのサービスでパスワードを変更してください。攻撃者は窃取した認証情報を他のサービスへのログイン試行(クレデンシャルスタッフィング)に使用する可能性があります。

- 組織のIT部門・セキュリティ担当者に報告し、指示を仰いでください。

このフィッシングメールの見分け方

本件のように巧妙なフィッシングメールを見分けるためのポイントを、この手口に即して解説します。

- 差出人の表示名とドメインを確認する:表示名が「税務署」であっても、メールアドレスのドメインが

dcs-f[.]comであれば、税務署からの正規通知ではありません。表示名は自由に設定できるため、必ず@以降のドメインを確認してください。 - 税務書類の配布経路を疑う:税務署からの公式通知は、一般にe-Tax(国税電子申告・納税システム)や書面で届きます。Chatwork等のビジネスチャットツール経由で税務書類が配布されることは通常ありません。通知の手段自体が不自然でないか確認してください。

- URLのドメイン名を一字ずつ確認する:本件では「chatwork」と「chatwrok」の2文字(oとr)が入れ替わっているだけです。リンクをクリックする前に、URLのドメイン名を一字ずつ確認してください。

- ブックマークまたは公式アプリからアクセスする:Chatworkにログインする際は、メール内のリンクではなく、ブラウザのブックマークや公式アプリを使ってアクセスすることで、偽サイトへの誘導を防げます。

- メール認証がpassでも安心しない:本件ではSPF・DKIM・DMARCすべてがpassしています。メール認証は「そのドメインから正規に送信されたか」を検証するものであり、メールの内容が正当かどうかは判断しません。攻撃者は自分のドメインで認証を正しく設定できるため、認証結果だけで信頼性を判断することはできません。