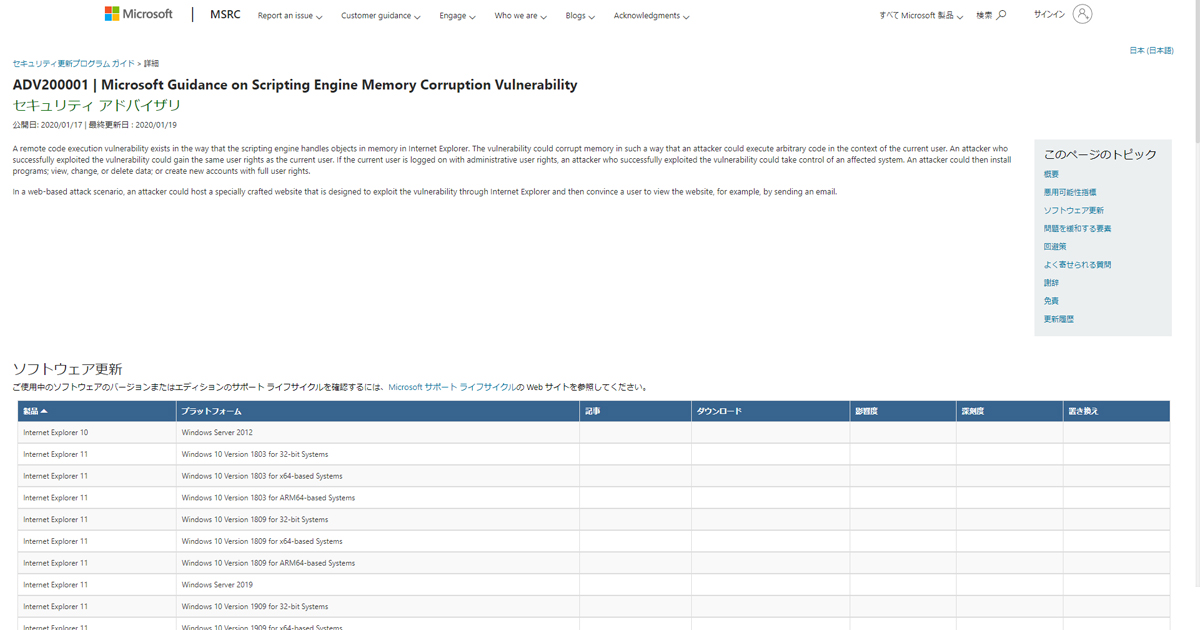

Internet Explorer9,10,11の脆弱性が2020年1月18日公表されました。

IPA(独立行政法人情報処理推進機構)Microsoft Internet Explorer の脆弱性対策について(CVE-2020-0674)

MicrosoftはMicrosoft Edgeへの移行を呼び掛けている。

修正パッチは2月の月例更新プログラムで提供される見込み。

Internet Explorerでしか動かない諸々がある場合

見出し

世界的には数パーセントのシェアしかないInternet Explorerだが、株式会社ウェブレッジによると日本国内では未だシェア3位、IE11も12パーセント近いシェアがある(株式会社ウェブレッジ WebブラウザシェアランキングTOP10 2020/01/14)。

これは日本の場合IEでしか動作しない「諸々」があるためと考えられる。

どうしてもIEを使わないといけないという人のために、Microsoftは今回の脆弱性の原因となっているJScript.dllへのアクセスを制限するコマンドも紹介している。

なお、この回避策はリスクが高まっている兆候がある場合にのみ推奨する、とされている。

1.管理者権限でコマンドプロンプトを起動する

2.32ビットと64ビットで異なるコマンドを入力

32ビットの場合:

|

1 2 |

takeown /f %windir%\system32\jscript.dll cacls %windir%\system32\jscript.dll /E /P everyone:N |

64ビットの場合:

|

1 2 3 4 |

takeown /f %windir%\syswow64\jscript.dll cacls %windir%\syswow64\jscript.dll /E /P everyone:N takeown /f %windir%\system32\jscript.dll cacls %windir%\system32\jscript.dll /E /P everyone:N |

修正パッチが提供された際には元に戻してから適用する必要があります。

3.元への戻し方

32ビットの場合:

|

1 |

cacls %windir%\system32\jscript.dll /E /R everyone |

64ビットの場合:

|

1 2 |

cacls %windir%\system32\jscript.dll /E /R everyone cacls %windir%\syswow64\jscript.dll /E /R everyone |