沖縄総合事務局のFileZenに不正アクセス、個人情報1.5万人分漏えいか

沖縄総合事務局は4月28日、同事務局が利用する大容量ファイル転送サービス「FileZen」(開発元:株式会社ソリトンシステムズ)の専用サーバが2026年1月に不正アクセスを受け、保存されていた最大1万5091人分の個人情報が外部に漏えいした可能性があると発表した。氏名や住所、メールアドレス、顔写真、資格情報などが含まれる。同事務局は連絡先を把握している対象者への通知を順次進めており、外部専門機関による調査も続けている。

3行要約

見出し

何が起きた:沖縄総合事務局のファイル転送サーバ「FileZen」が、脆弱性を突く不正アクセスを受けた。

影響:氏名や住所、生年月日、顔写真、資格情報など計1万5091人分の個人情報が外部に流出した可能性がある。

対応:連絡先を把握する5965人へ個別通知、把握できない9126人分はウェブで告知。外部専門機関による調査を継続している。

わかっていること/わかっていないこと

わかっていること

不正アクセスは2026年1月に発生したという。

漏えいのおそれがある個人情報は計1万5091人分。種別は氏名、住所、メールアドレス、生年月日、電話番号、学歴、職歴、顔写真、資格情報など多岐にわたる。

原因は大容量ファイル転送サービスの脆弱性を突いた不正アクセスだとしている。

現時点で具体的な二次被害は確認されていないという。

同事務局は外部専門機関による調査と、セキュリティ専門家・関係機関と連携した対策を実施しているとしている。

わかっていないこと

不正アクセスを検知した正確な日付は公表されていない。

突かれた脆弱性の種類や攻撃者像、侵入経路の詳細は明らかにされていない。

漏えいは「可能性」にとどまっており、確認には至っていない。一方で否定もできていないという。

二次被害については「現時点で確認されていない」としており、今後の発生有無は不明だ。

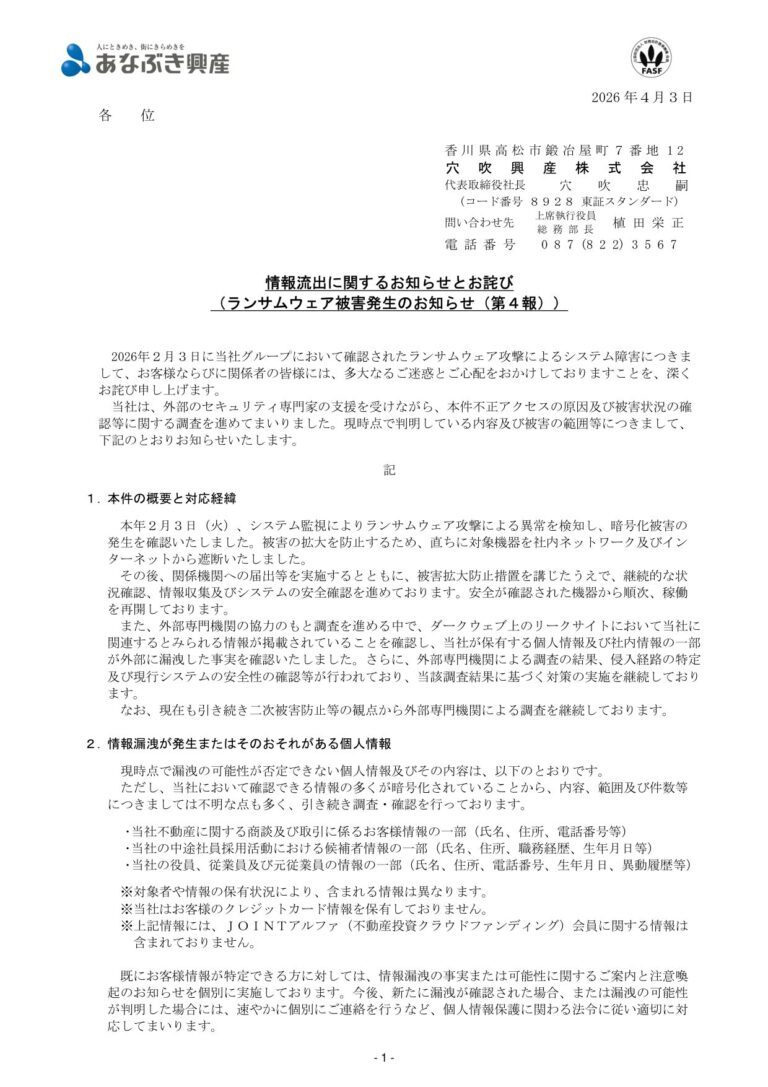

漏えい対象の内訳

連絡先を確認できる対象者は計5965人にのぼる。内訳はFileZen送受信者情報216人、羽地大川土地改良区に係る土地原簿4930人、港湾関係定時総会資料695人、土地改良区理事会資料117人、各技術資格証明書・免状4人、経歴書3人。技術資格証明書・免状には顔写真、経歴書には電話番号や学歴・職歴も含まれるという。

連絡先を確認できない対象者は計9126人。那覇・久米島間のフェリー旅客キャンセル料払戻明細表577人(カナ氏名)と、各種催しの参加者名簿および会場写真8549人で構成される。後者には氏名のほか顔写真も含まれる。

FileZenの脆弱性、過去にも悪用例

FileZenはソリトンシステムズが開発・販売する大容量ファイル転送装置で、官公庁や自治体での導入実績が多い。同製品をめぐっては過去にも複数の脆弱性が公表されており、政府機関などを狙った不正アクセス事案で悪用された例がある。沖縄総合事務局が利用していた環境で具体的にどの脆弱性が突かれたかは、今回の発表では明らかにされていない。

不審な連絡に注意呼びかけ

同事務局は対象者に対し、不審な電話やメールに注意するよう呼びかけている。本件に関する問い合わせ窓口は内閣府沖縄総合事務局総務部情報システム管理課(電話098-866-0050)。

タイムライン

2026年1月:FileZen専用サーバへの不正アクセスが発生。

調査着手:外部専門機関による調査を開始(具体的日付は非公表)。

2026年4月28日:沖縄総合事務局が公表。連絡先を把握する対象者への通知を順次開始。

関連記事

カテゴリ:セキュリティニュース

タグ:メールセキュリティ,不正アクセス,個人情報漏洩,脆弱性

「【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について」はフィッシング詐欺メールです ― e-Stat(政府統計の総合窓口)を騙る手口を徹底解析

「【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について」はフィッシング詐欺メールです ― e-Stat(政府統計の総合窓口)を騙る手口を徹底解析 アルプスアルパインの外部VPNに不正アクセス 従業員ら個人情報の閲覧可能性

アルプスアルパインの外部VPNに不正アクセス 従業員ら個人情報の閲覧可能性