ID悪用による「横展開」阻止へ、ランサムウェア被害拡大防ぐウェビナー再放送

マジセミ株式会社は、高千穂交易株式会社、シスコシステムズ合同会社と協力し、ID悪用による「横展開(ラテラルムーブ)」の脅威と対策に焦点を当てたウェビナーの再放送を2026年3月5日に開催します。ランサムウェア侵入後の被害拡大を阻止するため、ID中心のゼロトラストアプローチを解説します。

ランサムウェア侵入後のID悪用が被害を拡大

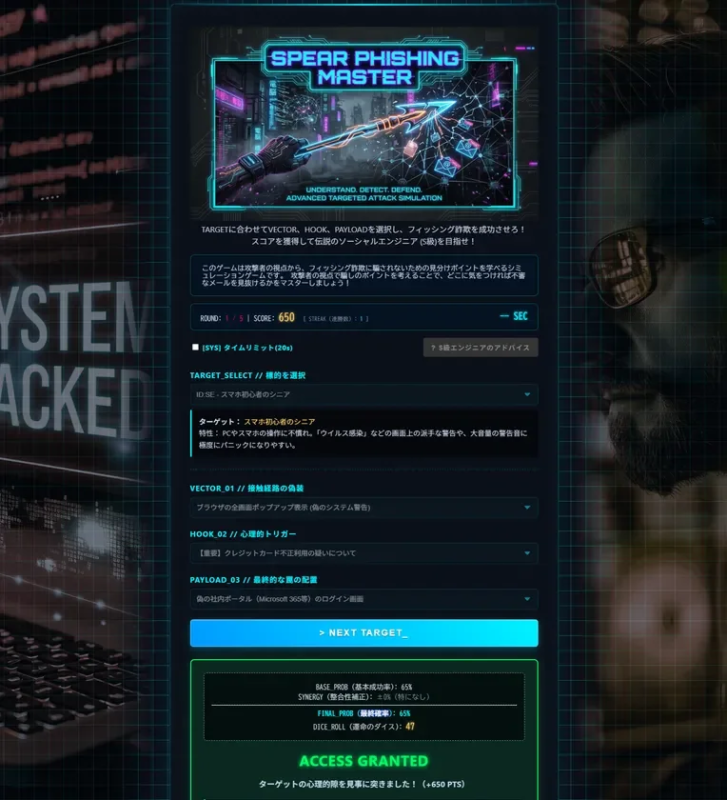

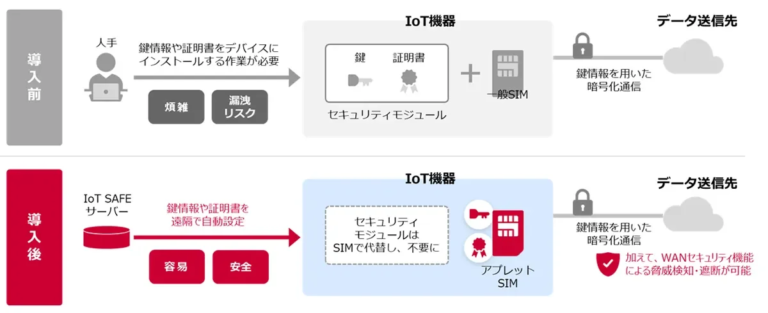

近年、企業のIT環境がクラウド中心へと移行する中で、サイバー攻撃の手法は巧妙化しています。攻撃者は従来の境界防御を回避し、認証情報を起点に内部へ侵入するケースが増加しています。特にランサムウェア攻撃では、無差別に端末を狙うのではなく、まずユーザーアカウントを奪取し、正規ユーザーとしてシステム内部に侵入。その後、権限昇格や横方向への移動(ラテラルムーブ)を通じて被害を拡大させる手口が主流となっています。

多くの企業でエンドポイント対策や一部のID対策が実施されているものの、「侵入後にIDがどのように使われているのか」を把握しきれていない現状があり、これが被害拡大を阻止できない要因の一つと指摘されています。

既存のID対策では見えない「侵入後の振る舞い」

パスワードポリシーの強化や多要素認証の導入など、多くの企業でID対策は進められています。しかし、認証情報が奪取された後のアクセスや振る舞いについては、従来のエンドポイント防御や境界型防御では十分に把握・制御が困難です。

この「認証突破を前提とした侵入」に対し、侵入後のID悪用や横移動を可視化・抑止できていないことが、ID対策を実施していてもランサムウェア侵入を防ぎきれない構造的な問題として認識されています。

ID中心のゼロトラストで横移動を阻止

本ウェビナーでは、ランサムウェア侵入の起点となる認証悪用への備えと、仮に侵入を許した場合でも被害拡大を防ぐための具体的な対策が、ID中心の視点から解説されます。具体的には、Cisco Duoによる多要素認証とデバイス状態を組み合わせた認証防御に加え、Cisco Secure Accessを活用したアクセス制御の統合により、侵入後のID利用を継続的に検証・可視化するアプローチが紹介される予定です。

さらに、ITDR(Identity Threat Detection and Response)の考え方を取り入れ、IDの振る舞いを軸に横移動を抑止することで、既存のID対策では防ぎきれなかった課題を解決する実践的なポイントが示されます。

ウェビナーの詳細・参加申込は以下のリンクより確認できます。

https://majisemi.com/e/c/takachiho-kk-visitor-20260305/M1D

マジセミ株式会社は、今後も参加者の役に立つウェビナーを開催していくとしています。過去セミナーの公開資料や他の募集中セミナーは、以下のリンクから参照可能です。

https://majisemi.com?el=M1D

ソース元

マジセミ株式会社のプレスリリース

関連記事

カテゴリ:企業動向

タグ:

チェック・ポイント・リサーチ、2025年のサイバー環境を総括し2026年の脅威トレンドを詳述

チェック・ポイント・リサーチ、2025年のサイバー環境を総括し2026年の脅威トレンドを詳述 ペンタセキュリティ、Security Days Spring 2026 Tokyoで講演へ データセキュリティの普遍的対策を解説

ペンタセキュリティ、Security Days Spring 2026 Tokyoで講演へ データセキュリティの普遍的対策を解説