auPAYカード本人確認を完了してください。というメールがフィッシング詐欺か検証する

auPAYカード本人確認を完了してください。というメールがフィッシング詐欺か検証します。

au PAY カード会員サイトで本人確認を行うよう促すメールです。

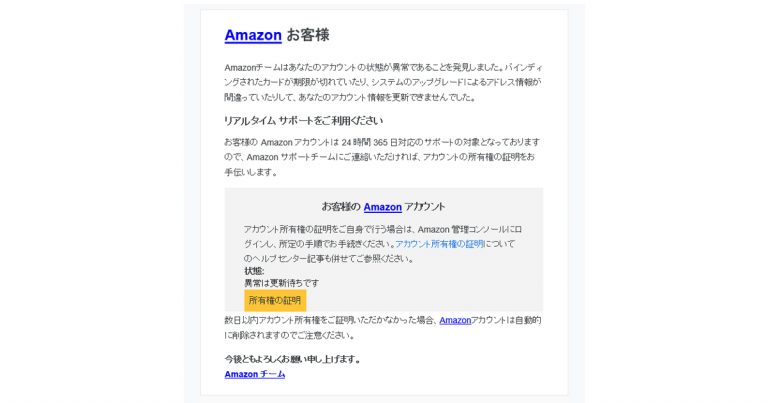

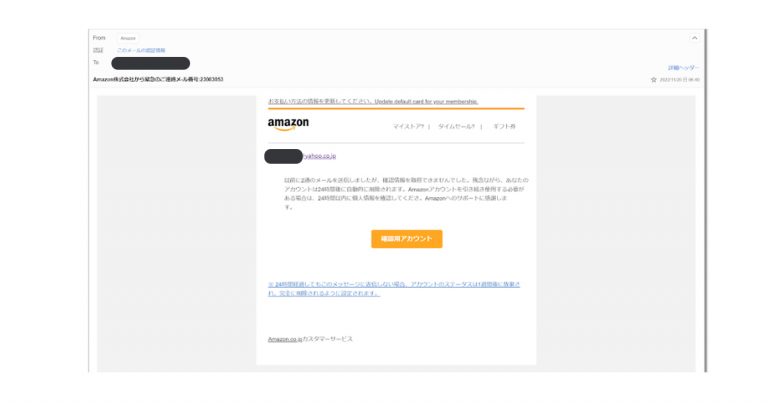

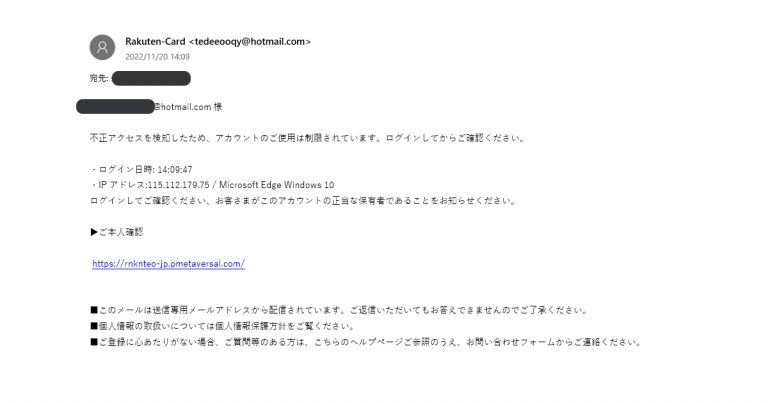

メール本文は以下の通り。

いつもご利用いただきありがとうございます

・au PAY カード会員サイトでは、セキュリティ保護の観点から緊急の措置として、アカウントメンテナンスに取り組んでいます。

※「24時間以内」に下記のU R Lより本人確認を完了してください。

au PAY

■ご利用確認はこちら

注意事項(必読)

・確認がお済みでない場合、サービスのご利用を停止させていただきますので、ご了承ください。

・お客様にはご不便、ご面倒をお掛けすることもあるかと存じますが、

・何卒ご理解いただきますようお願い申し上げます。

COPYRIGHT ©KDDI CORPORATION ALL RIGHTS RESERVED

まずは送信元を調べてみます。

|

1 2 |

From: auto <auto@connect.auone[.]jp> Return-Path: <accounty@fx9ud[.]cn> |

送信者名はautoとなっており、送信元メールアドレスは auto@connect.auone[.]jp とauone[.]jpのドメインのアカウントが設定されています。しかしながらReturn-Pathは accounty@fx9ud[.]cn と、[.]cn、つまり中国ドメインです。

そこで送信元サーバーを調べてみます。

|

1 |

Received: from Idw.baidu[.]com (unknown [111.224.78[.]202]) |

111.224.78[.]202というIPアドレスが出てきました。

このIPアドレスを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 |

inetnum: 111.224.0.0 - 111.227.255.255 netname: CHINANET-HE descr: CHINANET hebei province network descr: China Telecom descr: No.31,jingrong street descr: Beijing 100032 country: CN admin-c: CH93-AP tech-c: BR3-AP abuse-c: AC1573-AP status: ALLOCATED PORTABLE |

中国は北京のIPアドレスでした。

次にメール本文中にあるリンクの遷移先について調べてみます。

メール本文をデコードしソースを確認すると、

|

1 |

<A href="http://connecct-login.krakau-hotels[.]com">■ご利用確認はこちら</A> |

となっており、http://connecct-login.krakau-hotels[.]com が遷移先だということが分かりました。

このドメインのwhois情報を調べてみると、プライバシーサービスで登録者情報は隠されています。

安全を担保したうえでこのURLにアクセスしてみます。

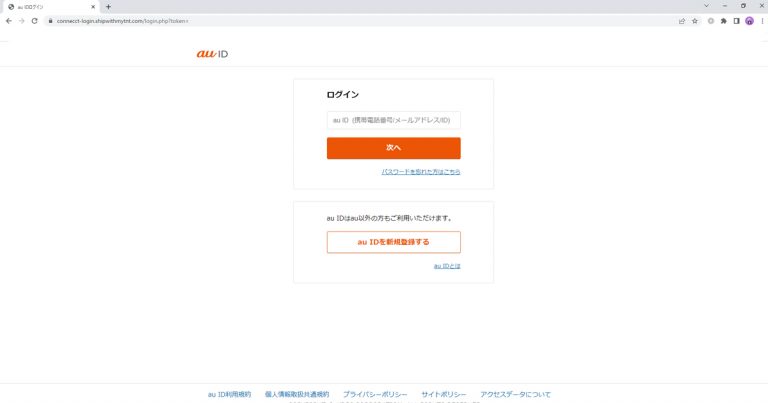

このように、auIDのログインページを模した偽のサイトが運用されていました。

IPアドレスは155.94.182[.]149です。

ASNはQuadraNet Enterprises LLCで例によって米国QuadraNetのホスティングサービスを利用したものでした。

auPAYカード本人確認を完了してください。というメールはフィッシング詐欺

auPAYカード本人確認を完了してください。というメールはフィッシング詐欺です。

このメールの送信者名はautoとなっており、送信元メールアドレスは auto@connect.auone[.]jp とauone[.]jpのドメインのアカウントが設定されていますがReturn-Pathは accounty@fx9ud[.]cn と、[.]cn、つまり中国ドメインです。

また送信元サーバーも中国のサーバーです。

メール本文中にあるリンクの遷移先は、米国のホスティングサービスを利用して運営されているauIDの偽のサイトです。

くれぐれもアカウント情報やクレジットカード情報、個人情報などを入力しないようご注意ください。

関連記事

カテゴリ:フィッシング

タグ:auID,auPAY,スパムメール,フィッシング詐欺

![[AMERICAN EXPRESS] ご請求金額確定のご案内というメールがフィッシング詐欺かどうかを検証する・メール画面](https://ccsi.jp/wp-content/uploads/2022/12/20221216_amex-768x403.jpg)

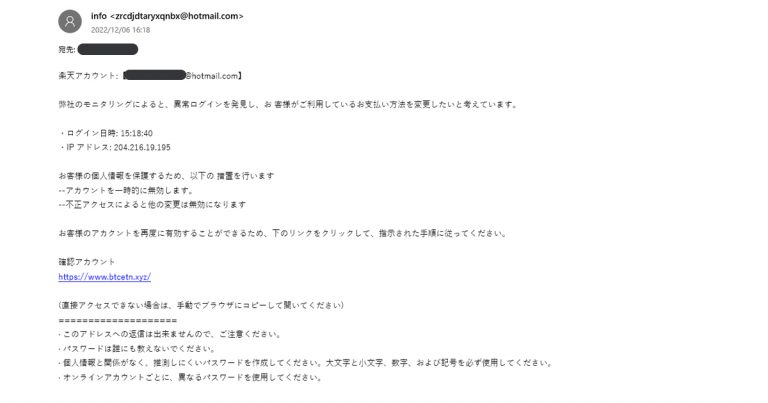

![[楽天]あなたのアカウントを確認 【アカウントのご使用は制限されています】...というメールの画面](https://ccsi.jp/wp-content/uploads/2022/11/20221112_rakuten_00-768x403.jpg)

【Yahoo!ショッピング】ご注文の確認というメールがフィッシング詐欺か検証する

【Yahoo!ショッピング】ご注文の確認というメールがフィッシング詐欺か検証する お取引目的等のご確認のお願い・ 質問項目のご回答をお願いいたします。という、みずほ銀行を名乗る2通のメールがフィッシング詐欺かを検証する。(その1)

お取引目的等のご確認のお願い・ 質問項目のご回答をお願いいたします。という、みずほ銀行を名乗る2通のメールがフィッシング詐欺かを検証する。(その1)