<重要>JACCSカードご利用確認というメールがフィッシング詐欺か検証する

<重要>JACCSカードご利用確認というメールがフィッシング詐欺か検証します。

メール本文は以下の通り。

JACCSカードをご利用のお客さま

利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。

つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい

▼ご利用確認はこちら

===================================

▼インターコムクラブサービス停止スケジュールのご案内はこちら

●ご案内している内容について、お持ちのカードによっては一部

利用できない場合があります。

===================================

※こちらのメールは送信専用メールアドレスから配信されております。

こちらのメールに返信いただいても、返答できませんのでご了承ください。

【配信元】

株式会社ジャックス

Copyright (C) JACCS Co., Ltd. All Rights Reserved.

==================

まずはメール送信元を調べてみます。

|

1 2 |

From: "株式会社ジャックス" <bgqa@jaccs.co.jp> Return-Path: <bgqa@jaccs.co.jp> |

メール送信者名は株式会社ジャックス、送信元メールアドレスやReturn-Pathはbgga@jaccs.co[.]jpとなっています。

jaccs.co.jpは株式会社ジャックスの正規のドメインですので、整合性はとれているように見えますが、送信元のサーバーはどうでしょうか。

|

1 |

Received: from jaccs.co.jp (unknown [107.155.15.238]) |

107.155.15[.]238というIPアドレスが出てきました。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 |

NetRange: 107.155.15.0 - 107.155.15.255 CIDR: 107.155.15.0/24 (マスク範囲) NetName: ZL-TYO-UCLOUD-0041 NetHandle: NET-107-155-15-0-1 Parent: ZL-NET-002 (NET-107-155-0-0-1) NetType: Reassigned OriginAS: AS135377 Organization: UCLOUD (UCLOU-1) RegDate: 2019-03-05 Updated: 2019-03-05 Comment: Abuse please contact:unoc@ucloud.cn ,unom@ucloud.cn,hegui@ucloud.cn Ref: https://rdap.arin.net/registry/ip/107.155.15.0 OrgName: UCLOUD OrgId: UCLOU-1 Address: FLAT/RM 603 6/ FLAWS COMMERCIAL PLAZA 788 CHEUNG SHA WAN ROAD KL City: Hong Kong StateProv: PostalCode: Country: HK → (香港) RegDate: 2019-02-28 Updated: 2019-02-28 Ref: https://rdap.arin.net/registry/entity/UCLOU-1 OrgAbuseHandle: IAU2-ARIN OrgAbuseName: IP ABUSE Ucloud OrgAbusePhone: +86 4000188113 OrgAbuseEmail: hegui@ucloud.cn OrgAbuseRef: https://rdap.arin.net/registry/entity/IAU2-ARIN OrgTechHandle: IAU2-ARIN OrgTechName: IP ABUSE Ucloud OrgTechPhone: +86 4000188113 OrgTechEmail: hegui@ucloud.cn OrgTechRef: https://rdap.arin.net/registry/entity/IAU2-ARIN |

調べてみると、香港のUcloudというクラウドサービスを提供する会社のようです。

ここのサービスを悪用している可能性があり、サーバー自体は日本のIPアドレスのようです。

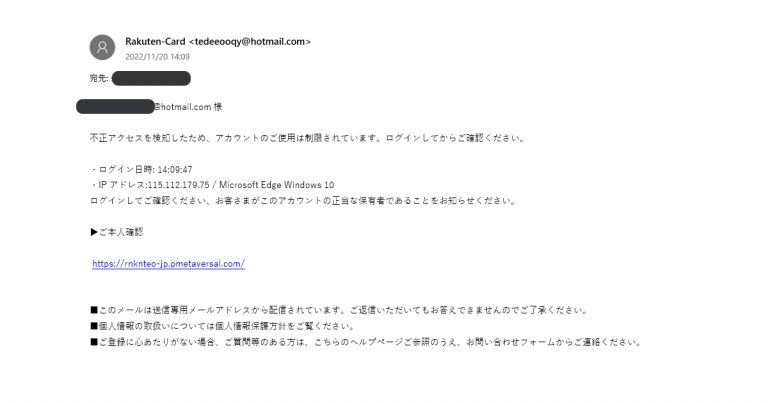

次に、メール本文中にあるリンクの遷移先について調べてみます。

メールの文字コードを確認すると、

|

1 2 |

Content-Type: text/plain; charset="gb2312" Content-Transfer-Encoding: base64 |

GB2312、簡体字中国語であることが分かります。

一般に多いのはUTF-8、日本語の場合はShift-JISなどですが、このメールは中国語を母語とする発信者であると思われます。

指定通り、gb2312、base64でデコードすると、

|

1 |

<A href="https://hdviurjndbbdgzxetsbwdbbdgzxetsbwdbbdgzxetsbwdd.wtgejd[.]cn?xxxxxxxxxx">▼ご利用確認はこちら</A> |

というソースコードが見えます。

whois情報を調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 |

Domain Name: wtgejd.cn ROID: 20200823s10001s30942817-cn Domain Status: ok Registrant: 程永军 Registrant Contact Email: caobinglei●●●●@gmail.com Sponsoring Registrar: 阿里巴巴云计算(北京)有限公司 Name Server: dns15.hichina.com Name Server: dns16.hichina.com Registration Time: 2020-08-23 15:21:10 Expiration Time: 2021-08-23 15:21:10 DNSSEC: unsigned |

中国国内で取得されています。

IPアドレスは198.211.27.67、

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 |

NetRange: 198.211.0.0 - 198.211.63.255 CIDR: 198.211.0.0/18 NetName: MULTA-NET15 NetHandle: NET-198-211-0-0-1 Parent: NET198 (NET-198-0-0-0-0) NetType: Direct Allocation OriginAS: AS35916 Organization: MULTACOM CORPORATION (MULTA) RegDate: 2013-04-02 Updated: 2013-04-02 Ref: https://rdap.arin.net/registry/ip/198.211.0.0 OrgName: MULTACOM CORPORATION OrgId: MULTA Address: 16654 Soledad Canyon Rd #150 City: Canyon Country StateProv: CA PostalCode: 91387 Country: US RegDate: 2005-03-23 Updated: 2017-01-28 Ref: https://rdap.arin.net/registry/entity/MULTA |

頻出のMULTACOMです。

実際に安全を確保してアクセスしてみます。

すると、

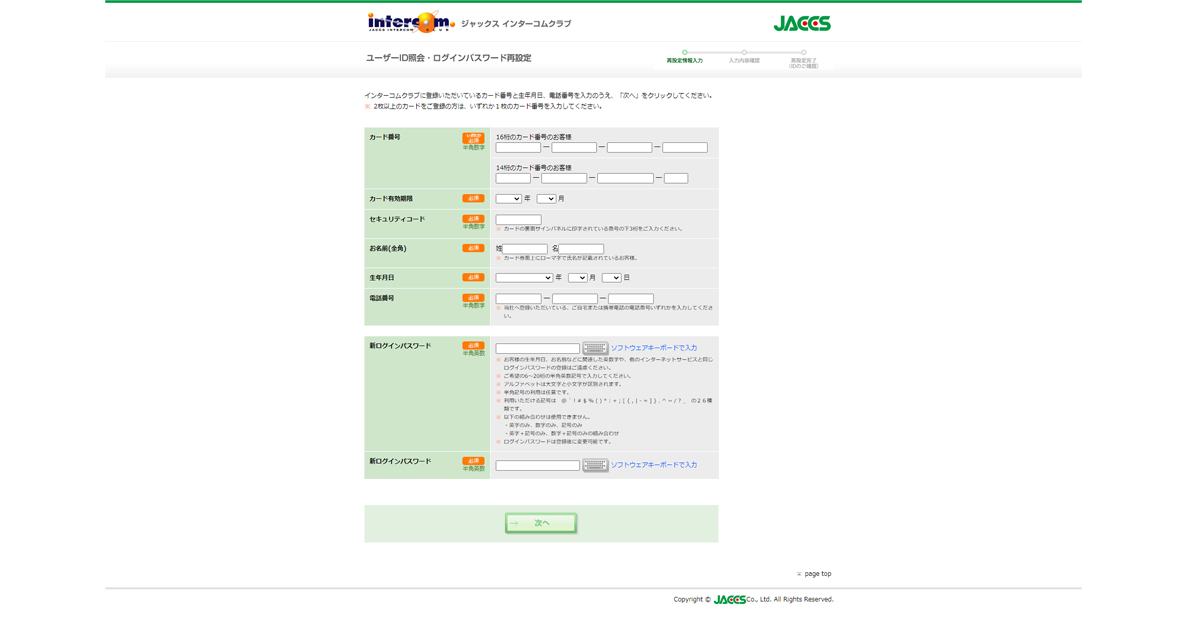

ジャックスの会員サービス、インターコムクラブの偽サイトが運用されていました。

続く画面ではクレジットカード情報やセキュリティコードの窃取があり、

<重要>JACCSカードご利用確認というメールはフィッシング詐欺

<重要>JACCSカードご利用確認というメールはフィッシング詐欺です。

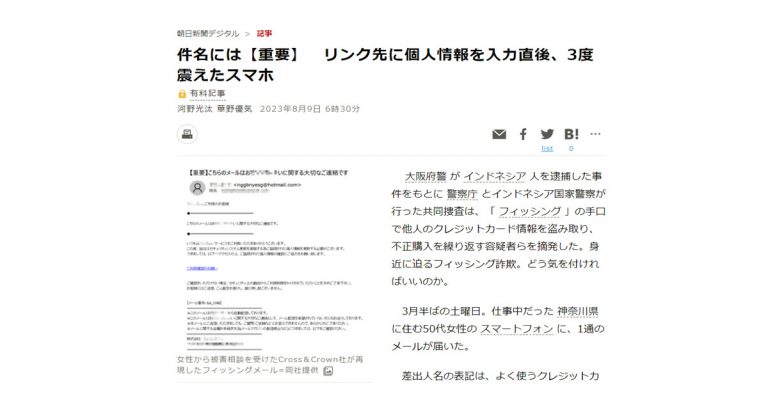

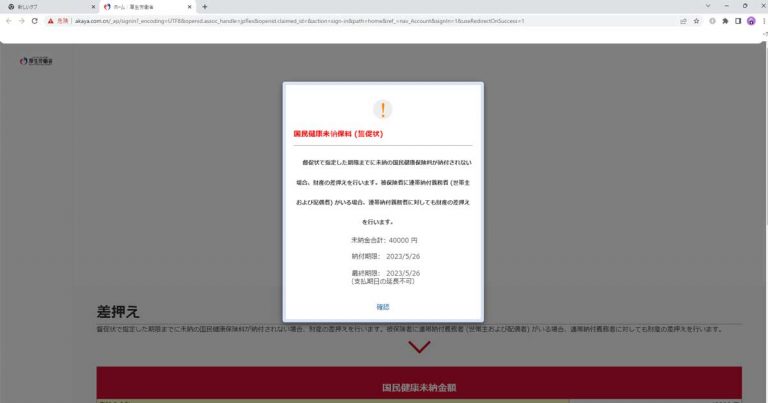

このメールは香港のクラウドサービス提供事業者のサーバーを悪用して配信され、メール内リンクの遷移先は中国ドメインで運用されているジャックスの偽サイトです。

このサーバーは米国にあり、ジャックスとは無関係です。

くれぐれもクレジットカード情報や個人情報を入力しないようご注意ください。

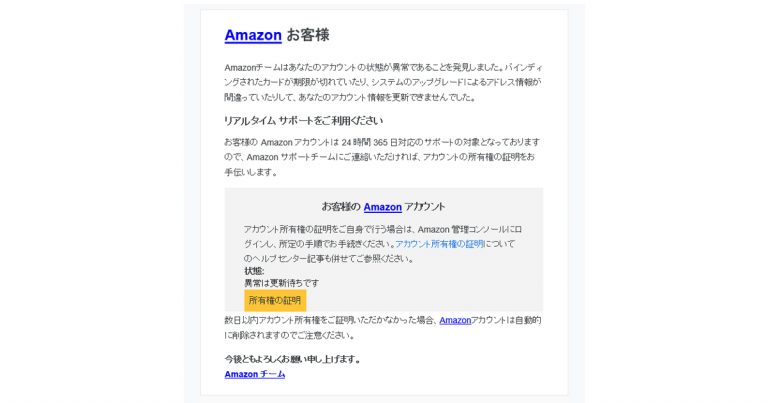

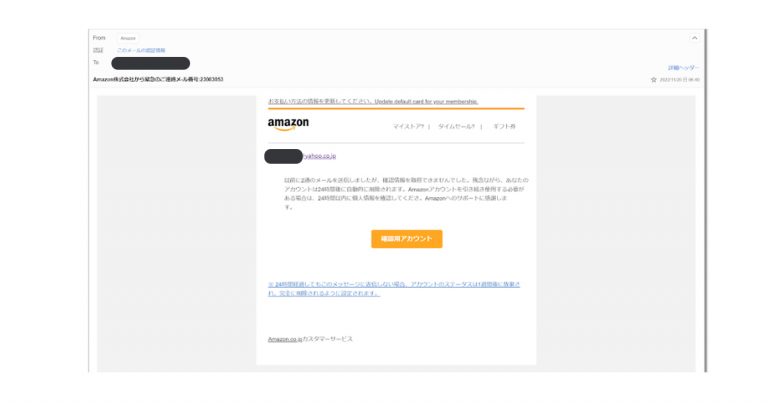

関連記事

カテゴリ:フィッシング

タグ:インターコムクラブ,ジャックス,スパムメール,フィッシング詐欺

![[AMERICAN EXPRESS] ご請求金額確定のご案内というメールがフィッシング詐欺かどうかを検証する・メール画面](https://ccsi.jp/wp-content/uploads/2022/12/20221216_amex-768x403.jpg)

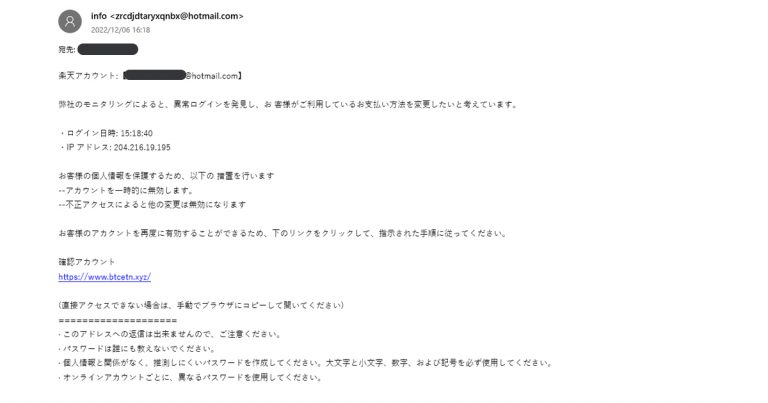

![[楽天]あなたのアカウントを確認 【アカウントのご使用は制限されています】...というメールの画面](https://ccsi.jp/wp-content/uploads/2022/11/20221112_rakuten_00-768x403.jpg)

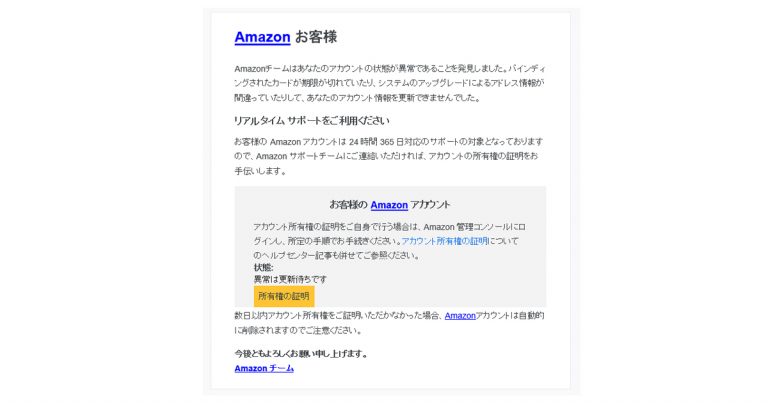

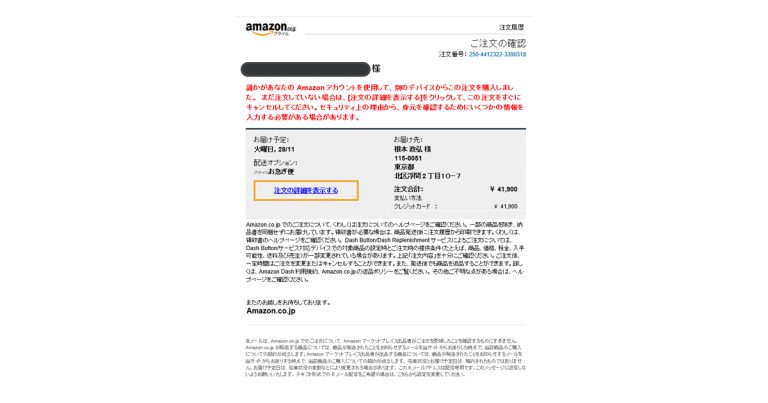

【American Express】カードご利用金額のお知らせというフィッシング詐欺メールの解析

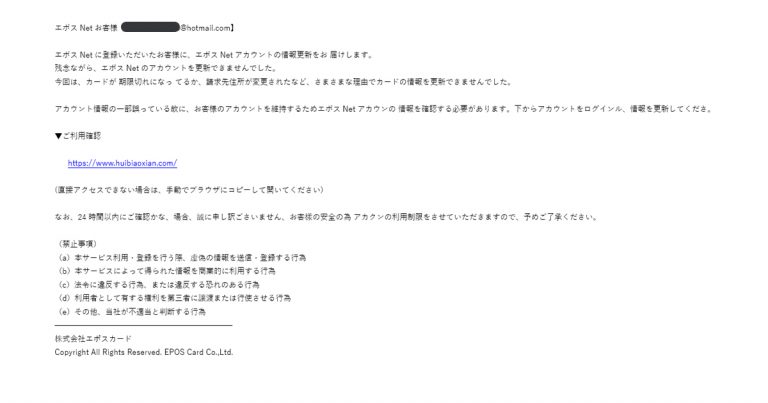

【American Express】カードご利用金額のお知らせというフィッシング詐欺メールの解析 【重要】エポスカード からの緊急のご連絡というフィッシング詐欺メールを調査する

【重要】エポスカード からの緊急のご連絡というフィッシング詐欺メールを調査する