イラン系脅威アクター「Handala Hack」が破壊型攻撃を激化、米国企業にも標的拡大か

チェック・ポイント・リサーチは、イラン関連の脅威アクター「Handala Hack」が、ワイパー型マルウェアやディスク暗号化、手動操作を組み合わせた多層的な破壊型攻撃を展開していると報告しました。同グループはイスラエルやアルバニアに加え、米国企業にも標的を拡大していると指摘されています。

「Handala Hack」の正体と活動の背景

見出し

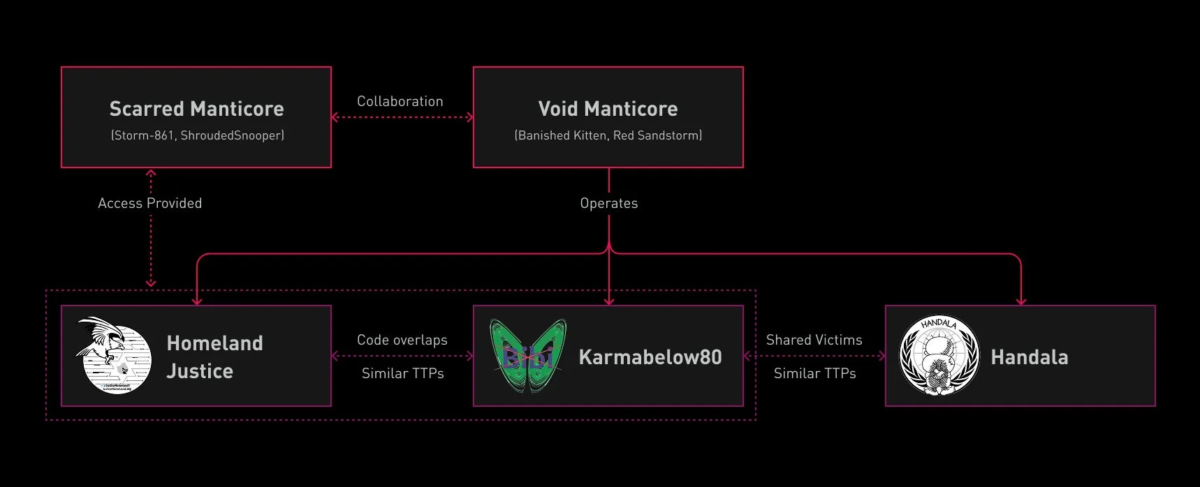

「Handala Hack」(Handala)は、イラン情報省(MOIS)に関連する脅威アクターVoid Manticore(別名Red Sandstorm、Banished Kitten)が運用するオンラインペルソナです。CPRは過去にVoid Manticoreの分析結果をまとめており、情報窃取と漏えいを伴う破壊型のデータ消去攻撃で知られています。

このアクターは、他にも「Karma」や、2022年以降アルバニアを標的とした攻撃に用いられ最も知名度の高いHomeland Justiceといったペルソナを使用し、主にイスラエルおよびアルバニアを標的とした攻撃活動に関与してきました。最近では、大手医療技術メーカーStrykerを含む米国企業にまで標的範囲を拡大していると報告されています。

CPRの観測によると、これら複数のペルソナに関連する侵害活動は類似したTTP(戦術・技術・手順)を示しており、展開されるワイパーのコードにも重複が確認されています。Void ManticoreのTTPは2024年以降も大きな変化は見られず、手動によるハンズオン型の侵入後活動や、既製のワイパー、一般に入手可能な削除・暗号化ツールへの依存が継続しているとされています。また、同グループは独自開発ツールと公開ツールの双方を活用する一方で、初期アクセスやマルウェアの調達のためにアンダーグラウンドの犯罪サービスにも依存してきました。

公開情報によると、Void ManticoreはMOISの国内治安部門、中でも対テロ(CT)部門との関連が指摘されています。

新たな攻撃手法と手動操作の組み合わせ

同グループは、従来のTTPを継続しつつ、新たな手法も導入しています。注目すべきは、ネットワーク内部へのトラフィックのトンネリングにオープンソースプラットフォームのNetBirdを使用している点です。攻撃者はRDP経由で侵害ホストに接続後、直接NetBirdのソフトウェアをダウンロードしてインストールし、複数のシステム間で内部接続を確立します。これにより、複数の足場から並行して破壊活動を加速させていると指摘されています。

また、データ消去攻撃にはAI支援のPowerShellスクリプトを使用する手法も新たに確認されました。コード構造と詳細なコメントから、このスクリプトがAIによって開発された可能性が示唆されています。

初期アクセスと横展開

Handalaは、認証情報の窃取を目的としてIT企業やサービスプロバイダーを標的とし、主に侵害されたVPNアカウントを用いて初期アクセスを確立します。直近数カ月では、商用VPNノードを起点としたログイン試行やブルートフォース攻撃が数百件規模で確認されています。

2026年1月のイランにおけるインターネット遮断以降、StarlinkのIPアドレス帯からも同様の活動が継続して観測されているといいます。戦争開始以降は、イラン国内のIPアドレスからの直接接続やVPN以外の経路からの通信が露呈する事例も確認され、運用セキュリティ(OPSEC)の水準が低下している可能性が指摘されています。

破壊活動の数カ月前からネットワーク侵入が行われ、ドメイン管理者権限が事前に確保されている事例も確認されています。その後、攻撃者はLSASSプロセスのダンプ取得や機密レジストリハイブのエクスポート、ADReconによるActive Directory環境の列挙などを実行し、データ消去攻撃に必要な権限を取得しているとみられます。

破壊型攻撃の詳細

本攻撃の破壊フェーズでは、影響とダメージの最大化を目的として、以下の4種類のデータ消去手法が並行して実行されたと報告されています。さらに、ネットワーク全体にグループポリシーを通じて複数のワイパーを展開することで、さらなる効果を狙っています。

-

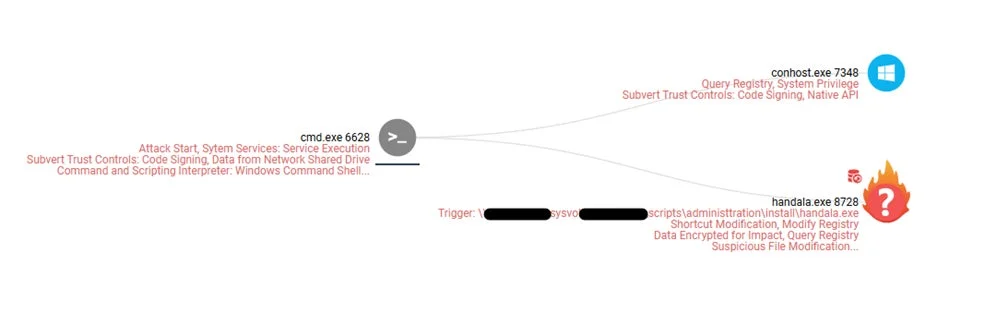

カスタムワイパー「Handala Wiper」(handala.exe)

グループポリシーのログオンスクリプトを用いたスケジュール済みのタスクとして配布されます。ファイルの上書きやMBRベースのワイパー技術により、大規模なデータ損失を引き起こします。

-

PowerShellベースのカスタムワイパー

グループポリシーのログオンスクリプトを通じて展開され、ユーザーディレクトリ内の全ファイルを削除します。このスクリプトはAI支援により開発された可能性が示唆されています。 -

正規のディスク暗号化ツールVeraCryptの悪用

正規ツールを用いてシステムドライブを暗号化することで、破壊プロセスにさらなるレイヤーを追加し、復旧を困難にする意図が伺われます。 -

手動によるファイル一括削除

仮想化プラットフォーム上から、仮想マシンや侵害端末上のファイルをオペレーターが手動で一括削除する動作も確認されています。これはHandalaが公開した動画や流出資料にも記録されているといいます。

チェック・ポイントが推奨する対策

同グループの手口は比較的シンプルで大きな変化が見られないため、これらの手法に対する防御強化が脅威への有効な対策となります。チェック・ポイントは以下の推奨事項を挙げています。

-

多要素認証(MFA)の実行: 特にリモートアクセスや特権アカウントには必ず適用します。

-

不審な認証アクティビティの監視: 未観測の国からのログイン、通常の営業時間外の初回ログイン、複数回のログイン失敗後の成功、新規デバイス登録、VPNセッション中の異常なデータ転送量、新たなASN/ホスティングプロバイダーからの認証などに注意します。

-

高リスクの地域およびインフラからのアクセス制限: 正当な業務上の必要性が確認されない限り、イランからの着信接続はネットワーク境界およびリモートアクセスサービス(VPN/SSO)においてブロックします。イラン関連アクターによる悪用が確認されたStarlinkのIPアドレス帯もブロック、または厳格に制限することが推奨されます。

-

リモートアクセスポリシーの厳格化: 可能であればVPN接続を業務関連のある国・地域のみに限定し、ホワイトリスト化されたユーザーや拠点、専用のジャンプホスト、管理対象デバイスなど、業務上の必要性に基づく例外のみ許可します。

-

RDPアクセスの制限・厳格化: 運用上不要な場合は無効化し、特に業務時間外において、Windowsのデフォルト命名規則(DESKTOP-XXXXXX、WIN-XXXXXXXX)を使用する端末からのRDPアクセスを重点的に監視します。

-

不審なソフトウェアの使用監視: リモート管理・監視(RMM)ツール、NetBirdなどのVPNアプリケーション、Windows向けSSHなどのトンネリングツールを含む、潜在的に不要または不審なソフトウェアの使用を監視します。

Handala Hackの技術的詳細については、CPRのレポートを参照してください。

ソース元

チェック・ポイント・リサーチ、イラン系脅威アクター「Handala Hack」の破壊型攻撃の実態を報告

https://www.checkpoint.com/press/2026/check-point-research-reports-on-the-destructive-activities-of-iranian-threat-actor-handala-hack/

関連記事

カテゴリ:企業動向

タグ:

OT・レガシー環境のランサムウェア対策、ウェビナー開催へ セキュリティソフト未対応領域の防御策とは

OT・レガシー環境のランサムウェア対策、ウェビナー開催へ セキュリティソフト未対応領域の防御策とは インヴェンティット、「mobiconnect」と「KASHIMORI」をEDIX東京に出展か – NEXT GIGA時代の教育ICT運用を支援

インヴェンティット、「mobiconnect」と「KASHIMORI」をEDIX東京に出展か – NEXT GIGA時代の教育ICT運用を支援