Paidyを装ったメール「【緊急案内】ペイディご利用停止について」はフィッシング詐欺か検証する

「Paidy」を装ったフィッシングメールが届きました。

クレジットカード会社や決済サービスを装ったフィッシングです。金銭的な被害に直結する危険性が高いものです。

このメールは「アカウント停止・制限」のパターンに該当します。「アカウントに異常があった」「不正アクセスを検知した」などと偽り、確認のためと称してログイン情報を入力させます。

※この記事は、実際に届いたメール(.eml)をもとに、技術的観点から内容を検証し、証拠(ヘッダ/RDAP/TLS/リダイレクト結果)を整理したものです。

※危険回避のため、URL/ドメイン/メールアドレス/IPは hxxp(s)・[.]・[@] で難読化しています。

このメールの怪しいポイント

見出し

- ブランド偽装を検出:Paidyを偽装していますが、メール内のリンク先は正規ドメインではありません

- フィッシングサイトが運用中:リンク先のサイトが現在も稼働しています。絶対にアクセスしないでください

- URL偽装(userinfo詐称)を検出:見た目は「xnroxgnmuz[.]com」に見えますが、実際の接続先は「bTgLyWsg[.]hbvvkvk[.]cn」です。URLの@より前の部分(userinfo)は無視されます

- メール認証に失敗:SPF が pass ではありません。正規の送信元ではない可能性が高いです

- Cloudflareで実サーバーを隠蔽:フィッシングサイトはCloudflareを使用しており、実際のサーバーIPが特定できません

判定:複数の重大な警告があります。このメールはほぼ確実にフィッシング詐欺です。

このフィッシングの手口

このメールは「アカウント停止・制限」型の非常に巧妙な手口です。

- 偽装メールの送信:「Paidy」を名乗り、もっともらしい件名でメールを送信します。

- 緊急性を演出:「すぐに対応しないとアカウントが停止される」など、焦らせる文言を使います。

- 偽サイトへ誘導:メール内のリンクをクリックさせ、本物そっくりの偽ログインページへ誘導します。

- 情報の窃取:ID・パスワード・クレジットカード情報などを入力させ、盗み取ります。

- 悪用:盗んだ情報で不正ログイン、不正購入、個人情報の転売などを行います。

今回のメールの特徴

- メール内のリンク先は「btglywsg[.]hbvvkvk[.]cn」など、正規のドメインではありません。

- メール認証(SPF)に失敗しており、正規の送信元ではないことが技術的に証明されています。

- URL偽装(userinfo詐称):リンクは「xnroxgnmuz[.]com」に見えますが、実際の接続先は「bTgLyWsg[.]hbvvkvk[.]cn」です。URLの@より前は無視される仕組みを悪用しています。

【技術解説】URL偽装の仕組み

URLはRFC 3986で定義されており、以下の構造を持っています:

|

1 |

scheme://[userinfo@]host/path?query#fragment |

@より左側は「ユーザー情報(userinfo)」→ ブラウザは認証情報として扱い、接続先には影響しない@より右側が「ホスト名」→ 実際の接続先

例:

|

1 |

https://www.example.jp@malicious.cn/path |

- 見た目:「www.example.jp」のサイトに見える

- 実際の接続先:

malicious.cn(攻撃者のサーバー)

さらに巧妙な手口として、通常のスラッシュ「/」(U+002F) の代わりに、見た目がよく似た別のUnicode文字を使うことがあります:

∕DIVISION SLASH (U+2215)⁄FRACTION SLASH (U+2044)/FULLWIDTH SOLIDUS (U+FF0F)

これにより、URLがパス区切りを含む通常のURLに見えますが、実際にはすべて userinfo の一部として扱われ、無視されます。

もし情報を入力してしまうと…

このフィッシングサイトで情報を入力してしまった場合、以下のような被害が想定されます。

- クレジットカードが不正利用され、高額請求が届く

- 銀行口座から不正送金される

- 後払い決済で身に覚えのない請求が届く

- 個人情報が闇市場で売買される

- すぐにパスワードを変更してください(使い回している他サービスも含めて)

- クレジットカード情報を入力した場合は、カード会社に連絡して利用停止してください

- 不正利用がないか、明細を確認してください

技術的な検証結果

以下では、実際に届いたメールのヘッダ情報・認証結果・リンク先の調査結果など、技術的な証拠を詳しく解説します。

受信したメールの概要

- 件名:【緊急案内】ペイディご利用停止について

- 受信日時(ヘッダ):Mon, 19 Jan 2026 15:01:52 +0900

- 表示上の差出人:ペイディ <fukushimagenji0225[@]chnmw[.]com>

- Return-Path:<fukushimagenji0225[@]chnmw[.]com>

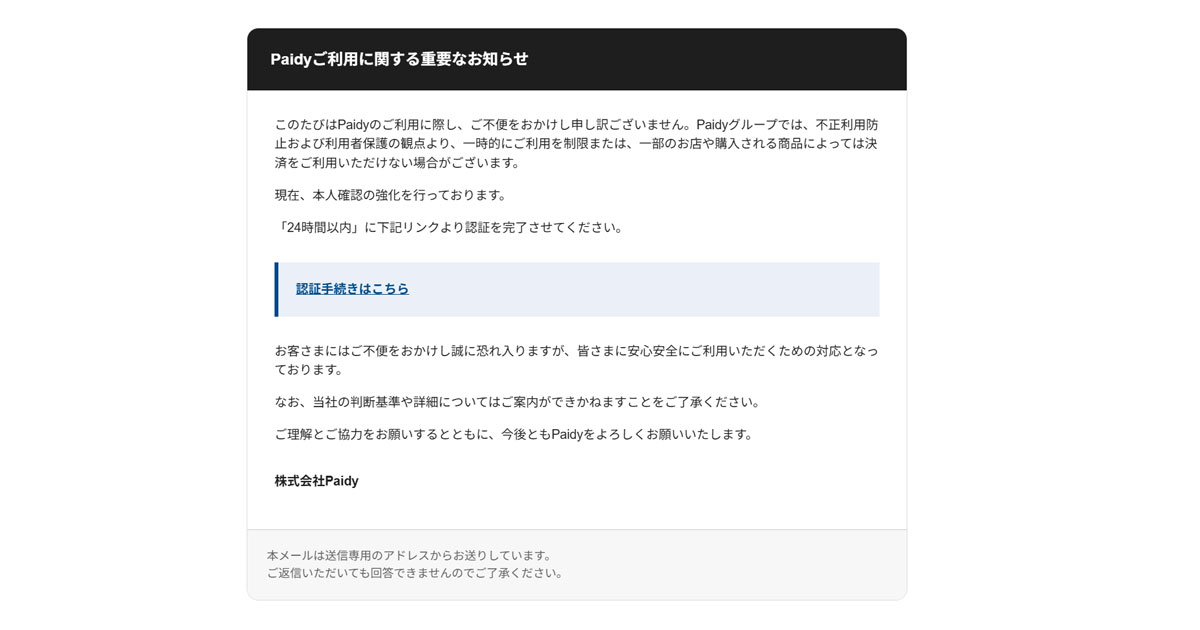

メール本文(原文:難読化)

クリックで本文を表示

|

1 2 3 4 5 6 7 8 9 |

Paidyご利用に関する重要なお知らせ このたびはPaidyのご利用に際し、ご不便をおかけし申し訳ございません。Paidyグループでは、不正利用防止および利用者保護の観点より、一時的にご利用を制限または、一部のお店や購入される商品によっては決済をご利用いただけない場合がございます。 現在、本人確認の強化を行っております。 「24時間以内」に下記リンクより認証を完了させてください。 認証手続きはこちら お客さまにはご不便をおかけし誠に恐れ入りますが、皆さまに安心安全にご利用いただくための対応となっております。 なお、当社の判断基準や詳細についてはご案内ができかねますことをご了承ください。 ご理解とご協力をお願いするとともに、今後ともPaidyをよろしくお願いいたします。 株式会社Paidy本メールは送信専用のアドレスからお送りしています。ご返信いただいても回答できませんのでご了承ください。 |

メール認証結果(SPF/DKIM/DMARC)

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | NONE | 送信元IPがドメインの許可リストに含まれていません(偽装の可能性) |

- smtp.mailfrom:

fukushimagenji0225

受信側の補足:mx.google.com; spf=none (google.com: fukushimagenji0225@chnmw.com does not designate permitted sender hosts) smtp.mailfrom=fukushimagenji022…

送信元ドメインの検査

メールの送信に使用されたドメイン(From / Return-Path)を調査しました。

chnmw[.]com(From / Return-Path)

| 登録日 | 2007-12-20(6605日前) |

| ネームサーバー | CE1[.]XINCACHE[.]COM, CE2[.]XINCACHE[.]COM |

| ステータス | active |

インフラ情報(ホスティング・国)

送信元サーバー

| IP | 国 | 事業者 | 備考 |

|---|---|---|---|

163[.]44[.]89[.]80 |

日本 | Japan Network Information Center |

フィッシングサイト

| IP | 国 | 事業者 | 備考 |

|---|---|---|---|

104[.]21[.]78[.]251 |

不明 | Cloudflare | Cloudflareを使用しており、実際のサーバーIPが隠蔽されています |

172[.]67[.]138[.]229 |

不明 | Cloudflare | Cloudflareを使用しており、実際のサーバーIPが隠蔽されています |

2606:4700:3036::6815:4efb |

不明 | Cloudflare | Cloudflareを使用しており、実際のサーバーIPが隠蔽されています |

2606:4700:3030::ac43:8ae5 |

不明 | Cloudflare | Cloudflareを使用しており、実際のサーバーIPが隠蔽されています |

送信元サーバを確認します(Receivedヘッダ → 送信経路IP)

送信元候補IP: 163[.]44[.]89[.]80 / 国: 日本

163[.]44[.]89[.]80(送信元候補)119[.]113[.]197[.]55

※ここは「メールの送信経路上で観測されたIP」です。リンク先サーバのIPとは別です。

メール内リンクの遷移先を確認します(URL抽出+リダイレクト追跡)

リンク

抽出URL:hxxps://xnroxgnmuz[.]com[/]ibGiJEnHCx[/]ZwOQox[/]PedHsco[/]dNSCgPv[/]hDQvSyRCLF[@]bTgLyWsg[.]hbvvkvk[.]cn

xnroxgnmuz[.]com」ですが、 実際の接続先は「bTgLyWsg[.]hbvvkvk[.]cn」です。実際の接続先URL:hxxps://bTgLyWsg[.]hbvvkvk[.]cn

最終URL:hxxps://xnroxgnmuz[.]com[/]ibGiJEnHCx[/]ZwOQox[/]PedHsco[/]dNSCgPv[/]hDQvSyRCLF[@]bTgLyWsg[.]hbvvkvk[.]cn

調査対象URL(フィッシングサイト):hxxps://bTgLyWsg[.]hbvvkvk[.]cn

注記:userinfo_spoofing

遷移先サイトの解決IP(DNS)

104[.]21[.]78[.]251172[.]67[.]138[.]2292606:4700:3036::6815:4efb2606:4700:3030::ac43:8ae5

※ここは「メール内リンクの遷移先(サイト側)」の情報です。送信元IP(Received)とは別です。

フィッシングサイト稼働状況

※解析時点でのステータスです。フィッシングサイトは短期間でテイクダウンされることがあります。

| URL | ステータス | 詳細 |

|---|---|---|

bTgLyWsg[.]hbvvkvk[.]cn |

運用中 (HTTP 200) | 運用中(要注意:フィッシングサイトが稼働しています) |

bTgLyWsg[.]hbvvkvk[.]cn |

運用中 (HTTP 200) | 運用中(要注意:フィッシングサイトが稼働しています) |

PhishTank照合結果

PhishTankは、Cisco Talos Intelligence Groupが運営するフィッシングサイトの報告・検証データベースです。メール内のURLをPhishTankと照合した結果を表示します。

照合したURLはPhishTankに登録されていませんでした。ただし、未登録であってもフィッシングサイトである可能性は否定できません。新しいフィッシングサイトは登録されるまでに時間がかかることがあります。

| 照合URL | 結果 | 報告状況 |

|---|---|---|

hxxps://bTgLyWsg[.]hbvvkvk[.]cn |

未登録 | ✓ CCSIで報告済み |

hxxps://xnroxgnmuz[.]com[/]ibGiJEnHCx[/]ZwOQox[/]PedHsco[/]dNSCgPv[/]hDQvSyRCLF[@]bTgLyWsg[.]hbvvkvk[.]cn |

未登録 | ✓ CCSIで報告済み |

hxxps://bTgLyWsg[.]hbvvkvk[.]cn/ |

未登録 | ✓ CCSIで報告済み |

このフィッシングURLは、CCSIからPhishTankに報告済みです。 コミュニティによる検証後、データベースに登録されます。

照合日時: 2026-01-19T06:44:06+00:00 (UTC)

RDAP証拠(whois相当:引用)

※この証拠が示す意味:登録日が直近・海外レジストラ・NSが無関係などが重なるほど、なりすまし(フィッシング)である蓋然性が上がります。

※以下はRDAPレスポンスから 再現性のある要点 を固定形式で抜粋したものです。

ドメイン(登録情報)

(ドメインのRDAP情報は取得できませんでした)

IPアドレス(割り当て/組織/国)

TLS証明書の整合性(引用)

※危険回避のため、ドメイン/IPは [.] 形式で難読化して掲載しています。

フィッシングメールの見分け方

以下のポイントをチェックすることで、フィッシングメールを見分けることができます。

| チェックポイント | 正規メール | フィッシング |

|---|---|---|

| 送信元アドレス | 公式ドメイン | 似ているが違うドメイン |

| リンク先URL | 公式サイト | 全く違うドメイン |

| 文面の日本語 | 自然な文章 | 機械翻訳のような不自然さ |

| 緊急性の演出 | 冷静な案内 | 「24時間以内」など焦らせる |

| 宛名 | 氏名で呼びかけ | 「お客様」など汎用的 |

今回のメールで確認できる不審点

- 不審なリンク先:「btglywsg[.]hbvvkvk[.]cn」は正規のドメインではありません

- メール認証の失敗:SPF認証に失敗しており、正規の送信サーバーからではありません

公式情報の確認

このメールに関して不安がある場合は、メール内のリンクではなく、以下の公式サイトから直接確認してください。

- Paidy 公式サイト:https://paidy.com/

- フィッシングに関する注意喚起:Paidy公式のセキュリティ情報

被害に遭った場合の相談窓口

- 警察庁 サイバー犯罪相談窓口:各都道府県警察のサイバー犯罪相談窓口へ

- 消費者ホットライン:188(いやや)

- フィッシング対策協議会:https://www.antiphishing.jp/

対処方法

- メール内リンクはクリックしない

- 公式アプリ/公式サイト(ブックマーク)から直接ログインして状況確認

- ID・パスワードを入力した場合は、直ちにパスワード変更(使い回しも含めて)

- カード情報を入力した場合は、カード会社へ連絡し利用停止・調査

- 不安なら、同様の連絡が公式にも出ているか(公式お知らせ/サポート)を確認

※解析メモ:.emlのSHA-256 = 03386170b15d91a7fc258a7586dc1d768490cde7f520e264feee55e314bc428b

関連記事

カテゴリ:フィッシング

タグ:Paidy,フィッシング詐欺,ペイディ

2025年12月サイバー脅威報告:ランサムウェアが前年比60%増、生成AIによる情報漏えいリスクも浮上

2025年12月サイバー脅威報告:ランサムウェアが前年比60%増、生成AIによる情報漏えいリスクも浮上 学校図書館図書整備協会 ランサムウェア攻撃でホームページ停止 復旧に1カ月の見込み

学校図書館図書整備協会 ランサムウェア攻撃でホームページ停止 復旧に1カ月の見込み