【検証】「信用金庫ご利用様限定! 2026年超大型抽選会(Apple iPhone 17 Pro Max最新モデル等)」はフィッシングメールか?

【検証】「信用金庫ご利用様限定! 2026年超大型抽選会(Apple iPhone 17 Pro Max最新モデル等)」はフィッシングメールか?

見出し

- 1 【検証】「信用金庫ご利用様限定! 2026年超大型抽選会(Apple iPhone 17 Pro Max最新モデル等)」はフィッシングメールか?

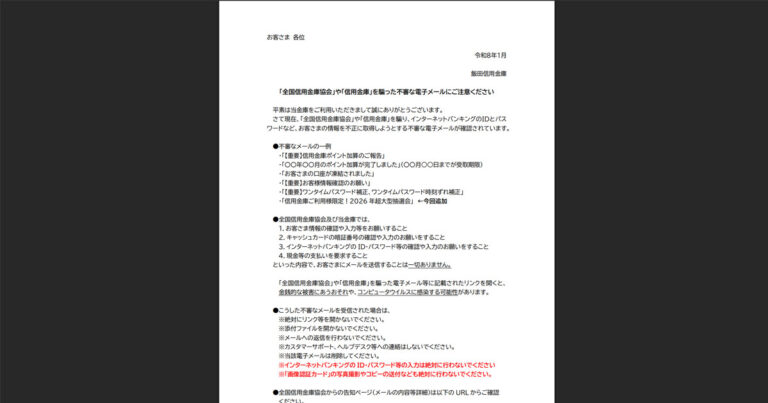

「信用金庫」を装ったフィッシングメールが届きました。

金融機関を装ったフィッシングです。アカウント乗っ取りによる二次被害のリスクがあります。

このメールは「当選・還付金」のパターンに該当します。「当選しました」「還付金があります」などと偽り、受け取りのためと称して個人情報や口座情報を入力させます。

※この記事は、実際に届いたメール(.eml)をもとに、技術的観点から内容を検証し、証拠(ヘッダ/RDAP/TLS/リダイレクト結果)を整理したものです。

※危険回避のため、URL/ドメイン/メールアドレス/IPは hxxp(s)・[.]・[@] で難読化しています。

このメールの怪しいポイント

- メール認証に失敗:SPF/DKIM が pass ではありません。正規の送信元ではない可能性が高いです

- 信用金庫の偽サイトが運用されています。

- ブランド偽装を検出:信用金庫を偽装していますが、メール内のリンク先は正規ドメインではありません

判定:重大な警告があります。フィッシング詐欺の可能性が非常に高いです。

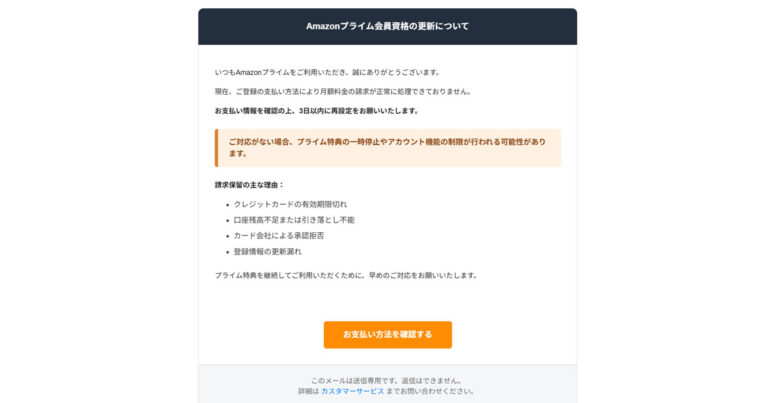

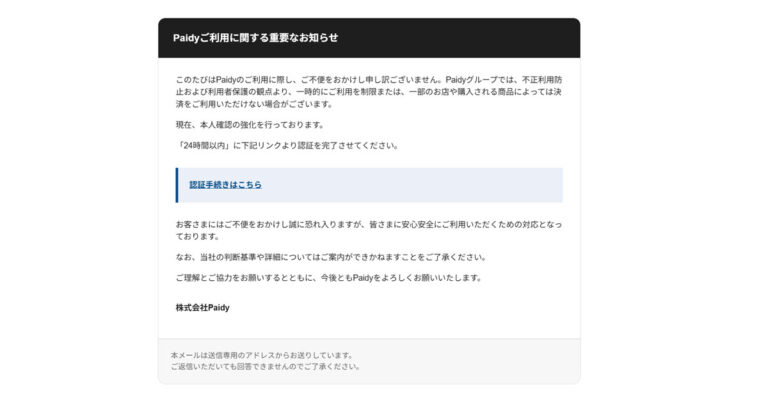

このフィッシングの手口

このメールは「当選・還付金」型の比較的単純な手口です。

- 偽装メールの送信:「信用金庫」を名乗り、もっともらしい件名でメールを送信します。

- 緊急性を演出:「応募期限がある」など、焦らせる文言を使います。

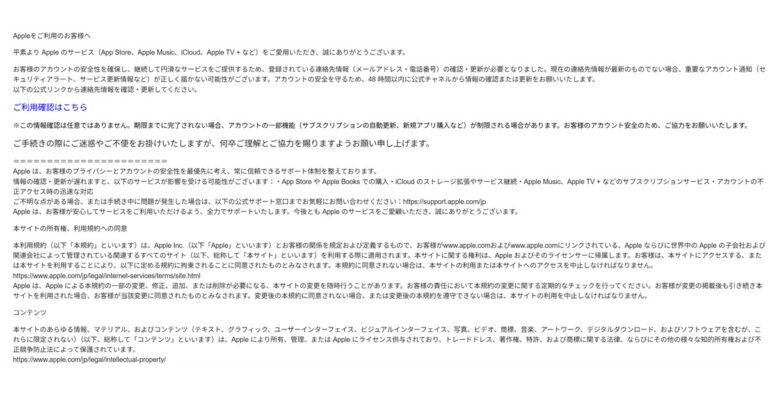

- 偽サイトへ誘導:メール内のリンクをクリックさせ、本物そっくりの偽ログインページへ誘導します。

- 情報の窃取:ID・パスワード・クレジットカード情報などを入力させ、盗み取ります。

- 悪用:盗んだ情報で不正ログイン、不正購入、個人情報の転売などを行います。

今回のメールの特徴

- メール認証(SPF/DKIM)に失敗しており、正規の送信元ではないことが技術的に証明されています。

もし情報を入力してしまうと…

このフィッシングサイトで情報を入力してしまった場合、以下のような被害が想定されます。

- アカウントが乗っ取られ、個人データが流出する

- クラウドに保存した写真・ファイルが盗まれる

- 乗っ取ったアカウントで知人に詐欺メッセージが送られる

- 二段階認証を解除され、他のサービスにも被害が広がる

- すぐにパスワードを変更してください(使い回している他サービスも含めて)

- クレジットカード情報を入力した場合は、カード会社に連絡して利用停止してください

- 不正利用がないか、明細を確認してください

技術的な検証結果

以下では、実際に届いたメールのヘッダ情報・認証結果・リンク先の調査結果など、技術的な証拠を詳しく解説します。

受信したメールの概要

- 件名:信用金庫ご利用様限定! 2026年超大型抽選会(Apple iPhone 17 Pro Max最新モデル等)

- 受信日時(ヘッダ):Wed, 07 Jan 2026 08:20:37 +0800

- 表示上の差出人:信用金庫 <mail14[@]mail14[.]ailexpresspt[.]com>

- Return-Path:<mail14-consulinfo=crossandcrown[.]jp[@]mail14[.]ailexpresspt[.]com>

メール本文(原文:難読化)

クリックで本文を表示

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 |

いつも信用金庫をご利用いただき、誠にありがとうございます。 2025年も、たくさんの素敵なご縁をありがとうございます。 全国信用金庫協会は、本当の出会いと誠実なご利用を何よりも大切に考えています。 この想いから、今回の抽選会は、昨年度信用金庫ご利用のユーザー様のみを対象とさせていただきます。 大切な皆様ひとりひとりに、安心と公平なお楽しみをご提供するための、ほんの少しのご協力です。 ▼ こちらからご応募 ▼ https//shinkoniab.com/izrkqoieylq/nyzninwuzfevhq/jcxgupqpvw/sgsuuh/selectState ?? 【新生活の可能性】テクノロジープライズ · Apple iPhone 17 Pro Max (最新モデル) · Apple Watch Series 11 & AirPods Pro セット ?? 【自由へのチケット】究極の旅体験プライズ · 【羽田発】ハワイ ラグジュアリーホテル滞在 5日間 ペア旅行券 · 【東京?大阪発】国内線往復ペア航空券 + 星野リゾート宿泊券 ?? 【あなたが決める未来】至高の選択権プライズ · Amazonギフトカード 100万円分 · 高島屋 / 伊勢丹 商品券 50万円分 · Apple Store / ソフトバンク ギフトカード ?? 【特別な記念に】ラグジュアリーブランドプライズ · ティファニー ダイヤモンドペンダント · エルメス シルクスカーフ セット ※ 応募資格:2025年度利用歴のあるお客様 応募締切:2026年01月18日(日)23:59 --- 安心してご参加いただける空間を守り続けるため。 引き続き信用金庫をどうぞよろしくお願いいたします。 全国信用金庫協会 |

メール認証結果(SPF/DKIM/DMARC)

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | SOFTFAIL | 送信元IPがドメインの許可リストに含まれていません(偽装の可能性) |

| DKIM | PASS HEADER | 署名は有効。ただし署名ドメインが正規ブランドではない |

| DMARC | PASS | ドメインポリシーに準拠しています |

- header.from:

mail14

受信側の補足:mx.google.com; dkim=pass header.i=@mail14.ailexpresspt.com header.s=mail14 header.b="IfWIH/2V"; spf=softfail (google.com: domain of transiti…

送信元ドメインの検査

メールの送信に使用されたドメイン(From / Return-Path)を調査しました。

mail14[.]ailexpresspt[.]com(From / Return-Path)

| 登録日 | 2025-01-14(358日前) |

| ネームサーバー | ISHAAN[.]NS[.]CLOUDFLARE[.]COM, JILLIAN[.]NS[.]CLOUDFLARE[.]COM |

| ステータス | client transfer prohibited |

インフラ情報(ホスティング・国)

送信元サーバー

| IP | 国 | 事業者 | 備考 |

|---|---|---|---|

163[.]44[.]89[.]66 |

日本 | Japan Network Information Center |

送信元サーバを確認します(Receivedヘッダ → 送信経路IP)

送信元候補IP: 163[.]44[.]89[.]66 / 国: 日本

163[.]44[.]89[.]66(送信元候補)35[.]194[.]227[.]165

※ここは「メールの送信経路上で観測されたIP」です。リンク先サーバのIPとは別です。

メール内リンクの遷移先を確認します(URL抽出)

コロンがないのでURLとしてリンクはしませんが、

https//shinkoniab[.]com/izrkqoieylq/nyzninwuzfevhq/jcxgupqpvw/sgsuuh/selectState

となっており、コロンを入れてアクセスするとここには信金の偽サイトが運用されています。

RDAP証拠(whois相当:引用)

※この証拠が示す意味:登録日が直近・海外レジストラ・NSが無関係などが重なるほど、なりすまし(フィッシング)である蓋然性が上がります。

※以下はRDAPレスポンスから 再現性のある要点 を固定形式で抜粋したものです。

ドメイン(登録情報)

(ドメインのRDAP情報は取得できませんでした)

IPアドレス(割り当て/組織/国)

実際の画面(スクリーンショット)

※安全のため、スクリーンショットは 隔離された検証環境 で取得したもののみ掲載します。

(スクショ差し込み待ち)

- [ ] 偽ログイン画面のスクショ

- [ ] 入力フォーム(要求情報)のスクショ

- [ ] 可能なら遷移のスクショ(1枚)

フィッシングメールの見分け方

以下のポイントをチェックすることで、フィッシングメールを見分けることができます。

| チェックポイント | 正規メール | フィッシング |

|---|---|---|

| 送信元アドレス | 公式ドメイン | 似ているが違うドメイン |

| リンク先URL | 公式サイト | 全く違うドメイン |

| 文面の日本語 | 自然な文章 | 機械翻訳のような不自然さ |

| 緊急性の演出 | 冷静な案内 | 「24時間以内」など焦らせる |

| 宛名 | 氏名で呼びかけ | 「お客様」など汎用的 |

今回のメールで確認できる不審点

- メール認証の失敗:SPF認証に失敗しており、正規の送信サーバーからではありません

公式情報の確認

このメールに関して不安がある場合は、メール内のリンクではなく、以下の公式サイトから直接確認してください。

- Apple 公式サイト:https://www.apple.com/jp/

- フィッシングに関する注意喚起:Apple公式のセキュリティ情報

被害に遭った場合の相談窓口

- 警察庁 サイバー犯罪相談窓口:各都道府県警察のサイバー犯罪相談窓口へ

- 消費者ホットライン:188(いやや)

- フィッシング対策協議会:https://www.antiphishing.jp/

対処方法

- メール内リンクはクリックしない

- 公式アプリ/公式サイト(ブックマーク)から直接ログインして状況確認

- ID・パスワードを入力した場合は、直ちにパスワード変更(使い回しも含めて)

- カード情報を入力した場合は、カード会社へ連絡し利用停止・調査

- 不安なら、同様の連絡が公式にも出ているか(公式お知らせ/サポート)を確認

※解析メモ:.emlのSHA-256 = 6455d203953729b33213b88da95ea62bdb0dbdd4bb11cfc9be2d4f920b53011a

セキュリティ・キャンプ2026ミニ、大阪で専門講座開催へ 学生向けに実践的教育

セキュリティ・キャンプ2026ミニ、大阪で専門講座開催へ 学生向けに実践的教育 「【重要なお知らせ】資産評価額達成確認済み|5,200ポイントを今すぐお受け取りください」はフィッシングメールか検証する

「【重要なお知らせ】資産評価額達成確認済み|5,200ポイントを今すぐお受け取りください」はフィッシングメールか検証する