尾道U2 予約システム不正アクセス 原因特定できず 2段階認証を導入

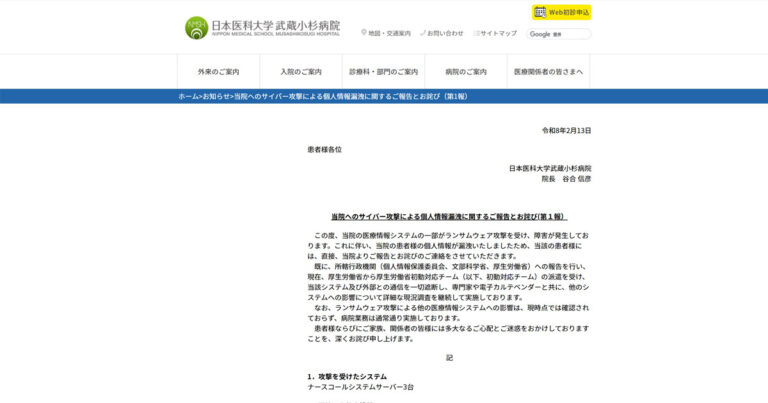

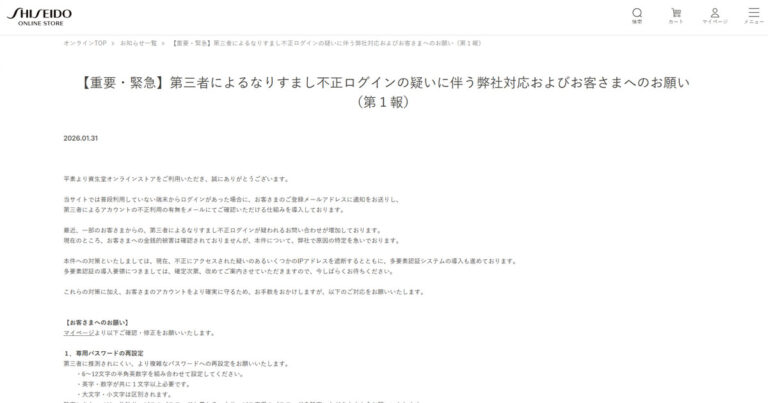

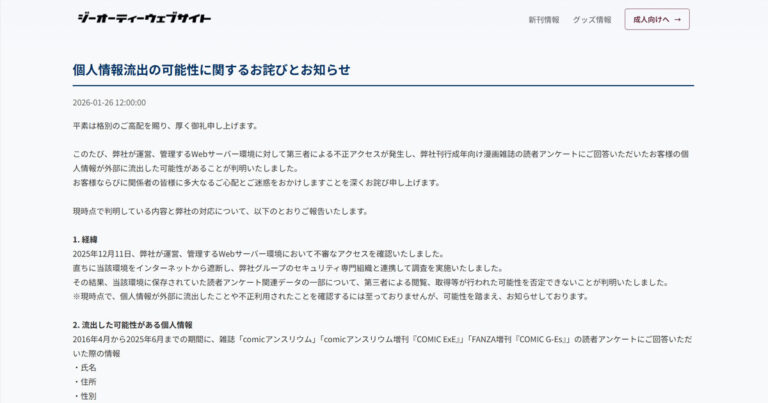

ONOMICHI U2(広島県尾道市)のHOTEL CYCLEは25日、9月に発生した宿泊予約システムへの不正アクセスについて、外部調査会社による調査結果と再発防止策を公表した。偽サイトへのアクセス、外部からのPC侵入、マルウェア感染のいずれも確認されず、原因は特定できなかったという。再発防止策として2段階認証と2要素認証を導入した。

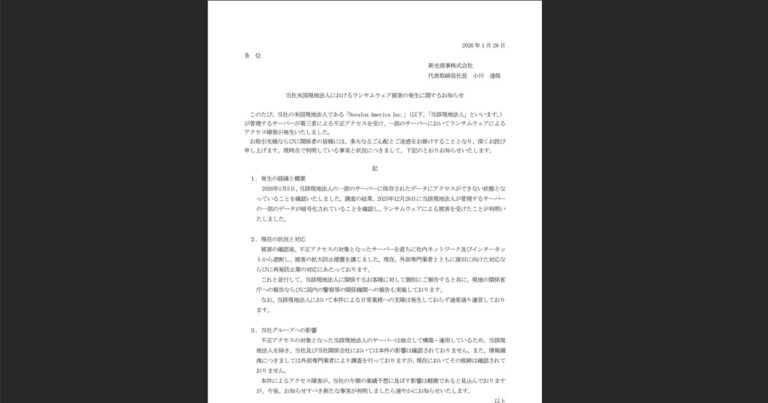

予約システムへの不正アクセスに対する再発防止について|ONOMICHI U2より引用

9月4日になりすましメール送付

HOTEL CYCLEによると、9月4日に予約した一部の顧客に対してホテルを装うなりすましメールが送付された。メール内のリンクにアクセスすると、個人情報やクレジットカード番号の入力を要求される内容だったという。

同ホテルは警察署へ通報・相談するとともに、予約システムのIDとパスワードが漏洩した原因の明確化を目的に、外部調査会社に調査を依頼した。

3つの観点で調査 いずれも痕跡なし

外部調査会社は3つの観点から調査を実施した。1つ目は、予約サイトを装った偽サイトへのIDとパスワードの入力について。同ホテルのパソコン(PC)のブラウザ閲覧履歴を調査した結果、偽サイトへアクセスした形跡は存在しないと判断した。正規のドメイン以外のドメインからの同ホテルへのアクセスも存在せず、サインイン画面のアクセスにおいても正規のサイト以外へのアクセスは存在しなかったという。

2つ目は、外部からのアクセスによる認証情報の窃取について。同ホテルのPCのログイン履歴を確認した結果、いずれもローカルからの接続のみだったため、外部からPCに侵入した形跡はないと判断した。

3つ目は、マルウェアによる認証情報の窃取について。同ホテルのPCが悪性のファイル(マルウェア)に感染しているか調査した結果、いずれのPCも認証情報(ID、パスワード)の窃取につながるマルウェアに感染していないと判断したという。マルウェアとは、ユーザーのPCなどに不利益をもたらす悪意のあるプログラム/ソフトウェアの総称だ。

自社予約メールアカウント情報を利用か

HOTEL CYCLEは、予約サイトへの不正なアクセスは確認できなかったとしている。ただし、自社予約メールのアカウント情報を利用して予約管理システムへアクセスしている可能性があるとした。

この指摘は、外部調査で明確な侵入経路が特定できなかったため、自社の予約メール用のメールアカウントが何らかの形で第三者に知られ、そのアカウント情報を使って予約管理システムにアクセスされた可能性を示唆している。

2段階認証と2要素認証を導入

再発防止策として、ONOMICHI U2ではパスワードを2段階認証に変更した。また、予約管理システムの提供会社に対してセキュリティ対策強化を要請し、2要素認証へ変更したという。外部調査会社による調査結果も踏まえて、スタッフに対する教育も実施している。

2段階認証は、パスワード入力後にスマートフォンなどへ送信されるコードを入力する仕組みだ。2要素認証は、パスワード(知識情報)とスマートフォン(所持情報)など、異なる種類の認証要素を組み合わせる方式で、より強固なセキュリティを実現する。

HOTEL CYCLEは「改めまして、お客様や関係者の皆様にご心配とご迷惑をおかけしましたことを深くお詫び申し上げます。引き続きセキュリティ対策の強化に努めてまいります」としている。問い合わせは同ホテル(メールアドレス:reservation@onomichi-u2.com)まで。

原因不明の不正アクセス 課題浮き彫り

今回の事案は、外部調査会社による詳細な調査でも明確な侵入経路が特定できなかった点が特徴的だ。偽サイトへのアクセス、外部からのPC侵入、マルウェア感染のいずれも確認されなかったにもかかわらず、なりすましメールが送付された。

同ホテルが示唆する「自社予約メールのアカウント情報を利用して予約管理システムへアクセスしている可能性」は、メールアカウントの認証情報が何らかの形で漏洩した可能性を指している。パスワードの使い回しや、他のサービスからの情報漏洩などが考えられるが、具体的な経路は不明のままだ。

不正アクセスの侵入経路が特定できないケースは、企業のセキュリティ対策において大きな課題となる。明確な原因が分からないため、包括的な対策を講じざるを得ず、2段階認証や2要素認証の導入は妥当な対応といえる。

関連記事

カテゴリ:セキュリティニュース

タグ:

WOWOW 一部アカウントで情報変更履歴を確認 不正ログイン続報 1493件に影響

WOWOW 一部アカウントで情報変更履歴を確認 不正ログイン続報 1493件に影響 NRIセキュア、「クリプト便」に「メール連携オプション」を追加 PPAP対策で安全なファイル送信を強化

NRIセキュア、「クリプト便」に「メール連携オプション」を追加 PPAP対策で安全なファイル送信を強化