【Yahoo!ショッピング】ご注文の確認というメールがフィッシング詐欺か検証する

【Yahoo!ショッピング】ご注文の確認というメールがフィッシング詐欺か検証します。

Yahoo!ショッピングでiPhoneを購入したがキャンセルになった、というメールです。

本文は以下の通り。

****************************************************************

このメールはキャンセルお手続き完了のご連絡となります。

Yahoo! JAPANから、システムにより自動送信されています。

返信されても回答はできません。

****************************************************************

アカウント内で異常なアクティビティが検出されたため、【Yahoo!ショッピング】アカウントを停止しました。

[ご注文履歴詳細] をクリックして、口座制限を解除する。セキュリティ上の理由から、身元を確認するためにいくつかの情報を入力する必要がある場合があります。

いつもYahoo!ショッピングをご利用いただきまして、誠にありがとうございます。

大変恐れ入りますが、本注文はキャンセル手続きが発生しましたので、

弊社にて、注文キャンセル処理を実施いたしました。

【キャンセル理由】

お客様の都合によりキャンセル手続きが発生しました。

【注文キャンセル時のご注意】

・PayPay残高を利用した注文をキャンセルした場合は、お客様都合、ストア都合のどちらであっても利用分について返却されます。

※詳しくは以下のヘルプページ「決済後に注文キャンセルした場合の返金」をご参照ください。

https://support.yahoo-net.jp/PccShopping/s/article/H000011025#refund

【キャンセル対象の注文情報】

̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄

ストア名:モバステ

注文ID :mobilestation-10016563

注文日時:2022年10月 08日 11時24分 19秒

支払方法:クレジットカード決済

ご注文履歴詳細:

https://odhistory.shopping.yahoo[.]co.jp/OS/stat?oid=mobilestation-10046563&catalog=mobilestation&vwoidc=4edae0e59445f02d5039

キャンセル対象の商品情報

̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄

(1)iPad 第 9世代 64GB APPLE Wi-Fiモデル 新品未開封 APPLE保証1年間 本体

wiipad964gbm/wiipad964gbm-gy

カラー:スペースグレイ

49,980円×1=49,980 円

=========================================================================

商品の合計金額 : 49,980円

送料:0円

合計金額 :49,980円

※1つ目の商品名のみ表示しています。詳しくは注文履歴詳細でご確認ください。

※注文時(キャンセル前)の金額・ポイント等を表示しています。

本メールは、各ストアがシステム上設定した内容に基づき配信されております。

ご不明な点がございましたらお手数をお掛けいたしますが、ストアに直接、

お問い合わせくださいますようお願いいたします。

パソコン・スマートフォン

https://inform.shopping.yahoo.co[.]jp/mobilestation/contact.html

またのご利用をお待ちしております。

今後ともYahoo!ショッピングをよろしくお願いいたします。

Copyright (C) 2022 Yahoo Japan Corporation. All Rights Reserved.

まずは送信元を調べてみます。

|

1 2 |

From: "Yahoo!ショッピング" <shopping-order-master@dbnxioh[.]cn> Return-Path: <shopping-order-master@dbnxioh[.]cn> |

送信者名はYahoo!ショッピングとなっていますが、送信元メールアドレス、Return-Pathともにdbnxioh[.]cnというドメインのメールアカウントが設定されています。

whoisを見るまでもないのですが、中国のドメインです。

|

1 2 3 4 5 6 7 8 9 10 11 |

Domain Name: dbnxioh[.]cn ROID: 20210506s10001s35919745-cn Domain Status: ok Registrant: 成都凭闳丽电子商务有限公司 Registrant Contact Email: cho9727@163.com Sponsoring Registrar: 阿里云计算有限公司(万网) Name Server: dns7.hichina.com Name Server: dns8.hichina.com Registration Time: 2021-05-06 12:45:02 Expiration Time: 2023-05-06 12:45:02 DNSSEC: unsigned |

次に送信元のサーバーを調べてみます。

|

1 |

Received: from 124.83.142[.]198 (EHLO dbnxioh[.]cn) (193.38.51[.]19) |

193.38.51[.]19のIPアドレスから送信されているようです。

このIPアドレスを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

inetnum: 193.38.51.0 - 193.38.51.255 netname: RU-BAXET-20191022 country: RU org: ORG-LB145-RIPE admin-c: AP29217-RIPE tech-c: AP29217-RIPE status: ASSIGNED PA mnt-by: IP-RIPE mnt-routes: BX-NOC mnt-domains: BX-NOC created: 2019-10-23T12:30:09Z last-modified: 2019-10-23T12:30:13Z source: RIPE |

ロシアのIPアドレスでした。

次に、メール本文中にあるリンクの遷移先を調べてみます。

メール本文のソースを確認すると、

|

1 |

<a target="_blank" href="https://alert.login.askbzbk[.]cn/"><span style="TEXT-DECORATION:underline;">https://odhistory.shopping.yahoo.co[.]jp/OS/stat?oid=mobilestation-10046563&catalog=mobilestation&vwoidc=4edae0e59445f02d5039</span></a> |

アンカーテキストはhttps://odhistory.shopping.yahoo.co[.]jp/OS/stat?oid=mobilestation-10046563&catalog=mobilestation&vwoidc=4edae0e59445f02d5039 と、shopping.yahoo.co[.]jp配下のページになっていますが、実際のリンク先はhttps://alert.login.askbzbk[.]cn/だと分かりました。

alert.login.askbzbk[.]cn は askbzbk[.]cn のサブドメインですから、askbzbk[.]cn のwhois情報を確認しておきます。

|

1 2 3 4 5 6 7 8 9 10 11 |

Domain Name: askbzbk[.]cn ROID: 20210503s10001s35866877-cn Domain Status: ok Registrant: 成都凭闳丽电子商务有限公司 Registrant Contact Email: cho9727@163.com Sponsoring Registrar: 阿里云计算有限公司(万网) Name Server: dns17.hichina.com Name Server: dns18.hichina.com Registration Time: 2021-05-03 10:38:39 Expiration Time: 2023-05-03 10:38:39 DNSSEC: unsigned |

中国のドメインです。

安全を担保してこのURLにアクセスしてみます。

すると、

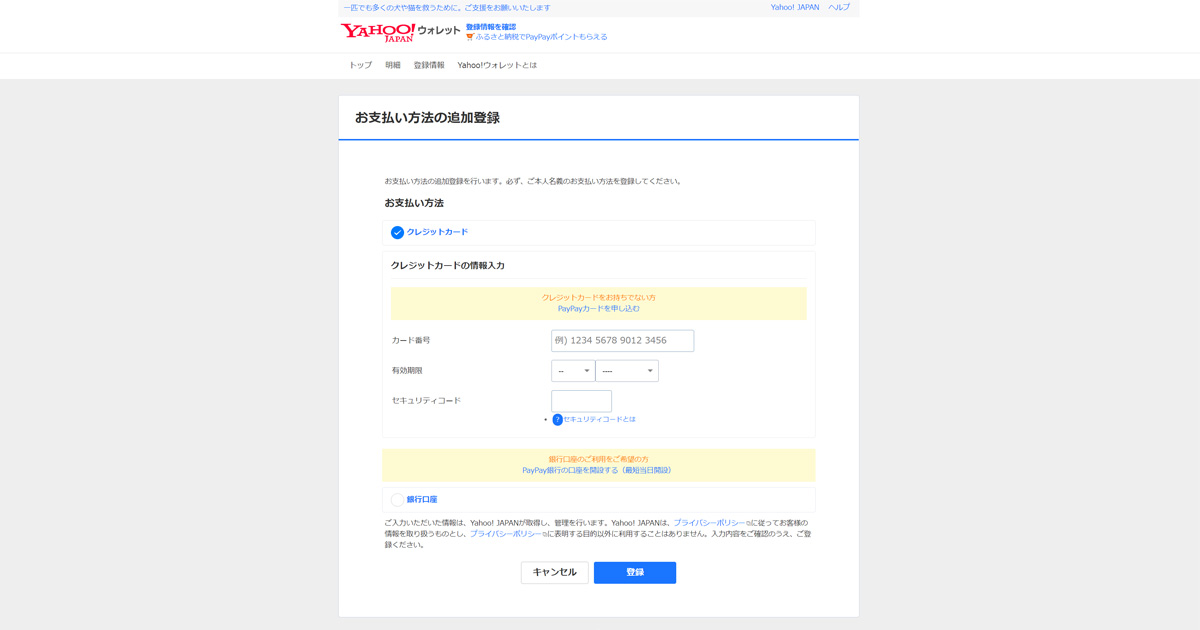

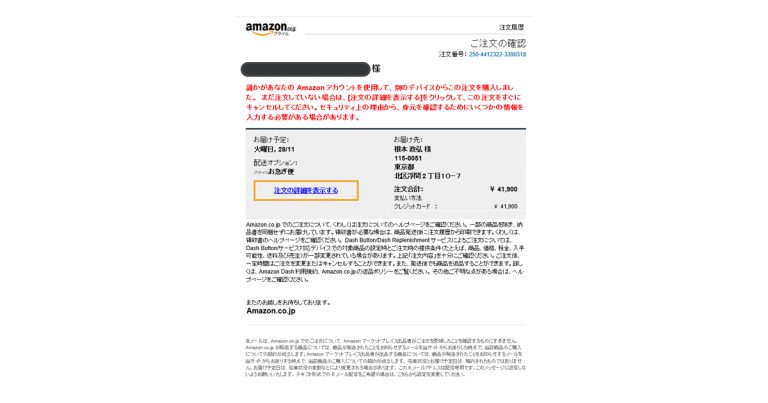

このようにYahoo!のログイン画面をコピーした偽のサイトが運用されていました。

これを通過すると、

このようにクレジットカード情報の入力画面が出てきます。

またこの次には

氏名や住所、電話番号といった個人情報の入力画面が現れます。

IPアドレスは198.98.61[.]175でした。

このIPを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 |

NetRange: 198.98.48.0 - 198.98.63.255 CIDR: 198.98.48.0/20 NetName: PONYNET-06 NetHandle: NET-198-98-48-0-1 Parent: NET198 (NET-198-0-0-0-0) NetType: Direct Allocation OriginAS: AS53667 Organization: FranTech Solutions (SYNDI-5) RegDate: 2012-07-05 Updated: 2012-07-05 Ref: https://rdap.arin.net/registry/ip/198.98.48.0 |

ASNはFranTech Solutions、防弾ホスティングサービスのIPでした。

【Yahoo!ショッピング】ご注文の確認というメールはフィッシング詐欺

【Yahoo!ショッピング】ご注文の確認というメールはフィッシング詐欺です。

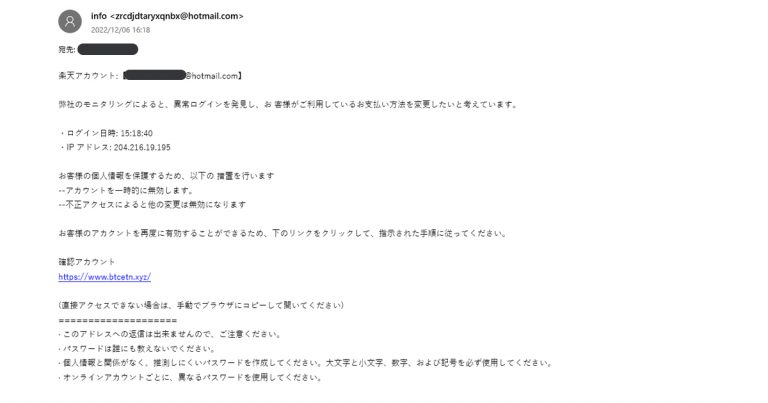

このメールの送信者名はYahoo!ショッピングとなっていますが、送信元メールアドレス、Return-Pathともにdbnxioh.cnという中国ドメインのメールアカウントが設定されており、ロシアのサーバーから送信されています。

またリンクの遷移先は防弾ホスティングで運用されている、Yahoo!の偽のサイトでした。

クレジットカード情報のほか、個人情報を窃取するページもありましたので、こうした情報を入力することがないよう、くれぐれもご注意ください。

関連記事

カテゴリ:フィッシング

タグ:Yahoo!,Yahoo! JAPAN,Yahoo!ショッピング,スパムメール,フィッシング詐欺

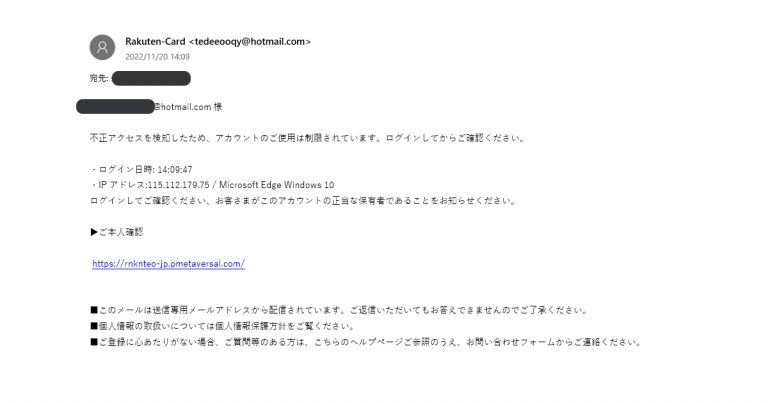

![[AMERICAN EXPRESS] ご請求金額確定のご案内というメールがフィッシング詐欺かどうかを検証する・メール画面](https://ccsi.jp/wp-content/uploads/2022/12/20221216_amex-768x403.jpg)

![[楽天]あなたのアカウントを確認 【アカウントのご使用は制限されています】...というメールの画面](https://ccsi.jp/wp-content/uploads/2022/11/20221112_rakuten_00-768x403.jpg)

【重要】「モバイルSuica」(JR東日本)ご利用の会員IDとサービスについて、というメールがフィッシング詐欺か検証する

【重要】「モバイルSuica」(JR東日本)ご利用の会員IDとサービスについて、というメールがフィッシング詐欺か検証する auPAYカード本人確認を完了してください。というメールがフィッシング詐欺か検証する

auPAYカード本人確認を完了してください。というメールがフィッシング詐欺か検証する