フィッシング詐欺の手口と見分け方

フィッシング詐欺の手口と見分け方

見出し

フィッシング詐欺は、実在する企業やサービスを装って利用者をだまし、ID・パスワード、クレジットカード情報、個人情報などを入力させる攻撃です。メールだけの問題と思われがちですが、実際には「不審な連絡が届く → リンクを踏ませる → 本物そっくりの画面で入力させる」という流れで被害が進みます。

近年は、文面の自然さや画面の再現度が上がっており、差出人名だけでは見抜けないケースも珍しくありません。IPAやフィッシング対策協議会も継続的に注意喚起している通り、個人だけでなく企業アカウントや業務メールも狙われています。この記事では、フィッシング詐欺の主な手口、見分け方、開いてしまったときの直後対応を、初学者向けに整理します。

フィッシング詐欺とは

フィッシング詐欺とは、金融機関、ECサイト、配送会社、クラウドサービス、携帯会社などを装って、利用者に偽の案内を送り、偽サイトで情報を入力させる攻撃です。被害の入口はメールやSMSが多いものの、本質は「正規サービスを装って認証情報を盗むこと」にあります。

特に企業では、個人の買い物や配送通知になりすましたメールだけでなく、Microsoft 365 や Google Workspace、請求書確認、共有ファイル、本人確認などの業務文脈を装うケースも増えています。一度情報を入力してしまうと、メールアカウント、クラウド、社内システム、決済関連へ被害が広がる可能性があります。

フィッシング詐欺の主な手口

フィッシング詐欺は、単に「怪しいメールが届く」だけでは終わりません。多くは、最初の連絡から最終的な入力画面まで一連の流れとして設計されています。

メールを使った手口

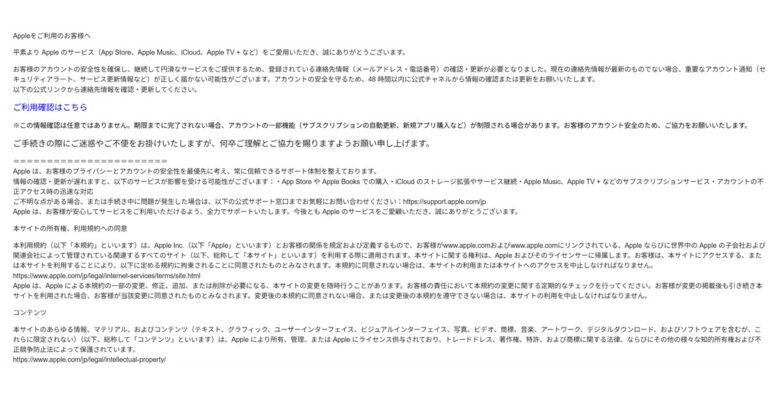

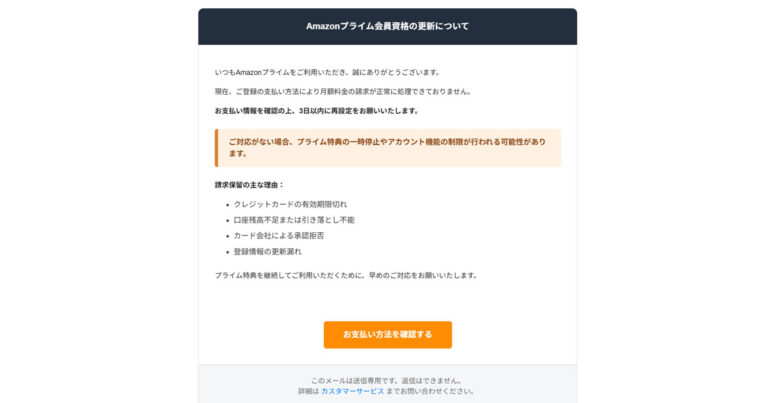

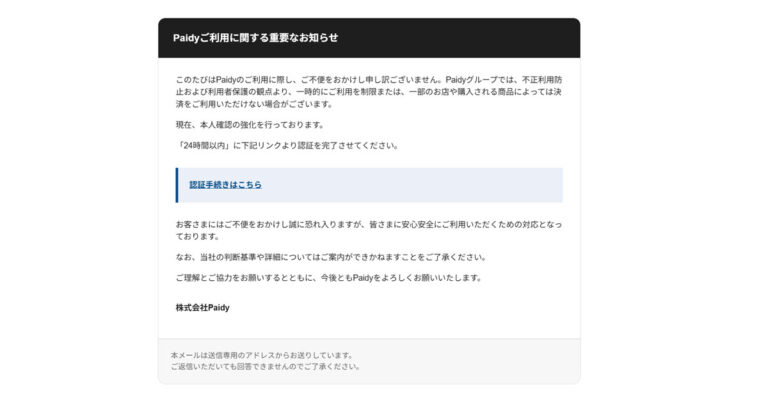

最も多いのはメールを使う手口です。アカウント停止、本人確認、請求失敗、カード利用確認、配送不在通知など、利用者がつい反応しやすい題材が使われます。本文では「至急」「確認しないと停止」など、急がせる表現が多く、考える時間を与えないのが特徴です。

SMSを使った手口

SMSを使うスミッシングも増えています。短い文章で「荷物をお届けできませんでした」「本人確認が必要です」と送られ、短縮URLや見慣れないURLへ誘導します。スマートフォンではURL全体を見落としやすく、正規アプリに見える画面へ遷移することもあります。

偽サイトへ誘導する手口

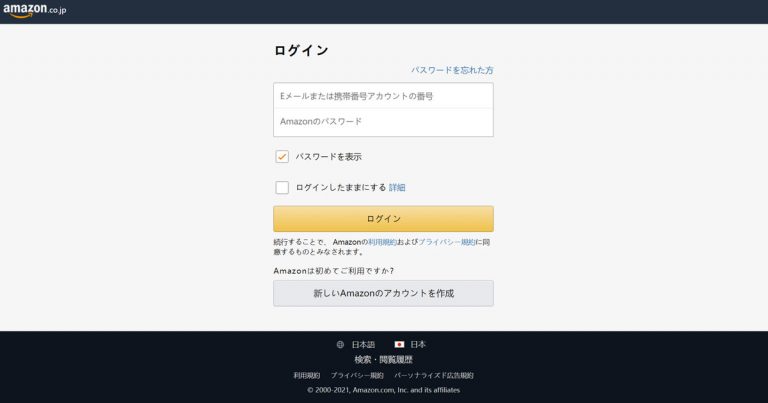

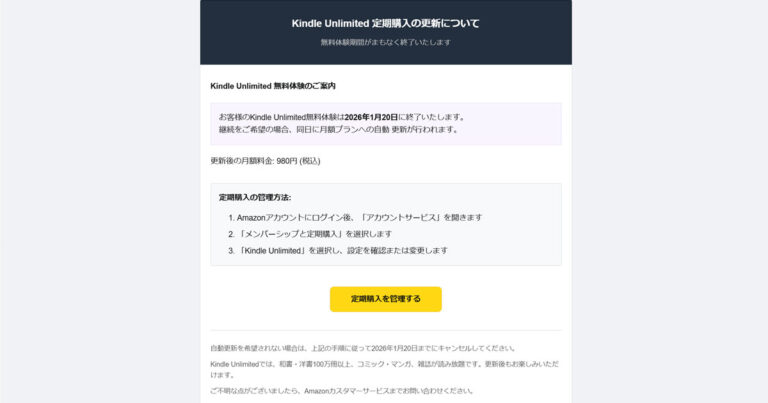

リンク先には、本物に似せたログイン画面やカード入力画面が用意されます。ロゴ、配色、ログインフォーム、利用規約の見せ方まで再現されていることもあり、見た目だけで見抜くのは簡単ではありません。最近は段階的に入力させ、まずID、その後にパスワードや認証コード、さらにカード番号まで求めるケースもあります。

企業を狙うフィッシング

企業向けでは、業務で日常的に使うサービスを装う手口が危険です。Microsoft 365 や Google の認証確認、取引先からの請求関連、共有ファイル通知、電子契約の確認依頼など、業務フローに自然に見える文面が使われます。個人向けフィッシングと違って「仕事だから対応しなければ」と思わせやすい点が特徴です。

フィッシング詐欺の見分け方

見分け方で重要なのは、1つの要素だけで安全・危険を決めないことです。送信者名が自然でも不審な場合がありますし、日本語が自然だから安全とも限りません。複数の違和感を組み合わせて判断する必要があります。

まず見るべきは、差出人のメールアドレスと文面の内容です。送信者名が有名企業でも、実際のアドレスが正規ドメインと異なる、返信先が別ドメインになっている、件名や本文が必要以上に緊急性を強調している、といった点は要注意です。特に「確認しないと停止」「本日中に対応」「不審な利用があった」など、不安をあおる表現は典型的です。

次に、本文中で何を求めているかを確認します。ログイン、本人確認、カード情報更新、認証コード入力などを急に求めてくる場合は慎重に見るべきです。本当に重要な連絡なら、メール本文のリンクではなく、公式アプリやブックマークから入り直して確認できる場合がほとんどです。

入力画面も確認ポイントです。ロゴがあっても、URLが正しいとは限りませんし、入力を急がせる表示や不自然な日本語、サポート情報の不足、利用規約リンクの不備などが見られることがあります。当メディアでも個別のフィッシング検証記事を通じて、送信元や誘導先の不整合、偽装ページの構造、ドメインの違和感などを確認してきました。実際の判定例は既存の検証記事群を参照すると、手口の傾向がつかみやすくなります。

一方で、URLそのものの判定には別の見方が必要です。ドメイン構造、サブドメイン偽装、短縮URL、Whois確認など、URLの見分け方は別記事で詳しく解説します。

開いてしまったときの対処

このセクションで扱うのは、個人レベルで直後に取るべき対応です。組織としての記録・報告・隔離・共有といった最初の30分の対応は、別記事の初動対応で整理します。

メールやSMSを開いただけで直ちに被害が確定するとは限りませんが、リンクを踏んだり、情報を入力したりした場合は状況が変わります。まず、不審な画面はそれ以上操作せず閉じ、同じ端末で追加入力をしないことが重要です。

もしIDやパスワードを入力してしまった場合は、正規サイトや公式アプリから入り直し、該当アカウントのパスワードを変更してください。二段階認証が未設定なら、有効化も優先度が高い対応です。複数サービスで同じパスワードを使っている場合は、使い回しているアカウントも順次変更が必要です。

カード情報を入力した場合は、カード会社へ連絡し、利用停止や再発行の可否を確認します。認証コードやワンタイムパスワードまで入力した場合は、被害がすでに進んでいる可能性もあるため、アカウント履歴や利用明細、不審な通知を確認してください。

業務アカウントや会社支給端末で操作してしまった場合は、個人判断で終わらせず、社内の管理者や上長へ速やかに共有する必要があります。すでにクリックした場合の対処は、組織レベルでは別記事の初動対応で詳しく扱います。

関連記事

- 実際の判定事例を確認したい場合: フィッシングカテゴリ

- URL自体の見分け方を確認したい場合: 怪しいURLの見分け方

- クリック後・入力後の組織対応を確認したい場合: 不正アクセス発覚時の初動対応

まとめ

フィッシング詐欺は、メールの文面だけではなく、リンク先と入力画面まで含めた一連の流れで成立します。見分け方では、差出人、文面、要求内容、入力画面の違和感を複数組み合わせて確認することが重要です。すでにクリックしたり入力したりした場合は、直後の行動を誤らないことが被害拡大の防止につながります。自社だけで判断が難しい場合は、外部の専門家への相談も選択肢になります。

この記事の執筆・監修について

本記事は、サイバーセキュリティメディアCCSI編集部が執筆・監修しています。当メディアでは、実際に流通しているフィッシングメールや誘導先URLの技術検証を継続的に行い、個別事例の検証記事として公開しています。本記事では、それらの知見に加えて、IPAや公的機関の注意喚起も踏まえ、初学者が全体像をつかみやすい形で整理しました。

関連記事

カテゴリ:フィッシング

タグ:Web運営,スミッシング,セキュリティ対策,なりすましメール,フィッシング詐欺,中小企業

サイバー攻撃の種類と対策

サイバー攻撃の種類と対策 怪しいURLの見分け方

怪しいURLの見分け方