日本、ランサムウェア被害でアジア最多を更新 S2Wが「三重脅威」警告

S2Wが発表した2025年サイバー脅威決算報告書によると、日本はアジアで3年連続ランサムウェア被害が最多となり、生成AI悪用、ハクティビズム、国家支援型攻撃の「三重脅威」に直面していることが明らかになりました。

ランサムウェア被害、アジア最多の深刻な状況

見出し

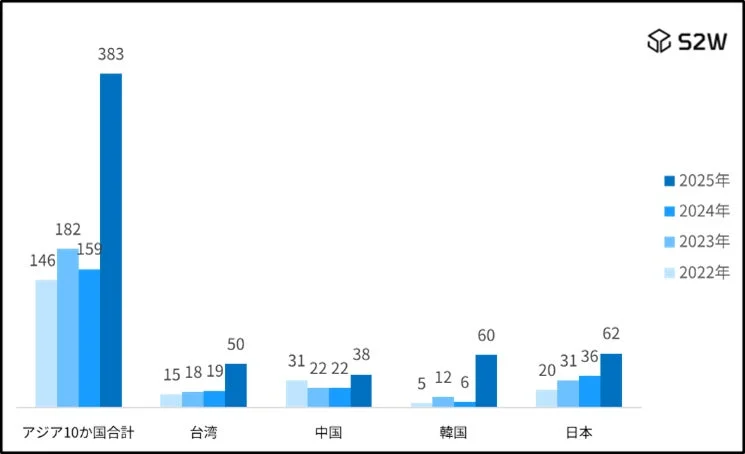

2025年、アジアのGDP上位10か国におけるランサムウェア被害は合計383件に達し、前年の159件から約2.4倍と急増しました。2022年から2025年までの4年間累計でも、日本は149件でアジア最多となっています。国別では、日本が2023年以降アジア10か国中1位を維持しており、2025年には62件と過去最多を更新しました。韓国も前年比で約10倍(6件から60件)の増加を記録しており、東アジアを中心に脅威が急速に拡大している状況がうかがえます。

「Qilin」ランサムウェア、日本を標的に

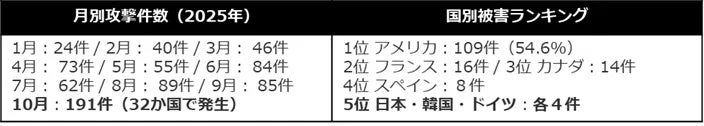

「Qilin(麒麟)」は2022年5月から活動するロシアを背景とするランサムウェアグループです。ランサムウェアをツールとして実行役に提供し、身代金交渉まで代行するRaaS(Ransomware-as-a-Service)モデルで運営されています。同グループは、医療機関を重点ターゲットとし、英国NHS(国民保健サービス)傘下の病院への攻撃で国際的に注目を集めました。主な攻撃手法は、フィッシングメール、ソフトウェアの脆弱性悪用、および窃取済みアカウント情報の転用です。2025年9月には、大型ランサムウェアグループ「DragonForce」「LockBit」と同盟を締結しており、組織的脅威としての危険度が一段と高まっています。2022年5月から2025年9月までに合計63か国を攻撃し、米国が全体被害の54.6%を占めています。国別被害ランキングでは、日本と韓国がいずれも4件で同率5位となっています。報告書では、「最近では、韓国および日本企業をターゲットとした攻撃が著しく増加している」と明記されており、両国に対する脅威の高まりは今後も注視が必要です。なお、2025年10月には単月で191件と過去最多を記録しており、攻撃ペースの加速が顕著です。

生成AIの悪用が本格化、新たな脅威「Xanthorox AI」

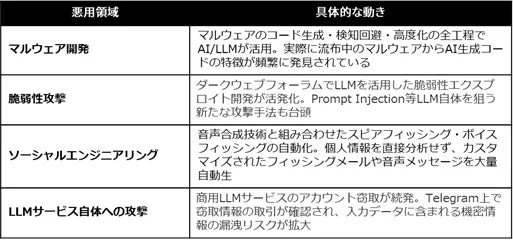

2025年、生成AIはサイバー攻撃の「武器」として本格的に活用され始めています。報告書では、以下の4つの領域で具体的な悪用事例が確認されています。

2025年4月には、ダークウェブ上にサイバー犯罪専用AIモデル「Xanthorox AI」が公開されました。これは商用LLMの安全制限を突破する「ジェイルブレイク」とは異なり、開発者が独自に構築した専用モデルで、自己管理サーバー上で運用されています。主な機能として、悪意のあるコードやスクリプトの自動生成、および検出のたびに形態を変える「ポリモーフィック型マルウェア」の生成が確認されています。S2Wの検証では、生成コードに文法的・構造的エラーが含まれるなど、単独での精度には現時点で課題が残るといいます。しかし、他のAIモデルとの併用や追加検証を経ることで攻撃がさらに精緻化する可能性は高く、過小評価は禁物です。攻撃側による「AI活用」はすでに実行段階に入っており、「人間が設計する攻撃」から「AIが自動生成する攻撃」への転換点にあるという認識が、防御側にも求められています。

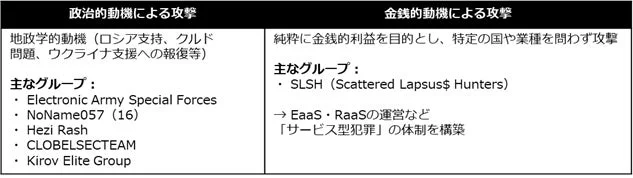

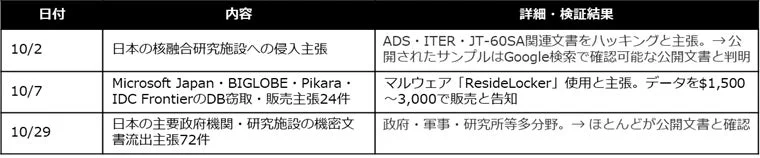

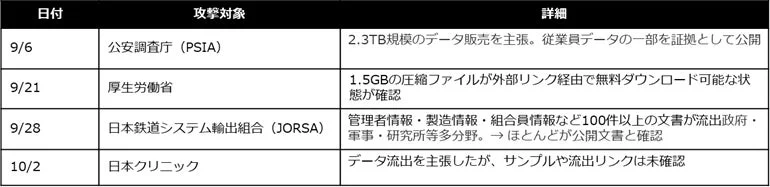

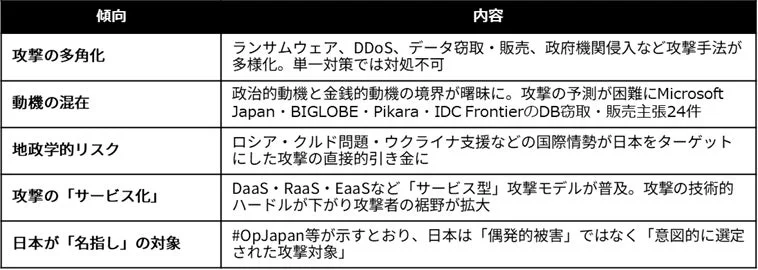

日本を狙う多角的なサイバー攻撃

2025年、日本はランサムウェアにとどまらず、DDoS攻撃(大量のアクセスを送りつけてサービスを麻痺させる攻撃)、データ窃取・販売、政府機関への不正侵入など、多角的なサイバー攻撃の標的となりました。これらの攻撃主体が持つ動機は、大きく政治的動機と金銭的動機の2つに分類されます。

2025年の大きな変化として、従来は社会的・政治的主張を動機に活動していたハクティビストグループが、金銭的利益をも追求する攻撃モデルへと転換しつつあるといいます。動機の複合化により攻撃の予測が困難になり、業種・規模を問わずあらゆる企業が潜在的な標的となる状況が生まれています。

思想的動機による日本への攻撃

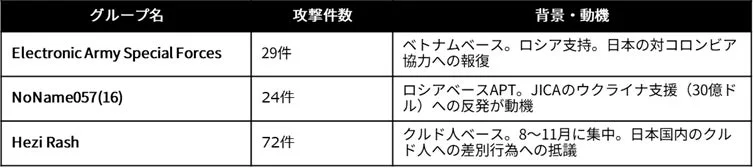

思想的動機で日本を攻撃したグループとして、以下の事例が挙げられています。

- 日本を狙ったDDoS攻撃: Electronic Army Special Forces、NoName057(16)、Hezi Rashの3グループが合計125の機関・企業に被害をもたらしました。

- CLOBELSECTEAM: 2025年6月から活動を開始したグループで、親ロシア・中国・北朝鮮・ベトナムの立場を標榜しています。「日本国内のクルド人に対する差別的行為への抗議」を名目に、日本への攻撃を本格化させているといいます。

- Kirov Elite Group: 2025年8月から活動するロシアを拠点とするAPT(国家支援型の高度持続的脅威グループ)です。「#SlavaRussia」「#AntiNatoAction」のハッシュタグを掲げ、反ロシア的とみなした政府機関・企業を標的に攻撃を展開しています。

金銭的動機による攻撃と「SLSHグループ」の脅威

純粋に金銭的利益を目的としてグローバルに攻撃を展開するグループの事例として、「SLSHグループ(Scattered Lapsus$ Hunters)」が挙げられます。このグループは「Scattered Spider」「ShinyHunters」「Lapsus」という3つのグループが連合し、2025年8月よりTelegramを拠点に活動を開始しました。2025年10月には、北米・ヨーロッパ・アジアなど合計11か国に対し、45件の攻撃を実行しています。特定の国や業種を問わない全方位的な攻撃が特徴で、EaaS(Exploitation as a Service:攻撃機能を他の犯罪グループに提供するサービスモデル)プログラムを通じた組織間連携も確認されています。手口としては、電話を悪用したフィッシング「Vishing(ビッシング)」とOAuthトークン窃取(認証情報の不正取得)を組み合わせ、GoogleやSalesforceへの不正アクセスを実行しているといいます。日本での被害は合計3件で、国別ランキングの全体3位に位置付けられています。業種を問わない無差別的な攻撃手法の性質上、あらゆる日本企業が潜在的な標的となり得るといいます。なお、2025年10月20日に主要メンバーの逮捕を理由として活動中断を告知しましたが、わずか1か月後には新たなTelegramチャネルを開設し、活動継続を宣言しており、実質的な脅威は継続しているため、継続的な監視が不可欠です。

日本への提言:2026年のセキュリティロードマップ

S2Wは、これらの傾向を踏まえ、日本の政府機関・企業に対し、特定の脅威アクターへの個別対応だけでなく、多層的なサイバーセキュリティ対策の整備と、脅威インテリジェンスに基づく継続的な監視体制の構築が急務であると提言しています。

S2Wは、日本企業が2026年に取るべき対策として以下の3点を挙げています。

- 基本の徹底: クラウド・IoT・OTを含む全デジタル資産をAIで自動管理し、脆弱性を即時修正する体制を構築することが重要です。外部ライブラリーやShadow IT(管理外のシステム)、社内のシャドーAIサービスを含む「統合攻撃対象領域の可視化」も不可欠であるといいます。従業員の個人メール使用禁止など、内部統制の強化も基本中の基本です。

- 検知・対応能力の強化: セキュリティ人材が不足する中小・中堅企業にはMDR(外部専門企業による24時間監視サービス)の活用が有効とされています。攻撃者側のAI活用に対抗する「Defender AI」用の脅威インテリジェンス整備と、北朝鮮や中国など国家支援型グループに対するリアルタイム情報フィードの内製化も求められます。

- ガバナンスとセキュリティ文化の定着: AIエージェントやAPIキーなど「人間以外の主体」によるデータ流出をリアルタイム監視する体制を整えることが必要です。CISOを選任し、セキュリティを技術部門の課題ではなく経営課題として位置づけることが重要であると強調しています。攻撃を100%阻止できない前提で、定期的な復旧訓練とオフサイトバックアップの高度化により、持続可能な回復力を構築することが求められます。

本報告書の全文は、S2Wのウェブサイトよりダウンロード可能です。

S2Wについて

S2Wは2018年9月に設立されたダークウェブビッグデータ分析AI専門企業です。2023年には世界経済フォーラム(WEF)の「最も有望なテクノロジーパイオニア100社」のうちの1社に選定されました。2020年には国際刑事警察機構(ICPO)のパートナー企業に選定されて以降、国際社会の安全保障強化のための捜査協力を続けています。また、2024年7月からはマイクロソフト(MS)の「セキュリティコパイロット(Security Copilot)」にデータを提供し、機関や企業に向けた技術協力を継続しています。2025年10月には、ICPOが主導する官民協力プログラム「Gatewayイニシアチブ」の世界12番目のパートナーとして、韓国から初めて選定されました。

同社の提供製品には、公共部門・政府機関向けサイバー犯罪捜査ビッグデータソリューション「XARVIS(ザービス)」、民間企業・機関専用サイバー脅威インテリジェンスソリューション「QUAXAR(クェーサー)」、産業用生成AIソリューション「SAIP」があります。

S2Wの公式サイトはこちらです。

ソース元

S2W、日本のランサムウェア被害、アジア3年連続最多 2025年は62件で過去最多を更新

https://prtimes.jp/main/html/rd/p/000000103.000072662.html

関連記事

カテゴリ:企業動向

タグ:

ダークウェブ上の情報流出に先制対応 マジセミがランサムウェア対策ウェビナーを開催へ

ダークウェブ上の情報流出に先制対応 マジセミがランサムウェア対策ウェビナーを開催へ 家庭に潜む情報漏洩リスク、NordVPNが警鐘 インフォスティーラー被害、SNS・ゲーム・ECが標的に

家庭に潜む情報漏洩リスク、NordVPNが警鐘 インフォスティーラー被害、SNS・ゲーム・ECが標的に