「Silver Dragon」が正規サービス悪用、政府機関を標的としたサイバー諜報活動をチェック・ポイント・リサーチが報告

チェック・ポイント・リサーチは、中国関連のサイバー諜報活動「Silver Dragon」が、東南アジアおよび一部ヨーロッパの政府機関を標的としていることを明らかにしました。この攻撃は、正規のWindowsサービスやGoogle Driveを悪用し、ステルス性と持続性を特徴としています。

正規サービスとクラウドを悪用する新たな手口

「Silver Dragon」は、2024年半ばから活動が確認されており、破壊活動よりもステルス性、持続性、そして長期的な情報収集を優先している点が特徴です。この活動は、APT41との関連性が疑われています。

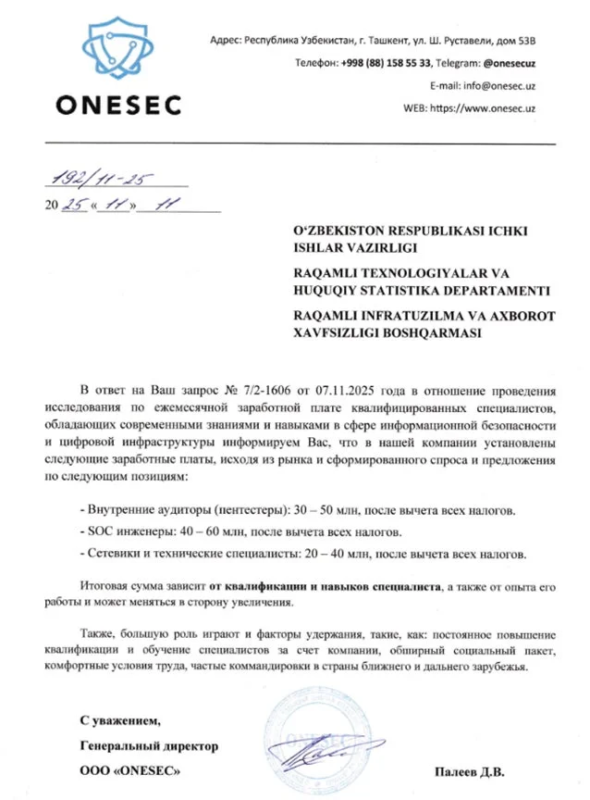

主な標的は東南アジアに集中していますが、ヨーロッパでも被害が確認されています。特にウズベキスタンの政府機関を標的としたフィッシングキャンペーンも確認されており、国家情報の収集に重点が置かれていることが示唆されています。

巧妙な侵入経路と持続化戦略

初期アクセスには、インターネットに公開されたサーバーの悪用と、メールを用いたフィッシング攻撃の2つの手法が用いられます。これにより、公開インフラを持つ組織とメールに依存する組織の両方に対して攻撃が試みられています。以下の画像は、ウズベキスタンの政府機関宛てを装ったフィッシングメールの一例です。

「Silver Dragon」は、悪意あるサービスを直接展開するのではなく、Windows Update(wuausrv)やBluetooth Update(bthsrv)などの正規のWindowsサービスを悪用します。これにより、マルウェアは通常のシステム動作に紛れ込み、大規模な企業や政府機関の環境での検知を困難にしています。

Google Driveを悪用したC2通信と高度な監視機能

このキャンペーンの中核には、「GearDoor」と呼ばれるカスタムバックドアが存在します。これはGoogle Driveをファイルベースのコマンド&コントロール(C2)チャネルとして利用するものです。感染したマシンはクラウドフォルダを作成し、一見通常のファイルに見える形式(例:.pngや.rarに偽装したペイロード)で暗号化された指令と実行結果をやり取りします。Google Driveのトラフィックは通常、許可され信頼されているため、悪意ある活動は正当なクラウド利用に自然に紛れ込みます。

さらに、「SilverScreen」と呼ばれるステルス型の画面監視ツールも展開されます。このツールは、画面に意味のある変化が生じた場合にのみスクリーンショットを取得し、システムへの影響を最小限に抑えつつ長期的なユーザー監視を可能にします。最終的なペイロードとしてCobalt Strikeビーコンが配備され、DNSトンネリングやHTTP、場合によってはSMBを介して通信することで、悪意あるトラフィックをさらに隠蔽します。

サイバー防御担当者への警鐘

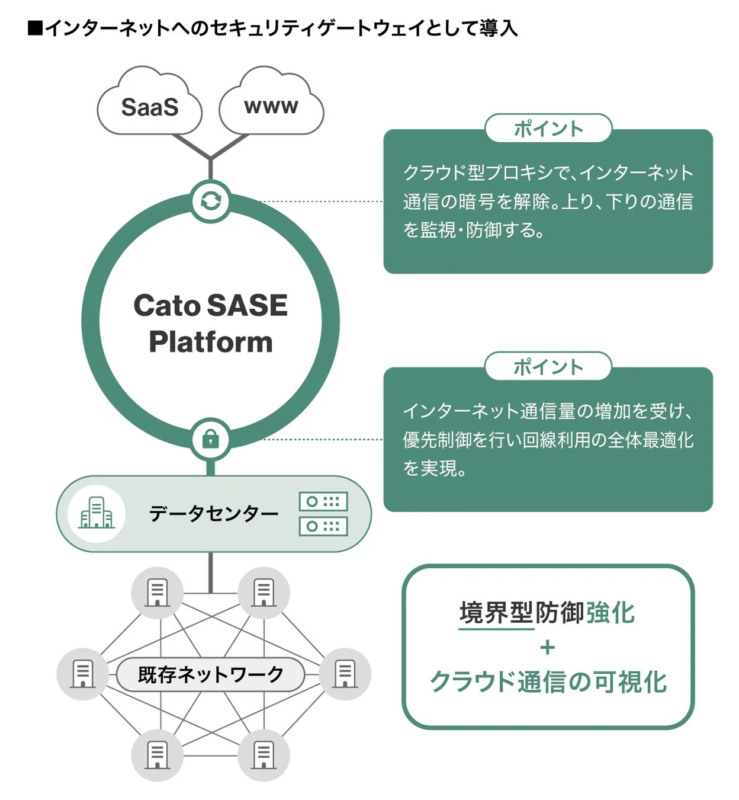

「Silver Dragon」の活動は、サイバー攻撃のリスクがもはや明らかに悪意あるインフラストラクチャだけでなく、OSの主要サービスや信頼されたクラウドプラットフォームの密かな悪用からも生じることを示しています。これにより、攻撃者は潜伏期間を延長し、従来の境界防御を回避することが可能になります。

チェック・ポイントの脅威インテリジェンスグループマネージャーであるセルゲイ・シュキエヴィチ氏は、「今回の調査は、クラウドトラフィックやOSの中核コンポーネントを、もはや本質的に安全なものとして扱うことができなくなっていることを示しています」と述べています。組織、特に政府機関は、公開されたサーバーへの迅速なパッチ適用、強固なメール防御、サービスレベルの変化や認可されたクラウドアクティビティの継続的な監視を優先する必要があると指摘されています。

Check Point Researchは、チェック・ポイントの脅威インテリジェンス部門であり、最新のサイバー脅威インテリジェンスを提供しています。同社は、世界中のサイバー攻撃に関するデータを収集・分析し、サイバーセキュリティ対策に取り組んでいます。チェック・ポイント・ソフトウェア・テクノロジーズは、AIを駆使したサイバーセキュリティソリューションを提供する企業です。日本法人は東京都港区に拠点を置いています。

ソース元

-

記事タイトル: Silver Dragon: China-Nexus Cyber Espionage Group Targeting Governments in Asia and Europe

関連記事

カテゴリ:企業動向

タグ:

日本のNaaS市場、2034年に183億ドル規模へ拡大見込み

日本のNaaS市場、2034年に183億ドル規模へ拡大見込み