【注意喚起】auじぶん銀行を装ったフィッシングメール「【auじぶん銀行】【重要】必ずご回答ください[/]お客さま情報等の確認について」を確認

公開 | カテゴリ: フィッシング詐欺 / 金融機関なりすまし

auじぶん銀行を装ったフィッシングメールの配信を確認しました。メール内のリンクは絶対にクリックしないでください。本記事で手口・証拠・見分け方を解説します。

1. 概要

2026年4月9日(木)、auじぶん銀行株式会社を騙るフィッシングメールの受信報告を確認しました。メールは「お客さま情報等の定期的な確認」を名目に、偽のログイン画面へ誘導し、インターネットバンキングの認証情報を窃取しようとするものです。

当社の複合的な技術解析(送信元ドメイン不整合・SPF softfail・ドメイン登録1日・イタリア発送信・偽装URLなど)により、本メールをフィッシング詐欺(確定)と判断しています。

| 項目 | 値 |

|---|---|

| 件名 | 【auじぶん銀行】【重要】必ずご回答ください[/]お客さま情報等の確認について |

| 差出人(表示) | auじぶん銀行株式会社 <info[@]mail05[.]princessan[.]com> |

| Return-Path | info[@]mail05[.]princessan[.]com |

| 受信日時 | 2026-04-09 01:56:07 +0800 |

| SHA256(.eml) | 36085b34479772257ef20467d36a3b6f3ab14052963b46d2560a8a91339fb926 |

| X-Mailer | LINE WORKS Enterprise Mail |

| フィッシング判定 | 確定(複合根拠) |

2. 技術的解析

2[.]1 メール認証解析(SPF / DKIM / DMARC)

メールの正当性を検証する仕組みとして、現在のインターネットでは SPF・DKIM・DMARC の3つのプロトコルが広く使われています。ここではそれぞれの検証結果と、その意味を解説します。

| プロトコル | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPアドレスは princessan[.]com の SPFレコードで「非推奨」とマークされており、正規の送信元として完全には承認されていないことを示す |

| DKIM | neutral | 送信ドメインによる電子署名の検証結果が確定的に得られない状態(合格でも失敗でもない) |

| DMARC | pass | princessan[.]com ドメイン自体の DMARC ポリシーは通過しているが、これは「auじぶん銀行からの正規メール」を意味しない(後述) |

DMARC pass が意味するものとその限界

観測事実: DMARC が pass と報告されている。しかし smtp[.]mailfrom(エンベロープ差出人)は info[@]mail05[.]princessan[.]com であり、これは auじぶん銀行の正規ドメインとは異なる第三者ドメインです。

示唆: DMARC pass は「princessan[.]com というドメインとして自己認証が成立している」ことを意味するにすぎません。auじぶん銀行の公式ドメイン(一般に jibunbank[.]auone[.]jp として知られている)とは無関係のドメインが、auじぶん銀行を名乗るメールを送信しています。

総合判断: DMARC pass は「auじぶん銀行が送った」証明ではなく、「princessan[.]com というドメインが自ら承認した」ことの証明です。From ヘッダの表示名に「auじぶん銀行株式会社」と書かれていても、実際の送信元ドメインは princessan[.]com です。これはブランド詐称(なりすまし)の手口として確認済みです。

SPF softfail の補足

SPF では、ドメイン管理者が「このIPアドレスからの送信を許可する」リストを DNS に公開します。softfail(~all)は「リストに含まれないIPからの送信を非推奨とするが、拒否はしない」設定です。今回の送信元 IP 151[.]51[.]97[.]143 は princessan[.]com の SPFレコードで明示的に承認されておらず、正規の送信経路を使っていないことが示唆されます。

2[.]2 送信元IPアドレス解析

| 項目 | 値 |

|---|---|

| 送信元IP | 151[.]51[.]97[.]143 |

| 所在国 | イタリア(IT) |

| 組織 | Abuse-C Role |

| CIDR | 151[.]3[.]0[.]0/16 |

観測事実: RDAP(ドメイン登録情報データベース)の照会により、送信元 IP 151[.]51[.]97[.]143 はイタリア(IT)に割り当てられたアドレス帯 151[.]3[.]0[.]0/16 に属することを確認しています。

示唆: auじぶん銀行は日本の金融機関であり、その公式メール送信インフラが日本以外の国のIPアドレスを使用するとは通常考えにくい。イタリア国内のサーバーから送信されていることは、攻撃者が海外のインフラ(VPS、ハッキングされたサーバーなど)を踏み台として使用している可能性を示唆します。

総合判断: 日本の銀行を騙るメールがイタリアのサーバーから送信されているという地理的不整合は、他の証拠と合わせてフィッシングを強く支持する補助指標(確認済み)です。

2[.]3 フィッシングURL解析

メール本文に記載されていた「ご本人確認」のリンク先を解析しました。

| 項目 | 値 |

|---|---|

| 誘導URL | hxxps://online-jibumbnki[.]com/security/ap/loginlogout/login/clientviews/DI01010240 |

| 稼働状況 | 稼働中(確認済み) |

| ページタイトル | ログイン | ログイン | auじぶん銀行 |

| Webサーバー | nginx |

| フォーム送信先 | /security/ap/manageloginpw/registerloginpw/registerloginpwidentificationinit?cid= |

| ソースサイズ | 12,151 bytes |

ドメイン名の偽装手口

観測事実: 誘導先ドメインは online-jibumbnki[.]com です。auじぶん銀行の公式サービスドメインは一般に jibunbank[.]auone[.]jp として知られており、.com の第三者ドメインではありません。

示唆: jibumbnki という文字列は「じぶん銀行(jibunginko)」を崩した読みに似せた造語であり、一見すると本物らしく見えます。しかし正確には全く異なるドメインです。日本語の銀行名をローマ字で略した単語に online- を付けた構成は、フィッシングで頻繁に観察される命名パターンです(確認済み)。

総合判断: ブランド名を想起させる偽ドメイン + ページタイトルで「auじぶん銀行」を表示 + ログインフォームを設置、という三重の偽装により、正規サイトとの区別が困難な偽ログイン画面を構築しています。フォーム送信先のパス(registerloginpwidentificationinit)はパスワード登録・認証情報取得を示唆するパターンです。

2[.]4 誘導先ドメイン登録情報

| 項目 | 値 |

|---|---|

| ドメイン | online-jibumbnki[.]com |

| レジストラ | Aceville Pte. Ltd. |

| 登録日 | 2026-04-08 |

| ドメイン年齢 | 1日 |

| ネームサーバー | a[.]dnspod[.]com, b[.]dnspod[.]com, c[.]dnspod[.]com |

登録1日のドメインが示すもの

観測事実: フィッシングメールの送信日(2026-04-09)のわずか1日前、2026-04-08 に登録されたドメインです。

示唆: 攻撃者はフィッシングキャンペーンの直前にドメインを取得し、ブラックリスト登録や評判スコアの蓄積がゼロの状態を利用してセキュリティフィルターをすり抜けようとしています。登録直後のドメインは一般的にフィッシング・マルウェア配布サイトで多用されるパターンとして知られています。

ネームサーバーについて

観測事実: ネームサーバーとして DNSPod(a[.]dnspod[.]com / b[.]dnspod[.]com / c[.]dnspod[.]com)が使用されています。

示唆: DNSPod は中国発のDNSホスティングサービスとして一般に知られており、フィッシングインフラで頻繁に利用されることが複数のセキュリティリサーチで報告されています。これ単独でフィッシングと断定するものではありませんが、攻撃インフラの構成傾向として記録します(補助指標)。

レジストラについて

Aceville Pte. Ltd. はシンガポール拠点のドメインレジストラです。低価格・匿名登録が可能なレジストラはフィッシングドメインの取得に悪用されるケースがあります。

2[.]5 送信ツールの不審点

観測事実: メールヘッダの X-Mailer フィールドに LINE WORKS Enterprise Mail と記録されています。

示唆: auじぶん銀行のような金融機関が、自行の顧客向け公式通知をビジネスチャットツールのメール機能で送信することは通常考えにくい。このヘッダは、攻撃者が LINE WORKS のメール送信機能(あるいはその偽装)を使ってフィッシングメールを配信している可能性を示唆します(補助指標)。

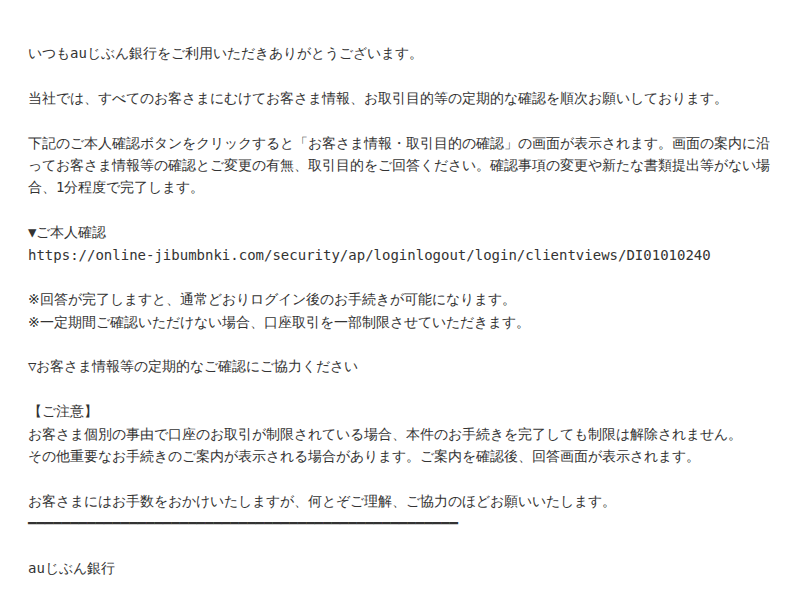

3. メール本文(全文)

以下は受信したフィッシングメールの本文全文です。記事タイトルや文面で検索してこのページに辿り着いた方は、自身が受信したメールと照合してください。

いつもauじぶん銀行をご利用いただきありがとうございます。

当社では、すべてのお客さまにむけてお客さま情報、お取引目的等の定期的な確認を順次お願いしております。

下記のご本人確認ボタンをクリックすると「お客さま情報・取引目的の確認」の画面が表示されます。画面の案内に沿ってお客さま情報等の確認とご変更の有無、取引目的をご回答ください。確認事項の変更や新たな書類提出等がない場合、1分程度で完了します。

▼ご本人確認

hxxps://online-jibumbnki[.]com/security/ap/loginlogout/login/clientviews/DI01010240※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。▽お客さま情報等の定期的なご確認にご協力ください

【ご注意】

お客さま個別の事由で口座のお取引が制限されている場合、本件のお手続きを完了しても制限は解除されません。

その他重要なお手続きのご案内が表示される場合があります。ご案内を確認後、回答画面が表示されます。お客さまにはお手数をおかけいたしますが、何とぞご理解、ご協力のほどお願いいたします。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

auじぶん銀行

金融機関コード(銀行コード):0039

商号等:auじぶん銀行株式会社 / 登録金融機関:関東財務局長(登金)第652号 / 加入協会:日本証券業協会、一般社団法人金融先物取引業協会

本文の巧妙さと危険性

- 正規らしい口調: 銀行の本物のメールで使われる丁寧な文体・表現を模倣しています

- 焦りを煽る記述: 「一定期間ご確認いただけない場合、口座取引を一部制限」という文言で、急いでリンクをクリックさせようとしています

- 正規情報の混入: 金融機関コード(0039)・登録番号・加入協会名など、本物のauじぶん銀行の情報を末尾に記載することで信頼性を演出しています。これらは公開情報であり、誰でも転記可能です

- 手口の核心: リンク先でログインIDとパスワードを入力させ、インターネットバンキングの認証情報を詐取することが目的です

4. 見分け方と対処法

4[.]1 このメールを見破る3つのポイント

-

差出人のメールアドレスを確認する

表示名が「auじぶん銀行株式会社」でも、メールアドレスがinfo[@]mail05[.]princessan[.]comであれば偽物です。auじぶん銀行の公式ドメインは一般にjibunbank[.]auone[.]jpとして知られています。表示名は誰でも自由に設定できます。 -

リンク先のURLを確認する

クリックする前に、リンク先のURLをマウスオーバー(スマホでは長押し)して確認してください。online-jibumbnki[.]comは auじぶん銀行の公式ドメインではありません。銀行の公式サイトは.comではなく、一般に公知の公式ドメインを使用します。 -

「制限する」という脅し文句に注意する

「一定期間確認しないと口座を制限する」という表現で急かすのはフィッシングの常套手段です。本物の金融機関からの重要連絡は、公式アプリや公式Webサイトのマイページにも通知されます。メールのリンクを使わず、公式アプリや公式サイトに直接アクセスして確認してください。

4[.]2 リンクをクリックしてしまった場合

- IDやパスワードを入力していない場合: ブラウザを閉じ、偽サイトへのアクセス履歴を削除してください

- IDやパスワードを入力してしまった場合: 直ちに auじぶん銀行の公式サポート(公式Webサイト・公式アプリから確認)に連絡し、パスワードを変更してください。必要に応じてネットバンキングの利用停止を依頼してください

- 振込などの操作を行ってしまった場合: 金融機関への連絡と並行し、最寄りの警察署にも相談してください(振り込め詐欺救済法の適用可能性があります)

4[.]3 一般的な予防策

- 銀行・カード会社からのメールに記載されたリンクは原則としてクリックしない

- ログインは公式アプリ、またはブラウザのブックマーク・公式サイトの直接入力から行う

- 多要素認証(MFA)を設定し、不正ログインに備える

- フィッシングメールを受信したら、auじぶん銀行の公式フィッシング報告窓口(公式Webサイトで確認)へ転送する

5. IOC(侵害指標)一覧

セキュリティ担当者・インフラ管理者向けのブロックリスト用IOCです。

| 種別 | 値 | 備考 |

|---|---|---|

| フィッシングURL | hxxps://online-jibumbnki[.]com/security/ap/loginlogout/login/clientviews/DI01010240 |

稼働中(確認済み) |

| フィッシングドメイン | online-jibumbnki[.]com |

2026-04-08登録、1日 |

| 送信元メールアドレス | info[@]mail05[.]princessan[.]com |

Return-Pathも同一 |

| 送信元IPアドレス | 151[.]51[.]97[.]143 |

イタリア(IT) |

| CIDR | 151[.]3[.]0[.]0/16 |

イタリア |

| レジストラ | Aceville Pte. Ltd. | シンガポール |

| ネームサーバー | a[.]dnspod[.]com, b[.]dnspod[.]com, c[.]dnspod[.]com |

DNSPod使用 |

| メールSHA256 | 36085b34479772257ef20467d36a3b6f3ab14052963b46d2560a8a91339fb926 |

.eml ファイルのハッシュ |

| PhishTank登録状況 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 | — |

6. まとめ

本メールは以下の複合的な証拠からフィッシング詐欺と確定しています。

- 差出人ドメイン(princessan[.]com)が auじぶん銀行の公式ドメインと一致しない(ブランド詐称・確認済み)

- SPF softfail:送信IPが差出人ドメインで明示的に承認されていない(確認済み)

- 送信元IPがイタリア国内(地理的不整合・確認済み)

- 誘導先ドメイン online-jibumbnki[.]com がメール送信1日前に登録されたばかり(確認済み)

- 誘導先にauじぶん銀行の外観を模した偽ログインフォームを設置(確認済み)

auじぶん銀行からの連絡を装ったメールを受信した際は、メール本文のリンクを絶対にクリックせず、公式アプリまたは公式Webサイトに直接アクセスして確認することを強く推奨します。

本記事に掲載されているURL・IPアドレス・ドメインはすべて難読化処理済みです。調査・研究目的以外でのアクセスは推奨しません。

関連記事

カテゴリ:フィッシング

タグ:auじぶん銀行,SPF,なりすまし,フィッシング,金融

外部公開IT資産狙うランサムウェア、情シスはどう対策? 経産省ガイダンスとASMツールを解説するウェビナー開催

外部公開IT資産狙うランサムウェア、情シスはどう対策? 経産省ガイダンスとASMツールを解説するウェビナー開催 「返金手続きのご確認のお願い」Amazon詐称フィッシングメール解析報告(2026年4月)

「返金手続きのご確認のお願い」Amazon詐称フィッシングメール解析報告(2026年4月)