【要対応】多要素認証の登録期限が迫っています|4月7日までNo[.]304086 — マネックス証券をかたるフィッシングメールの解析レポート

公開日:2026年4月6日 / カテゴリ:フィッシング詐欺・注意喚起

エグゼクティブサマリ

見出し

2026年4月6日、マネックス証券(一般にマネックス証券株式会社の公式ドメインは monex[.]co[.]jp として知られています)になりすましたフィッシングメールが確認されました。メールは「多要素認証(MFA)の登録期限が4月7日に迫っている」と受信者を焦らせ、偽URLへ誘導する手口です。

送信元認証(SPF・DMARC)の失敗、差出人アドレスと実際の送信経路の不一致、およびTDS(Traffic Direction System)を使った多段リダイレクトインフラという複合的な証拠から、フィッシング詐欺であることが確定しています。

メール基本情報

| 項目 | 値 |

|---|---|

| 件名 | 【要対応】多要素認証の登録期限が迫っています|4月7日までNo[.]304086 No.[電話番号] |

| 表示上の差出人(From) | マネックス証券 <admin[@]monex[.]co[.]jp> |

| 実際の送信経路(Return-Path) | contact[@]bluewatercolor[.]com |

| 送信日時 | 2026年4月6日(月)09:00:48 +0900 |

| SHA256(メールファイル) | bf97a729c0b506c0b1ad09445d8ff033eff83352c6bb72059efb82fb738b7f54 |

1. メール認証の失敗:複合証拠による判断

現代のメールセキュリティでは、SPF・DKIM・DMARCという3つの認証技術が偽装メールの検出に使われます。このメールではこれら複数が同時に問題を示しており、それぞれの観測事実・示唆・総合判断を以下に示します。

1-1. FromアドレスとReturn-Pathの不一致

| 内容 | |

|---|---|

| 観測事実 | メールの表示差出人(From)は admin[@]monex[.]co[.]jp だが、実際の送信経路を示す Return-Path は contact[@]bluewatercolor[.]com(無関係のドメイン)になっている |

| 示唆 | FromアドレスはMUA(メーラー)に表示される「見た目」に過ぎず、実際の送信制御はReturn-Pathドメインが行っている。この不一致は、差出人欄を意図的に偽装していることを強く示唆する |

| 注意 | 正規の一括配信サービスでもReturn-PathにベンダードメインのVERP形式が使われることがある。本件ではこの事実単独ではなく、後述のSPF/DMARCとの複合で判断する |

1-2. SPF:softfail

| 内容 | |

|---|---|

| 観測事実 | SPF検査結果は softfail。送信元IP(35[.]236[.]71[.]186)は、Return-Pathドメイン bluewatercolor[.]com のSPFポリシーで明示的に許可されていない |

| 示唆 | softfail(~all ポリシー)は、「送信が許可されていないが、完全拒否はしない」という中間状態。正規の送信元からこのスコアが出ることは通常ない |

| 補足 | SPFはReturn-Pathドメインを検証するため、Fromの monex[.]co[.]jp ではなく bluewatercolor[.]com のSPFポリシーが評価されている |

1-3. DMARC:fail

| 内容 | |

|---|---|

| 観測事実 | DMARC検証結果は fail。DMARCは「FromドメインとSPF/DKIMのドメインが一致しているか」を確認する上位機構 |

| 示唆 | SPFはReturn-Pathドメイン(bluewatercolor[.]com)をパスしていないうえ、FromドメインとReturn-Pathドメインが一致していない。DKIMの検証結果も付与されていない状態であった。この複合がDMARC failを引き起こしており、「monex[.]co[.]jp ドメインの正規メールではない」という判断を意味する |

1-4. 総合認証判断

SPF softfail(送信元IPが未承認)、DMARC fail(FromドメインとReturn-Pathドメインの不整合)、およびFromアドレスが実際の送信ドメインと異なるという3つの観測事実が重なっており、このメールはマネックス証券が送信したものではないと確定的に判断できます。

2. 送信元インフラの解析

| 項目 | 内容 |

|---|---|

| 送信元IP(確認済み) | 35[.]236[.]71[.]186 |

| 組織 | Google LLC |

| CIDR | 35[.]208[.]0[.]0/12 |

| 内容 | |

|---|---|

| 観測事実 | 送信元IPはGoogle LLC管理のCIDR 35[.]208[.]0[.]0/12 に属する。一般にGoogle Cloud Platform(GCP)のインフラとして知られているアドレス帯 |

| 示唆 | 攻撃者がGCPの仮想マシンまたはサービスを悪用してメールを送信している可能性がある。クラウドインフラは匿名で調達しやすく、IPレピュテーションが初期段階では高いため、スパムフィルタを回避しやすい |

| 補足 | クラウド事業者のIPが攻撃に使われることは珍しくないが、マネックス証券の正規送信元がGCPを経由するとは考えにくく、本件では送信元の正当性を補強しない |

3. TDS(Traffic Direction System)を使った多段リダイレクトインフラ

本フィッシングキャンペーンでは、TDS(Traffic Direction System)と呼ばれる攻撃インフラが使用されていることが確認されました。

TDSとは何か

TDSとは、訪問者の属性(IPアドレス・User-Agent・地域・リファラーなど)を判別し、状況に応じて異なるURLに振り分ける中継システムです。セキュリティ研究者や自動クローラーには無害なページを、実際のターゲット(日本国内・マネックス証券顧客と推定されるユーザー)にだけフィッシングページを表示させることで、検出回避と対象者への精度の高い誘導を同時に実現します。

検出された攻撃フロー

- メール本文のリンク(入口URL)

hxxps://www[.]giverofepic[.]com/?login=H5mix0WQABTZP0LShvM9d13n

→ 状態:稼働中確認済み - TDSによるリダイレクト(今回の観測)

login[.]thelighthousebulb[.]com - 最終到達URL(今回の観測)

hxxps://login[.]thelighthousebulb[.]com/qimhxtru?_t=GuhSi8HmKn7DS5Agj94tbzltkvV1HEjeJqmgTg7IoCg

ホスティング:Cloudflare経由(ソースサイズ:0 bytes / アクセス制御による表示抑制の可能性)

thelighthousebulb[.]com はあくまで1例であり、同じURLにアクセスしても別のドメインが使われる可能性があります。このため「特定のドメインをブロックすれば安全」とはなりません。

| 内容 | |

|---|---|

| 観測事実 | giverofepic[.]com はTDSとして機能しており、今回の観測では login[.]thelighthousebulb[.]com にリダイレクトされた。最終URLはCloudflare経由でコンテンツが0バイトとなっており、アクセス制御が施されているとみられる |

| 示唆 | TDSの使用はフィッシングインフラの洗練度を示す。URLの使い捨てと動的振り分けにより、フィッシングサイトのテイクダウンを困難にする意図があると考えられる |

| 総合判断 | TDS+Cloudflare保護+動的ドメイン切り替えという複合構成は、組織的なフィッシングキャンペーンで広く観測されるパターン。本件では、この技術的構成と認証失敗の複合証拠からフィッシングと確定判断する |

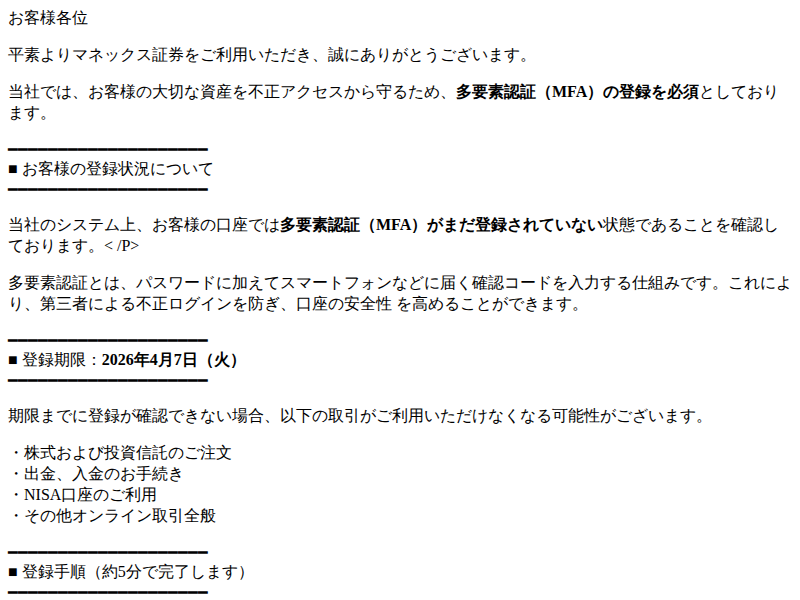

4. メール本文(全文引用)

以下は受信メールの本文全文です。実際に届いたテキストを改変せず引用します。

お客様各位

平素よりマネックス証券をご利用いただき、誠にありがとうございます。

当社では、お客様の大切な資産を不正アクセスから守るため、多要素認証(MFA)の登録を必須としております。

━━━━━━━━━━━━━━━━━━━━

■ お客様の登録状況について

━━━━━━━━━━━━━━━━━━━━当社のシステム上、お客様の口座では多要素認証(MFA)がまだ登録されていない状態であることを確認しております。

多要素認証とは、パスワードに加えてスマートフォンなどに届く確認コードを入力する仕組みです。これにより、第三者による不正ログインを防ぎ、口座の安全性を高めることができます。

━━━━━━━━━━━━━━━━━━━━

■ 登録期限:2026年4月7日(火)

━━━━━━━━━━━━━━━━━━━━期限までに登録が確認できない場合、以下の取引がご利用いただけなくなる可能性がございます。

・株式および投資信託のご注文

・出金、入金のお手続き

・NISA口座のご利用

・その他オンライン取引全般━━━━━━━━━━━━━━━━━━━━

■ 登録手順(約5分で完了します)

━━━━━━━━━━━━━━━━━━━━以下の公式サイトにアクセスし、ログイン後にお進みください。

▼ マネックス証券 公式サイト

hxxps://www[.]monex[.]co[.]jp/1. ログイン後、「登録内容の確認・変更」を選択

2. 「多要素認証設定」をクリック

3. ご登録の携帯電話番号または認証アプリを登録

4. 届いた確認コードを入力し、手続きを完了※登録が完了すると、取引制限は直ちに解除されます

━━━━━━━━━━━━━━━━━━━━

お客様の大切な資産をお守りするための措置でございます。ご面倒をおかけしますが、何卒ご理解いただき、お早めに手続きを進めていただけますようお願い申し上げます。

━━━━━━━━━━━━━━━━━━━━

【お問い合わせ先】

マネックス証券 カスタマーサービスセンター

[電話番号](平日 8:00-17:00)

hxxps://www[.]monex[.]co[.]jp/配信停止:hxxps://www[.]monex[.]co[.]jp/EZX7KX

文面の巧妙さと危険ポイント

- 緊急性の演出:「4月7日(翌日)が期限」という締め切りを設定し、冷静な判断を妨げる

- 制裁の脅し:株式取引・出金・NISA口座が使えなくなるという具体的な損害を列挙し、行動を強制する

- 手順の正当感:本文に正規ドメイン

hxxps://www[.]monex[.]co[.]jp/を記載しているが、実際にメール内に埋め込まれたリンクはTDS経由の偽URLを指している。テキストとして表示されるURLと、クリック先のURLが異なる可能性がある - 件名に「電話番号」が含まれる:件名の末尾に電話番号らしき番号が挿入されており、個人を特定・ターゲティングしている可能性がある

- 配信停止リンクも偽装リスク:文末の配信停止URLも攻撃者が制御するインフラを通じている可能性があり、クリックすることで「このアドレスは有効」という情報を攻撃者に渡す恐れがある

5. IOC(侵害の指標)一覧

メールハッシュ

| 種別 | 値 |

|---|---|

| SHA256(メールファイル) | bf97a729c0b506c0b1ad09445d8ff033eff83352c6bb72059efb82fb738b7f54 |

ドメイン・URL

| 種別 | 値 | 備考 |

|---|---|---|

| TDS入口URL(確認済み稼働中) | hxxps://www[.]giverofepic[.]com/?login=H5mix0WQABTZP0LShvM9d13n |

メール本文リンク |

| TDSリダイレクト先ドメイン(観測) | login[.]thelighthousebulb[.]com |

今回観測の1例。動的変化あり |

| 最終到達URL(観測) | hxxps://login[.]thelighthousebulb[.]com/qimhxtru?_t=GuhSi8HmKn7DS5Agj94tbzltkvV1HEjeJqmgTg7IoCg |

Cloudflare経由・アクセス制御あり |

送信元

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元IP | 35[.]236[.]71[.]186 |

Google LLC / GCP |

| CIDR | 35[.]208[.]0[.]0/12 |

GCP IPレンジ |

| Return-Pathドメイン | bluewatercolor[.]com |

実際の送信制御ドメイン |

PhishTank登録状況

本記事公開時点で、hxxps://www[.]giverofepic[.]com/?login=H5mix0WQABTZP0LShvM9d13n はPhishTankに未登録です。当社にて登録申請を行います。

6. このメールを受け取ったら:具体的な対処方法

今すぐやること(クリックしてしまった方も含む)

- リンクをクリックしていない場合:メールを削除し、迷惑メールとして報告してください。

- リンクをクリックしたが、何も入力していない場合:ブラウザを閉じ、念のためデバイスのウイルススキャンを実施してください。

- IDやパスワードを入力してしまった場合:

- 直ちに別のデバイスまたは別のネットワークから、マネックス証券の公式アプリまたはブックマーク済みURLでログインし、パスワードを変更してください

- 他のサービスで同じパスワードを使い回している場合は、それらも変更してください

- マネックス証券のカスタマーサービスに電話で状況を報告してください(公式サイトの番号を検索して確認してください)

- 不審な取引や出金がないか口座明細を確認してください

本物のMFA設定通知との見分け方

本物のマネックス証券からのメールと偽メールを見分けるポイント:

- リンクの確認:メール内リンクにマウスを当てたとき(クリックせず)、表示されるURLが

monex[.]co[.]jpのサブドメインでない場合は偽物の可能性が高い - 翌日期限の緊急設定:正規の金融機関が翌日までの緊急対応を求めることは非常に稀

- 公式アプリでログインして確認:MFA設定が本当に必要かどうかは、メールのリンクではなく公式アプリやブックマーク済みURLからログインして確認する習慣をつける

- 件名の番号:「No.[電話番号]」という件名は、電話番号によるターゲティングの可能性を示す。番号に心当たりがある場合でも信用しないこと

7. まとめ

本件は以下の複合証拠によりフィッシング詐欺と確定判断しています。

- FromアドレスとReturn-Pathのドメイン不一致(

monex[.]co[.]jpvsbluewatercolor[.]com) - SPF softfail(送信元IPが未承認)

- DMARC fail(FromドメインとReturn-Pathドメインの不整合)

- TDS(Traffic Direction System)による動的ドメイン振り分けインフラの使用

- Cloudflareによる最終到達URLのアクセス制御(検出回避)

「MFA登録期限」という実在するセキュリティ機能を悪用した手口は、セキュリティ意識の高いユーザーほど引っかかりやすい巧妙な設計です。メールのリンクは絶対にクリックせず、必ず公式アプリや自分でブックマークしたURLからサービスにアクセスする習慣が最大の防御となります。

本記事に掲載されたIOCはセキュリティ研究・防御目的での使用を前提としています。記載のURLやIPへの不正アクセスは法律により禁止されています。

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,マネックス証券,金融

「配送手続き完了のお知らせ」を装ったAmazonフィッシングメールを確認(2026年4月)

「配送手続き完了のお知らせ」を装ったAmazonフィッシングメールを確認(2026年4月) 【安心サポート】お客様のアカウント確認について No[.]18530790 ─ SBI証券を騙るフィッシングメール解析レポート

【安心サポート】お客様のアカウント確認について No[.]18530790 ─ SBI証券を騙るフィッシングメール解析レポート