【注意喚起】SBI証券をかたる「損失補償手続き」フィッシングメール|TDS型攻撃インフラを使用した高度な詐欺を確認

概要

見出し

2026年4月6日、SBI証券をかたり「損失補償手続きの最終案内」と称するフィッシングメールが確認されました。

差出人アドレスの表示名はSBI証券を模していますが、メール認証の複合的な失敗・送受信経路の不整合・Traffic Direction System(TDS)を用いた誘導インフラの存在など、複数の根拠からフィッシング詐欺と断定しています。

本記事では技術的な根拠を証拠付きで解説します。同様のメールを受信した方、あるいはリンクをクリックしてしまった方は、後述の対処方法を参照してください。

メール基本情報

| 項目 | 内容 |

|---|---|

| 件名 | 【SBI証券】損失補償手続きの最終案内|即時対応をお願い致します No[.]48043327 |

| 差出人(表示) | SBI証券 <contact[@]sbigroup[.]co[.]jp> |

| Return-Path(実際の返送先) | service[@]betina-apartment[.]com |

| 受信日時 | 2026年4月6日(月)13:38:15 +0900 |

| SHA256(メールファイル) | c06a762aa9d6a74d370c21f7622195cc23838d09865eb5d2262a313350d7bf05 |

| 送信元IP | 8[.]229[.]239[.]137 |

| IP管理組織 | Google LLC(CIDR: 8[.]228[.]0[.]0/14) |

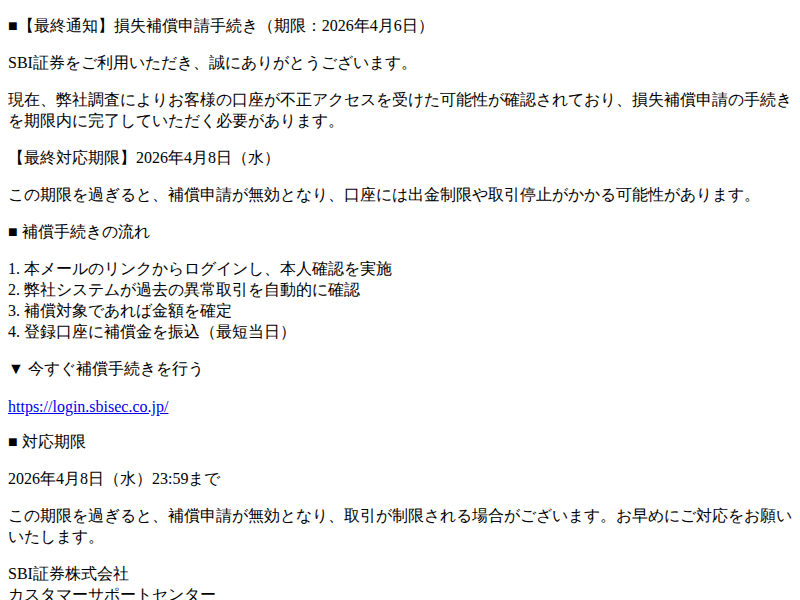

メール本文(全文引用)

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 |

【SBI証券】損失補償手続きの最終案内|即時対応をお願い致します ■【最終通知】損失補償申請手続き(期限:2026年4月6日) SBI証券をご利用いただき、誠にありがとうございます。 現在、弊社調査によりお客様の口座が不正アクセスを受けた可能性が確認されており、 損失補償申請の手続きを期限内に完了していただく必要があります。 【最終対応期限】2026年4月8日(水) この期限を過ぎると、補償申請が無効となり、口座には出金制限や取引停止がかかる 可能性があります。 ■ 補償手続きの流れ 1. 本メールのリンクからログインし、本人確認を実施 2. 弊社システムが過去の異常取引を自動的に確認 3. 補償対象であれば金額を確定 4. 登録口座に補償金を振込(最短当日) ▼ 今すぐ補償手続きを行う hxxps://login[.]sbisec[.]co[.]jp/ ■ 対応期限 2026年4月8日(水)23:59まで この期限を過ぎると、補償申請が無効となり、取引が制限される場合がございます。 お早めにご対応をお願いいたします。 SBI証券株式会社 カスタマーサポートセンター 2026年4月6日 AAXIDTYT |

手口の解説:なぜ危険か

1. 緊急性と損失恐怖を組み合わせた心理誘導

「口座が不正アクセスを受けた可能性」「補償申請が無効になる」「出金制限・取引停止」といった、資産への脅威を示すキーワードを組み合わせることで、受信者を慌てさせ、冷静な判断を奪う設計になっています。

「最短当日振込」という好条件も、即座に行動させるための誘導です。

本記事執筆時点で、SBI証券(一般に sbisec[.]co[.]jp として知られています。公式サイトで確認できます)からこのような補償手続きに関する正式なアナウンスは確認されていません。

2. 本文リンクと実際の誘導先が異なるTDS構成

メール本文に表示されているURLは hxxps://login[.]sbisec[.]co[.]jp/ であり、一見SBI証券の正規ドメインのように見えます。しかし実際のリンク先は hxxps://www[.]anaheimcarpetcleaning[.]com/?_scpr=AdxU7Ba3v8C4DEywmGrOPN4Q であり、カーペットクリーニング業者を模したドメインに誘導されます。

このドメインはTraffic Direction System(TDS)として機能しており、アクセスごとに異なるフィッシングドメインへリダイレクトする仕組みが確認されています。今回の観測では最終的に login[.]applecvie[.]com へ誘導されることが確認されました。

3. TDS(Traffic Direction System)とは

TDSとは、攻撃者がフィッシングページの直接URLをメールに書かず、中継サーバーを経由して条件に応じて別々のURLへ振り分ける仕組みです。

- セキュリティ研究者やボットからのアクセスには無害なページを返す

- 標的となる一般ユーザーには本物のフィッシングページへ転送する

- フィッシングページが削除されても、TDSドメインを変えるだけで攻撃を継続できる

この構造により、URL評価ツールやフィルタによる検出が困難になります。今回確認されたTDS中継ドメイン(www[.]anaheimcarpetcleaning[.]com)はCloudflareのCDNを経由しておらず、直接稼働状態にあることが確認されています。

技術的根拠:フィッシング判定の複合証拠

メール認証の失敗

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IP(8[.]229[.]239[.]137)は、差出人ドメイン(sbigroup[.]co[.]jp)の正規送信者として明示的に許可されていないことを示す。 |

| DKIM | 検証結果が付与されていない | メッセージへの電子署名が確認できない状態。 |

| DMARC | fail | FromアドレスドメインとSPF/DKIMの整合性検証が失敗。ドメイン所有者が意図した送信経路でないことを示す。 |

3段評価:認証失敗

- 観測事実:SPF softfail・DMARC failが確認された。smtp[.]mailfromは service[@]betina-apartment[.]com であり、差出人表示アドレスのドメイン(sbigroup[.]co[.]jp)と一致しない。

- 示唆:このメールはSBI証券の正規送信インフラから発信されたものではなく、別のメールインフラ(betina-apartment[.]com ドメイン配下)から送信されたことを強く示唆する。

- 総合判断:認証不整合・ブランド詐称・TDS型誘導インフラの3点が重なり、フィッシングと断定。

送信元IPとインフラ

送信元IPである 8[.]229[.]239[.]137 はGoogle LLC(CIDR: 8[.]228[.]0[.]0/14)の管理ブロックに属します。これはGoogle Cloud PlatformやGoogle Workspaceなどのクラウドサービスで使用されるIPレンジです。正規の金融機関が自社のブランドメールをクラウドのこのレンジから送信するケースは一般的ではなく、第三者のクラウドサービスを利用してメールが送出されたとみられます。

誘導先フィッシングインフラ

| 項目 | 内容 |

|---|---|

| TDS中継ドメイン | www[.]anaheimcarpetcleaning[.]com |

| TDSパラメータ | ?_scpr=AdxU7Ba3v8C4DEywmGrOPN4Q |

| 観測されたフィッシングドメイン | login[.]applecvie[.]com |

| フィッシングページサーバー | Cloudflare(ホスティング隠蔽) |

| フィッシングページレスポンス | ソースサイズ 0 bytes(アクセス制御により内容取得不可) |

フィッシングページ(login[.]applecvie[.]com/login)はCloudflareを経由しており、実サーバーのIPアドレスは隠蔽されています。また、ページ本体はアクセス条件によってコンテンツが制御されており、解析環境からの取得が制限されていました。これはTDS構成と組み合わせた、検出回避を意図した設計とみられます。

IOC一覧(Indicators of Compromise)

| 種別 | 値 | 備考 |

|---|---|---|

| メール SHA256 | c06a762aa9d6a74d370c21f7622195cc23838d09865eb5d2262a313350d7bf05 | フィッシングメールファイル |

| 差出人偽装アドレス | contact[@]sbigroup[.]co[.]jp | 正規ドメインを模した表示 |

| Return-Path | service[@]betina-apartment[.]com | 実際の返送先・送信元ドメイン |

| 送信元IP | 8[.]229[.]239[.]137 | Google LLC管理(8[.]228[.]0[.]0/14) |

| TDS中継URL | hxxps://www[.]anaheimcarpetcleaning[.]com/?_scpr=AdxU7Ba3v8C4DEywmGrOPN4Q | 稼働確認済み |

| TDS中継ドメイン | www[.]anaheimcarpetcleaning[.]com | TDSとして機能 |

| 観測フィッシングドメイン | login[.]applecvie[.]com | 今回の観測で確認、変動する可能性あり |

| フィッシングページURL | hxxps://login[.]applecvie[.]com/login | Cloudflare経由 |

| PhishTank登録状況 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 | — |

このメールを受け取った方へ:具体的な対処

リンクをクリックしていない場合

- メールを即座に削除し、件名や差出人アドレスを連絡先リストに追加しないでください。

- SBI証券の口座状況が心配な場合は、このメールのリンクからではなく、ブラウザのアドレスバーに直接 sbisec[.]co[.]jp と入力するか、公式アプリからログインして確認してください。

リンクをクリックしてしまった場合(情報は入力していない)

- ブラウザを閉じ、使用したデバイスのセキュリティスキャンを実施してください。

- ページを表示しただけでも、ブラウザの脆弱性を突いたドライブバイダウンロードが発生した可能性があります。OSとブラウザを最新状態に保ちつつ、マルウェアスキャンを実施してください。

IDやパスワード・認証情報を入力してしまった場合

- 今すぐSBI証券の公式サポートセンターへ電話連絡し、アカウントの凍結と不正取引の有無を確認してください。

- SBI証券と同じパスワードを他のサービスで使い回している場合は、それらすべてのパスワードを変更してください。

- 二段階認証が設定されていない場合は、直ちに設定してください。

- 被害が発生した場合は、最寄りの警察署または都道府県の警察本部のサイバー犯罪相談窓口へ届け出てください。

セキュリティ担当者・研究者向けメモ

- TDS中継ドメイン(www[.]anaheimcarpetcleaning[.]com)は本記事執筆時点で稼働中です。URLフィルタへの登録を推奨します。

- TDSパラメータ(

_scpr=AdxU7Ba3v8C4DEywmGrOPN4Q)はトークン方式のアクセス制御に使われているとみられます。このトークンが失効すると誘導先が変化するか、アクセスが無効化される可能性があります。 - 最終誘導先ドメイン(login[.]applecvie[.]com)はCloudflareを経由しており、オリジンサーバーの特定には追加調査が必要です。

- Return-Pathドメイン(betina-apartment[.]com)についても、当該インフラの悪用状況の調査が推奨されます。

関連記事

カテゴリ:フィッシング

タグ:SBI証券,SPF,なりすまし,フィッシング,金融

YCC情報システムにランサムウェア攻撃、情報窃取の可能性否定できず―侵入経路は調査中

YCC情報システムにランサムウェア攻撃、情報窃取の可能性否定できず―侵入経路は調査中 「配送手続き完了のお知らせ」を装ったAmazonフィッシングメールを確認(2026年4月)

「配送手続き完了のお知らせ」を装ったAmazonフィッシングメールを確認(2026年4月)