【ログイン時の安全性向上】大和証券からのセキュリティ設定のご案内—大和証券をかたるフィッシングメール注意喚起

公開日: 2026年4月6日 | カテゴリ: フィッシング詐欺注意喚起 | 対象ブランド: 大和証券

概要

見出し

2026年4月6日、大和証券をかたるフィッシングメールが確認されました。メール本文中のURLは正規ドメイン(www[.]daiwa[.]co[.]jp)に見えますが、実際にはTDS(Traffic Direction System)と呼ばれるリダイレクト型攻撃インフラを経由し、大和証券を模倣した偽サイトへ誘導することが確認されています。複数の技術的証拠の複合判断からフィッシングメールと確定しています。

daiwa[.]co[.]jp として知られています)へは、ブラウザのブックマークや検索エンジン経由でアクセスしてください。

メール基本情報

| 項目 | 内容 |

|---|---|

| 件名 | 【ログイン時の安全性向上】大和証券からのセキュリティ設定のご案内 |

| 表示差出人 | 大和証券 <noreply[@]daiwa-connect[.]co[.]jp> |

| Return-Path | gfvtt-[受信者アドレス][@]mail2[.]corunnaltd[.]com |

| 受信日時 | Mon, 06 Apr 2026 10:18:29 +1000 |

| 送信元IP | 47[.]135[.]100[.]34 |

| SHA256 | 62dbe7a8b0e0de94d144a11480c012f8bef656fd097aa4a2a3ea6d230b35b01f |

| 推定なりすましブランド | 大和証券(金融カテゴリ) |

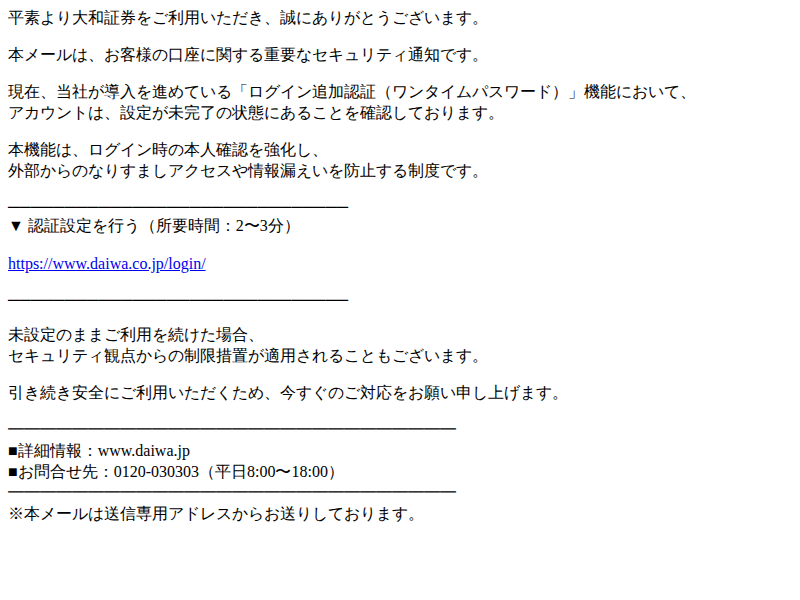

メール本文(全文引用)

以下は受信メールの本文全文です。読者が件名や文面で検索してこの記事にたどり着けるよう、原文のまま引用します。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

【大和証券|アカウント保護のための確認依頼】認証機能のご設定が完了しておりません 平素より大和証券をご利用いただき、誠にありがとうございます。 本メールは、お客様の口座に関する重要なセキュリティ通知です。 現在、当社が導入を進めている「ログイン追加認証(ワンタイムパスワード)」機能において、 アカウントは、設定が未完了の状態にあることを確認しております。 本機能は、ログイン時の本人確認を強化し、 外部からのなりすましアクセスや情報漏えいを防止する制度です。 ────────────────────────────── ▼ 認証設定を行う(所要時間:2〜3分) hxxps://www[.]daiwa[.]co[.]jp/login/ ────────────────────────────── 未設定のままご利用を続けた場合、 セキュリティ観点からの制限措置が適用されることもございます。 引き続き安全にご利用いただくため、今すぐのご対応をお願い申し上げます。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━ ■詳細情報:www[.]daiwa[.]jp ■お問合せ先:0[郵便番号]03(平日8:00〜18:00) ━━━━━━━━━━━━━━━━━━━━━━━━━━━━ ※本メールは送信専用アドレスからお送りしております。 |

フィッシング確定の根拠(複合判断)

本メールがフィッシングであることは、以下の複数の技術的証拠の複合判断によって確定しています。単一の指標ではなく、これらが重なって初めて確定判断となります。

根拠 1:From と Return-Path の不整合(確認済み)

観測事実: メールの表示上の差出人アドレスは noreply[@]daiwa-connect[.]co[.]jp ですが、エンベロープ送信者(Return-Path)は gfvtt-[受信者アドレス][@]mail2[.]corunnaltd[.]com という全く別のドメインです。

示唆: 正規企業の配信インフラでは通常、FromドメインとReturn-Pathドメインは一致するか、同一組織が管理するドメインを使います。今回のReturn-Pathドメイン corunnaltd[.]com は大和証券とは無関係のドメインです。なお、Return-Path にランダム文字列(VERP形式)が含まれること自体は正規の大量配信でも見られる手法であり、それ単独でフィッシングを示すものではありませんが、FromドメインとReturn-Pathドメインが全く異なる組織に属する点が重要な補助指標です。

総合判断への貢献: 表示上の送信元と実際の配信経路が異なる組織に属しており、送信者偽装の典型的なパターンに合致します。

根拠 2:メール認証の失敗(確認済み)

観測事実:

- SPF: softfail——送信元IP

47[.]135[.]100[.]34は、daiwa-connect[.]co[.]jpのSPFポリシー上「明示的に許可されていないが明示的に拒否もされていない」状態(~all相当)で送信されています。 - DKIM: permerror——DKIM署名の検証において恒久的なエラーが発生しており、署名の正当性を確認できません。permerrorは署名の書式問題や公開鍵の設定不備等、様々な原因で発生しますが、正規メールで問題なく通過することが期待される検証を通過していません。

- DMARC: 検証結果が付与されていない——受信サーバーによるDMARC評価の結果がヘッダから確認できませんでした。

示唆: SPFがsoftfailとなっていることは、このIPアドレスが daiwa-connect[.]co[.]jp の正規送信インフラでないことを示唆します。DKIM permerrorにより、メールが正規ドメインの秘密鍵で署名されたものであることを確認できません。

総合判断への貢献: 認証の失敗はFromドメインの正当性を裏付けられないことを示し、ブランド詐称の証拠を補強します。

根拠 3:大和証券ブランドの詐称(確認済み)

観測事実: メール本文は「大和証券」の名称・ロゴ相当のフォーマットを使用し、緊急性を演出する文言(「制限措置が適用される」)でログイン操作を促しています。一般に大和証券の公式ドメインは daiwa[.]co[.]jp として知られていますが、送信ドメインは daiwa-connect[.]co[.]jp であり、公式との関連は確認されていません。

示唆: 「セキュリティ設定の未完了」「制限措置」といった文言で心理的プレッシャーをかけ、ユーザーが慎重な確認なしにURLをクリックするよう誘導する典型的なフィッシング手法です。

根拠 4:TDS型リダイレクトインフラの使用(確認済み)

観測事実: メール本文中のリンクは hxxps://www[.]daiwa[.]co[.]jp/login/ と表示されていますが、実際にメール内のハイパーリンクが指すURLは hxxps://www[.]alkalinity[.]cfd/cahdnxguiybdMkmlueyust であることが確認されています。このURLへのアクセスにおいてTDS(Traffic Direction System)が検出され、今回の観測では www[.]ectoparasite[.]cfd への転送が確認されました。

示唆: TDSとは、アクセスするたびに転送先のドメインを切り替えることができる中継インフラです。これにより、セキュリティ研究者や自動スキャナーには無害なページを表示し、標的ユーザーには偽サイトを表示する「選別転送」が可能になります。ドメインが頻繁に変わるため、URLブロックリストによる防御を回避しやすくする設計です。

総合判断への貢献: 正規企業がTDSを使ってログインページへ誘導することはなく、これは攻撃インフラの存在を直接示す証拠です。

URL偽装の仕組み——なぜ「正規URLに見えるのか」

このメールが特に危険な理由は、本文中に表示されるURLが正規サイトのURLと同一に見える点にあります。

|

1 2 |

表示テキスト: hxxps://www[.]daiwa[.]co[.]jp/login/ 実際のリンク先: hxxps://www[.]alkalinity[.]cfd/cahdnxguiybdMkmlueyust |

HTMLメールでは、<a href="実際のURL">表示テキスト</a> という構造を使うことで、リンクのテキストと実際の遷移先を別々に設定できます。テキストとして正規のURLを書いておき、hrefには全く別の偽サイトURLを設定するという手口です。

この攻撃を見抜くには、リンクをクリックする前にマウスカーソルをリンクに重ねてブラウザのステータスバーに表示されるURLを確認するか、メールのソースコードを確認する必要があります。スマートフォンでは特にこの確認が困難なため、注意が必要です。

TDSインフラの解説

本攻撃では、単一の偽サイトではなく、TDS(Traffic Direction System)を核にした多層インフラが使われています。

|

1 2 3 4 5 6 7 |

[メール内リンク] ↓ クリック hxxps://www[.]alkalinity[.]cfd/cahdnxguiybdMkmlueyust ↓ TDSによる選別転送 ├─ セキュリティスキャナー → 無害なページ(または404) └─ 標的ユーザー → hxxps://www[.]ectoparasite[.]cfd/OPkt93 (大和証券ページタイトル、Cloudflare経由) |

今回観測された最終誘導先 www[.]ectoparasite[.]cfd/OPkt93 は Cloudflare を経由しており、ページタイトルは「大和証券株式会社」です。ソースサイズが742バイトと非常に小さいことから、JavaScriptで外部からコンテンツを動的ロードする構造、またはさらに別のサイトへのリダイレクトが実装されている可能性があります(未確認)。TDSの性質上、アクセスのたびに最終ドメインが変化するため、今後別のドメインへの転送が観測される可能性があります。

攻撃インフラの全体像

送信インフラ

| 要素 | 値 | 役割 |

|---|---|---|

| 送信元IP | 47[.]135[.]100[.]34 |

メール実際の送信元サーバー |

| エンベロープ送信ドメイン | mail2[.]corunnaltd[.]com |

バウンスメール受信用ドメイン |

| 表示差出人ドメイン | daiwa-connect[.]co[.]jp |

受信者に見せるなりすましドメイン |

リダイレクトインフラ

| 要素 | 値 | 役割 |

|---|---|---|

| TDSドメイン(確認済み) | www[.]alkalinity[.]cfd |

トラフィック振り分け中継点 |

| 最終誘導先(今回観測) | www[.]ectoparasite[.]cfd |

偽ログインページ(大和証券を模倣) |

| CDN/DDoS防御 | Cloudflare | 最終誘導先の実サーバーIPを隠蔽 |

Cloudflareを経由することで、最終サーバーの実際のIPアドレスは隠蔽されており、サーバー所在地の特定が困難になっています。これも意図的なインフラ設計の一部と考えられます(確認済み)。

このメールを見分けるチェックポイント

今回のフィッシングメールは、以下の観点から正規メールとの差異を確認できます。

-

メールヘッダのReturn-Pathを確認する

大和証券の正規メールであれば、Return-Pathは大和証券が管理するドメインを使用するはずです。本メールのReturn-Pathmail2[.]corunnaltd[.]comは大和証券とは無関係のドメインです。 -

リンクのURL先を確認する(クリック前)

本文テキストにwww[.]daiwa[.]co[.]jpと書いてあっても、実際のリンク先は全く異なるドメインである場合があります。PCではリンクにカーソルを合わせてステータスバーを確認してください。 -

「緊急性の演出」に注意する

「制限措置が適用される」「今すぐ対応を」といった文言は、ユーザーを焦らせて確認なしにクリックさせるために使われる典型的なフィッシング手法です。 -

問い合わせ先の電話番号が不完全

本文中の「0[郵便番号]03」という記載は電話番号として成立していません。正規企業が送るメールでこのような誤りは通常ありえません。

対処方法

このメールを受信した場合:

- メール内のリンクをクリックしないでください。本文に

www[.]daiwa[.]co[.]jpと書いてあってもクリックは危険です。 - 大和証券の公式サイトへアクセスする場合は、ブラウザに手動でURLを入力するか、以前に登録したブックマークを使用してください。

- もし既にリンクをクリックして情報を入力してしまった場合: 大和証券のカスタマーサポート(公式サイト掲載の電話番号)へ直ちに連絡し、パスワードを変更してください。オンライン取引口座の不審な取引履歴も確認してください。

- 受信メールはそのまま残しておき、フィッシング詐欺として警察や大和証券に報告することを検討してください。

IOC(侵害指標)一覧

| 種別 | 値 | 説明 |

|---|---|---|

| メール SHA256 | 62dbe7a8b0e0de94d144a11480c012f8bef656fd097aa4a2a3ea6d230b35b01f |

当該フィッシングメールのハッシュ値 |

| 送信元IP | 47[.]135[.]100[.]34 |

メール送信サーバーIP |

| なりすましドメイン | daiwa-connect[.]co[.]jp |

From欄に使用されたドメイン |

| バウンスドメイン | mail2[.]corunnaltd[.]com |

Return-Pathドメイン |

| TDSドメイン | www[.]alkalinity[.]cfd |

攻撃インフラの中継TDSドメイン |

| 最終誘導先(観測) | www[.]ectoparasite[.]cfd |

偽サイト(今回観測時の転送先) |

| フィッシングURL | hxxps://www[.]alkalinity[.]cfd/cahdnxguiybdMkmlueyust |

メール内の実際のリンク先(TDS) |

| 偽サイトURL(観測) | hxxps://www[.]ectoparasite[.]cfd/OPkt93 |

最終誘導先フィッシングページ |

PhishTank 登録状況

hxxps://www[.]alkalinity[.]cfd/cahdnxguiybdMkmlueyust: 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

技術用語解説

- SPF(Sender Policy Framework)

- 送信元ドメインが「どのIPアドレスからメールを送ってよいか」を宣言する仕組みです。softfailは「このIPは明示的には許可されていないが拒否もしない」という結果を意味し、送信元が正規インフラでない可能性を示します。

- DKIM(DomainKeys Identified Mail)

- 送信元ドメインの秘密鍵でメールに電子署名を付け、受信側が公開鍵で検証する仕組みです。permerrorは「恒久的な検証エラー」を意味し、署名の正当性を確認できない状態です。

- DMARC(Domain-based Message Authentication)

- SPFとDKIMの結果を組み合わせて、メールが正規ドメインから送られたかを判断し、失敗時の処理(拒否・隔離・何もしない)を定める仕組みです。

- TDS(Traffic Direction System)

- アクセスしてくる端末の種類・IPアドレス・時刻・リファラなどを判別して、異なる宛先へ振り分けるインフラです。セキュリティ調査ツールや検索エンジンのクローラーには無害なコンテンツを見せ、一般ユーザーには偽サイトへ転送することで、URLブロックリストへの登録を回避するために使われます。

- Return-Path

- メールの配送に失敗した場合(バウンス)の返送先アドレスです。メールソフトの「差出人」欄(Fromヘッダ)とは別物であり、実際のメール配送経路を示します。

本記事は受信したメールの技術的解析に基づいて作成されました。記載のIOCはセキュリティ研究・防御目的での参照を意図しており、攻撃目的での使用を禁止します。誘導先サイトはTDSの仕様上アクセスのたびに変化する場合があります。最終更新: 2026年4月6日

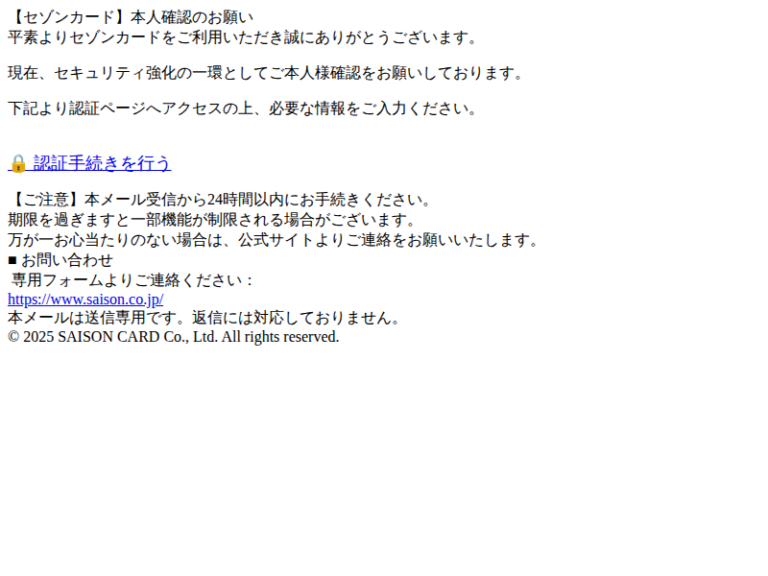

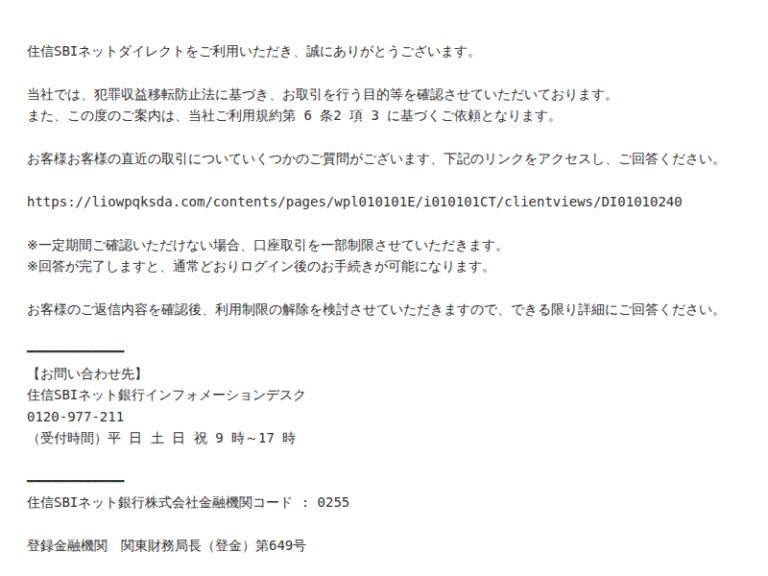

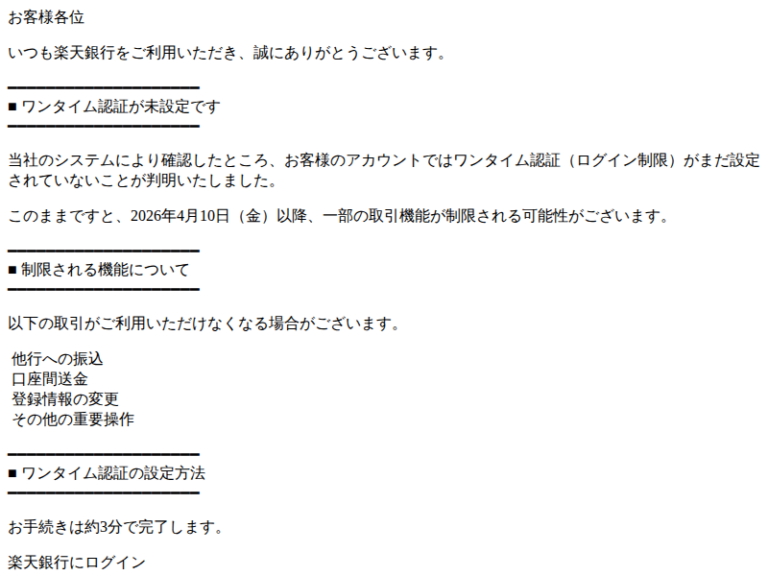

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,大和証券,金融

【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 ── 東京電力をかたるフィッシングメール(確定)

【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 ── 東京電力をかたるフィッシングメール(確定) 村田製作所、不正アクセスで顧客・取引先に関する情報および従業員の個人情報が流出、基幹系への被害なし

村田製作所、不正アクセスで顧客・取引先に関する情報および従業員の個人情報が流出、基幹系への被害なし