【緊急】カードお買い物確認のお知らせ ─ イオンカードを騙るフィッシングメール解析レポート(2026年4月)

概要

見出し

2026年4月5日(日本時間2026年4月6日)、イオンカードを装ったフィッシングメールが観測されました。件名「【緊急】カードお買い物確認のお知らせ」として送付されたこのメールは、フィッシング詐欺であることが確定しています。本稿では、そのインフラ構造・偽装手口・技術的証拠を詳細に解析します。

件名や本文の文言で検索してこのページに辿り着いた方へ:そのメール内のリンクは絶対にクリックしないでください。正規のイオンカードサービスとは無関係です。

メール概要

| 項目 | 値 |

|---|---|

| 件名 | 【緊急】カードお買い物確認のお知らせ |

| 差出人(表示) | イオンカード <info[@]mail8[.]sucomb[.]com> |

| Return-Path | <info[@]mail8[.]sucomb[.]com> |

| 送信日時 | Sun, 05 Apr 2026 19:05:06 -0800 |

| SHA256 | e2eac9eac667ae256ebcedaef5fe2853e22a486dcc128201cfee8832d8e9e77a |

| なりすましブランド | イオンカード / AEON Credit Service(確認済み) |

メール本文(全文引用)

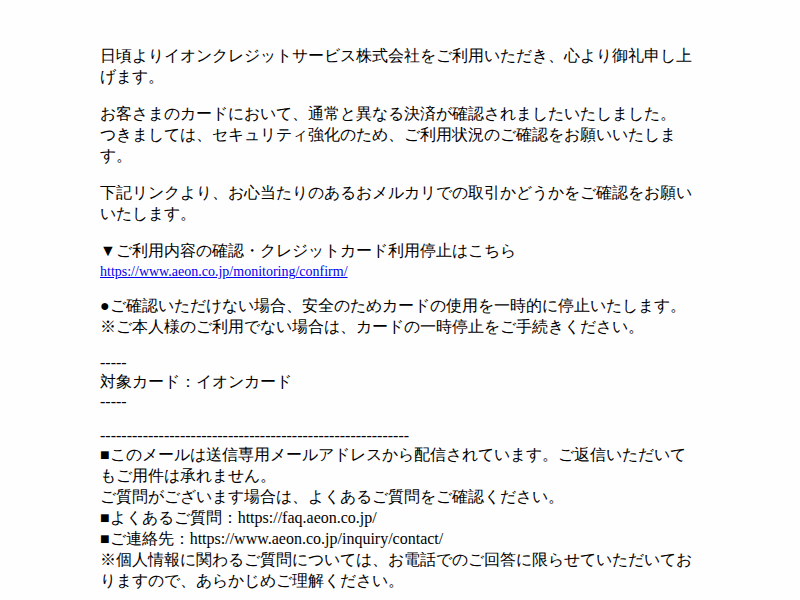

※以下は詐欺メールの全文です。リンクはすべて無害化(難読化)処理済みです。

カードお使い内容のご確認

日頃よりイオンクレジットサービス株式会社をご利用いただき、心より御礼申し上げます。

お客さまのカードにおいて、通常と異なる決済が確認されましたいたしました。

つきましては、セキュリティ強化のため、ご利用状況のご確認をお願いいたします。下記リンクより、お心当たりのあるおメルカリでの取引かどうかをご確認をお願いいたします。

▼ご利用内容の確認・クレジットカード利用停止はこちら

hxxps://www[.]aeon[.]co[.]jp/monitoring/confirm/●ご確認いただけない場合、安全のためカードの使用を一時的に停止いたします。

※ご本人様のご利用でない場合は、カードの一時停止をご手続きください。

—– 対象カード:イオンカード —–

———————————————————-

■このメールは送信専用メールアドレスから配信されています。ご返信いただいてもご用件は承れません。

ご質問がございます場合は、よくあるご質問をご確認ください。■よくあるご質問:hxxps://faq[.]aeon[.]co[.]jp/

■ご連絡先:hxxps://www[.]aeon[.]co[.]jp/inquiry/contact/

※個人情報に関わるご質問については、お電話でのご回答に限らせていただいておりますので、あらかじめご理解ください。

———————————————————-カード発行先:株式会社イオン銀行

業務受託会社:AEON Credit Service株式会社

hxxps://www[.]aeon[.]co[.]jp/7db6d6a5bd63

本文中の「メルカリでの取引」という記述は、一般的なイオンカードの公式通知では使われない表現であり、不審点の一つです。また文末の謎のハッシュ値様文字列(7db6d6a5bd63)は、スパムフィルター回避のためのランダムトークンと見られます。

メール認証解析

電子メールには送信元の正当性を検証するSPF・DKIM・DMARCという3つの認証技術があります。それぞれの結果とその意味を以下に示します。

SPF(Sender Policy Framework)— softfail

観測事実:SPF検証結果は softfail(~all)でした。送信ドメイン sucomb[.]com は、このIPアドレス(158[.]51[.]109[.]221)からの送信を「推奨しない」と宣言しています。

示唆:正規のサービスが自ドメインのSPFレコードでsoftfailになる状況は、通常の運用では発生しません。送信元インフラがブランド正規ドメインと関係のない第三者に属する可能性を示唆します。

DKIM(DomainKeys Identified Mail)— pass

観測事実:DKIM署名検証は pass でした。

示唆:DKIM passは「送信ドメイン sucomb[.]com が署名した」ことを示すのみであり、そのドメインがイオンカードと無関係であれば、正当性の証明にはなりません。フィッシング業者が独自ドメインにDKIM署名を設定し、DMARC alignmentを満たすよう細工することは、攻撃者にとって難易度の低い操作です。

DMARC — pass(アライメント詐称型)

観測事実:DMARC検証も pass でした。しかし、DMARC alignmentで使われたドメインは sucomb[.]com であり、イオンカードが一般に使用しているとして知られる aeon[.]co[.]jp ではありません。

示唆:これは「なりすましドメイン sucomb[.]com でDMARCを通過させる」という手口です。メーラーのFrom表示では「イオンカード」と表示されますが、認証されているのは正規ブランドとは別のドメインです。DMARC passであっても、Fromの表示名と認証ドメインが一致しない場合はフィッシングの強い指標となります。

総合判断

SPF softfail(正規インフラ外からの送信)、Fromの表示名詐称(イオンカード ≠ sucomb[.]com)、後述するURL偽装・フィッシングインフラの組み合わせにより、本メールはフィッシング詐欺と確定します。DKIM/DMARCのpassは攻撃者によって意図的に設定されたものです。

送信元インフラ解析

| 項目 | 値 |

|---|---|

| 送信元IP | 158[.]51[.]109[.]221 |

| 所属組織 | DDPS Networks, LLC |

| CIDRブロック | 158[.]51[.]109[.]0/24 |

| 送信ドメイン | mail8[.]sucomb[.]com |

送信元IPアドレス 158[.]51[.]109[.]221 は、DDPS Networks, LLCが管理するCIDRブロック(158[.]51[.]109[.]0/24)に属します。イオンカードの正規メール送信インフラとは無関係のネットワークです。

また、差出人アドレスのドメイン sucomb[.]com は、イオンカードおよびAEON Credit Serviceが公式サイトで案内している送信元ドメインとは一致しません(公式サイト aeon[.]co[.]jp で確認可能)。

URL偽装の手口:@記号による実ホスト詐称

本メールに含まれるリンクは、非常に巧妙なURL偽装を使用しています。

問題のURL(難読化済み)

|

1 |

hxxps://glhwcfbccy[.]jp%2FfXxfwVETBP1EMYFrCF4rcfvMn5YK85Vz[@]aoneliik[.]com/co[.]jp |

@記号によるユーザー情報詐称の仕組み

URLの仕様(RFC 3986)では、@ 記号より前の部分は「ユーザー情報(userinfo)」として扱われます。つまり、ブラウザが実際に接続するホストは @ の右側のドメインです。

- 見かけのドメイン(@ より前):

glhwcfbccy[.]jp%2FfXxfwVETBP1EMYFrCF4rcfvMn5YK85Vz(ユーザー情報として無視される) - 実際の接続先(@ より後):

aoneliik[.]com(攻撃者が管理するドメイン)

一見すると日本のドメイン .jp に接続するように見えますが、実際には攻撃者が管理する aoneliik[.]com に接続されます。この手口は、URLをざっと見ただけでは気づきにくい高度な偽装技術です。

なお、%2F は /(スラッシュ)のパーセントエンコードです。URLをデコードすると、@ より前の userinfo 部分に / が含まれるように見え、パスと誤認させる効果があります。

TDS(Traffic Direction System)検出

観測事実:解析時点で aoneliik[.]com へのアクセスにTDSが検出されました。

示唆:TDSとは、アクセス者のIPアドレス・User-Agent・地域・時間帯などを判定し、セキュリティ研究者・クローラー・VPNユーザーを別のページに誘導したり、アクセスをブロックしたりするシステムです。一般ユーザーには本物そっくりのフィッシングページが表示される一方、解析環境からのアクセスは偽のページや404エラーを返す場合があります。これにより、フィッシングサイトの摘発・証拠収集を困難にする目的があります。

今回の解析では、観測された最終ドメインとして aoneliik[.]com が確認されています。アクセスのたびに異なるドメインへリダイレクトされるTDS型攻撃インフラである可能性があります。

フィッシングサイトのインフラ解析

偽サイトのドメイン登録情報

| 項目 | 値 |

|---|---|

| ドメイン | aoneliik[.]com |

| レジストラ | GoDaddy[.]com, LLC |

| 登録日 | 2025-05-04 |

| ドメイン年齢(解析時点) | 337日 |

| ネームサーバー | karl[.]ns[.]cloudflare[.]com / monika[.]ns[.]cloudflare[.]com |

| Webサーバー | Cloudflare |

ドメイン年齢と命名の考察

aoneliik[.]com は2025年5月に登録された、337日前のドメインです。イオンカードが一般に使用するドメイン aeon[.]co[.]jp と視覚的に似せた命名(aone + liik)であり、一見してイオン(AEON)を連想させます。正規のイオンカードサービスが使用するドメインではありません。

Cloudflare活用による摘発回避

ネームサーバーおよびWebサーバーはCloudflareが使用されています。Cloudflareは正当なCDNサービスですが、攻撃者がCloudflareを利用すると、実際のサーバーIPが隠蔽され、インフラの特定が困難になります。また、TLSによる「鍵マーク」がブラウザに表示されるため、ユーザーが安全と誤認するリスクがあります。

フィッシングページの特徴

| 項目 | 値 |

|---|---|

| ページタイトル | イオンカード 暮らしのマネーサイト |

| URL | hxxps://aoneliik[.]com/co[.]jp |

| ソースサイズ | 1,353 bytes |

ページタイトルはイオンカードの正規サービス名称を模倣しています。一方、ソースサイズが約1,353バイトという非常に小さい値は、軽量なリダイレクトページ、もしくはTDSによって解析環境向けに最小限のコンテンツが返された可能性を示唆します。

本文の不自然な点(社会工学的分析)

本文には、正規のイオンカード通知では見られない複数の不自然な表現が含まれています。

- 「通常と異なる決済が確認されましたいたしました」── 二重表現の文法ミス

- 「お心当たりのあるおメルカリでの取引」── 「お」の二重使用、かつイオンカードがメルカリを例示として使うことは一般的ではありません

- 「▼ご利用内容の確認・クレジットカード利用停止はこちら」に続くURLが

www[.]aeon[.]co[.]jp── これはURL偽装の「見かけ」部分として設定されており、実際のリンク先は別のドメインです - 文末に謎の文字列

7db6d6a5bd63── スパムフィルターを回避するためのランダムトークンと見られます - 「緊急」「カードの使用を一時的に停止」などの恐怖・緊急感を煽る表現

IOC(侵害指標)一覧

メール

| 種別 | 値 |

|---|---|

| 差出人メールアドレス | info[@]mail8[.]sucomb[.]com |

| Return-Path | info[@]mail8[.]sucomb[.]com |

| メールSHA256 | e2eac9eac667ae256ebcedaef5fe2853e22a486dcc128201cfee8832d8e9e77a |

ネットワーク

| 種別 | 値 |

|---|---|

| 送信元IP | 158[.]51[.]109[.]221 |

| CIDR | 158[.]51[.]109[.]0/24 |

| 送信組織 | DDPS Networks, LLC |

ドメイン・URL

| 種別 | 値 |

|---|---|

| 偽装URLの実ホスト | aoneliik[.]com |

| フィッシングURL | hxxps://aoneliik[.]com/co[.]jp |

| 偽装URL(全体) | hxxps://glhwcfbccy[.]jp%2FfXxfwVETBP1EMYFrCF4rcfvMn5YK85Vz[@]aoneliik[.]com/co[.]jp |

| 送信ドメイン | mail8[.]sucomb[.]com |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

正規サイトとの対比

| 確認項目 | 正規(確認済み) | 今回のフィッシング |

|---|---|---|

| 送信元ドメイン | aeon[.]co[.]jp 系列 | mail8[.]sucomb[.]com |

| SPF | pass | softfail |

| リンク先ドメイン | aeon[.]co[.]jp | aoneliik[.]com(337日の新興ドメイン) |

| TLS(鍵マーク) | あり(Cloudflare等) | あり(Cloudflareを悪用) |

| URL構造 | 正規パス | @記号による実ホスト詐称 |

対処方法

このメールを受信した場合

- メール内のリンクは絶対にクリックしないこと。メール本文に表示されているURLが

www[.]aeon[.]co[.]jpであっても、@記号による偽装により実際の接続先はフィッシングサイトです。 - イオンカードのご利用状況を確認したい場合は、ブラウザに直接

www[.]aeon[.]co[.]jpと入力するか、公式アプリを使用してください。 - もしリンクを踏んで個人情報・カード情報を入力してしまった場合は、すぐにイオンカードのカスタマーセンター(公式サイト記載の番号)に電話し、カードの利用停止を依頼してください。

- メールはフィッシング詐欺として、利用中のメールサービスの「迷惑メール報告」機能で報告してください。

見分け方のポイント(今回の手口を踏まえて)

- 送信元メールアドレスの確認:「イオンカード」と表示されていても、

@以降のドメインがaeon[.]co[.]jp系列でない場合は疑ってください。 - リンク先URLの確認:メール内リンクをマウスオーバーしたとき(またはモバイルでは長押し)に表示されるURLに

@記号が含まれている場合は、詐欺URLの可能性が高いです。 - 日本語の不自然さ:「確認されましたいたしました」のような文法的に不自然な表現は、フィッシングメールの典型的な特徴です。

- 緊急性の強調:「今すぐ確認しないとカードが止まる」という心理的プレッシャーは、フィッシング詐欺の常套手段です。焦らず、公式サイトや電話で直接確認してください。

まとめ

本メールは、以下の複合的な証拠からフィッシング詐欺と確定しています。

- SPF softfail(送信元がブランド正規インフラ外)

- From表示とReturn-Pathが非公式ドメイン(

sucomb[.]com)に統一されたアライメント詐称型DMARC pass - @記号を使ったURL実ホスト詐称(実際の接続先は

aoneliik[.]com) - TDS(Traffic Direction System)による解析回避インフラの使用

- 337日の新興ドメインによるブランド模倣サイト

- メール本文の文法ミス・不自然な表現・スパムフィルター回避トークン

攻撃者はDMARCをpassさせることでメーラーのセキュリティ警告を回避し、URLの視覚的偽装とTDSによって解析・摘発を困難にする、高度に組み合わされた手口を使用しています。本レポートの情報が、被害防止とインフラの無効化に貢献することを願います。

関連記事

カテゴリ:フィッシング

タグ:SPF,イオンカード / AEON Credit Service,なりすまし,フィッシング,金融

LRM、セキュリティ教育クラウド「セキュリオ」をJapan IT Week【春】2026に出展へ

LRM、セキュリティ教育クラウド「セキュリオ」をJapan IT Week【春】2026に出展へ 【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 ── 東京電力をかたるフィッシングメール(確定)

【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 ── 東京電力をかたるフィッシングメール(確定)