【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 ── 東京電力をかたるフィッシングメール(確定)

2026年4月6日、東京電力(TEPCO)を騙った不審なメールが確認されました。件名・文面・URLに至るまで精巧に作り込まれており、複数の技術的根拠からフィッシング詐欺と確定しています。本記事では解析結果を証拠付きで公開し、同一メールを受信した方への注意喚起を行います。

目次

見出し

1. メール概要

| 項目 | 内容 |

|---|---|

| 件名 | 【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 |

| 表示差出人 | TEPCO【料金サポートチーム】 <noreply[@]mail10[.]fxyh2022[.]com> |

| Return-Path | noreply-[受信者アドレス][@]mail10[.]fxyh2022[.]com |

| 送信日時 | 2026年4月6日(月)13:24:51 +0900 |

| 推定ブランド | 東京電力(確認済み:なりすまし) |

| SHA256 | a48e83c02b2b717ac0503399f4fd0b2c5b3bb1343187433e1bd8cb050d7947bb |

| 文字コード | UTF-8 |

東京電力の公式サイトで確認できる正規の送信ドメインは tepco[.]co[.]jp 系統として一般に知られています。本メールの差出人ドメイン fxyh2022[.]com は東京電力とは無関係の第三者ドメインであり、表示名だけを「TEPCO【料金サポートチーム】」に偽装しています。

2. メール本文(全文)

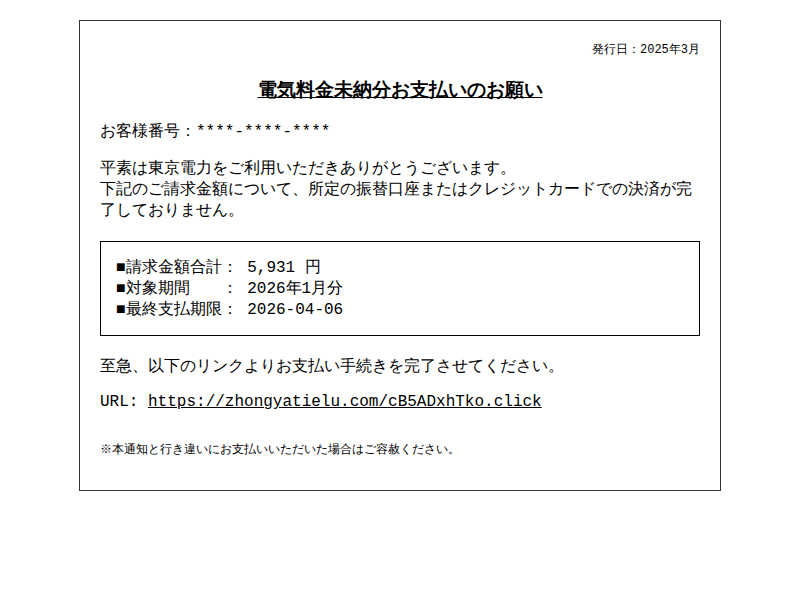

発行日:2025年3月 電気料金未納分お支払いのお願い

お客様番号:****-****-****

平素は東京電力をご利用いただきありがとうございます。

下記のご請求金額について、所定の振替口座またはクレジットカードでの決済が完了しておりません。■請求金額合計: 5,931 円

■対象期間 : 2026年1月分

■最終支払期限: 2026-04-06至急、以下のリンクよりお支払い手続きを完了させてください。

URL: hxxps://zhongyatielu[.]com/cB5ADxhTko[.]click※本通知と行き違いにお支払いいただいた場合はご容赦ください。

解説:「最終支払期限:2026-04-06」はメール受信日と一致しており、受信者に当日中の行動を迫る典型的な緊急性の演出です。請求金額(5,931円)も実在感を持たせるための具体的な数字が使われています。お客様番号はマスク表示で、被害者が「自分宛のメールだ」と思わせる工夫がされています。

3. メール認証解析

3-1. 認証結果サマリ

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | ⚠ softfail | 送信元IPが正規送信者として許可されていない可能性を示唆 |

| DKIM | ✓ pass | 署名対象のヘッダ・本文は改ざんされていない |

| DMARC | ✓ pass | DKIM alignmentでポリシーを通過 |

3-2. SPF softfail の意味

観測事実: SPFの検証結果は「softfail(~all)」でした。これは、送信元IPアドレスがfxyh2022[.]comのSPFレコードで明示的に許可されたサーバーではないことを示しています。

示唆: Softfailは「許可されていないが受け入れる」という設定であり、受信サーバーが即時拒否しない一方で、正規の送信元ではない可能性を示唆します。正規の電力会社がこのような状態で請求メールを送ることは通常考えられません。

3-3. DKIMおよびDMARCの「pass」について

観測事実: DKIM passおよびDMARC passが検出されています。

重要な注意: DKIM passは「メールが署名されたドメインのサーバーから送られ、内容が改ざんされていない」ことを証明するに過ぎません。署名ドメインが fxyh2022[.]com(攻撃者が所有するドメイン)である場合、DKIM/DMARC passは攻撃者自身が正規に発行した署名であることを意味し、「正規の東京電力からのメール」であることの証明にはなりません。攻撃者が独自ドメインを用意してDKIM署名を設定するのは、スパムフィルターを通過するための常套手段です。

3-4. From/Return-Path の不整合

観測事実: 表示上の差出人(From)は「TEPCO【料金サポートチーム】」ですが、実際の送信ドメインはいずれも fxyh2022[.]com 配下です。Return-Path には受信者のメールアドレスを埋め込んだ形式(noreply-[受信者アドレス][@]mail10[.]fxyh2022[.]com)が使われています。

示唆: 表示名だけを正規ブランドに偽装し、実際の送受信は攻撃者管理ドメインで完結させる典型的な手口です。Return-Pathへの受信者アドレス埋め込みは、バウンスメール処理のためにVERP(Variable Envelope Return Path)形式が使われることがあり、正規配信でも見られる技術です。ただし本件では差出人ドメイン自体が東京電力と無関係であるため、補助的な不審指標として評価しています。

4. 送信インフラ解析

4-1. 送信元IP

| 項目 | 内容 |

|---|---|

| 送信元IP | 227[.]115[.]102[.]34 |

| 送信ドメイン | mail10[.]fxyh2022[.]com |

4-2. 送信ドメイン fxyh2022[.]com

このドメインは東京電力の公式ドメイン群とは無関係です。東京電力の公式メール送信に使用されるドメインは、公式サイトで確認できる tepco[.]co[.]jp 系統として一般に知られています。fxyh2022[.]com からの請求メールは、差出人名がいかに正規に見えても、正規の東京電力からのメールではありません。

5. 誘導先URL・ドメイン解析

5-1. 誘導URL

| 項目 | 内容 |

|---|---|

| 誘導URL | hxxps://zhongyatielu[.]com/cB5ADxhTko[.]click |

| リダイレクト | 2ホップ → hxxps://zhongyatielu[.]com |

| 現在の状態 | 停止/エラー(解析時点) |

解説: URLが現在停止していても、フィッシングサイトは短命であることが多く、過去に被害を与えた可能性は否定できません。また、IPアドレス直接アクセスや別経路での再展開も一般的に行われます。

5-2. ドメイン zhongyatielu[.]com の登録情報

| 項目 | 内容 |

|---|---|

| レジストラ | Chengdu West Dimension Digital Technology Co., Ltd. |

| 登録日 | 2025年5月10日 |

| ドメイン年齢(解析時点) | 331日 |

| ネームサーバー | cheryl[.]ns[.]cloudflare[.]com, fattouche[.]ns[.]cloudflare[.]com |

観測事実: レジストラは「成都西維数字科技有限公司(Chengdu West Dimension Digital Technology Co., Ltd.)」であり、中国の成都を拠点とする企業として登録されています。ドメイン名「zhongyatielu」は中国語の表記に由来する名称の可能性がありますが、断定はしません。

示唆: 中国のレジストラ経由で登録されたドメインが日本の大手電力会社の請求ページとして使われていることは、正規の東京電力とは無関係であることを強く示唆します。ドメイン年齢が331日であることも、大手電力会社が長年使用している正規ドメインとは全く異なります。

Cloudflare利用について: ネームサーバーにCloudflareが使われていることは、コンテンツ配信・DDoS対策・IPアドレス隠蔽のいずれかを目的としている可能性があります。一般的にCloudflare自体は正規サービスですが、攻撃者が実サーバーIPを隠すために悪用するケースが広く報告されています。

5-3. ランダム文字列パスについて

URL末尾の /cB5ADxhTko[.]click というランダムな文字列は、受信者ごとに個別のトラッキングIDを割り当て、「誰がリンクを踏んだか」を追跡するために使われることが一般的です。また、セキュリティクローラーによる自動解析を回避する目的で使用される場合もあります。

6. 総合判断と証拠評価

6-1. フィッシング確定の根拠(複合評価)

| 証拠 | 確度 | 説明 |

|---|---|---|

| 差出人ドメインの偽装 | 確認済み | 表示名「TEPCO」だが送信ドメインはfxyh2022[.]com(東京電力と無関係) |

| SPF softfail | 確認済み | 送信元IPが正規送信者として許可されていない状態 |

| 東京電力のブランド詐称 | 確認済み | 正規ドメインとは無関係のインフラから正規を装った請求メールを送信 |

| 誘導先が第三者ドメイン | 確認済み | zhongyatielu[.]comは中国レジストラ登録の無関係ドメイン |

| 緊急性を煽る文面 | 確認済み | 「当日期限」「至急」など即時行動を促す典型的フィッシング文面 |

総合判断: 上記5項目の複合根拠から、本メールはフィッシング詐欺と確定しています。DKIM/DMARCがpassであることはフィッシング否定の根拠にはなりません。攻撃者が自身で管理するドメインに正規のDKIM署名を設定することは技術的に容易であり、むしろスパムフィルター回避のために意図的に行われる手口です。

6-2. 証拠強度

証拠強度:moderate(2件の直接的証拠) ── 誘導先サイトはTDS(トラフィック配信システム)またはアクセス制御により、解析時点でスクリーンショット取得ができなかったため、フィッシングサイト本体の証跡は未取得です。ただし、上記の複合根拠のみでもフィッシングとしての確定には十分な証拠です。

7. 受信した場合の対処方法

リンクを踏んでいない場合

- メールを開封していても、本文内のURLをクリックしなければ即座の被害は生じません(一般的なメールクライアントの場合)。

- メールは削除してください。

リンクをクリックしてしまった場合

- 現時点でサイトは停止/エラー状態のため、解析時点ではフィッシングページへの到達は確認されていません。ただし、サイトが復活している場合に備え、以下の対応を行ってください。

- クリックしただけで個人情報入力をしていなければ、直ちに被害が生じるわけではありませんが、アクセスログにより「リンクを踏んだ受信者」として記録されている可能性があります。

個人情報・クレジットカード情報を入力してしまった場合

- クレジットカード会社に今すぐ連絡し、カードの利用停止・再発行を依頼してください。

- 東京電力の公式窓口(公式サイトに記載の番号)に連絡し、身に覚えのない変更がないか確認してください。

- 同一のパスワードを他サービスで使い回している場合は、直ちに変更してください。

- 国民生活センター(0570-064-370)や最寄りの警察のサイバー相談窓口への相談も検討してください。

本物の東京電力からの請求か確認するには

- メールのリンクを踏まず、ブラウザのアドレスバーに直接 tepco[.]co[.]jp(一般に知られる正規ドメイン)と入力してログインし、マイページで請求状況を確認してください。

- メールに記載された電話番号には電話しないでください。公式サイトに掲載されている番号を使用してください。

8. IOC(侵害の痕跡)一覧

メール

| 種別 | 値 |

|---|---|

| 件名 | 【緊急】未払い料金のご確認とお支払いのお願い 番号:71452319 |

| 差出人アドレス | noreply[@]mail10[.]fxyh2022[.]com |

| Return-Path | noreply-[受信者アドレス][@]mail10[.]fxyh2022[.]com |

| メールSHA256 | a48e83c02b2b717ac0503399f4fd0b2c5b3bb1343187433e1bd8cb050d7947bb |

ネットワーク

| 種別 | 値 |

|---|---|

| 送信元IP | 227[.]115[.]102[.]34 |

| 誘導URL | hxxps://zhongyatielu[.]com/cB5ADxhTko[.]click |

| 誘導ドメイン | zhongyatielu[.]com |

| ネームサーバー | cheryl[.]ns[.]cloudflare[.]com |

| ネームサーバー | fattouche[.]ns[.]cloudflare[.]com |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

ドメイン登録情報

| 項目 | 値 |

|---|---|

| ドメイン | zhongyatielu[.]com |

| レジストラ | Chengdu West Dimension Digital Technology Co., Ltd. |

| 登録日 | 2025-05-10 |

| ドメイン年齢 | 331日(解析時点) |

本記事の解析は2026年4月6日時点の情報に基づきます。IOCの状態(サイトの稼働状況等)は時間経過により変化する場合があります。本記事内のURL・IPアドレスはすべて難読化処理済みです。セキュリティ研究・防衛目的以外での利用はお控えください。

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,東京電力

【緊急】カードお買い物確認のお知らせ ─ イオンカードを騙るフィッシングメール解析レポート(2026年4月)

【緊急】カードお買い物確認のお知らせ ─ イオンカードを騙るフィッシングメール解析レポート(2026年4月) 【ログイン時の安全性向上】大和証券からのセキュリティ設定のご案内—大和証券をかたるフィッシングメール注意喚起

【ログイン時の安全性向上】大和証券からのセキュリティ設定のご案内—大和証券をかたるフィッシングメール注意喚起