【注意喚起】「ワンタイム認証が未設定です」楽天銀行を騙るフィッシングメール(2026年4月確認)

2026年4月5日、楽天銀行を装ったフィッシングメールが確認されました。「2026年4月10日以降に取引制限が発生する」と期限を設けて焦らせ、偽のログインURLへ誘導する手口です。本記事では、技術的な解析結果とともに詳細を公開し、同様のメールを受け取った方への注意喚起を行います。

目次

見出し

メール概要

| 項目 | 内容 |

|---|---|

| 件名 | ワンタイム認証が未設定です |

| 表示差出人(From) | 楽天銀行 <noreply[@]mail17[.]dinkinr[.]com> |

| Return-Path | <noreply-[受信者アドレス][@]mail17[.]dinkinr[.]com> |

| 送信日時 | 2026年4月5日(日)14:26:24 +0900 |

| 送信元IP | 5[.]107[.]221[.]35 |

| なりすましブランド | 楽天銀行(金融カテゴリ) |

| 分類 | フィッシング(確定) |

| EMLファイル SHA256 | 64d92dfa1fc1203fda8266d65e19d33e49fec5bb86efd84422cefe2c87995a52 |

メール本文(全文)

以下は受信したメールの本文全文です。本記事掲載のURLはすべて難読化済みであり、アクセスしないでください。

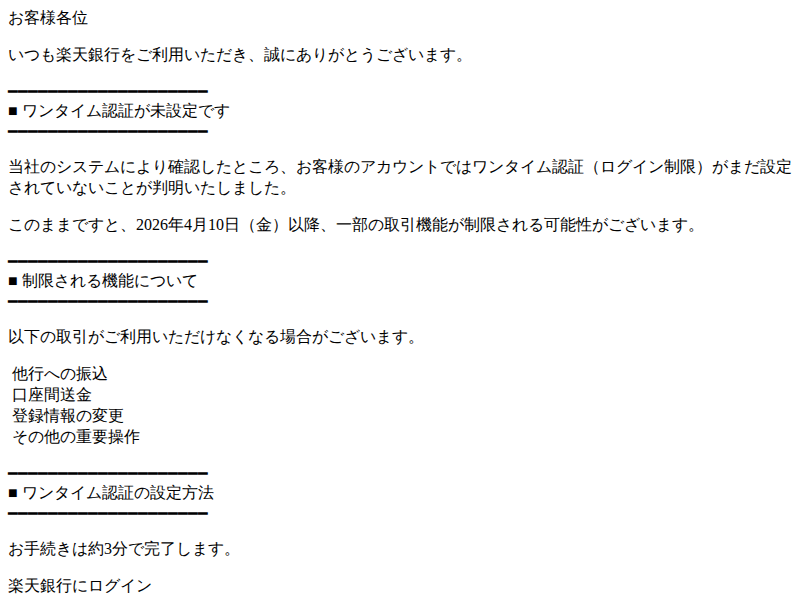

お客様各位 いつも楽天銀行をご利用いただき、誠にありがとうございます。

━━━━━━━━━━━━━━━━━━━━

■ ワンタイム認証が未設定です

━━━━━━━━━━━━━━━━━━━━当社のシステムにより確認したところ、お客様のアカウントではワンタイム認証(ログイン制限)がまだ設定されていないことが判明いたしました。

このままですと、2026年4月10日(金)以降、一部の取引機能が制限される可能性がございます。

━━━━━━━━━━━━━━━━━━━━

■ 制限される機能について

━━━━━━━━━━━━━━━━━━━━以下の取引がご利用いただけなくなる場合がございます。

他行への振込

口座間送金

登録情報の変更

その他の重要操作━━━━━━━━━━━━━━━━━━━━

■ ワンタイム認証の設定方法

━━━━━━━━━━━━━━━━━━━━お手続きは約3分で完了します。

楽天銀行にログイン

「セキュリティ」メニューを選択

画面の案内に従い、認証完了▼ 楽天銀行にログインする

hxxps://www[.]rakuten-bank[.]co[.]jp/※設定完了後、取引制限は自動的に解除されます

━━━━━━━━━━━━━━━━━━━━

■ ご注意ください

━━━━━━━━━━━━━━━━━━━━ワンタイム認証は、お客様の口座を不正アクセスから守る重要な機能です

設定後は、パソコンからのログイン時にワンタイムキーが必要となります

本メールは送信専用のため、ご返信いただいてもお答えできません━━━━━━━━━━━━━━━━━━━━

ご不明な点は、楽天銀行カスタマーセンターまでお問い合わせください。

楽天銀行 セキュリティセンター

hxxps://www[.]rakuten-bank[.]co[.]jp/b0z8gmfC

メール認証解析(SPF / DKIM / DMARC)

メール認証の仕組みを使うと、送信者が正規のサーバーから送られているかどうかを確認できます。今回の解析結果は次のとおりです。

| 認証方式 | 結果 | 評価 |

|---|---|---|

| SPF | pass | 攻撃者ドメインに対してのpassであり、楽天銀行の正規性を示すものではない |

| DKIM | pass | 攻撃者ドメインによる署名のpassであり、正規性を示すものではない |

| DMARC | 検証結果が付与されていない | ポリシーが適用されない状態 |

SPF・DKIMが「pass」でもフィッシング判定になる理由

【観測事実】 SPFおよびDKIMはいずれも「pass」を示しています。しかし、認証対象のドメインは mail17[.]dinkinr[.]com であり、楽天銀行の一般に公式サイトとして知られているドメイン(rakuten-bank[.]co[.]jp)とは完全に異なります。

【示唆】 SPF・DKIMの「pass」は「このメールが mail17[.]dinkinr[.]com というドメインのサーバーから送られた」ことを示しているに過ぎません。攻撃者が自分で取得したドメインにSPFレコードとDKIM署名を設定することで、認証チェックをpassさせることは技術的に容易です。つまり、pass自体が正規性の証明にはなりません。

【総合判断】 From表示名を「楽天銀行」にしながら、送信元ドメインに dinkinr[.]com という非関連ドメインを使用している点、ならびにDMARCの検証結果が付与されていない点、さらにURLの誘導先(後述)を合わせ、フィッシングと判断します。

DMARCとは

DMARCは、SPFおよびDKIMの認証結果をもとに、受信サーバーが怪しいメールをどう処理するか(拒否・隔離・何もしない)を送信ドメインの管理者が定義できる仕組みです。今回のメールにはDMARC検証結果が付与されておらず、ポリシーが機能していない状態にあります。

Return-Pathについて

【観測事実】 Return-Pathには noreply-[受信者メールアドレス][@]mail17[.]dinkinr[.]com という形式が使われており、受信者ごとに異なる文字列が埋め込まれています。

【示唆】 この形式はVERP(Variable Envelope Return Path)と呼ばれる手法で、バウンス(不達通知)を受信者ごとに管理するために正規のメール配信サービスでも一般的に使われます。このパターン単独でフィッシングを断定する根拠にはなりませんが、mail17[.]dinkinr[.]com という正規楽天銀行ドメインと無関係のドメインが使われている事実は補助指標となります。

フィッシング手口の解説

1. 緊急性・期限による心理的圧迫

本文中に「2026年4月10日(金)以降、一部の取引機能が制限される可能性がございます」という期限が明記されています。メール受信日(4月5日)から5日以内という短い期限を設けることで、受信者が冷静に判断する前に操作を促す典型的な手口です。

2. 表示URLと実際のリンク先の乖離

【観測事実】 メール本文には hxxps://www[.]rakuten-bank[.]co[.]jp/ と表示されているものの、メール解析によって検出された実際のクリック先URLは hxxps://resumekeeper[.]com/click/plepurryjb です。

【示唆】 HTMLメールでは、ユーザーが見ているテキストとアンカータグの href 属性に設定されたリンク先は別物にできます。本文に楽天銀行の正規ドメインを表示しつつ、実際のクリック先は攻撃者管理のドメインに向ける、典型的な視覚的欺瞞の手口です。

3. クリックトラッキングURLによる間接誘導

resumekeeper[.]com/click/plepurryjb という形式は、メール配信ツールで使われるクリックトラッキングURLに似せた形式です。一般に、このような中継URLは受信者ごとに異なるランダム文字列を付与することで、クリックの追跡と、最終誘導先を動的に切り替えることを可能にします(Traffic Distribution System、通称TDS)。解析時点ではリダイレクト先がエラーとなっていましたが、これはアクセス元IPや時刻によってフィルタリングを行うTDSが機能している可能性を示唆します。

4. 末尾のランダム文字列

メール末尾に b0z8gmfC という意味不明な文字列が含まれています。これはスパムフィルターの識別回避のためにメールごとに異なる文字列を埋め込む手法の一つとして知られており(確定ではなく一般的な観測として)、本メールが大量送信インフラから生成されたことを示唆する補助指標です。

URL・リダイレクト解析

| 項目 | 内容 |

|---|---|

| クリックURL(確認済み) | hxxps://resumekeeper[.]com/click/plepurryjb |

| リダイレクト先 | hxxps://www[.]b[.]com(2ホップ後・停止/エラー) |

| 解析結果 | TDS/アクセス制御によりフィッシングページの最終表示は取得不可 |

| 表示テキストURL(偽装) | hxxps://www[.]rakuten-bank[.]co[.]jp/ |

解析時点では最終的な誘導先ページは確認できていませんが、中継ドメイン(resumekeeper[.]com)が楽天銀行とは無関係であること、2ホップのリダイレクトを経由していることから、フィッシングページへの誘導が意図された構造であると判断します。

送信インフラ解析

送信元ドメイン: dinkinr[.]com

【観測事実】 メールの送信元として使われているドメインは mail17[.]dinkinr[.]com のサブドメインです。楽天銀行の一般に知られている正規送信ドメインは rakuten-bank[.]co[.]jp 系統であり、dinkinr[.]com との関連性は確認されていません。

中継ドメイン: resumekeeper[.]com

【観測事実】 フィッシングURLの中継に使われているドメインは resumekeeper[.]com です。ドメイン登録情報として解析結果に含まれており、楽天銀行とは無関係のドメインです。名称から英語圏向けの履歴書サービス等を装った可能性がありますが、実際の用途は本メールのクリックトラッキング・誘導インフラとして機能しています。

送信元IP: 5[.]107[.]221[.]35

【観測事実】 メールの送信に使われたIPアドレスは 5[.]107[.]221[.]35 です。このIPアドレスが楽天銀行の正規送信インフラに属するかどうかは、公開情報のみでは確定できません(「未確認」)。RIPE NCC管理のIPアドレス空間(欧州系)に属する可能性がありますが、現時点での確定情報として記載するものではありません。

IOC一覧

| 種別 | 値 | 役割 |

|---|---|---|

| ドメイン | dinkinr[.]com | フィッシングメール送信元ドメイン |

| ドメイン | mail17[.]dinkinr[.]com | フィッシングメール送信ホスト |

| ドメイン | resumekeeper[.]com | フィッシングクリックトラッキング・中継ドメイン |

| URL | hxxps://resumekeeper[.]com/click/plepurryjb | フィッシング誘導URL(クリックトラッキング) |

| IPアドレス | 5[.]107[.]221[.]35 | メール送信元IP |

| メールアドレス | noreply[@]mail17[.]dinkinr[.]com | フィッシングメール差出人アドレス |

| EML SHA256 | 64d92dfa1fc1203fda8266d65e19d33e49fec5bb86efd84422cefe2c87995a52 |

フィッシングEMLファイルのハッシュ値 |

PhishTank登録状況

本記事公開時点で、hxxps://resumekeeper[.]com/click/plepurryjb はPhishTankに未登録です。当社にて登録申請を行います。

対処方法

今すぐ確認すること

- リンクをクリックしていない場合: メールを削除してください。楽天銀行の公式サイトへは、ブラウザのアドレスバーに直接

rakuten-bank[.]co[.]jpと入力するか、公式アプリからアクセスしてください。 - リンクをクリックした場合: 楽天銀行カスタマーセンターへ直ちに連絡し、アカウントの異常な取引がないか確認してください。

- ID・パスワードを入力した場合: 楽天銀行の正規サイトへ直接アクセスしてパスワードを変更し、同じパスワードを他サービスでも使っている場合はそちらも変更してください。また、送金や出金の停止措置を銀行に依頼してください。

このメールを見分けるポイント

- 差出人のメールアドレスを確認する: 表示名が「楽天銀行」であっても、実際の送信元アドレスが

@rakuten-bank[.]co[.]jp以外のドメインであれば、フィッシングの可能性が高いです。 - リンクにカーソルを合わせる: メール内のリンクにマウスを当てると(クリックせず)、実際のリンク先URLがブラウザのステータスバーや画面下部に表示されます。表示テキストと異なるドメインが示されている場合は絶対にクリックしないでください。

- 期限や制限による焦りを感じたら立ち止まる: 「〇日以内に設定しないと機能制限」という表現は、冷静な判断を奪うための常套手段です。公式サービスが突然短期間の期限を設けてURLクリックを求めることはほとんどありません。

- 公式アプリやサイトで直接確認する: メール内のリンクは使わず、必ず独立した手段(公式アプリ・ブックマーク済みURL)でログインし、アカウントの状態を確認してください。

機関への報告

- 楽天銀行 フィッシング詐欺相談窓口(公式サイトで確認できます)

- フィッシング対策協議会:フィッシング被害・疑わしいメールの報告窓口(公式サイトで確認できます)

- 警察庁 サイバー犯罪相談窓口:被害が発生した場合は最寄りの警察署またはサイバー犯罪相談窓口へ

本記事は2026年4月6日時点の解析情報に基づきます。IOCはすべて難読化して掲載しています。記載のURLやドメインへのアクセスは危険ですので行わないでください。

関連記事

カテゴリ:フィッシング

タグ:なりすまし,フィッシング,楽天銀行,金融

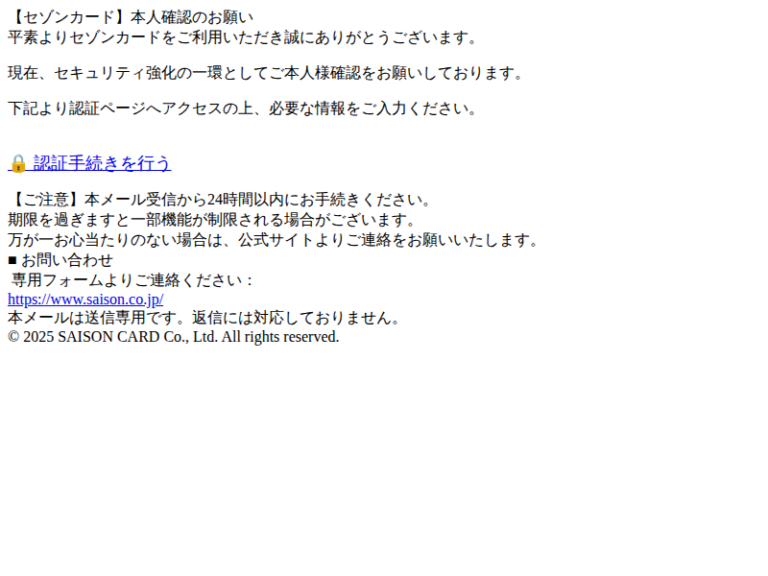

【注意喚起】「【SAISON】Netアンサー最終ログインから3ヶ月以上経過による確認(48時間以内)」はセゾンカードを装ったフィッシング詐欺メールです

【注意喚起】「【SAISON】Netアンサー最終ログインから3ヶ月以上経過による確認(48時間以内)」はセゾンカードを装ったフィッシング詐欺メールです 【注意喚起】アメリカン・エキスプレスをかたるフィッシングメール「【アメリカン・エキスプレス】ご本人確認手続きのお願い(再通知)」を確認

【注意喚起】アメリカン・エキスプレスをかたるフィッシングメール「【アメリカン・エキスプレス】ご本人確認手続きのお願い(再通知)」を確認