【注意喚起】「【SAISON】Netアンサー最終ログインから3ヶ月以上経過による確認(48時間以内)」はセゾンカードを装ったフィッシング詐欺メールです

2026年4月4日、セゾンカード(Netアンサー)を騙るフィッシングメールが確認されました。件名「【SAISON】Netアンサー最終ログインから3ヶ月以上経過による確認(48時間以内)」で届くこのメールは、TDS(Traffic Direction System)と呼ばれる高度なリダイレクトインフラを用いており、解析者やセキュリティ機関からの自動アクセスを回避する設計になっています。メール認証の複合的な失敗・ブランド詐称・送信元ドメインの不整合が確認されており、当社はフィッシング詐欺と確定判断しています。

目次

見出し

1. メール概要

| 項目 | 値 |

|---|---|

| 件名 | 【SAISON】Netアンサー最終ログインから3ヶ月以上経過による確認(48時間以内) |

| 表示上の差出人 | セゾンカード <service[@]mail2[.]saisoncard[.]co[.]jp> |

| Return-Path(実際の返信先) | contact[@]my4badgebuilders[.]com |

| smtp[.]mailfrom(実際の送信元) | contact[@]my4badgebuilders[.]com |

| 送信元IP | 34[.]168[.]61[.]215 |

| 受信日時 | 2026年4月4日(土)12:25:44 JST |

| メールSHA256 | d94021fd40d39602c5b3e1366c8a54cf635c5fb3427aaa6b62b4d15476359d92 |

| 件名の文字エンコード | UTF-8 |

| なりすまし対象ブランド | セゾンカード(finance) |

2. メール本文(全文)

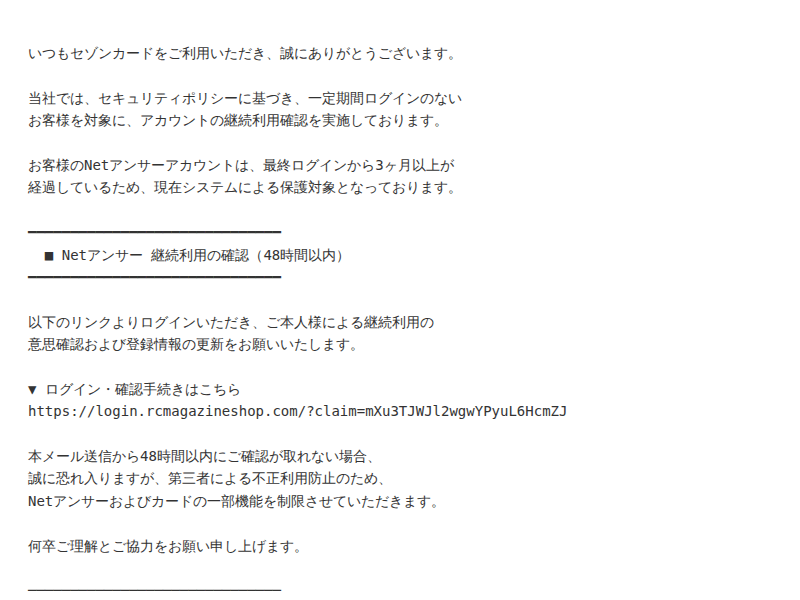

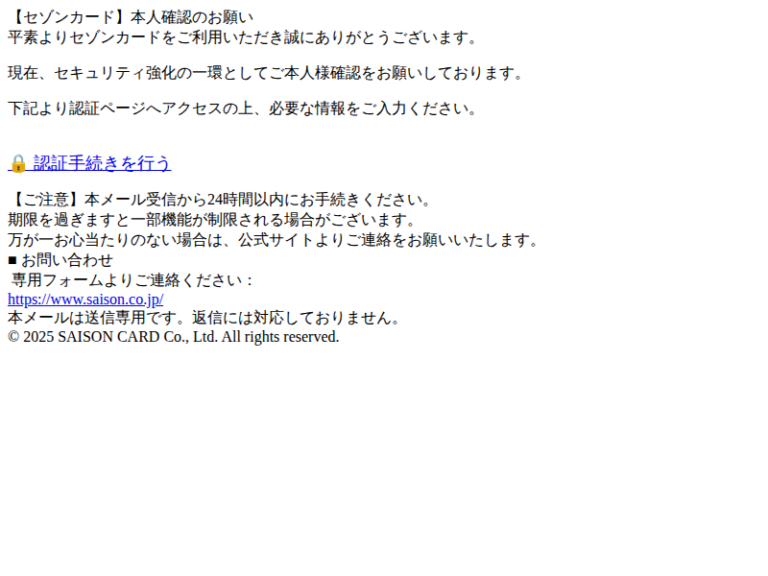

以下は問題のメールの全文です。件名・差出人名でこのページに辿り着いた方は、このメールがフィッシング詐欺であることをご確認ください。

【注意】 上記メール本文中のURLはフィッシングサイトへの誘導URLです。絶対にアクセスしないでください。表示はすべて難読化済みです。

3. メール認証の解析

現代の正規メールには、送信元の正当性を機械的に証明するための3つの認証仕組みが存在します。このメールではいずれも正常に通過していません。

3-1. SPF(Sender Policy Framework):softfail

【観測事実】 SPF検証結果は softfail(条件付き失敗)でした。smtp[.]mailfrom(実際のエンベロープ送信元)は contact[@]my4badgebuilders[.]com であり、メールヘッダーに表示されているセゾンカードのドメイン mail2[.]saisoncard[.]co[.]jp とは異なります。

【示唆】 SPFは「このドメインからメールを送信してよいIPアドレスのリスト」をDNSに公開する仕組みです。softfail は、実際の送信IPがドメインのSPFレコードに明示的に許可されていないことを示しており、正規送信経路を経ていないことを示唆します。

3-2. DKIM(DomainKeys Identified Mail):検証結果が付与されていない

【観測事実】 本メールにはDKIM署名の検証結果が付与されていない状態でした。

【示唆】 DKIMは送信元ドメインの秘密鍵でメール内容に電子署名を付与し、受信側が公開鍵で検証する仕組みです。検証結果が存在しない状態は、署名が付与されていなかったか、処理経路で検証が行われなかった可能性を示します。正規の大手金融機関がDKIM署名なしでメールを送信することは通常ありません。

3-3. DMARC(Domain-based Message Authentication, Reporting and Conformance):fail

【観測事実】 DMARCの検証結果は fail でした。

【示唆】 DMARCはSPFとDKIMの結果を統合し、「From:ヘッダーのドメイン」と「実際の送信元ドメイン」が一致しているかを最終判定します。fail は、表示上の差出人ドメイン(saisoncard[.]co[.]jp)と実際の送信経路(my4badgebuilders[.]com)の間にドメイン整合性がなかったことを意味します。これはなりすましメールの典型的なシグネチャです。

3-4. 認証まとめ

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 正規送信IPではない |

| DKIM | 検証結果なし | 電子署名が確認できない |

| DMARC | fail | From:ドメインと送信元ドメインが不一致 |

4. ブランド詐称の手口

4-1. From:ヘッダーとReturn-Pathの乖離

【観測事実】 メールの表示上の差出人(From:ヘッダー)は セゾンカード <service[@]mail2[.]saisoncard[.]co[.]jp> と表示されていますが、実際の送信元であるReturn-PathおよびSMTPエンベロープは contact[@]my4badgebuilders[.]com です。

【示唆】 メールクライアントが通常表示するのはFrom:ヘッダーのみです。攻撃者はFrom:ヘッダーに正規ドメインを偽装しつつ、実際の送信は全く無関係なドメインから行うことで、目視確認だけでは気づきにくい詐称を実現しています。my4badgebuilders[.]com はセゾンカード・クレディセゾンとは無関係のドメインです(一般に、セゾンカードの公式ドメインは saisoncard[.]co[.]jp として知られています)。

4-2. 文面の「緊急性」演出

【観測事実】 本文には「48時間以内」という期限が2回強調され、「カードの一部機能を制限させていただく」という不利益示唆が含まれています。また末尾に意味不明な文字列「RLTXLJ」が含まれており、これはスパムフィルタの回避や個人識別トークンとして使用されるケースが一般的に知られています。

【示唆】 時間的プレッシャーと不利益示唆は、受信者の冷静な判断を妨げ、リンクを無意識にクリックさせるフィッシングの常套手段です。本文の住所・電話番号が「[住所]」「[電話番号]」という未記入プレースホルダーのまま送信されている点も、正規企業のメールとして著しく不自然です。

5. 誘導URLとTDS攻撃インフラの解析

5-1. TDS(Traffic Direction System)とは

TDSとは、アクセス元のIPアドレス・ユーザーエージェント・言語設定・時刻・リファラなどを動的に分析し、「本物の被害者」と「セキュリティ研究者・ボット・クローラー」を判別して異なるコンテンツにリダイレクトするシステムです。フィッシングキャンペーンにおけるTDS採用は、フィッシングサイトのURLがセキュリティスキャンによって迅速にブロックリスト登録されることを防ぐ高度な運用手法です。

5-2. エントリポイントURL

【観測事実】 メール本文中のリンク先は hxxps://login[.]rcmagazineshop[.]com/?claim=mXu3TJWJl2wgwYPyuL6HcmZJ です。ドメイン rcmagazineshop[.]com はセゾンカードとは無関係のドメインであり、URLパラメータ claim=mXu3TJWJl2wgwYPyuL6HcmZJ は受信者個別のトークンと推定されます。

調査時点においてこのURLは稼働中であることが確認されています(確認済み)。

5-3. TDSによるリダイレクト先

【観測事実】 当社の調査アクセスでは、最終的に www[.]bnbproblueprint[.]com へのリダイレクトが観測されました。最終到達ページのHTMLソースサイズは0バイトであり、アクセス制御(Cloudflare経由)によって内容が返されない状態でした。

【示唆】 TDS型インフラは「アクセスごとに異なるドメインにリダイレクトする」設計のため、調査機関や自動スキャナーには無害なページまたはブランクページを返し、一般ユーザーには本物のフィッシングページを表示します。今回観測された www[.]bnbproblueprint[.]com はリダイレクト先の一例であり、実際のキャンペーンでは複数のドメインが動的に切り替えられている可能性があります。

【総合判断】 エントリポイントドメイン(rcmagazineshop[.]com)とリダイレクト先ドメイン(bnbproblueprint[.]com)はいずれもセゾンカードの運営する正規インフラとは無関係です。TDSの採用はフィッシングキャンペーンの組織的・計画的な運用を示しており、単発の素人的なフィッシングではなく、継続的な攻撃インフラの一部であることを強く示唆します。

5-4. 送信元IPの所在

【観測事実】 送信元IPアドレス 34[.]168[.]61[.]215 が確認されています。このIPアドレス帯は一般にクラウドインフラとして知られており、攻撃者はアカウントを作成・廃棄しやすいクラウドサービスを踏み台として利用するケースが広く報告されています。

6. 総合判断:フィッシング確定の根拠

本メールをフィッシング詐欺と確定判断した根拠は以下の複数証拠の組み合わせです。単一の指標ではなく、以下すべてが同時に成立していることが重要です。

- From/Return-Path不整合(確認済み):表示差出人ドメイン

saisoncard[.]co[.]jpに対し、実際の送信元エンベロープは無関係のmy4badgebuilders[.]com - メール認証の複合失敗(確認済み):SPF softfail + DMARC fail + DKIM検証結果なし の3方向失敗

- セゾンカードのブランド詐称(確認済み):文面・件名・差出人名すべてにセゾンカードを模倣した表現を使用

- TDS型フィッシングインフラへの誘導(確認済み):調査回避機能を持つ高度なリダイレクトインフラへのリンクを含む

- 本文の品質破綻(確認済み):住所・電話番号がプレースホルダーのまま送信、末尾の無意味文字列「RLTXLJ」

上記5点の複合根拠により、本メールはフィッシング詐欺と確定判断しています。

7. IOC(侵害指標)一覧

セキュリティ担当者・SOCエンジニア向けに、本件で確認されたIOCを列挙します。自組織のフィルタリング・ブロックリストへの登録に活用してください。

メール関連

| 種別 | 値 | 備考 |

|---|---|---|

| メールSHA256 | d94021fd40d39602c5b3e1366c8a54cf635c5fb3427aaa6b62b4d15476359d92 |

フィッシングメール本体 |

| 送信元ドメイン | my4badgebuilders[.]com |

Return-Path / smtp[.]mailfrom |

| 送信元IP | 34[.]168[.]61[.]215 |

SMTPリレーIP |

| 偽装差出人 | service[@]mail2[.]saisoncard[.]co[.]jp |

From:ヘッダー偽装(注:このアドレス自体が不正) |

URL・ドメイン関連

| 種別 | 値 | 備考 |

|---|---|---|

| エントリポイントURL | hxxps://login[.]rcmagazineshop[.]com/?claim=mXu3TJWJl2wgwYPyuL6HcmZJ |

稼働中・TDS検出 |

| TDSエントリドメイン | login[.]rcmagazineshop[.]com |

フィッシングキャンペーンのエントリ |

| TDSリダイレクト先ドメイン(観測) | www[.]bnbproblueprint[.]com |

今回観測の1例。他のドメインに切替わる可能性あり |

PhishTank登録状況

本記事公開時点において、エントリポイントURL hxxps://login[.]rcmagazineshop[.]com/?claim=mXu3TJWJl2wgwYPyuL6HcmZJ はPhishTankには未登録です。当社にて登録申請を行います。

8. 対処方法

このメールを受け取った場合

- リンクをクリックしない:「48時間以内」という期限の演出は焦りを誘うための手口です。セゾンカードが本当にアカウント確認を求める場合、メール内のリンクではなく公式アプリまたは公式サイトにご自身でアクセスして確認できます。

- リンクをクリックしてしまった場合:

- フォームに何も入力していなければ、ブラウザを閉じてください。

- カード番号・暗証番号・個人情報を入力してしまった場合は、直ちにセゾンカードの正規カスタマーサポート(公式サイトで電話番号を確認)に連絡し、カードの利用停止・再発行を申請してください。

- ID・パスワードを入力してしまった場合は、セゾンNetアンサーのパスワードを直ちに変更し、同じパスワードを使い回しているサービスすべてで変更してください。

- セゾンカードに届け出る:不審メールの報告窓口が公式サイトに設けられています。証拠としてメール全体(ヘッダー含む)を保存してから報告してください。

- メールを削除する:報告後はメールを削除し、周囲にも同様のメールへの注意を呼びかけてください。

企業・ITご担当者向け

- 送信元IP

34[.]168[.]61[.]215、ドメインmy4badgebuilders[.]com・rcmagazineshop[.]com・bnbproblueprint[.]comをメールフィルタ・Webプロキシのブロックリストに追加してください。 - TDS型インフラはURLシグネチャだけでなくドメイン単位でのブロックが効果的です。

rcmagazineshop[.]comのすべてのサブドメインをブロック対象としてください。 - 社内にセゾンカードを業務利用している社員がいる場合は、注意喚起メールを配信することを推奨します。

本記事は当社が受信・解析したフィッシングメールの証拠に基づき作成しています。記事内のURLおよびドメインはすべて難読化済みです。記載のIOCを自動収集・パースする際は難読化を解除してご利用ください。初出:2026年4月4日

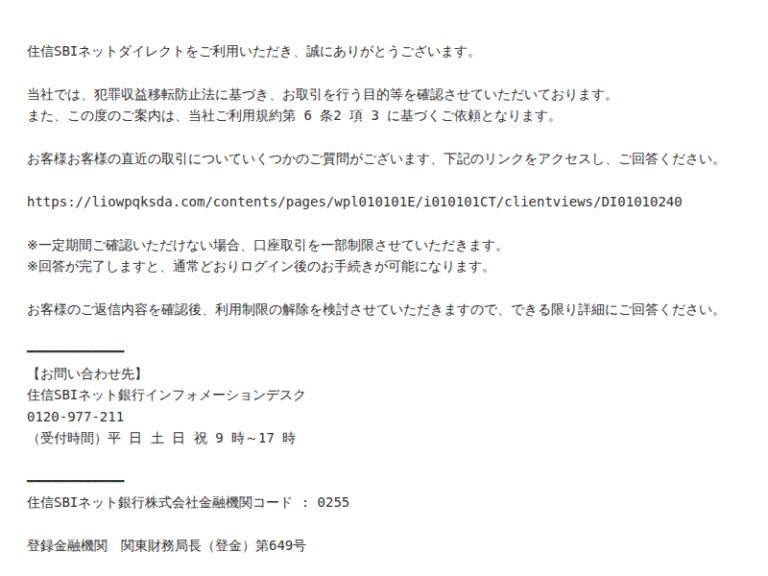

関連記事

カテゴリ:フィッシング

タグ:SPF,セゾンカード,なりすまし,フィッシング,金融

コマースロボティクス、AIヘルプデスク「Fastdesk」提供開始 一次対応を最大60%削減目指す

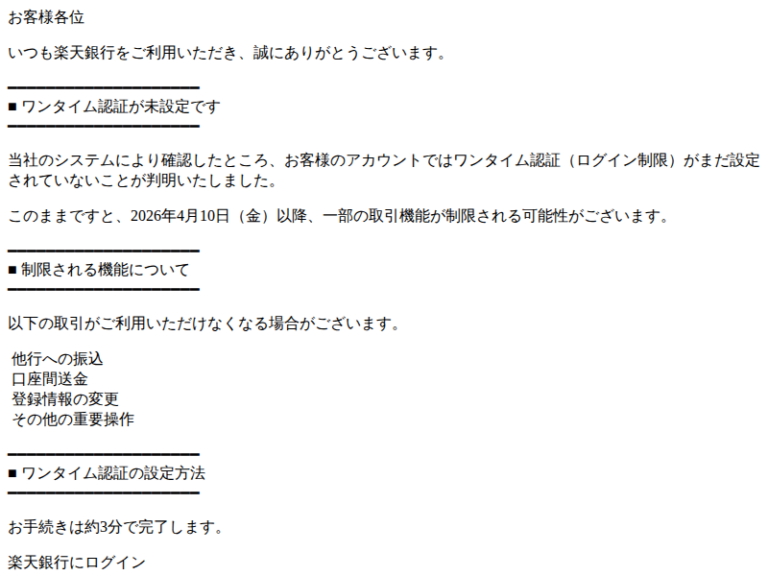

コマースロボティクス、AIヘルプデスク「Fastdesk」提供開始 一次対応を最大60%削減目指す 【注意喚起】「ワンタイム認証が未設定です」楽天銀行を騙るフィッシングメール(2026年4月確認)

【注意喚起】「ワンタイム認証が未設定です」楽天銀行を騙るフィッシングメール(2026年4月確認)