【重要情報】セゾンカード使用内容の確認が必要です ― セゾンカードを騙るフィッシングメール解析レポート

2026年4月3日、セゾンカードを騙るフィッシングメールが確認されました。本記事では、受信したメールの技術的証拠を詳細に解析し、正規メールとの違いを明示するとともに、攻撃インフラの情報を公開します。

概要

| 件名 | 【重要情報】セゾンカード使用内容の確認が必要です |

|---|---|

| 表示差出人 | SAISON <kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn> |

| Return-Path | <kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn> |

| 受信日時 | 2026年4月3日 金曜日 19:17:12 +0100 |

| 送信元IP | 103[.]147[.]106[.]6 |

| SHA256 | 374d0716bcc95aefe5395e92ea31e71f22be012a9eea75466c6045c0e7cb1947 |

| 分類 | フィッシング(確定) |

| なりすまし対象 | セゾンカード(信販・クレジットカード) |

メール全文(原文ママ)

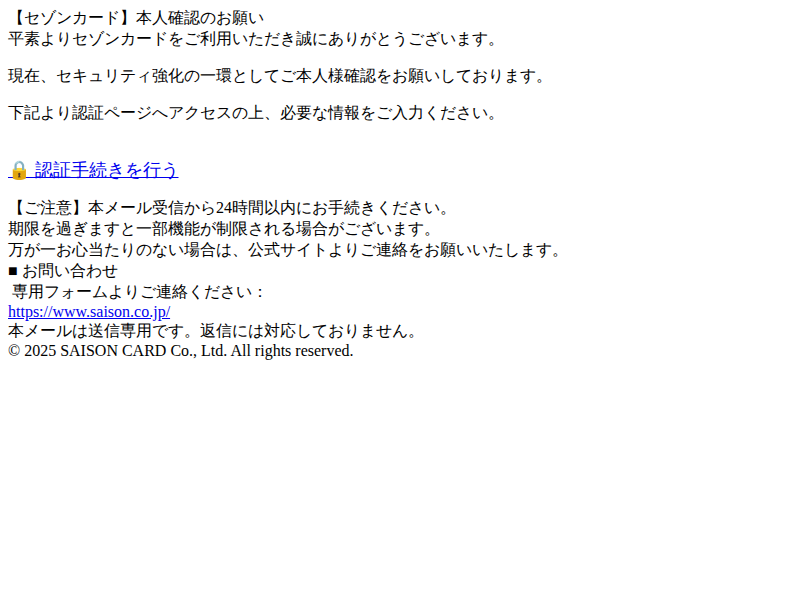

件名で検索してこの記事にたどり着いた方のために、受信したメールの全文を以下に引用します。

件名:【重要情報】セゾンカード使用内容の確認が必要です

差出人:SAISON <kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn>

【セゾンカード】本人確認のお願い

平素よりセゾンカードをご利用いただき誠にありがとうございます。

現在、セキュリティ強化の一環としてご本人様確認をお願いしております。

下記より認証ページへアクセスの上、必要な情報をご入力ください。

🔒 認証手続きを行う

【ご注意】本メール受信から24時間以内にお手続きください。

期限を過ぎますと一部機能が制限される場合がございます。万が一お心当たりのない場合は、公式サイトよりご連絡をお願いいたします。

■ お問い合わせ

専用フォームよりご連絡ください: hxxps://www[.]saison[.]co[.]jp/本メールは送信専用です。返信には対応しておりません。

© 2025 SAISON CARD Co., Ltd. All rights reserved.

このメールを受信した場合、リンクをクリックせず、直ちに削除してください。

メール認証解析

メール認証には SPF・DKIM・DMARC の3つの仕組みがあります。それぞれが「このメールは正規の送信者から来たか」を検証する役割を担います。以下に本メールの認証結果と、その技術的意味を解説します。

認証結果サマリ

| 認証 | 結果 | 評価 |

|---|---|---|

| SPF | fail | 送信が許可されていないIPからの送信 |

| DKIM | pass | 署名検証は通過(詳細後述) |

| DMARC | pass | ポリシー通過(詳細後述) |

SPF fail の意味

【観測事実】 SPF (Sender Policy Framework) は、メール送信に使用したIPアドレスがそのドメインの正規送信サーバー一覧に含まれているかを検証する仕組みです。本メールのSPF結果は fail でした。送信元IP 103[.]147[.]106[.]6 は、差出人ドメイン hawkdaisygeckoglobe[.]lpnviq[.]cn のSPFレコードに許可されたIPとして登録されていないことを意味します。

【示唆】 攻撃者がこのドメインを完全に制御していないか、あるいは意図的にSPF設定を省略した状態で別のインフラから送信している可能性を示します。

【注意】 SPF fail 単独でフィッシングと断定することはできません。設定ミスによる正規メールもSPF failになることがあるためです。本件では後述する複数の証拠との組み合わせで判断します。

DKIM pass と DMARC pass について

【観測事実】 DKIM (DomainKeys Identified Mail) は電子署名による改ざん検出の仕組みです。本メールは DKIM pass(署名検証通過)と報告されました。また DMARC も pass となっています。

【示唆・重要】 DKIM/DMARC が pass であっても、それは セゾンカードの正規ドメイン(一般に saisoncard[.]co[.]jp 等として知られる)で署名された ことを意味しません。本メールの署名ドメインは hawkdaisygeckoglobe[.]lpnviq[.]cn という全く無関係のドメインです。攻撃者は自分が所有する無関係のドメインでDKIM署名を設定し、DMARCポリシーもそのドメインに合わせて構成することで、技術的な「pass」を偽装しています。

【総合判断】 SPF fail、かつ差出人アドレスがセゾンカードの公式ドメインと全く異なること(後述)という複合的証拠から、これは正規のセゾンカードからのメールではないと判断します。

From アドレスとブランド詐称

【観測事実】 メールの表示名は「SAISON」ですが、実際のFromアドレスは kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn です。セゾンカードの公式サービスドメインは一般に saisoncard[.]co[.]jp や saison[.]co[.]jp 等として知られており(公式サイトで確認できます)、lpnviq[.]cn という中国の ccTLD(国別ドメイン)は公式ドメインではありません。

【示唆】 表示名「SAISON」だけを見て正規メールと誤認させる典型的なブランド詐称です。メールクライアントによっては差出人名しか表示しないため、アドレス全体を確認しなければ気づきにくい手口です。

送信元インフラ解析

送信元IP: 103[.]147[.]106[.]6

本メールの実際の送信元IPアドレスは 103[.]147[.]106[.]6 です。IPアドレスのアドレスブロック(CIDR)は一般にアジア太平洋地域の IPレジストリ (APNIC) が管理する範囲に含まれると報告されています(確認時点の情報)。このIPがセゾンカードの公式メール送信インフラと一致するという証拠はありません。

差出人ドメイン: hawkdaisygeckoglobe[.]lpnviq[.]cn

【観測事実】 差出人ドメインのTLD(トップレベルドメイン)は .cn(中国の国別ドメイン)です。ドメイン名 hawkdaisygeckoglobe[.]lpnviq[.]cn は、「hawk(タカ)」「daisy(ヒナギク)」「gecko(ヤモリ)」「globe(地球儀)」を組み合わせたランダムな単語の羅列です。このような命名パターンは、大量ドメイン取得によるフィッシングキャンペーンで頻繁に見られます。

【示唆】 日本の大手クレジットカード会社が、自社ブランドのメール配信に無関係の .cn ドメインを使用することはまず考えられません。このドメインの正規性に疑義があることは確認済みです。

Return-Path との整合性

Return-Path(バウンスメールの返送先)も同じく kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn です。From アドレスと Return-Path が一致しているため、送信者ドメインの詐称という観点では整合していますが、いずれもセゾンカードの公式ドメインではないことは変わりません。

誘導URLの解析

メール内リンク先

メール本文中の「認証手続きを行う」ボタンのリンク先として、以下のURLが検出されました。

hxxps://wgpqczj[.]cn/2etDur8G7t[.]yamaguchi[.]jp

URLの巧妙な偽装手法

【観測事実・重要】 このURLのパスを一見すると 2etDur8G7t[.]yamaguchi[.]jp という日本の山口県に関連するドメインのように見えます。しかし、URLのドメイン部分は wgpqczj[.]cn という中国の .cn ドメインです。

【手口の解説】 これは「サブパス偽装」と呼ばれる古典的な手口です。ユーザーが視線を右側の .yamaguchi[.]jp に向けるよう誘導し、実際の接続先ドメインが wgpqczj[.]cn であることを見逃させます。ブラウザはドメイン名(wgpqczj[.]cn)に接続し、その後のパス(/2etDur8G7t[.]yamaguchi[.]jp)はファイルパスとして処理されるため、.yamaguchi[.]jp には何ら接続しません。

リダイレクトチェーンと現在の状態

【観測事実】 解析時点で、このURLは2ホップのリダイレクトを経由して hxxps://www[.]b[.]com という別サイトへ転送される挙動が確認されました。ただし現在は停止またはエラー状態となっており、フィッシングサイト本体にはアクセスできない状態です。

【示唆】 フィッシングサイトはTDS(Traffic Distribution System: トラフィック分配システム)を使用している可能性があります。TDSとは、アクセス元のIPアドレス、User-Agent、地域などを判定して特定のユーザーのみをフィッシングサイトに誘導し、それ以外(セキュリティ研究者など)にはエラーや無害なページを表示する技術です。現在アクセスできないことはフィッシングでないことを意味せず、むしろTDSによるアクセス制御の可能性を示唆します。

誘導先ドメイン: wgpqczj[.]cn

【観測事実】 ドメイン wgpqczj[.]cn は .cn 配下の意味を持たないランダム英字列です。セゾンカードとの関連性は一切ありません。このドメインに関するWHOIS情報はプライバシー保護またはRedacted状態となっており、登録者の詳細は確認できない状態です。

本文の手口分析

心理的プレッシャーの活用

「本メール受信から24時間以内にお手続きください。期限を過ぎますと一部機能が制限される場合がございます」という文言は、受信者に焦りと不安を与え、冷静な判断力を奪うための典型的なソーシャルエンジニアリング手法です。正規の金融機関が、このような短期限で機能停止を予告することはまず行いません。

正規URLのカモフラージュ利用

本文末尾に「専用フォームよりご連絡ください: hxxps://www[.]saison[.]co[.]jp/」と正規のセゾンカード公式サイトURLが記載されています。これは信頼性を演出するための手口です。メール本体は詐欺サイトへ誘導しながら、問い合わせ先だけは正規サイトを表示することで、受信者の警戒を緩めようとしています。

文字コードの設定

メールのContent-Typeには iso-2022-jp(JIS文字コード)が設定されており、件名エンコードも同様です。日本語メールの標準的なエンコーディングを使用しており、日本人受信者を明確にターゲットにしていることが確認済みです。

著作権表示の年号不整合

フッターには「© 2025 SAISON CARD Co., Ltd.」と記載されており、受信年(2026年)と一致していません。細部での不整合は、正規組織が管理するテンプレートではなく、コピー改変によって作成されたフィッシングメールの特徴と言えます。

総合判断

本メールをフィッシング詐欺と確定します。判断根拠となる証拠を以下に整理します。

| 証拠 | 確度 | 内容 |

|---|---|---|

| ブランド詐称 | 確認済み | 表示名「SAISON」に対し、実際のFromアドレスは hawkdaisygeckoglobe[.]lpnviq[.]cn(.cn ドメイン)であり、セゾンカード公式ドメインとの乖離が確認済み |

| SPF fail | 確認済み | 送信元IP 103[.]147[.]106[.]6 が差出人ドメインの許可リストに含まれず、認証失敗を確認 |

| 誘導URLの偽装 | 確認済み | パスに .yamaguchi[.]jp を含むが実際の接続先は wgpqczj[.]cn(.cn ドメイン)であり、ドメイン詐称手口を確認 |

| 心理的プレッシャー文言 | 確認済み | 24時間期限・機能制限予告により冷静な判断を妨げる手口を確認 |

| TDSによるアクセス制御 | 可能性あり | 解析時にフィッシングサイト本体へのアクセス不可。リダイレクトチェーン(2ホップ)からTDS使用の可能性を示唆 |

上記の複合的証拠(ブランド詐称・SPF fail・URL偽装)を総合し、本メールはフィッシング詐欺と断定します。

IOC(侵害の痕跡)一覧

以下の情報をセキュリティ製品・フィルタリングシステムへ登録することを推奨します。

メール関連

| 種別 | 値 |

|---|---|

| From / Return-Path | kinjomakoto1983[@]hawkdaisygeckoglobe[.]lpnviq[.]cn |

| 差出人ドメイン | hawkdaisygeckoglobe[.]lpnviq[.]cn |

| 送信元IP | 103[.]147[.]106[.]6 |

| メールSHA256 | 374d0716bcc95aefe5395e92ea31e71f22be012a9eea75466c6045c0e7cb1947 |

URL・ドメイン関連

| 種別 | 値 |

|---|---|

| 誘導URL | hxxps://wgpqczj[.]cn/2etDur8G7t[.]yamaguchi[.]jp |

| 誘導ドメイン | wgpqczj[.]cn |

PhishTank登録状況

本記事公開時点で hxxps://wgpqczj[.]cn/2etDur8G7t[.]yamaguchi[.]jp はPhishTankには未登録です。当社にて登録申請を行います。

対処方法

このメールを受信した場合

- 絶対にリンクをクリックしないこと。 メール本文中の「認証手続きを行う」ボタンは詐欺サイトへの誘導リンクです。24時間という期限も架空のものです。

- メールを削除すること。 開封済みであっても、リンクをクリックしていなければ情報漏洩は発生していません。

- カードの利用状況はセゾンカード公式アプリまたは公式サイトで直接確認すること。 メールに記載のURLからではなく、ブラウザに公式URLを直接入力するか、公式アプリを使用してください。

リンクをクリックしてしまった場合

- フォームへの入力を行っていない場合は、ブラウザを閉じて様子を見てください。スマートフォンでアクセスした場合、プロファイルや不正アプリのインストールを要求された際は必ず拒否してください。

- ID・パスワード・カード番号・有効期限・セキュリティコード等の情報を入力してしまった場合は、直ちにセゾンカードの公式窓口(公式サイトで確認できる番号)に電話して、カードの利用停止を申し出てください。

- 不正利用が確認された場合は、警察(最寄りの警察署またはサイバー犯罪相談窓口)への相談を検討してください。

企業・メールシステム管理者向け

- 送信元IP

103[.]147[.]106[.]6および差出人ドメインhawkdaisygeckoglobe[.]lpnviq[.]cnのブロックルールをメールフィルタに追加してください。 - 誘導ドメイン

wgpqczj[.]cnへのHTTPS通信をDNS/プロキシレベルでブロックすることを推奨します。 - 件名「【重要情報】セゾンカード使用内容の確認が必要です」を含む外部メールへの警告タグ付与を検討してください。

関連記事

カテゴリ:フィッシング

タグ:SPF,セゾンカード,なりすまし,フィッシング,金融

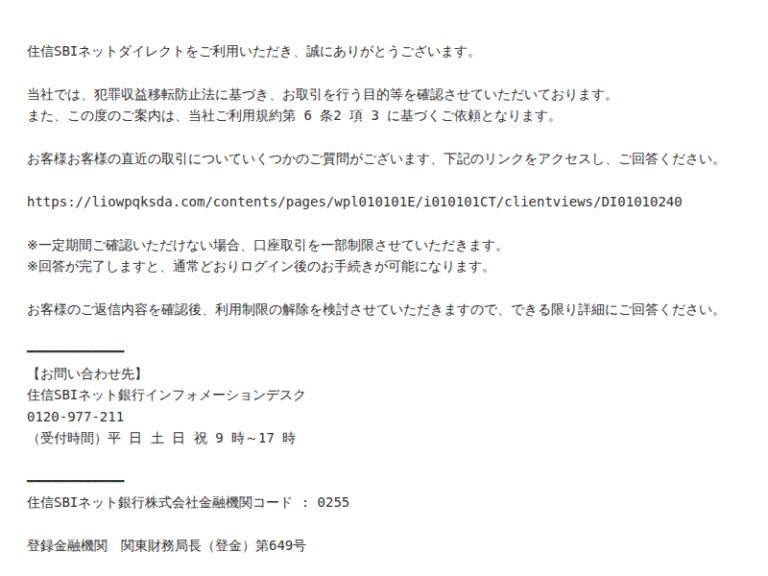

【住信SBIネット銀行】お取引目的等の確認のお願い ― フィッシングメール解析レポート

【住信SBIネット銀行】お取引目的等の確認のお願い ― フィッシングメール解析レポート 日本プライベートクラウド市場、2035年には約130億ドル規模へ拡大 高セキュリティ需要が成長を牽引

日本プライベートクラウド市場、2035年には約130億ドル規模へ拡大 高セキュリティ需要が成長を牽引