【住信SBIネット銀行】お取引目的等の確認のお願い ― フィッシングメール解析レポート

2026年4月4日、住信SBIネット銀行を装ったフィッシングメールが確認されました。メール認証の複合的な不整合、正規ドメインと一致しない送信元、および不審な誘導先URLを根拠に、本メールはフィッシング詐欺と確定判断しています。

1. メール概要

見出し

| 件名 | 【住信SBIネット銀行】お取引目的等の確認のお願い |

|---|---|

| 表示上の差出人 | 住信SBIネット銀行 <info[@]mail36[.]aiqifunet[.]com> |

| Return-Path | info[@]mail36[.]aiqifunet[.]com |

| 受信日時 | 2026年4月4日 04:38:59 +0800 |

| X-Mailer | JavaMail-MCS |

| 推定ブランド | 住信SBIネット銀行(金融機関・なりすまし確認済み) |

| SHA256 | 1f28b081ab0e213dc36b4b1c05ab11863ee7ecff1e9dbf8a6fe1a7f57d637836 |

一目でわかる警戒ポイント

- 送信元アドレスのドメインが

aiqifunet[.]comであり、住信SBIネット銀行の公式ドメイン(一般にnetbk[.]co[.]jpとして知られている)と一切一致しない - 「口座取引を一部制限する」という脅迫的な文言で即時行動を促している

- 誘導先URLのドメインが

liowpqksda[.]comという無関係の文字列で構成されている - メール本文中の電話番号が空欄のまま記載されており、実際の問い合わせを阻止する構造になっている

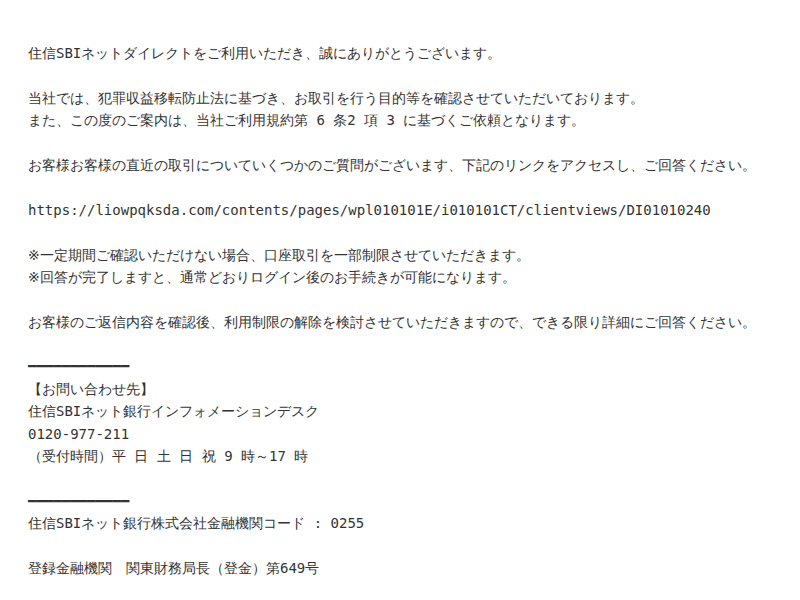

2. メール本文(全文)

住信SBIネットダイレクトをご利用いただき、誠にありがとうございます。

当社では、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、この度のご案内は、当社ご利用規約第 6 条2 項 3 に基づくご依頼となります。お客様お客様の直近の取引についていくつかのご質問がございます、下記のリンクをアクセスし、ご回答ください。

hxxps://liowpqksda[.]com/contents/pages/wpl010101E/i010101CT/clientviews/DI01010240

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

━━━━━━━━━━━━

【お問い合わせ先】

住信SBIネット銀行インフォメーションデスク

[電話番号]

(受付時間)平 日 土 日 祝 9 時~17 時

━━━━━━━━━━━━住信SBIネット銀行株式会社

金融機関コード : 0255

登録金融機関 関東財務局長(登金)第649号

加入協会: 日本証券業協会、一般社団法人 日本投資顧問業協会、一般社団法人 金融先物取引業協会Copyright (c) Sumitomo Mitsui Trust Bank, Limited. All rights reserved.

本文の巧妙な偽装ポイント

- 法律の権威を悪用(確認済み手口):「犯罪収益移転防止法」「ご利用規約第6条2項3」という実在する法律・規約を引用することで、正規の業務連絡に見せかけている。ただし条項番号の正確な一致は本記事では検証していない。

- 二重の「お客様」で文章の粗さが露呈(確認済み):「お客様お客様の直近の取引」という明らかな誤文が残っており、機械的な生成または杜撰な編集を示唆する。

- 電話番号の意図的な空欄(確認済み):問い合わせ先に電話番号が記載されておらず、受信者が直接銀行に確認する経路を塞いでいる。正規の金融機関が問い合わせ先を明記しないことは、一般的には考えにくい。

- 正規の登録情報の悪用(確認済み):金融機関コード・登録財務局・加入協会名を記載することで信頼性を演出している。これらの情報は公開情報であり誰でも転記可能であることに注意が必要。

- Copyright表記の矛盾(確認済み):フッターに「Sumitomo Mitsui Trust Bank(三井住友信託銀行)」の著作権表記が含まれているが、住信SBIネット銀行と三井住友信託銀行は別法人であり、公式メールでこの記述が使われることは一般的には考えにくい。

3. メール認証解析

SPF(Sender Policy Framework)― softfail 検出

SPFは「このドメインからメールを送信できるサーバー」をDNSに登録し、実際の送信元IPと照合する仕組みです。

- 観測事実:SPF検証結果は

softfail(~all)。送信元IP65[.]21[.]18[.]123がドメインmail36[.]aiqifunet[.]comのSPFレコードで明示的に許可されていない状態を示している。 - 示唆:正規の送信者であれば自社ドメインのSPFレコードに送信IPを登録するのが一般的であり、softfailは送信元の正当性に疑義がある状態を示唆する。

- 留意点:softfailは即座に「なりすまし確定」を意味しない。後述の複合証拠と合わせて評価する必要がある。

DKIM(DomainKeys Identified Mail)― neutral

DKIMはメール送信者がメール本文・ヘッダーに電子署名を付与し、受信者が改ざんの有無を検証する仕組みです。

- 観測事実:DKIM検証結果は

neutral。これはDKIM署名が付与されていないか、検証結果が決定的でない状態を意味する。 - 示唆:正規の金融機関はDKIM署名を付与して配信することが一般的であり、neutralはメール配信インフラが正規のものである可能性を低下させる指標の一つとなる。

DMARC(Domain-based Message Authentication, Reporting and Conformance)― pass

DMARCはSPFとDKIMの検証結果を統合し、送信ドメインのポリシーに従って受信メールの処置を定める仕組みです。

- 観測事実:DMARC検証結果は

passが付与されている。ただし、認証の主体はmail36[.]aiqifunet[.]comドメインであり、住信SBIネット銀行の公式ドメインではない。 - 示唆:DMARC passは「送信者が自身のドメイン

aiqifunet[.]comに対して整合したポリシーで送信していること」を示すに過ぎず、「住信SBIネット銀行として正規であること」を保証するものではない。攻撃者が自ら管理するドメインでDMARCを設定することは技術的に容易であり、この結果は偽装の巧妙さを示す指標として捉える必要がある。 - 総合判断:SPF softfail・DKIM neutral でありながら DMARC pass となっている状態は、攻撃者が認証を回避するために細工した可能性を示唆しており、単一の認証結果を根拠にした判断は危険である。

From/Return-Path の不整合

- 観測事実:メールの表示上の差出人と Return-Path はいずれも

info[@]mail36[.]aiqifunet[.]comであり、住信SBIネット銀行の公式ドメインと一切一致しない。 - 示唆:正規の住信SBIネット銀行からのメールは、公式サイトで確認できるドメイン(一般に

netbk[.]co[.]jpとして知られている)から送信されるのが一般的である。送信元ドメインがまったく異なるドメインであることは、ブランドなりすましの直接的な証拠となる。

4. 送信インフラ解析

送信元IPアドレス

- 観測事実:メール送信に使用されたIPアドレスは

65[.]21[.]18[.]123である。 - 示唆:このIPアドレスは、住信SBIネット銀行が一般に使用するとして知られるメール送信インフラとは一致しない。送信者が住信SBIネット銀行の正規システムを使用していないことを強く示唆する。

送信ドメイン:aiqifunet[.]com

- 観測事実:送信に使用されたドメイン

aiqifunet[.]com(サブドメイン:mail36[.]aiqifunet[.]com)は、住信SBIネット銀行の公式ドメインとは無関係である。 - 示唆:X-Mailerヘッダーに

JavaMail-MCSと記録されており、Javaベースのメール送信ライブラリが使用されている。この種のヘッダーは、フィッシングキャンペーンで使用される大量送信スクリプトや自動化ツールで一般的に見られる。

5. 誘導先URL解析

URLの構造

本メールに記載されたURLは以下の通りです:

|

1 |

hxxps://liowpqksda[.]com/contents/pages/wpl010101E/i010101CT/clientviews/DI01010240 |

- 観測事実:ドメイン

liowpqksda[.]comは住信SBIネット銀行の公式サイトとは無関係の文字列で構成されている。パス構造にwpl010101EDI01010240等のコード様の文字列が含まれており、銀行の正規ページを模倣したものと推測される。 - 観測事実:本記事作成時点において、当該URLへのアクセスは停止またはエラー状態であることを確認した。

- 示唆:フィッシングサイトは調査・通報後に短期間で閉鎖されることが多く、アクセス不能状態はサイトが既に停止した可能性を示す。ただし、TDS(Traffic Distribution System)やアクセス制御によって特定の条件下でのみ表示される設計になっている可能性も否定できない。いずれにせよ、アクセス不能であってもリンクを開くことは危険であることに変わりはない。

- 示唆:URLパスに含まれる

clientviewsという語は、実在するネットバンキングシステムのビュー名を模倣しようとした可能性を示唆するが、これは本記事時点では未確認の推定である。

正規ドメインとの比較

| 項目 | 正規(一般に知られている) | フィッシング(確認済み) |

|---|---|---|

| 送信元ドメイン | netbk[.]co[.]jp 系統 | aiqifunet[.]com |

| 誘導先ドメイン | netbk[.]co[.]jp 系統 | liowpqksda[.]com |

| SPF | pass | softfail |

| DKIM | pass | neutral |

6. 総合判断

本メールをフィッシング詐欺と確定判断した根拠は以下の複合証拠に基づいています。単一の指標ではなく、複数の独立した証拠が同一の結論を支持しています。

- 送信元ドメインの完全不一致(確認済み):From・Return-Pathともに

aiqifunet[.]comであり、住信SBIネット銀行の公式ドメインと一致しない。 - SPF softfail(確認済み):送信元IPがドメインの正規送信者として認証されていない状態を示す。

- DKIM neutral(確認済み):正規の金融機関として一般的に期待されるDKIM署名が確認できない状態。

- 誘導先ドメインの完全不一致(確認済み):

liowpqksda[.]comは住信SBIネット銀行とは無関係のドメイン。 - 本文の矛盾(確認済み):電話番号の空欄、二重の「お客様」、三井住友信託銀行のCopyright表記など、正規メールとして不自然な点が複数存在する。

- 脅迫的な文言による緊急性の演出(確認済み):「口座取引を一部制限」という表現で即座なクリックを誘導しており、フィッシングに典型的な心理的操作手法である。

これらの証拠を総合し、本メールはフィッシング詐欺として確定判断します。

7. 受け取った場合の対処

絶対にやってはいけないこと

- メール内のリンク(

hxxps://liowpqksda[.]com/...)を開かない。すでに開いてしまった場合は、入力したものがなくても即座にブラウザを閉じる。 - 「口座が制限される」という文言に焦って行動しない。これは心理的に急かして判断力を奪う典型的な手口である。

- メールに返信しない。返信すると攻撃者に有効なメールアドレスであることが伝わる。

リンクを開いてしまった・情報を入力してしまった場合

- 直ちに住信SBIネット銀行の公式サイト(ブラウザに直接URLを入力してアクセス)または公式アプリからログインし、パスワードを変更する。

- 住信SBIネット銀行のカスタマーセンターに電話で連絡し、不正利用の可能性を申告する(電話番号は公式サイトで確認すること)。

- 同じパスワードを他のサービスでも使用している場合は、それらも速やかに変更する。

- 不審な取引がないか、口座明細を確認する。

- フィッシングメールを受信した旨を、警察庁の「フィッシング対策協議会」または「IPA 情報セキュリティ安心相談窓口」に報告することを検討する。

今後の見分け方

- メールの送信元アドレス(表示名ではなくメールアドレス本体)を必ず確認する。住信SBIネット銀行の公式ドメイン以外からのメールは疑う。

- 「取引目的確認」「本人確認」「アカウント停止」等の文言でリンクへの誘導を行うメールは、公式サイトに直接アクセスして事実確認を行う。

- 銀行からのメールにある電話番号は使用せず、公式サイトに掲載された番号に電話する。

8. IOC一覧(Indicators of Compromise)

| 種別 | 値(難読化済み) | 備考 |

|---|---|---|

| 送信元メールアドレス | info[@]mail36[.]aiqifunet[.]com | フィッシングメール送信元(確認済み) |

| Return-Path | info[@]mail36[.]aiqifunet[.]com | 同上 |

| 送信元IP | 65[.]21[.]18[.]123 | フィッシングメール送信サーバー(確認済み) |

| 送信ドメイン | aiqifunet[.]com | フィッシングキャンペーン利用ドメイン(確認済み) |

| フィッシングURL | hxxps://liowpqksda[.]com/contents/pages/wpl010101E/i010101CT/clientviews/DI01010240 | 誘導先URL(確認済み・現在停止中) |

| フィッシングドメイン | liowpqksda[.]com | 誘導先ドメイン(確認済み) |

| メールSHA256 | 1f28b081ab0e213dc36b4b1c05ab11863ee7ecff1e9dbf8a6fe1a7f57d637836 | メールファイルハッシュ |

PhishTank登録状況

本記事公開時点において、誘導先URL hxxps://liowpqksda[.]com/contents/pages/wpl010101E/i010101CT/clientviews/DI01010240 はPhishTankに未登録です。当社にて登録申請を行います。

X-Mailer

JavaMail-MCS ― フィッシングキャンペーンにおける大量送信ツール利用の可能性を示す指標(確認済み)。

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,住信SBIネット銀行,金融

デージーネット、オンプレミス型Web会議基盤「Jitsiアプライアンスサーバ」を4月20日より提供

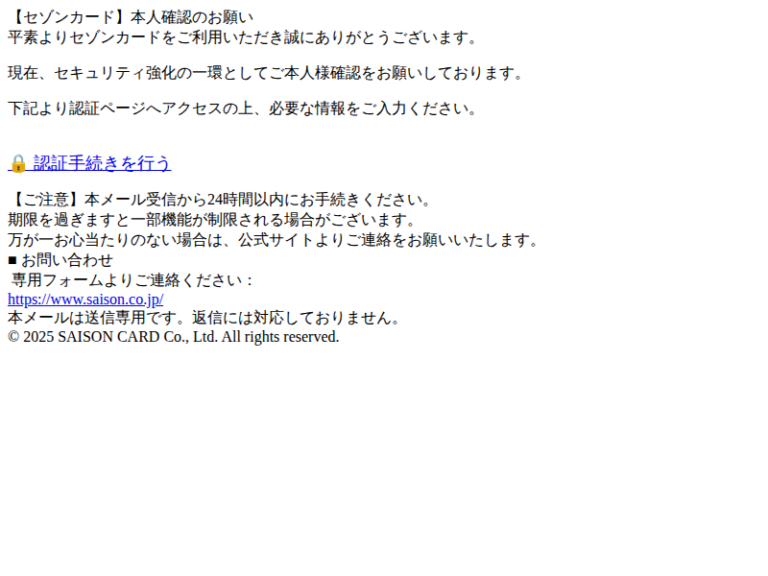

デージーネット、オンプレミス型Web会議基盤「Jitsiアプライアンスサーバ」を4月20日より提供 【重要情報】セゾンカード使用内容の確認が必要です ― セゾンカードを騙るフィッシングメール解析レポート

【重要情報】セゾンカード使用内容の確認が必要です ― セゾンカードを騙るフィッシングメール解析レポート