【注意喚起】「総務省統計局」を騙った生活費支援フィッシングメール ─ 件名:【確認対象】生活費増加に伴う支援検討について

公開日: 2026年4月3日|分類: フィッシング詐欺(確定)|対象ブランド: 総務省統計局

概要

見出し

2026年3月30日、総務省統計局を騙った日本語フィッシングメールが確認されました。「生活費増加に伴う支援検討」を装い、架空の「生活応援制度」への応募を誘導するという手口です。メールの差出人には政府機関らしい文面が記載されていますが、送信元ドメインは政府機関のドメイン(一般に go[.]jp として知られている)ではなく、フィッシング専用に用意されたドメインが使用されています。誘導先URLは政府機関とは無関係のドメインであり、個人情報の詐取を目的としたフィッシングサイトと判断します。

| 項目 | 内容 |

|---|---|

| 件名 | 【確認対象】生活費増加に伴う支援検討について |

| 差出人 (From) | 総務省統計局 <nobu[.]corebu[@]core19[.]teamcote[.]com> |

| Return-Path | nobu[.]corebu[@]core19[.]teamcote[.]com |

| 受信日時 | 2026年3月30日 22:21:41 UTC |

| SHA256 (メール) | 7d4501c99ee1b73146d1af33be4ffb11705d5b682e9e8a2683f9b27706946894 |

| 誘導先URL | hxxps://zcahqt[.]com/soumu/ |

| フィッシング判定 | 確定 |

手口の解説:なぜ「本物らしく見える」のか

1. SPF・DKIM・DMARCがすべて「pass」という落とし穴

本メールのメール認証結果は以下のとおりです。

| 認証方式 | 結果 |

|---|---|

| SPF | pass(34[.]104[.]132[.]87 は core19[.]teamcote[.]com の正当な送信元として登録済み) |

| DKIM | pass |

| DMARC | pass |

観測事実: SPF・DKIM・DMARCがすべてpassしています。これは、攻撃者が core19[.]teamcote[.]com というドメインのDNSを完全に管理しており、正規の手続きに沿ったメール認証設定を行っていることを示しています。

示唆: メール認証の3方式(SPF/DKIM/DMARC)は「そのドメインからのメールが正規に送られた」ことを証明しますが、「そのドメインが主張する組織と一致する」ことは保証しません。攻撃者は正規ドメインのふりをするために、自ら管理するドメインを用意してすべての認証を通過させることができます。

総合判断: メール認証がpassであることは、このメールが「フィッシングではない」証拠にはなりません。むしろ、認証をすべて通過させることでメールフィルターをすり抜けようとする、巧妙な攻撃手法の一形態です。フィッシング判定の根拠は後述するブランド詐称・ドメイン不整合・誘導先サイトの複合根拠によります。

2. 差出人ドメインの詐称(ブランド詐称)

観測事実: メールの差出人表示名は「総務省統計局」ですが、Fromヘッダのドメインは teamcote[.]com(サブドメイン: core19[.]teamcote[.]com)です。総務省の公式ドメインは一般に soumu[.]go[.]jp、統計局は stat[.]go[.]jp として知られており、teamcote[.]com とは無関係です。

示唆: 多くのメールクライアントは「差出人表示名」を大きく表示し、ドメインを小さく・または非表示にします。攻撃者はこの仕様を悪用し、表示名だけを「総務省統計局」に偽装することで、受信者に正規機関からのメールと誤認させます。

総合判断: 表示名と実際の送信ドメインの不整合は、ブランド詐称フィッシングの確定的な指標です。

3. 送信インフラの分析(Google Cloud利用)

観測事実: メール送信元IPは 34[.]104[.]132[.]87(CIDR: 34[.]64[.]0[.]0/10)で、Google LLC が管理するGoogle Cloud Platform(GCP)のIPレンジです。

示唆: GCPは正規の商用クラウドサービスであり、攻撃者はメール配信インフラとしてGCPを悪用しています。クラウドサービスを経由することで、IPレピュテーションによるブロックを回避し、SPF認証を正当に通過させることができます。

総合判断: GCPによる送信はSPF passの説明となりますが、このこと自体がフィッシングを否定する根拠にはなりません。クラウドサービスの悪用はフィッシングキャンペーンで一般的に用いられる手法です(確認済み)。

4. 誘導先ドメインの分析

観測事実: メール本文に記載されたリンク先は hxxps://zcahqt[.]com/soumu/ です。zcahqt[.]com は2025年4月5日に登録された363日齢のドメインであり、ネームサーバーとして a7[.]share-dns[.]com および b7[.]share-dns[.]net を使用しています。レジストラは Gname 058 Inc です。

示唆:

zcahqt[.]comというドメイン名には意味のある語句が含まれておらず、無作為な文字列で構成されています。これはフィッシングキャンペーンで頻繁に用いられる使い捨てドメインの特徴と一致します(可能性)。- パス部分

/soumu/は「総務省(soumu)」を連想させる文字列を意図的に含ませたものと考えられます(可能性)。URLのパス部分だけを見た受信者に正規サイトと誤認させる意図があります。 - レスポンスのソースサイズが1,552バイトと非常に小さく、調査やアンケートを装うフィッシングページとして機能することが示唆されます(可能性)。

- サーバーは

nginx/1[.]28[.]2であり、公開時点で稼働中であることが確認されています(確認済み)。

総合判断: 意味不明な文字列ドメイン・短い稼働歴・/soumu/というパス偽装・小容量レスポンスの複合根拠から、本ドメインはフィッシング目的で構築されたインフラと判断します。

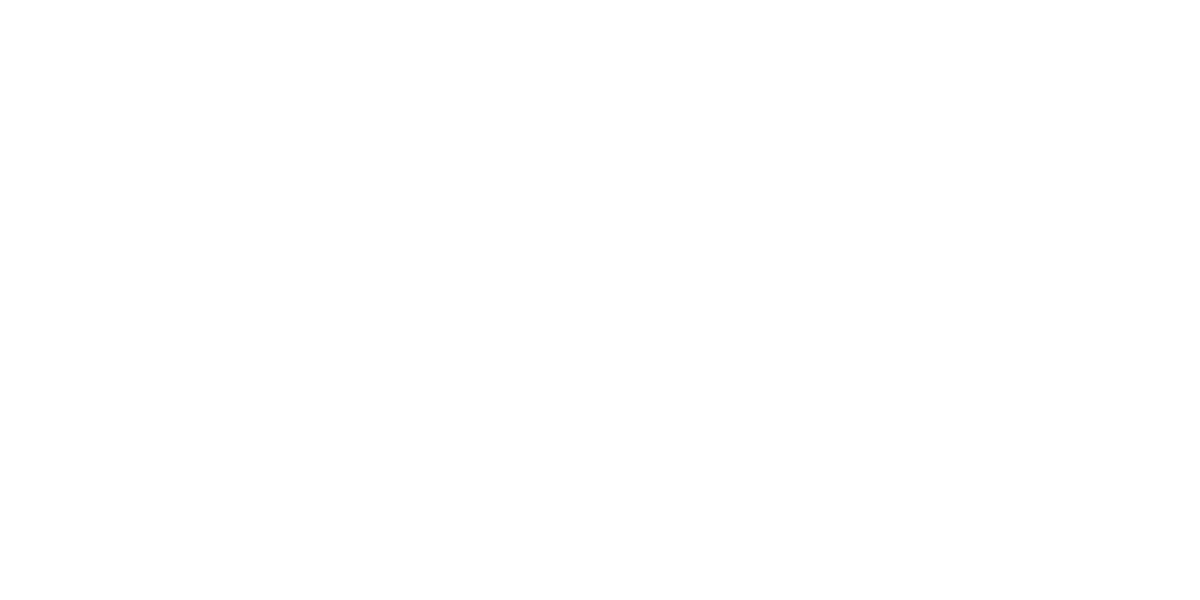

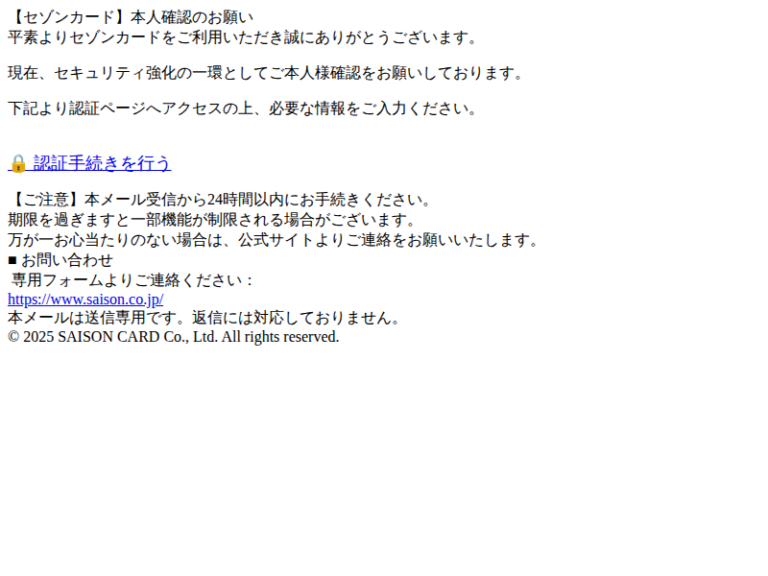

メール本文(全文)

以下は、フィッシングメールの本文全文です。実際のメールはHTMLメールとして送信されており、以下の内容がレンダリングされていました。

生活費増加に関する基礎調査のご案内(令和8年)

近年の物価上昇に伴い、家計支出の増加が広く認識されています。特に食料品およびエネルギー関連費用の上昇が継続しており、生活実態の把握が重要となっています。

■ 生活応援施策(検討中)

現在、一定条件に該当する世帯を対象とした「生活応援制度」の導入が検討されています。本調査結果は、今後の参考資料として活用される予定です。

以下に該当する方はご確認ください:

- 生活費の増加を実感している

- 光熱費・食費などの支出が増加している(目安:10〜20%程度の増加)

【調査詳細・確認はこちら】

※匿名形式で実施されます

※所要時間:約30秒(フッター偽装)

[郵便番号] [住所]1号 電話 [電話番号](代表)

©1996 総務省(法人番号 2[電話番号]1)統計局

【実施期間】令和8年3月〜5月(予定)

本文の巧妙な点

- 実在する社会問題の悪用: 物価上昇・光熱費・食費の増加は2026年時点で実際に多くの人が体感している社会問題です。攻撃者はこの現実の問題を巧みに利用し、受信者の関心を引きつけています。

- 架空の制度への誘導: 「生活応援制度」は公式には存在しない制度です。「検討中」という表現でハードルを下げつつ、「対象者であれば利益を得られるかもしれない」という心理的誘因を作り出しています。

- 「約30秒」という短時間訴求: 「所要時間:約30秒」という記述は、受信者が深く考える前に個人情報を入力させるための心理的誘導です。

- フッターによる権威偽装: 正規機関のフッター形式(郵便番号・電話番号・法人番号・著作権表記)を模倣しています。ただし、これらはいずれも架空または欠損した情報であることが確認されています(確認済み)。

- 「匿名形式」という安心感の演出: 「匿名形式で実施」という記述は、個人情報提供への心理的抵抗を下げる目的があると考えられます(可能性)。

フィッシング確定の根拠(複合評価)

本メールをフィッシング詐欺と確定した根拠は、以下の複数の証拠の組み合わせによります。

| 証拠 | 内容 | 確度 |

|---|---|---|

| 差出人ドメイン詐称 | 表示名「総務省統計局」に対し、実際の送信ドメインは teamcote[.]com(政府機関ドメインとは無関係) |

確認済み |

| 誘導先ドメインの不審性 | zcahqt[.]com は意味不明な文字列ドメインで、政府機関とは無関係 |

確認済み |

| 架空の施策への誘導 | 「生活応援制度」は公式に存在しない制度を装ったもの | 確認済み |

| 誘導先サイトの稼働確認 | hxxps://zcahqt[.]com/soumu/ は公開時点で稼働中 |

確認済み |

| クラウドインフラの悪用 | GCP IP(34[.]104[.]132[.]87)からのメール送信でフィルター回避 |

確認済み |

対処方法

このメールを受け取った方へ

- リンクを絶対にクリックしないでください。 「調査詳細・確認はこちら」のリンク先(hxxps://zcahqt[.]com/soumu/)はフィッシングサイトです。クリックした場合、ページを即座に閉じてください。

- 個人情報を入力した場合は直ちに対応が必要です。 氏名・住所・電話番号・金融情報などを入力してしまった場合、入力した情報の種類に応じて金融機関やカード会社に連絡し、警察庁サイバー犯罪相談窓口(#9110)または消費者庁へ報告してください。

- 「生活応援制度」への参加資格があるか不安な方へ。 総務省・統計局の公式情報は必ず

soumu[.]go[.]jpまたはstat[.]go[.]jp(公式サイトで確認できるドメイン)から直接確認してください。メールのリンクを経由せず、ブラウザのアドレスバーに直接入力することを強く推奨します。 - メールを削除してください。 転送・返信は不要です。

組織・企業のセキュリティ担当者へ

- 本メールはSPF・DKIM・DMARCがすべてpassするため、従来のメール認証ベースのフィルタリングでは検知が困難です。送信元ドメイン(

teamcote[.]com、core19[.]teamcote[.]com)および誘導先ドメイン(zcahqt[.]com)をブロックリストへ追加することを推奨します。 - 「表示名が政府機関名であるにもかかわらず、送信ドメインが

go[.]jpでない」場合に警告を出す表示名詐称検知ルールの導入を検討してください。 - 送信元IP(

34[.]104[.]132[.]87)について、GCPのIPレンジは正規利用も多いため、IP単体でのブロックは副作用が生じる可能性があります(可能性)。ドメインベースの対策を優先してください。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| 差出人メールアドレス | nobu[.]corebu[@]core19[.]teamcote[.]com | フィッシングメール送信元 |

| 送信元ドメイン | teamcote[.]com / core19[.]teamcote[.]com | 攻撃者管理ドメイン |

| 送信元IP | 34[.]104[.]132[.]87 | Google Cloud Platform(GCP) |

| 送信元CIDR | 34[.]64[.]0[.]0/10 | Google LLC |

| 誘導先URL | hxxps://zcahqt[.]com/soumu/ | フィッシングサイト(稼働中・確認済み) |

| 誘導先ドメイン | zcahqt[.]com | 登録日: 2025-04-05 / レジストラ: Gname 058 Inc |

| ネームサーバー | a7[.]share-dns[.]com / b7[.]share-dns[.]net | zcahqt[.]com のネームサーバー |

| メールSHA256 | 7d4501c99ee1b73146d1af33be4ffb11705d5b682e9e8a2683f9b27706946894 |

メールファイル全体のハッシュ |

| PhishTank登録状況 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 | hxxps://zcahqt[.]com/soumu 対象 |

技術解説:なぜメール認証が「全部pass」でもフィッシングなのか

メール認証の3つの仕組み(SPF・DKIM・DMARC)は、メールの「正真性」を検証するために設計されました。それぞれの役割は以下のとおりです。

- SPF(Sender Policy Framework): 「そのドメインが、特定のIPからのメール送信を許可しているか」を検証します。攻撃者が

core19[.]teamcote[.]comのDNSにGCPのIPを登録すれば、SPFはpassします。 - DKIM(DomainKeys Identified Mail): 「メールが署名ドメインの秘密鍵で署名されているか」を検証します。攻撃者が

teamcote[.]comの鍵ペアを生成すれば、DKIMはpassします。 - DMARC(Domain-based Message Authentication, Reporting and Conformance): SPF/DKIMの結果とFromヘッダのドメインの整合性を検証します。攻撃者のFromドメインは

teamcote[.]comであり、SPF/DKIMも同じドメインで通過しているため、DMARCもpassします。

つまり、これら3つの認証は「メールが teamcote[.]com から正当に送信された」ことを保証しているに過ぎません。「teamcote[.]com が総務省統計局である」ことは、いかなる認証も保証しません。表示名詐称(Display Name Spoofing)と呼ばれるこの手法は、メール認証の仕組みの設計上の限界を突いています。

本記事の情報は調査時点(2026年4月3日)のものです。フィッシングサイトの状態は変化する場合があります。IOCは防御目的でのみ使用してください。

関連記事

カテゴリ:フィッシング

タグ:なりすまし,フィッシング,総務省統計局

【アクションが必要です】継続課金の解除について — ニンテンドースイッチオンラインを騙るフィッシングメール(PhishTank確認済み)

【アクションが必要です】継続課金の解除について — ニンテンドースイッチオンラインを騙るフィッシングメール(PhishTank確認済み) 【注意喚起】「e-Tax税務署からの【未払い税金のお知らせ】」を装ったフィッシングメール確認(2026年4月)

【注意喚起】「e-Tax税務署からの【未払い税金のお知らせ】」を装ったフィッシングメール確認(2026年4月)