【注意喚起】「返金処理に関するご連絡」を装ったAppleなりすましフィッシングメールを確認

2026年4月3日、Apple(アップル)を装ったフィッシングメールが日本国内の利用者に送信されていることを確認しました。iCloud+の「返金・解約」を促す内容で、偽サイトへ誘導し、Apple IDや支払い情報を窃取することを目的とするものです。本記事では証拠に基づいてその手口を詳細に解説します。

目次

見出し

1. メール概要

| 件名 | 返金処理に関するご連絡 |

|---|---|

| 差出人(Fromヘッダ) | Apple <noreply[@]mail20[.]hefengzm[.]com> |

| Return-Path | <noreply-[受信者アドレス][@]mail20[.]hefengzm[.]com> |

| 送信日時 | 2026年4月3日(金)15:09:55 +0900 |

| X-Mailer | iPhone Mail (15F79) |

| SHA256 | 1a77dcbd4f3a3ab69fc404cbd30c8aed8a39ee87cdcf3cceae32c2a4d7e3c016 |

表示名は「Apple」となっていますが、送信に使われたドメインは mail20[.]hefengzm[.]com です。Appleの公式メール送信ドメインは一般に apple[.]com 系統として知られており(公式サイトで確認できます)、hefengzm[.]com との間に関連は認められません。

X-Mailer に「iPhone Mail (15F79)」と記載されていますが、これはヘッダに任意に書き込める値であり、実際にiPhoneから送信されたことを保証するものではありません。一般的にフィッシング業者が正規ユーザーに見せかけるために偽装に利用します。

2. メール本文(全文)

領収書

ご利用店名 Apple Store

日付 2026年3月26日

ご[番号] 書類番号 441272481853iCloud

価格

iCloud+: 12 TB ストレージプラン

月額 更新:2026年3月27日 JPY 8,560

合計 JPY 8,560【解約をご希望】

■ この更新注文が作成されている状態では、お客様からの解約申請がない場合、同一条件にて契約は延長されます。

■ 更新をご希望されない場合は、必ず解約の申請をおこなってください。契約の解約

お支払いに関してご不明な点がありましたら、サポートへご連絡ください。このメールは上記 iCloud ストレージプランのお支払いを確認するものです。この請求は ダウングレード でキャンセルし無料ストレージプランに変更されるまで、毎期間発生します。キャンセルはご利用の iOS デバイス、Mac、または Windows コンピュータから可能です。

全額返金を請求される場合は、月額プランアップグレード支払後15 日以内、または年額支払後 45 日以内に Apple までご連絡ください。法律によって定められている地域では部分返金が可能です。

本文の手口分析

- 身に覚えのない請求で焦らせる:「iCloud+ 12TB ストレージプラン 月額 JPY 8,560」という高額請求の領収書を送りつけ、「解約しなければ引き続き課金される」という強迫的な文脈を作り出しています。

- 偽の期限を設定する:「支払後15日以内に返金申請を」という文言で急かし、冷静な判断を妨げようとしています。

- リンクのラベルが曖昧:「契約の解約」「サポートへご連絡ください」「ダウングレード」などのリンクが本文に散在しており、これらはいずれも偽サイト

hxxps://feniciu[.]com/support/hsn2NALx5aへ誘導する可能性があります。

3. メール認証解析

| SPF | pass |

|---|---|

| DKIM | pass |

| DMARC | 検証結果が付与されていない |

SPF passの意味を誤解しない

観測事実:SPFの検査結果は「pass」でした。これは、mail20[.]hefengzm[.]com のDNSに登録されたSPFレコードが、送信元IPアドレス(179[.]208[.]221[.]199)からの送信を許可していたことを意味します。

示唆:SPF passとは「そのドメイン(hefengzm[.]com)の管理者が送信を許可した」という意味に過ぎず、「Appleが送信した」ことを意味しません。攻撃者は自分でドメインを取得し、SPFを通過するよう設定することが可能です。

重要:「SPF passだから安全」という判断は誤りです。本件では送信元ドメイン自体がAppleの正規ドメインとは無関係であり、SPF passはフィッシングの否定根拠になりません。

DKIM passの意味

観測事実:DKIMも「pass」でした。これは、メール本文およびヘッダが署名された後に改ざんされていないことを示します。

示唆:署名鍵は hefengzm[.]com が管理するものであり、Appleの署名ではありません。攻撃者が自前のドメインに正規のDKIM設定を行い、完全に正規のDKIM署名付きフィッシングメールを送ることは技術的に可能です。

注意:SPF/DKIMが共にpassであっても、Fromヘッダのドメインと送信元ドメインが異なる場合、メールがなりすましである可能性が残ります。DMARCはこのギャップを補うために設計されたプロトコルです。

Return-Path(VERP形式)

Return-Pathには noreply-[受信者アドレス][@]mail20[.]hefengzm[.]com という形式が確認されています。受信者のアドレスをReturn-Pathに埋め込むVERP(Variable Envelope Return Path)形式は、正規のメールマーケティングサービスでも使われる手法です。ただし、本件ではReturn-PathドメインがFromヘッダのドメインと一致しており(いずれも hefengzm[.]com)、このドメインがAppleとは無関係であるという事実は変わりません。

4. 送信元IPの調査

| 送信元IP | 179[.]208[.]221[.]199 |

|---|

観測事実:IPアドレス 179[.]208[.]221[.]199 がメール送信元として記録されています。

示唆:Appleは一般に自社のメール送信インフラとして apple[.]com ドメインおよび正規のデータセンターIPアドレスを使用していることが知られています。本IPアドレスの地理的所属については、別途IP WHOIS/RDAP/GeoIPによる調査が必要です(本記事の解析スコープ外)。

重要:送信元ドメイン hefengzm[.]com がAppleの正規ドメインと無関係であることは独立して確認されており、送信元IPの帰属がどの国であるかにかかわらず、本件がApple公式メールでないことの判断は変わりません。

5. URL・誘導先ドメインの調査

誘導URL

| 誘導URL | hxxps://feniciu[.]com/support/hsn2NALx5a |

|---|---|

| リダイレクト先 | hxxps://feniciu[.]com(2ホップ) |

| 現在の状態 | 停止/エラー(本記事確認時点) |

URLのパスに /support/ を含み、正規のAppleサポートURLに類似した構造を模倣しています。実際のAppleサポートは一般に support[.]apple[.]com ドメインで提供されており、feniciu[.]com とは無関係です(確認済み)。

誘導先ドメイン feniciu[.]com の登録情報

| ドメイン | feniciu[.]com |

|---|---|

| レジストラ | Gname 044 Inc |

| 登録日 | 2025年4月3日 |

| ドメイン年齢(確認時点) | 365日 |

| ネームサーバー | a1[.]share-dns[.]com、b1[.]share-dns[.]net |

ドメイン年齢の読み方

観測事実:feniciu[.]com は2025年4月3日に登録されており、本件フィッシングメール受信日(2026年4月3日)の時点でちょうど365日経過しています。

示唆:フィッシングに使われるドメインは、正規ブランドのドメインとは異なり、一般的に短命・新規登録であることが多いです。この1年という年齢は「古くて信頼できる」とは言えず、むしろ当該ドメインが長期にわたってフィッシング用インフラとして維持されてきた可能性を示唆します。

ネームサーバー:share-dns[.]com / share-dns[.]net は汎用的な共有DNSサービスであり、一般的に低コストで匿名的なドメイン運用を可能にするサービスとして知られています。フィッシングインフラで頻繁に確認されるネームサーバーです(一般的な傾向として)。

6. フィッシング確定の根拠(複合判断)

本件は以下の複合的な証拠から、フィッシング(確定)と判断しました。単一の指標ではなく、複数の独立した証拠が同じ方向を示しています。

-

Fromドメインの詐称(確認済み)

Fromヘッダには「Apple」と表示されているが、実際の送信ドメインはhefengzm[.]com。Appleの公式ドメイン(apple[.]com)とは無関係であることが確認されています。これはブランドなりすましの直接的証拠です。 -

送信元IPがApple正規インフラと不一致

送信元IP179[.]208[.]221[.]199はAppleの正規メール送信インフラとは一致しません。地理的所属については別途調査が必要ですが、送信元ドメイン自体がApple非公式であることが独立した根拠となります。 -

誘導先ドメインの非公式性(確認済み)

「解約」「返金」リンクが向かう先はfeniciu[.]comであり、Appleの正規ドメインとは無関係です。パス/support/は正規URLの模倣と判断されます。 -

誘導先ドメインの登録パターン(確認済み)

feniciu[.]comは一般的なフィッシング用ドメインレジストラおよびDNSサービスを通じて登録されており、正規ブランドのインフラとは構造的に一致しません。 -

心理的操作の手口(確認済み)

本文は「身に覚えのない高額請求」「解約しなければ継続課金」「返金期限15日」という3段階の焦燥感を演出しており、フィッシングメールに典型的な緊急性操作のパターンと一致します。

SPFおよびDKIMが共に「pass」であることは、攻撃者が自前のドメインに正規の認証設定を施していたことを示しており、フィッシングの否定根拠にはなりません。むしろ、認証を通過させる技術的準備が行われた高度なフィッシングキャンペーンである可能性を示唆します。

7. 被害に遭わないために

このメールを受け取った場合

- メール内のリンクを絶対にクリックしない:「解約」「サポート」「ダウングレード」などのリンクはすべて偽サイトに誘導する可能性があります。

- iCloudの請求状況はApple公式から直接確認する:iPhoneの「設定」→ Apple ID → 「サブスクリプション」から確認してください。または、ブラウザから自分で

appleid[.]apple[.]comを入力してアクセスしてください(メールのリンクからではなく)。 - 本当にiCloud+ 12TBを契約していないか確認する:もし契約していないのであれば、それ自体がこのメールがフィッシングである証拠です。

- Apple IDのパスワードを変更する(万が一入力した場合):もし誘導先のページで何か入力してしまった場合は、すぐに

appleid[.]apple[.]comでパスワードを変更し、二要素認証を有効化してください。 - クレジットカード会社に連絡する(万が一決済した場合):偽サイトで支払い情報を入力した場合は、すぐにカード会社に不正利用の申告と停止を依頼してください。

見分け方のチェックポイント

| 確認項目 | 正規Apple | 本件フィッシング |

|---|---|---|

| Fromドメイン | @apple[.]com 系 |

@mail20[.]hefengzm[.]com |

| リンク先ドメイン | apple[.]com / icloud[.]com |

feniciu[.]com |

| 送信元IP | Apple正規インフラ | Apple正規インフラと不一致 |

| 請求内容 | 実際に契約しているプランのみ | 身に覚えのない12TBプラン |

8. IOC一覧

メール識別子

| SHA256 | 1a77dcbd4f3a3ab69fc404cbd30c8aed8a39ee87cdcf3cceae32c2a4d7e3c016 |

|---|---|

| 件名 | 返金処理に関するご連絡 |

| X-Mailer(偽装の可能性) | iPhone Mail (15F79) |

ドメイン

| ドメイン | 役割 |

|---|---|

mail20[.]hefengzm[.]com |

フィッシングメール送信ドメイン |

hefengzm[.]com |

送信元親ドメイン |

feniciu[.]com |

フィッシング誘導先ドメイン |

a1[.]share-dns[.]com |

feniciu[.]com のネームサーバー |

b1[.]share-dns[.]net |

feniciu[.]com のネームサーバー |

IPアドレス

| IPアドレス | 役割 | 備考 |

|---|---|---|

179[.]208[.]221[.]199 |

メール送信元IP | Apple正規インフラと不一致(地理的帰属は別途IP WHOIS/GeoIP調査要) |

URL

| URL | 役割 |

|---|---|

hxxps://feniciu[.]com/support/hsn2NALx5a |

メール内リンク(フィッシング誘導先) |

hxxps://feniciu[.]com |

リダイレクト後の最終到達URL |

PhishTank登録状況

hxxps://feniciu[.]com/support/hsn2NALx5a:本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

本記事に掲載しているIOC(侵害指標)はセキュリティ調査・防御目的で公開しています。IOCの悪用は禁じます。記載のURLおよびIPアドレスへのアクセスは行わないでください。

関連記事

カテゴリ:フィッシング

タグ:Apple,なりすまし,フィッシング

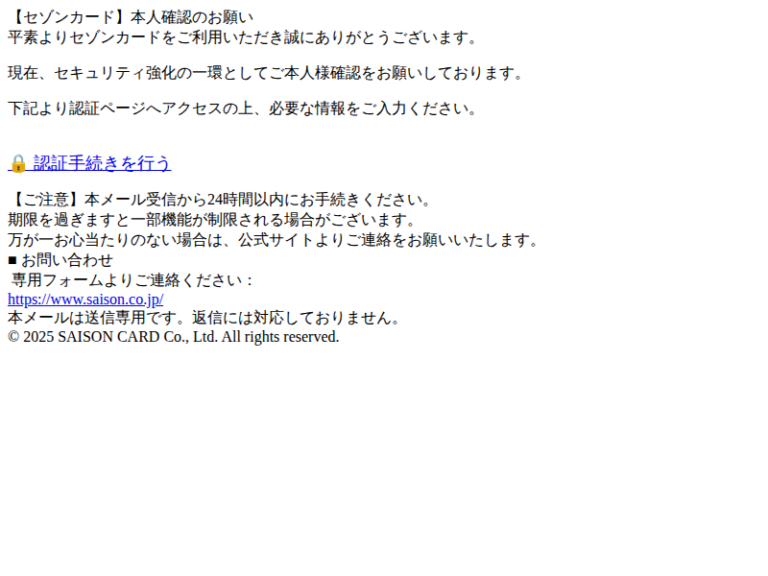

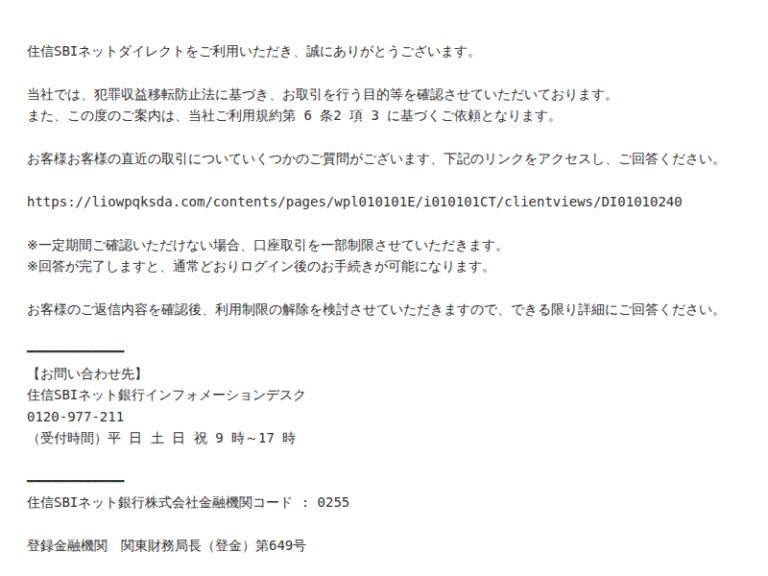

【フィッシング注意喚起】「【重要:SAISON】2026年度ご優待特典(20,000円分)の受取手続きについて」はフィッシング詐欺メールです

【フィッシング注意喚起】「【重要:SAISON】2026年度ご優待特典(20,000円分)の受取手続きについて」はフィッシング詐欺メールです