【注意喚起】「eオリコカードご利用のご案内と確認依頼についてのご案内」はフィッシング詐欺メールです

概要

見出し

2026年4月2日、オリエントコーポレーション(eオリコカード)を装ったフィッシングメールの受信を確認しました。

件名「eオリコカードご利用のご案内と確認依頼についてのご案内」として配信されており、

利用明細の確認を促す文面で偽サイトへ誘導しようとします。

送信元アドレス・メール認証結果・誘導先URL・インフラ情報の複合的な証拠に基づき、本メールをフィッシング詐欺と確定判断しています。

受信メールの全文

以下は実際に配信されたメール本文の全文です(検索で辿り着いた方の確認用に全文を掲載します)。

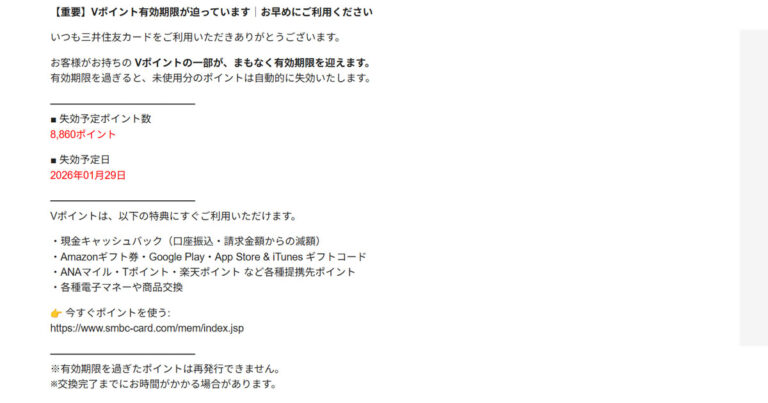

eオリコカード|ご利用明細の通知

日頃よりeオリコカードをご愛顧いただき誠にありがとうございます。

お客様のカードによるお引き落としが正常に完了いたしました。

下記のリンクより、詳細なご利用明細をご確認いただけます。

万が一、身に覚えのないご利用がございましたら、速やかに弊社までご連絡をお願いいたします。

ご利用明細の確認はこちら

※本メールは送信専用です。返信はお受けできません。

ご不明な点はeオリコカスタマーセンターまでお問い合わせください。

【文面の特徴】

「お引き落としが正常に完了した」という通知を装いながら、「身に覚えのないご利用があれば連絡を」と不安を煽り、

リンクへ誘導するという二段階の心理操作が組み込まれています。

本物の通知メールのような外見を持ちますが、本記事で解説する技術的証拠から、正規のオリコカードメールではないことが確認できます。

メールヘッダー解析

| 項目 | 値 |

|---|---|

| 件名 | eオリコカードご利用のご案内と確認依頼についてのご案内 |

| 差出人(From) | Orico Card <kagawamichionakatsugawa[@]quickskunk[.]wzynqln[.]cn> |

| Return-Path | kagawamichionakatsugawa[@]quickskunk[.]wzynqln[.]cn |

| 送信日時 | 2026年4月2日(木)09:17:40 +0900 |

| SHA256 | b7aa24ce47ecac00e7cbaf1e6c9e419c4b661281611a6dbcd013784a1fae6cb7 |

| Content-Type charset | iso-2022-jp |

From アドレスとブランド詐称

【観測事実】

表示名は「Orico Card」ですが、実際の送信元アドレスは kagawamichionakatsugawa[@]quickskunk[.]wzynqln[.]cn であり、

ドメインは quickskunk[.]wzynqln[.]cn です。

一般にオリエントコーポレーションの公式サイトは orico[.]co[.]jp ドメインで運営されていることが知られており、

今回の送信元は全く異なる第三者ドメインです。

【示唆】

多くのメールクライアントは受信トレイに「表示名」だけを大きく表示し、実際のアドレスを小さく表示するか非表示にします。

攻撃者は「Orico Card」という表示名を設定することで、実際のアドレスに気づかせない手口を取っています。

【総合判断】

From ドメインと公式ドメインの不一致・メール認証失敗・誘導先インフラの複合証拠から、本メールはブランド詐称フィッシングと確定判断しています。

メール認証結果の解析

| 認証方式 | 結果 | 技術的意味 |

|---|---|---|

| SPF | none | 送信元ドメイン quickskunk[.]wzynqln[.]cn に対してSPFレコードが確認できない状態 |

| DKIM | permerror | DKIMの検証処理で恒久的エラーが発生(署名の形式不備・公開鍵不整合等が原因として考えられる) |

| DMARC | 結果未付与 | DMARCによる検証結果がヘッダーに付与されていない |

各認証方式の解説

- SPF(Sender Policy Framework)とは

-

メールの送信元IPが、そのドメインの正規の送信サーバーかどうかを確認する仕組みです。

今回はquickskunk[.]wzynqln[.]cnドメインに対するSPFレコードが確認できない状態(none)であり、

このドメインからのメール送信が正規か不正かを技術的に検証できない状況です。 - DKIM(DomainKeys Identified Mail)とは

-

送信サーバーがメールに電子署名を付与し、受信側がその署名を検証することで改ざんを検知する仕組みです。

今回はpermerror(恒久的エラー)が発生しており、正常な署名検証が成立していません。 - DMARC(Domain-based Message Authentication, Reporting, and Conformance)とは

-

SPFとDKIMの結果をもとに、ドメイン所有者が不正メールへの対処方針を定める仕組みです。

今回は受信ヘッダーにDMARCの検証結果が付与されていません。

【重要】

これらの認証結果は、あくまでも複合的なフィッシング判断の根拠の一つです。

認証結果のみを根拠に断定せず、From ドメイン不整合・誘導先 URL の不審性・送信元 IP 情報と組み合わせて総合的に評価しています。

送信元 IP アドレスの解析

| 項目 | 値 |

|---|---|

| 送信元 IP | 183[.]95[.]52[.]22 |

| 国 | 中国(CN) |

| 組織 | IRT-CU-CN |

| CIDR | 183[.]92[.]0[.]0/14 |

【観測事実】

RDAP/Whois 照会の結果、送信元 IP 183[.]95[.]52[.]22 は中国(CN)に割り当てられたアドレスブロック

183[.]92[.]0[.]0/14(組織:IRT-CU-CN)に属することが確認されています。

【示唆】

国内の金融機関が顧客向けメールを海外インフラから送信することは一般的ではなく、

このIPが日本国内の正規金融機関のメール送信インフラである可能性は低いと考えられます。

誘導先 URL・ドメインの解析

検出されたURL

| URL | 状態 |

|---|---|

hxxps://robotreport[.]cn/secure/access/faphpialpz |

停止 / エラー(記事作成時点) |

ドメイン分析

【観測事実】

誘導先ドメイン robotreport[.]cn は、オリエントコーポレーションの公式ドメイン(orico[.]co[.]jp)とは無関係の第三者ドメインです。

パス構造 /secure/access/ は「安全な認証画面」を連想させる語句で構成されており、

正規サービスに見せかける意図が読み取れます。

【示唆】

「secure」「access」を含むパスは、認証情報(カード番号・暗証番号・個人情報)の入力ページへの誘導に頻繁に利用される構造です。

フィッシングページは短期間で停止・移転されることが多く、本記事作成時点でアクセス不能になっていますが、

この事実自体がフィッシングインフラの典型的な運用パターンと一致しています。

フィッシング確定の根拠(複合判断)

-

ブランド詐称(確認済み)

表示名「Orico Card」に対し、実際の From / Return-Path ドメインはquickskunk[.]wzynqln[.]cn(非公式 CN ドメイン)。

公式ドメインとの不一致が確認されています。 -

メール認証の不成立(確認済み)

SPF: none(レコード確認不可)、DKIM: permerror(恒久的エラー)、DMARC: 検証結果未付与。

正規の金融機関であれば通常整備されているメール認証が成立していません。 -

海外インフラからの送信(確認済み)

送信元 IP183[.]95[.]52[.]22は RDAP 情報により中国(CN)割り当てと確認。

国内金融機関が顧客向けメールを海外 IP から送信する合理的理由はありません。 -

非公式誘導先ドメイン(確認済み)

誘導先robotreport[.]cnはオリコカードと無関係の CN ドメインであり、

カード会社公式サービスのインフラとして使用される根拠がありません。

攻撃の流れ

- 攻撃者が「Orico Card」を表示名に偽装したメールを送信

- 受信者が「引き落とし完了通知」を本物と思い込む

- 「身に覚えのない利用があれば確認を」という文言で不安を煽る

- 「ご利用明細の確認はこちら」リンクをクリックさせる

robotreport[.]cn上の偽サイトでカード番号・有効期限・セキュリティコード・個人情報を詐取

自分のメールが本物かどうか確認する方法

-

差出人アドレスのドメインを確認する

表示名ではなく、実際のメールアドレス全体を確認してください。

orico[.]co[.]jp以外のドメインから届いたオリコカードを名乗るメールは疑ってください。 -

リンクをクリックせず、公式アプリ・公式サイトから直接確認する

メール内の「確認はこちら」リンクは絶対に使わず、

ブラウザのブックマークまたは公式アプリからログインして明細を確認してください。 -

リンク先URLを事前に確認する

スマートフォンではリンクを長押し、PCではリンクにカーソルを当てることで遷移先URLを確認できます。

orico[.]co[.]jp以外のドメインが表示された場合は詐欺メールです。 -

情報を入力してしまった場合

カード番号・暗証番号・個人情報を入力した場合は、直ちにオリエントコーポレーションの公式カスタマーセンターに連絡し、

カードの利用停止・再発行手続きを行ってください。

また、不審な利用がないか明細を確認し、身に覚えのない請求があれば申し出てください。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| メールアドレス(From/Return-Path) | kagawamichionakatsugawa[@]quickskunk[.]wzynqln[.]cn |

詐称送信元 |

| 送信ドメイン | quickskunk[.]wzynqln[.]cn |

非公式 CN ドメイン |

| 送信元 IP | 183[.]95[.]52[.]22 |

CN / IRT-CU-CN / CIDR: 183[.]92[.]0[.]0/14 |

| 誘導先 URL | hxxps://robotreport[.]cn/secure/access/faphpialpz |

記事作成時点で停止中 |

| 誘導先ドメイン | robotreport[.]cn |

CN ドメイン |

| メール SHA256 | b7aa24ce47ecac00e7cbaf1e6c9e419c4b661281611a6dbcd013784a1fae6cb7 |

EML ファイルハッシュ |

| PhishTank 登録状況 | 未登録 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

セキュリティ担当者向け情報

本メールのインフラは次の特徴を持ちます。メールフィルタリングルールやSIEMへの登録にご活用ください。

- 送信元 IP CIDR:

183[.]92[.]0[.]0/14(CN / IRT-CU-CN) - エンベロープ From ドメイン:

quickskunk[.]wzynqln[.]cn - 誘導先ドメイン:

robotreport[.]cn - SPF none + DKIM permerror の組み合わせ

- Content-Type charset:

iso-2022-jp(日本語ターゲットに特化した設定)

ヘッダー中の Return-Path に長いランダム文字列のローカルパートが使われていますが、

これ自体はメール配信システムで用いられるVERP(Variable Envelope Return Path)形式でも一般的に使われるため、

本事例では補助的指標として扱っています。

判断は上記複合証拠に基づいています。

関連記事

カテゴリ:フィッシング

タグ:オリエントコーポレーション(eオリコカード),なりすまし,フィッシング,金融