【注意喚起】JCBカード2026年4月10日分お振替内容確定のご案内 ― 送信元詐称・認証失敗・不審ドメインの複合証拠によりフィッシングと判定

概要

2026年4月2日、JCBカードの公式振替通知を装ったフィッシングメールが確認されました。件名「JCBカード2026年4月10日分お振替内容確定のご案内」で配信されており、4月10日の振替日という実在する締切日を悪用して受信者の行動を急かす設計になっています。

本メールは、送信元ドメインの詐称・メール認証の複数失敗・正規JCBドメインと無関係な誘導先URLという三層の証拠により、フィッシング詐欺(確定)と判定しています。

| 項目 | 値 |

|---|---|

| 件名 | JCBカード2026年4月10日分お振替内容確定のご案内 |

| 差出人(表示名) | MyJCB[@]md-mta-cb004[.]ocn[.]ad[.]jp |

| 差出人(実際の送信アドレス) | jcb-eYm1[@]g[.]softbank[.]co[.]jp |

| Return-Path | jcb-eYm1[@]g[.]softbank[.]co[.]jp |

| 送信日時 | 2026年4月2日(木)09:49:24 JST |

| SHA256 | 482185f721e3e55a15e631fd9d01286771c8fde2d5c7ecb8e8c4f5adcb20c7c4 |

| 判定 | フィッシング(確定) |

| 証拠強度 | moderate(3件の複合証拠) |

判定根拠

本メールをフィッシングと判定した根拠は単一の指標ではなく、以下の三点の複合評価によります。

根拠1:From ヘッダーと実際の送信アドレスの乖離(確認済み)

観測事実:メールクライアント上でユーザーが目にする差出人名には「MyJCB[@]md-mta-cb004[.]ocn[.]ad[.]jp」が表示されていますが、実際の送信アドレス(smtp[.]mailfrom / Return-Path)は jcb-eYm1[@]g[.]softbank[.]co[.]jp です。

示唆:JCBの一般に知られている公式送信ドメインは jcb[.]co[.]jp 系統です。正規の振替通知メールが g[.]softbank[.]co[.]jp のアドレスから送信されることは通常考えられません。表示名に別ドメインを当て込む手法は、受信者の視認を欺くためのFrom偽装として広く用いられます。

総合判断:表示名のドメインと実際の送信アドレスのドメインがいずれも正規JCBドメインと一致しない点は、送信元詐称の強い指標です。後述の認証失敗・不審URLと組み合わせ、フィッシングと判定しています。

根拠2:SPF softfail および DMARC fail(確認済み)

観測事実:SPF検証結果は softfail、DMARCは fail です。DKIMの検証結果はヘッダーに付与されていませんでした。

示唆:SPF softfailは、送信元IPアドレスがドメインの送信許可リストに含まれていないことを示します(「~all」ポリシーで発生)。DMARCがfailとなるのは、SPF・DKIM双方のアライメントが取れていない場合であり、正規の送信経路を経由していないことを示唆します。

総合判断:送信元詐称の観測事実と認証失敗の複合により、本メールがJCBの正規送信インフラを経由していないことが強く示唆されます。

根拠3:正規JCBドメインと無関係な誘導先URL(確認済み)

観測事実:メール解析により、JCBとは無関係のドメイン myaccount[.]gfhrtt[.]com への誘導URLが検出されました(hxxps://myaccount[.]gfhrtt[.]com/jcb-card/co[.]jp)。このURLは解析時点でアクセス停止状態でした。

示唆:URL中のパス部分に /jcb-card/co[.]jp という文字列を含めることで、一見するとJCB公式サイトと誤認させる意図があると考えられます。ドメイン名 gfhrtt[.]com はJCBとは無関係です。

総合判断:本文中に表示されている my[.]jcb[.]co[.]jp への正規リンクと並行して、不審ドメインへの誘導URLが存在することは、HTMLメールのリンクテキストと実際のhref先が異なる典型的なフィッシング手法(リンク偽装)と合致します。

メール認証解析

メールには送信元の正当性を検証するための三つの標準的な認証方式があります。本メールの結果は以下の通りです。

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | softfail | 送信IPが softfail 扱いのポリシー範囲外。送信元IPである 132[.]226[.]219[.]246 がJCBの正規送信サーバーとして許可されていないことを示します。 |

| DKIM | 検証結果が付与されていない | DKIMの署名ヘッダーが確認できない、または検証結果が記録されていない状態です。正規の大手メールサービスでは通常、DKIM署名が付与されます。 |

| DMARC | fail | SPF・DKIMいずれのアライメントも取れていないため、DMARCポリシーに違反しています。これはFromヘッダーのドメインと実際の送信経路が一致しないことを意味します。 |

技術解説:SPF/DKIM/DMARCとは

- SPF(Sender Policy Framework)

- ドメイン所有者が「このドメインからのメールはこれらのIPからのみ送信される」とDNSに登録しておく仕組みです。softfailは「許可リスト外だが拒否はしない」の意味で、不審な送信の指標となります。

- DKIM(DomainKeys Identified Mail)

- 送信サーバーがメールに電子署名を付与し、受信側が公開鍵で検証する仕組みです。署名がない、または検証できない場合は、送信元の正当性を確認できません。

- DMARC(Domain-based Message Authentication, Reporting and Conformance)

- SPFとDKIMの結果を総合的に評価し、Fromヘッダーのドメインと送信元が一致するかをチェックします。failはこの整合性が取れていないことを示します。

URL・誘導先解析

不審URL

| 項目 | 値 |

|---|---|

| URL(難読化) | hxxps://myaccount[.]gfhrtt[.]com/jcb-card/co[.]jp |

| ドメイン | myaccount[.]gfhrtt[.]com |

| 状態 | 解析時点で停止/エラー |

送信元IP

| 項目 | 値 |

|---|---|

| IPアドレス | 132[.]226[.]219[.]246 |

リンク偽装の手口

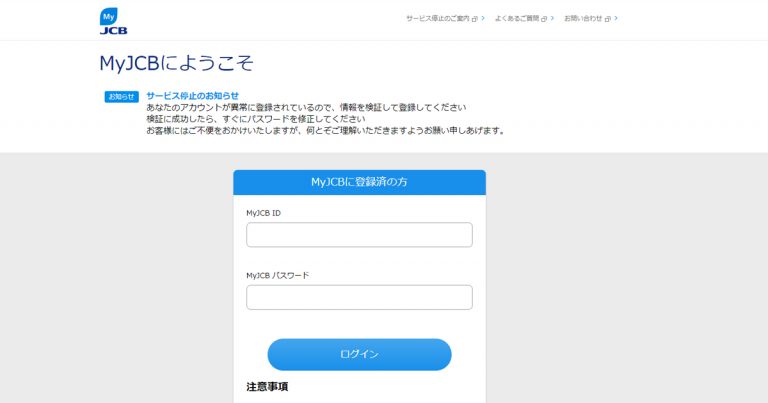

HTMLメールでは、受信者が目にするリンクテキスト(表示文字列)と実際のリンク先(href属性)を別々に設定できます。本メールでは本文テキスト上に hxxps://my[.]jcb[.]co[.]jp/Login という正規サイトのURLが表示されていますが、実際のリンク先として hxxps://myaccount[.]gfhrtt[.]com/jcb-card/co[.]jp が設定されている可能性があります(解析時点での検出によります)。これは「見た目は正規URL、実際は偽サイト」というフィッシング常套手段です。

また、URLのパス部分に /jcb-card/co[.]jp という文字列を含めることで、URLバーを確認した際にもJCB関連と誤認させようとする工夫がなされています。正規のJCBサービスは jcb[.]co[.]jp のドメインで提供されており(一般に公式サイトで確認できます)、gfhrtt[.]com とは全く無関係です。

フィッシングサイトの状態

解析時点でフィッシングサイトはすでに停止・エラー状態でした。ただし、フィッシングサイトは短期間で再設置・ドメイン変更が行われることが一般的であるため、本IOCを参照してブロックルールを適用することを推奨します。

メール本文(全文)

以下は当該フィッシングメールの本文全文です。正規のJCBメールとの比較や、同様のメールを受信した際の確認にご活用ください。

本文の巧妙な点

- 本物のJCB注意書きを流用:「JCBを装ったメール・SMSで偽サイトへ誘導し…」という警告文はJCBが実際に利用しているフィッシング注意喚起文と酷似しています。これをメール内に含めることで、受信者に「本物のJCBからの警告を含む正規メールだ」と信じ込ませる手口です。

- 実在する締切日の悪用:毎月10日の振替日は実在するJCBの制度です。4月分の締切日として実際に存在しうる日付を使うことで、受信者に緊張感を与えています。

- 正規URLの表示:本文テキストとして

hxxps://my[.]jcb[.]co[.]jp/Loginが表示されていますが、HTMLメールではこれが偽装テキストであり、実際のリンク先が異なる場合があります。必ずマウスオーバーで実際のリンク先を確認してください。 - 本物に酷似したフォーマット:JCBの振替通知メールの書式・区切り線・免責事項を正確に模倣しており、見た目上は本物と区別がつきにくく作られています。

IOC(侵害指標)一覧

セキュリティ機器・SOCでのブロッキングルール作成にご活用ください。

メール関連

| 種別 | 値 | 備考 |

|---|---|---|

| 差出人アドレス | jcb-eYm1[@]g[.]softbank[.]co[.]jp | 実際の送信アドレス |

| 表示名ドメイン | md-mta-cb004[.]ocn[.]ad[.]jp | From表示名に使用 |

| Return-Path | jcb-eYm1[@]g[.]softbank[.]co[.]jp | 送信アドレスと同一 |

| 送信元IP | 132[.]226[.]219[.]246 | SPF softfail |

| SHA256 | 482185f721e3e55a15e631fd9d01286771c8fde2d5c7ecb8e8c4f5adcb20c7c4 | EMLファイルハッシュ |

ネットワーク関連

| 種別 | 値 | 状態 |

|---|---|---|

| フィッシングURL | hxxps://myaccount[.]gfhrtt[.]com/jcb-card/co[.]jp | 解析時点で停止 |

| フィッシングドメイン | myaccount[.]gfhrtt[.]com | 要ブロック |

| 親ドメイン | gfhrtt[.]com | 要ブロック |

PhishTank登録状況

本記事公開時点において、hxxps://myaccount[.]gfhrtt[.]com/jcb-card/co[.]jp はPhishTankに未登録です。当社にて登録申請を行います。

対処方法

このメールを受信した方へ

- リンクをクリックしない:本文中の「MyJCBログインはこちら」等のリンクは、HTMLメールである場合、表示テキストと実際のリンク先が異なる可能性があります。メールからは絶対にアクセスしないでください。

- 差出人アドレスを確認する:差出人表示名だけでなく、実際のメールアドレスを確認してください。

g[.]softbank[.]co[.]jpドメインはJCBの正規送信元ではありません。 - 公式サイトへはブックマーク・検索から:JCBへのログインは、ブラウザに保存済みのブックマーク、またはWebブラウザで「JCB MyJCB」と検索して公式サイトから行ってください。

- MyJCBの設定を確認する:万が一リンクをクリックしID・パスワードを入力してしまった場合は、直ちに公式サイトからパスワードを変更し、JCBカスタマーサポートへ連絡してください。カード番号を入力してしまった場合は利用停止・再発行を依頼してください。

- メールを削除する:このメールは安全に削除してください。

このメールを誤って操作してしまった方へ

フィッシングサイトは解析時点で停止していましたが、もしサイトが表示されID・パスワード・カード番号等を入力してしまった場合は、以下を速やかに実施してください。

- MyJCBのパスワードを即座に変更する

- JCBカスタマーサポートに不正利用の申告を行い、カードの利用停止・再発行を依頼する

- 同じパスワードを他のサービスでも使用している場合は、それらすべてのパスワードも変更する

- 消費者ホットライン(188)または警察相談専用電話(#9110)への相談も検討する

セキュリティ担当者・管理者向け

- メールゲートウェイで送信元ドメイン

g[.]softbank[.]co[.]jpからJCB関連件名のメールをフラグまたはブロックするルールの設定を検討してください。 - フィッシングドメイン

gfhrtt[.]comおよびそのサブドメインをDNSブロッキングリストに追加することを推奨します。 - 送信元IP

132[.]226[.]219[.]246をネットワーク層でブロックすることも有効です。 - 社内ユーザーへの注意喚起として、本記事のURL・件名を共有してください。

関連記事

カテゴリ:フィッシング

タグ:JCB,SPF,なりすまし,フィッシング,金融

【最終通知】ANAマイル失効まで残りわずか|4月2日までにお手続きを ─ ANAマイレージクラブを騙るフィッシングメール解析レポート

【最終通知】ANAマイル失効まで残りわずか|4月2日までにお手続きを ─ ANAマイレージクラブを騙るフィッシングメール解析レポート