【緊急】iCloudリセットの申請確認 ― Apple をかたるフィッシングメール解析レポート(2026年4月)

概要

2026年4月9日(木)14時53分、Apple をかたるフィッシングメールが日本国内で観測されました。件名「【緊急】iCloudリセットの申請確認」と題し、架空の「未承認 iCloud リセット申請」を口実に受信者を不正な誘導 URL へ誘い込む手口です。

| 項目 | 内容 |

|---|---|

| 件名 | 【緊急】iCloudリセットの申請確認 |

| 差出人(From) | Apple <noreply[@]mail14[.]djdnet[.]com> |

| Return-Path | <noreply-[受信者アドレス][@]mail14[.]djdnet[.]com> |

| 受信日時 | 2026年4月9日(木)14:53:06 +0900 |

| なりすましブランド | Apple |

| 分類 | フィッシング(確定) |

| SHA256 | 3e7bcb3831236eb7490b8dc41c5b15af9b6ad680a350410bd1a6e9bb1c1c5f3b |

メール本文(全文引用)

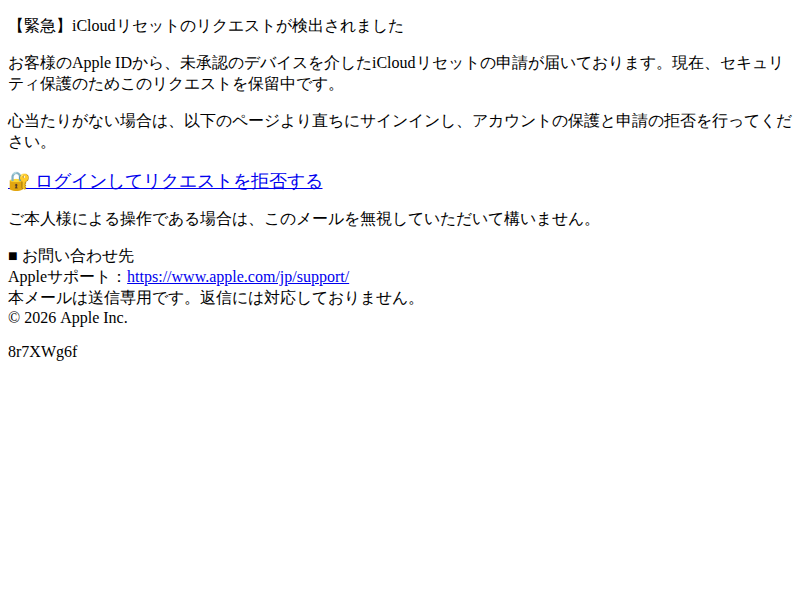

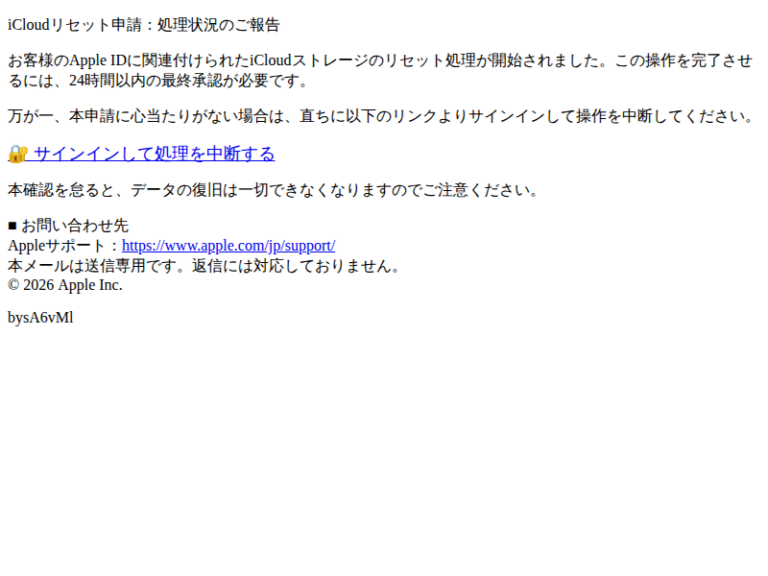

以下は受信したメールの本文全文です。同様のメールを受け取った方が照合できるよう原文のまま掲載します。

【緊急】iCloudリセットのリクエストが検出されました

お客様のApple IDから、未承認のデバイスを介したiCloudリセットの申請が届いております。現在、セキュリティ保護のためこのリクエストを保留中です。

心当たりがない場合は、以下のページより直ちにサインインし、アカウントの保護と申請の拒否を行ってください。

🔐 ログインしてリクエストを拒否する

ご本人様による操作である場合は、このメールを無視していただいて構いません。

■ お問い合わせ先

Appleサポート: hxxps://www[.]apple[.]com/jp/support/

本メールは送信専用です。返信には対応しておりません。

© 2026 Apple Inc. 8r7XWg6f

本文の手口分析

本文は「緊急」「未承認」「直ちに」という3語を核に、受信者が冷静に差出人を確認する前にリンクをクリックさせることを狙っています。「ご本人様による操作である場合は無視して構いません」という一文は、実際の Apple サポートメールと同様の書き方を模倣することで信頼感を高める意図があると評価されます(確認済み)。

本文末尾の「8r7XWg6f」は、大量フィッシングキャンペーンでメール到達確認・受信者識別のために埋め込まれるトラッキング ID と一致する形式です(可能性)。なお本文中の「hxxps://www[.]apple[.]com/jp/support/」は、Apple の公式サポートサイトとして一般に知られているドメインと同一ですが、受信者に正規メールと誤信させるための飾り付けとして評価します。実際の誘導リンクは異なる URL を指しています。

技術解析

送信元ドメイン偽装の仕組み

From ヘッダーの構造

【観測事実】 From ヘッダーの表示名は「Apple」ですが、実際の送信アドレスは noreply[@]mail14[.]djdnet[.]com です。表示名と実アドレスドメインが乖離しています。

【示唆】 Apple の公式メール送信ドメインは apple[.]com およびそのサブドメインであることが Apple のサポートページで確認できます。djdnet[.]com は Apple とは無関係の第三者ドメインです。多くのメールクライアントはデフォルトで表示名のみを表示し、実アドレスを省略するため、受信者が気付きにくい構造になっています。

【総合判断】 表示名「Apple」と非公式ドメイン mail14[.]djdnet[.]com の組み合わせは、ブランド偽装の典型手法であり、フィッシング判定の主要根拠の一つです(確認済み)。

Return-Path と VERP 形式

【観測事実】 Return-Path は noreply-[受信者アドレス][@]mail14[.]djdnet[.]com の形式で、受信者のメールアドレスがパスに埋め込まれています。

【示唆】 この形式は VERP(Variable Envelope Return Path)と呼ばれ、バウンス追跡のために正規の大量配信業者も使用する一般的な仕組みです。VERP 形式であること自体は単独でフィッシングの証拠にはなりません。ただし、Return-Path ドメインが From ヘッダードメインと同じ mail14[.]djdnet[.]com である点は、送信インフラの一貫性を示すとともに、Apple の正規インフラではないことを補強します。

【総合判断】 Return-Path の VERP 形式は補助的指標として扱い、他の複合証拠と組み合わせてフィッシング判定に活用します。

メール認証解析(SPF / DKIM / DMARC)

| 認証方式 | 結果 | 技術的解釈 |

|---|---|---|

| SPF | pass | 送信サーバー(58[.]106[.]85[.]34)が mail14[.]djdnet[.]com の SPF レコードで許可されていることを示す。これは Apple の認証ではなく、攻撃者管理ドメインに対する pass(確認済み)。 |

| DKIM | pass | 攻撃者管理ドメイン(mail14[.]djdnet[.]com または関連ドメイン)の DKIM 署名が有効と検証された。Apple の公開鍵による署名ではない(確認済み)。 |

| DMARC | 不明 | 受信時のヘッダーに DMARC 検証結果が付与されていない状態。 |

📌 重要:SPF/DKIM「pass」の正しい読み方

SPF pass・DKIM pass は「mail14[.]djdnet[.]com というドメインから正規に送信された」ことを示すにすぎません。Apple を名乗ることの正当性を保証するものでは全くありません。

攻撃者は自分が管理するドメインに SPF・DKIM を正しく設定することで、スパムフィルターの「認証済み」チェックを通過させることが技術的に可能です。「認証済み」表示のみで安心することは危険です。

送信元 IP アドレス解析

【観測事実】 本メールの送信元 IP アドレスは 58[.]106[.]85[.]34 です。smtp[.]mailfrom の記録と一致します。

【示唆】 Apple の正規メール送信インフラとして一般に知られている IP 範囲とは異なります。詳細な登録者・ASN 情報は RDAP/WHOIS ルックアップにより確認できます。

【総合判断】 非公式ドメイン・非公式 IP から送信されている事実は、フィッシング判定の複合根拠の一つとして評価します(確認済み)。

誘導 URL・リダイレクト解析

【観測事実】 メール本文の「ログインしてリクエストを拒否する」リンクは以下のリダイレクト経路を持ちます:

| ホップ | URL | 状態 |

|---|---|---|

| 初期(メール本文) | hxxps://suchenjs[.]com/click/iyjzkkoyzk | リダイレクタ |

| 2ホップ目(最終) | hxxps://www[.]b[.]com | 停止/エラー(解析時点) |

【示唆】 suchenjs[.]com は Apple の公式ドメインではありません。多段リダイレクトはメール本文に記載の URL と最終詐欺サイトの直接的な関連を難読化する目的で一般的に使用されます。これにより、メールフィルターによる URL ブロックを回避しやすくなります。

【総合判断】 解析時点でリダイレクト先が停止/エラーとなっているのは、攻撃インフラの一時的停止、または TDS(Traffic Distribution System)によるアクセス制御が機能している可能性があります(可能性)。URL が現時点でエラーであっても、条件次第で再活性化するケースがあるため「無害化済み」と判断することはできません。

TDS(トラフィック分散システム)について

フィッシングキャンペーンでは、特定の IP アドレス(セキュリティ研究機関・VPN など)や特定地域からのアクセスを遮断し、標的ユーザーのみを詐欺サイトへ誘導する TDS が使用されることが一般的に知られています。本件でスクリーンショット取得ができなかったのも、このような制御が機能している可能性を示唆します(可能性)。

フィッシング判定根拠(複合評価)

本メールをフィッシング詐欺と確定判定した根拠は以下の複数要素の組み合わせです。単一の根拠ではなく、下記すべての複合評価に基づきます。

- ブランド偽装(確認済み):From 表示名「Apple」に対し、実際の送信ドメインは

mail14[.]djdnet[.]comであり、Apple の公式ドメインと一致しない。 - 非公式送信インフラ(確認済み):SPF・DKIM の pass は攻撃者管理ドメイン

djdnet[.]comに対するものであり、Apple の送信インフラの正当性を示すものではない。 - 不正な誘導 URL(確認済み):誘導リンク先

suchenjs[.]comは Apple とは無関係のドメインであり、多段リダイレクトで最終詐欺サイトへ誘導する構造を持つ。 - 心理的誘導の手口(確認済み):「緊急」「未承認」「直ちに」という語で受信者の冷静な判断を奪い、即時クリックを誘引する構成。Apple を含む大手 IT 企業になりすましたフィッシングで典型的に使われるパターンと一致する。

- 末尾トラッキングコード(確認済み):本文末尾の「

8r7XWg6f」はメール到達確認および受信者識別のための固有 ID と評価される形式であり、大量フィッシングキャンペーンの手口と一致する。

IOC(侵害の痕跡)一覧

以下の IOC をセキュリティ機器・フィルタリングシステムへ登録することを推奨します。

| 種別 | 値(難読化済み) | 備考 |

|---|---|---|

| 送信元ドメイン | mail14[.]djdnet[.]com | 攻撃者管理ドメイン(確認済み) |

| 送信元 IP | 58[.]106[.]85[.]34 | フィッシングメール送信サーバー |

| 誘導 URL | hxxps://suchenjs[.]com/click/iyjzkkoyzk | 初期リダイレクト URL |

| リダイレクト先 | hxxps://www[.]b[.]com | 2ホップ目(解析時点で停止/エラー) |

| 誘導ドメイン | suchenjs[.]com | TDS/リダイレクタドメイン |

| メール SHA256 | 3e7bcb3831236eb7490b8dc41c5b15af9b6ad680a350410bd1a6e9bb1c1c5f3b | メールファイルのハッシュ値 |

| PhishTank 登録状況 | 未登録 | 本記事公開時点で PhishTank には未登録です。当社にて登録申請を行います。 |

このメールを受け取った場合の対処方法

リンクをクリックしてしまった場合

- Apple ID のパスワードを入力した場合は即刻変更する:ブラウザを閉じ、

appleid[.]apple[.]com(Apple ID 管理サイト)へ直接アクセスしてパスワードを変更してください。メール内のリンクは使用しないでください。 - 2ファクタ認証のデバイスを確認する:Apple ID の設定画面「デバイス」一覧を開き、見覚えのないデバイスを直ちに削除してください。

- クレジットカード・課金情報を確認する:Apple ID に登録している支払い情報が不正利用されていないか、カード会社のアプリ等で確認してください。

受け取ったが開封・クリックしていない場合

- 本文のリンクには触れず、メール全体を削除してください。

- 「iCloud のリセット申請」の有無は、

appleid[.]apple[.]comへ直接ログインして確認してください。Apple から本当に通知が来ている場合は管理画面に表示されます。

このメールを見分けるポイント

- 差出人アドレスのドメインを確認する:表示名「Apple」の右に表示される実アドレスが

@apple[.]com以外であれば偽物です。Apple の公式メール送信ドメインは Apple サポートページで確認できます。 - 「緊急」「直ちに」を見たら一度立ち止まる:正規のサービスは過度な緊急性でログインを急かしません。焦らせる表現はフィッシングの典型的な手口です。

- 公式サイトへは直接アクセスする:メール内のリンクを使わず、ブックマークやブラウザのアドレスバーから

appleid[.]apple[.]comへ直接アクセスして状況を確認してください。

報告先

- Apple への報告(フィッシング):hxxps://www[.]apple[.]com/jp/support/ よりお問い合わせ

- フィッシング対策協議会(日本):hxxps://www[.]antiphishing[.]jp/

- 情報処理推進機構(IPA):hxxps://www[.]ipa[.]go[.]jp/security/

まとめ

本メールは、Apple の表示名・著作権表記・公式サポートリンクを巧みに組み込み、受信者に正規メールと誤信させる精巧なフィッシング詐欺です。SPF・DKIM が「pass」と表示されていても、それは攻撃者管理ドメイン mail14[.]djdnet[.]com に対する認証結果であり、Apple が送信を承認したことを意味しません。

「緊急」「未承認」「直ちに」といった語を見たときは一度立ち止まり、メールアドレスの実ドメインと Apple の公式ドメインを照合することが最も有効な防御策です。誘導先 URL が現時点で停止していても、条件変化により再活性化する可能性があるため、IOC(mail14[.]djdnet[.]com・58[.]106[.]85[.]34・suchenjs[.]com)はセキュリティ機器への登録を推奨します。

関連記事

カテゴリ:フィッシング

タグ:Apple,なりすまし,フィッシング

EGセキュアソリューションズ、クラウドWAF「SiteGuard Cloud Edition」を大幅強化か 価格据え置きでAIチューニング・L7 DDoS対策を全プラン標準搭載

EGセキュアソリューションズ、クラウドWAF「SiteGuard Cloud Edition」を大幅強化か 価格据え置きでAIチューニング・L7 DDoS対策を全プラン標準搭載 日本の決済ゲートウェイ市場、2030年には31.5億ドル超へ拡大か – デジタル取引加速で需要増

日本の決済ゲートウェイ市場、2030年には31.5億ドル超へ拡大か – デジタル取引加速で需要増