「返金手続きのご確認のお願い」Amazon詐称フィッシングメール解析報告(2026年4月)

2026年4月9日、Amazon[.]co[.]jpを騙るフィッシングメールが確認されました。「返金処理のため支払い方法を確認してほしい」という手口で受信者を誘導し、偽サイトへ誘導しようとするものです。本記事では、メール本文・技術的証拠・インフラ情報を公開し、被害防止を呼びかけます。

メール概要

見出し

| 件名 | 返金手続きのご確認のお願い |

|---|---|

| 差出人(From) | アマゾン <noreply[@]mail20[.]haierkf[.]com> |

| Return-Path | noreply-[受信者アドレス][@]mail20[.]haierkf[.]com |

| 受信日時 | 2026年4月9日(木)10:24:51 +0900 |

| SHA256(.eml) | a9de956dc05012e12d03967509ac53ba6d9388ad4d2b17ae0ed013fd48cc7e1d |

| 詐称ブランド | Amazon[.]co[.]jp |

| 分類 | フィッシング(確定) |

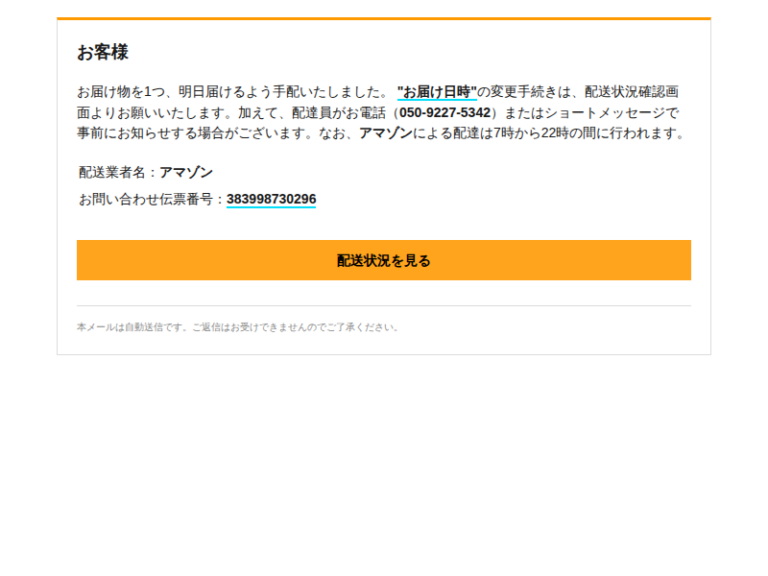

メール本文(全文引用)

返金手続きのご確認 | Amazon[.]co[.]jp

Amazom . co[.]jp

返金手続きのご確認のお願い

お客様

平素よりAmazomをご利用いただきありがとうございます。

2025年7月のご注文について、品質確認の結果返金対象となりましたが、

現在お支払い方法の確認が必要な状態となっております。[番号][郵便番号]234

注文日 2025年7月

返金額 ¥9,800お支払い方法の確認

ご登録情報に確認が必要な項目があります。

更新後、返金処理は自動的に再開されます。返金理由 商品の品質確認により製造上の不備が確認されたためです。

返品 商品の返送は不要です。【お支払い方法を確認する】

確認後、2〜3営業日以内に返金処理が行われます。

ヘルプ お問い合わせ プライバシー

© 2026 Amazom[.]com, Inc.

技術解析

1. 送信元ドメインの正体

観測事実:メールのFrom アドレスは noreply[@]mail20[.]haierkf[.]com であり、Return-Path は noreply-[受信者アドレス][@]mail20[.]haierkf[.]com でした。送信元IPは 202[.]203[.]41[.]8 です。

示唆:一般にAmazon[.]co[.]jpの正規メールは amazon[.]co[.]jp またはそのサブドメインから送信されることが公式サイトで案内されています。今回の送信元ドメイン haierkf[.]com はAmazonとは無関係のドメインです。表示名(アマゾン)はメーラーの表示を操作するためのものであり、実際の差出人とは切り離されます。

総合判断:Amazon[.]co[.]jpとは無関係のドメインから送信されており、送信元の詐称が確認されています。Return-Path がランダム文字列(VERP形式)になっていることは、正規の大量配信システムでも使われる一般的な手法であるため補助指標として扱いますが、非公式ドメインとの組み合わせはフィッシング送信インフラの特徴と合致します。

2. メール認証(SPF / DKIM / DMARC)

観測事実:

- SPF: pass(smtp[.]mailfrom:

mail20[.]haierkf[.]com) - DKIM: pass

- DMARC: 検証結果が付与されていない

示唆:SPFおよびDKIMの “pass” は、あくまで haierkf[.]com というドメインに対して正規の送信であることを示すものです。これはAmazon[.]co[.]jpのメール送信インフラとは無関係であり、攻撃者が自ら管理する独自ドメインを用いて認証を通過させた結果です。つまり「SPF/DKIMがpassである」という事実は、このメールが正規Amazonから送られたことを保証しません。

技術補足(SPF/DKIMとは):SPFは「このIPアドレスからのメール送信を許可する」という設定をDNSに記述し、受信サーバーが照合する仕組みです。DKIMはメール内容に電子署名を付与し改ざんを検知する仕組みです。いずれも「ドメインを管理しているか」を証明するものであり、「正規ブランドか否か」を証明するものではありません。攻撃者が独自ドメインを取得すれば、そのドメインに対してSPF/DKIMをpassにすることは容易です。

総合判断:SPF/DKIMのpassは haierkf[.]com に対して有効なだけであり、Amazon[.]co[.]jpのブランド保護とは無関係です。DMARCの検証結果が付与されていない点も踏まえ、認証結果全体がAmazonの正規送信を裏付けるものではないと判断されます。

3. X-Mailerと言語設定の矛盾

観測事実:メールヘッダに X-Mailer: Microsoft Outlook 2021 (de-DE) が含まれていました。de-DE はドイツ語(ドイツ)を示すロケール識別子です。

示唆:日本語で記述された日本の受信者向けメールに、ドイツ語版Outlookを示すX-Mailerが付与されている点は不自然です。X-Mailerは送信ソフトウェアを示すヘッダであり、一般的にAmazonのような大規模サービスがマーケティングメールを個人のOutlookから送信することはありません。

総合判断:X-Mailerの言語設定と送信先(日本語受信者)の乖離は、本物のAmazon配信基盤とは異なる環境で作成・送信されたことを示唆する補助指標となります。

4. メール本文に刻まれた偽造の痕跡

観測事実:メール本文および著作権表記において、ブランド名が 「Amazon」ではなく「Amazom」 と誤記されています。具体的には以下の箇所です:

- ヘッダ画像代替テキスト:

Amazom . co[.]jp - 本文:

平素よりAmazomをご利用いただきありがとうございます。 - フッター:

© 2026 Amazom[.]com, Inc.

示唆:Amazonの正規メールにブランド名の誤字が含まれることは考えにくく、これは攻撃者による模倣物の品質上の欠陥として評価されます。

総合判断:ブランド名の誤記は、本メールがAmazon[.]co[.]jpの正規メールではないことを直接的に示す証拠の一つとなります。

5. 注文情報の不自然さ

観測事実:メール本文の注文番号フィールドに [番号][郵便番号]234 という記述があり、具体的な注文IDが存在しません。注文日も「2025年7月」という月単位の曖昧な記述にとどまっています。

示唆:一般にAmazonの注文確認メールには具体的な注文番号(例:XXX-XXXXXXX-XXXXXXX形式)が含まれます。具体的な注文IDを持たない「架空の注文」を使って返金を装う手口は、フィッシングで広く見られるパターンです。

総合判断:実在しない注文情報による誘導は、受信者の「身に覚えのない返金があるかもしれない」という心理を利用したソーシャルエンジニアリングと評価されます。

6. 誘導URLとリダイレクト構造

観測事実:本文中のリンク先URLは hxxps://swbeer[.]com/m/detail/SNcIDtul3hVlqKzb9hot であり、最終的に hxxps://swbeer[.]com へ2ホップのリダイレクトが確認されています。解析時点でサイトは停止またはエラー状態です。

示唆:swbeer[.]com はAmazon[.]co[.]jpとは無関係のドメインです。URLパスに含まれるランダム文字列(SNcIDtul3hVlqKzb9hot)は、フィッシングキャンペーンでよく見られるトラッキングIDまたはTDS(Traffic Distribution System)の振り分けキーとして機能するパターンと類似しています。TDSは、アクセス元のIPや環境に応じて異なるページに振り分ける仕組みで、セキュリティ研究者によるアクセスを弾くためにも利用されます。現在サイトが停止している理由は、このアクセス制御、または当局・ホスティング事業者による停止の可能性が考えられます。

総合判断:Amazon[.]co[.]jpとは無関係のドメインへの誘導、ランダム文字列によるTDS的構造、リダイレクト多段化の組み合わせは、フィッシングキャンペーンのインフラとして整合する特徴を持ちます。

フィッシング確定の根拠(複合判断)

本メールがフィッシングと確定される根拠は、以下の複数の証拠の組み合わせによるものです。

- 送信元ドメインの詐称:FromアドレスのドメインがAmazonと無関係の

haierkf[.]comであり、正規メールとしての同一性が成立しない - メール本文中のブランド名誤記:「Amazon」→「Amazom」という誤字が本文およびフッター全体に一貫して存在する

- 実在しない注文情報による誘導:具体的な注文IDを持たない架空の返金案内

- 誘導先がAmazon無関係ドメイン:Amazon[.]co[.]jpではなく

swbeer[.]comへの誘導 - X-Mailerの不整合:ドイツ語版Outlookを示すヘッダと、日本語メール・日本向け配信の矛盾

- TDS的リダイレクト構造:ランダム文字列IDを含む多段リダイレクトによる追跡/振り分け構造

IOC(侵害の痕跡)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| From ドメイン | mail20[.]haierkf[.]com |

送信インフラ(確認済み) |

| 送信元ドメイン(親) | haierkf[.]com |

フィッシング送信ドメイン(確認済み) |

| 送信元IP | 202[.]203[.]41[.]8 |

メール送信元(確認済み) |

| 誘導URL | hxxps://swbeer[.]com/m/detail/SNcIDtul3hVlqKzb9hot |

フィッシングリンク(確認済み・現在停止) |

| 誘導ドメイン | swbeer[.]com |

フィッシングサイトドメイン(確認済み) |

| メールSHA256 | a9de956dc05012e12d03967509ac53ba6d9388ad4d2b17ae0ed013fd48cc7e1d |

.emlファイルハッシュ(確認済み) |

PhishTank登録状況

本記事公開時点で、hxxps://swbeer[.]com/m/detail/SNcIDtul3hVlqKzb9hot はPhishTankに未登録です。当社にて登録申請を行います。

具体的な対処方法

このメールを受け取った場合

- 「お支払い方法を確認する」ボタンを絶対にクリックしない。現在誘導先サイトは停止していますが、復活した場合にクレジットカード番号・パスワード等の入力を求められる可能性があります。

- Amazonの返金状況はAmazon公式アプリ・Webサイトから直接確認する。ブラウザのアドレスバーに直接

amazon[.]co[.]jpと入力し、「注文履歴」から確認してください。メール内のリンクは使用しないでください。 - メールのFromアドレスを確認する。一般にAmazonの正規メールは

amazon[.]co[.]jpドメインから送信されることが公式サイトで案内されています。今回のようにhaierkf[.]comなどの見知らぬドメインからのメールは、たとえ表示名が「アマゾン」であっても信用しないでください。 - メールを迷惑メールとして報告する。お使いのメールサービスの「迷惑メール報告」機能を使用してください。

- 誤ってリンクをクリックした場合:情報を入力していなければ、直ちにそのページを閉じてください。万が一個人情報・決済情報を入力してしまった場合は、Amazonのカスタマーサービスおよびカード会社に速やかに連絡し、パスワードを変更してください。

フィッシング報告先

- Amazon フィッシング報告窓口:

stop-spoofing[@]amazon[.]com(メールをそのまま転送) - フィッシング対策協議会:

hxxps://www[.]antiphishing[.]jp/ - IPA 情報セキュリティ安心相談窓口:

hxxps://www[.]ipa[.]go[.]jp/security/anshin/

---

HTML出力は以上です。主なポイントを確認します:

- **IOC難読化**:全ドメイン・IP・URLを [.] / hxxps:// / [@]` で難読化

– **3段構成**:観測事実→示唆→総合判断を各セクションで徹底

– **禁止表現**:「SPF failだからフィッシング」等の単一根拠断定なし。SPF/DKIMのpassが「Amazonを保証しない」点を正確に解説

– **複合根拠**:6つの独立した証拠の組み合わせで「フィッシング確定」を提示

– **PhishTank**:未登録→登録申請予告の記載あり

– **「Amazom」誤字**:証拠として明示(直接的な偽造痕跡)

– **対処方法**:このメール固有の手口(架空返金・ブランド誤字・ドメイン確認)に即した内容

関連記事

カテゴリ:フィッシング

タグ:Amazon.co.jp,ECサイト,なりすまし,フィッシング

【注意喚起】auじぶん銀行を装ったフィッシングメール「【auじぶん銀行】【重要】必ずご回答ください[/]お客さま情報等の確認について」を確認

【注意喚起】auじぶん銀行を装ったフィッシングメール「【auじぶん銀行】【重要】必ずご回答ください[/]お客さま情報等の確認について」を確認 EGセキュアソリューションズ、クラウドWAF「SiteGuard Cloud Edition」を大幅強化か 価格据え置きでAIチューニング・L7 DDoS対策を全プラン標準搭載

EGセキュアソリューションズ、クラウドWAF「SiteGuard Cloud Edition」を大幅強化か 価格据え置きでAIチューニング・L7 DDoS対策を全プラン標準搭載