【重要】ETCカードお支払い方法の更新のお願い──ETC利用照会サービスをかたるフィッシングメール解析レポート

2026年4月4日ごろから、「ETCカードのお支払い方法を更新しないとサービスを即停止する」と脅迫するフィッシングメールの配信が確認されています。本記事では、受信したメールの技術的な特徴を解析し、フィッシングと断定した根拠を公開することで、同様の手口による被害を防ぐことを目的としています。

目次

見出し

- メール概要

- メール本文(全文引用)

- 技術的解析──送信元の正当性検証

- 誘導先ドメインの解析

- フィッシング確定の総合判断

- 正規ETCサービスとの比較

- 対処方法

- IOC一覧

1. メール概要

| 件名 | 【重要】ETCカードお支払い方法の更新のお願い |

|---|---|

| 差出人(表示名) | ETC <info[@]azzurro-shop[.]com> |

| Return-Path | <bpsskdnhob[@]mail21[.]trungdecal[.]com> |

| 受信日時 | 2026-04-04 19:23:01 UTC |

| X-Mailer | PowerMail Professional 8[.]3 |

| SHA256 | 550d4710b4d185006c288a06d70bf6cbfaec639851a2[…]b1cd628e6 |

| 推定なりすましブランド | ETC(料金所ノンストップシステム) |

| フィッシング判定 | 確定 |

2. メール本文(全文引用)

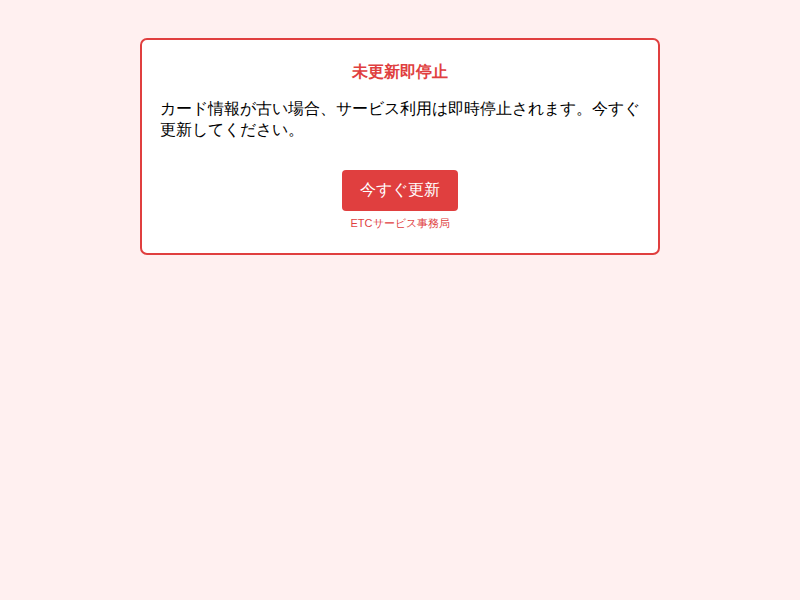

カード未更新時は即停止

未更新即停止

カード情報が古い場合、サービス利用は即時停止されます。今すぐ更新してください。

今すぐ更新

ETCサービス事務局

本文はきわめて短く、「今すぐ更新しなければ即停止」という脅迫的な文言でユーザーの焦りを誘う設計になっています。正規の事業者がカード情報の更新をメールで求めることは通常ありません。

3. 技術的解析──送信元の正当性検証

3-1. From / Return-Path の不整合(確認済み)

観測事実: 差出人フィールドに表示されているドメインは azzurro-shop[.]com ですが、Return-Path(バウンスメールの返送先)には mail21[.]trungdecal[.]com という全く異なるドメインが使われています。

示唆: From ドメインと Return-Path ドメインが一致しない場合、メール送信の実際のインフラが表示名とは別の主体によって管理されていることを示唆します。正規のETC関連サービスが azzurro-shop[.]com や trungdecal[.]com というドメインを使用しているという根拠は存在しません。

補足: Return-Path のローカルパート(bpsskdnhob)はランダムな文字列に見えます。これは正規のバウンス追跡(VERP形式)で用いられることもあるため、単独では悪意の証拠とはなりませんが、他の証拠と組み合わせた場合の補助指標として扱います。

3-2. SPF(Sender Policy Framework)

観測事実: SPF 検証結果は pass です。SPF の検証対象ドメインは mail21[.]trungdecal[.]com であり、送信IPアドレス 35[.]194[.]115[.]84 がそのドメインの許可送信者として登録されています。

示唆: SPF pass は「trungdecal[.]com のメール送信インフラが正しく機能している」ことを意味するに過ぎません。ETCサービスの正規ドメインに対するSPF検証ではないため、送信元の正当性を保証するものではありません。攻撃者が自前のドメインとサーバーを用意すれば SPF pass は容易に取得できます。

3-3. DKIM(DomainKeys Identified Mail)

観測事実: DKIM 検証結果は permerror(恒久的検証エラー)です。

示唆: permerror はDKIM署名の形式不備、公開鍵レコードの欠落・不正設定など複数の原因で発生します。本解析ではその原因を特定する情報が得られていないため、原因は特定しません。ただし、正常なDKIM署名による検証が成立していないことは事実です。

3-4. DMARC(Domain-based Message Authentication, Reporting and Conformance)

観測事実: DMARC 検証結果は fail です。

示唆: DMARCはSPFとDKIMのいずれか(または両方)がFromドメインとアライメント(整合)していることを要求します。本メールでは、SPF pass のドメインが trungdecal[.]com であり、Fromドメイン azzurro-shop[.]com とは一致しません。DKIMも正常に検証されていません。その結果、DMARCアライメントが成立せず fail となっています。

総合判断: From/Return-Path不整合・DKIM permerror・DMARC fail の複合証拠から、このメールはETC正規サービスから送信されたものではないと判断します。

3-5. 送信元IP

観測事実: メールヘッダーから抽出された送信元IPアドレスの候補値は 250[.]220[.]6[.]194 です。

補足: 250[.]x[.]x[.]x はIANAのグローバルユニキャスト割り当て範囲外であり、ヘッダ抽出値の妥当性について再検証が必要です(Received連鎖の原文で確定値を確認することを推奨します)。ETCシステムの正規送信インフラとの関連は確認されていません。

4. 誘導先ドメインの解析

4-1. ドメイン登録情報(確認済み)

| ドメイン | etc-maiseia[.]com |

|---|---|

| レジストラ | Aceville Pte. Ltd. |

| 登録日 | 2026-04-04 |

| ドメイン年齢 | 3日(解析実行時点: 2026-04-07 基準)/当日登録(メール受信時点: 2026-04-04 基準) |

| ネームサーバー | a[.]dnspod[.]com / b[.]dnspod[.]com / c[.]dnspod[.]com |

解説──ドメイン年齢の読み方: 正規の企業・公的機関のドメインは通常、数年以上の運用実績があります。本ドメインはメール配信と同日(2026-04-04)に登録されており、受信時点では当日登録のドメインが正規ETCの窓口を名乗っていたことになります。フィッシングキャンペーンでは検知・テイクダウンを逃れるために直前に取得した使い捨てドメインが多用されます。

ドメイン命名の分析: etc-maiseia[.]com の「etc」は正規ブランド名を連想させる一方、「maiseia」は意味のない文字列であり、正規ドメイン(一般に etc-meisai[.]jp 等として知られる公式サービス)を模倣しつつ無関係のドメインです。

4-2. URL・リダイレクト解析

観測事実: メール内リンクは hxxps://etc-maiseia[.]com/faq-japan であり、アクセスすると hxxps://etc-maiseia[.]com/faq-japan/ へ2ホップのリダイレクトが確認されています。また、アクセス元環境によって安全なドメインへの回避リダイレクト(クローキング)が検知されています。

示唆──クローキングとは: クローキングとは、セキュリティ研究者・ボット・特定地域からのアクセスを検知した場合に無害なページへ誘導し、標的(一般ユーザー)にのみフィッシングページを表示する手法です。自動解析ツールによる検知を回避するために用いられます。本解析でも「安全ドメインへの回避リダイレクト」が検知されており、クローキングが実装されている可能性が高いと判断します。

4-3. 誘導先サーバー情報

| サーバー | nginx/1[.]28[.]2 |

|---|---|

| ソースサイズ | 1,501 bytes |

ソースサイズがわずか1,501バイトであることは、最小限のHTML(フォームやリダイレクト処理のみ)で構成されているフィッシングページの特徴と合致します。クローキングにより自動解析環境ではページ内容を取得できませんでした。

5. フィッシング確定の総合判断

本メールをフィッシングと確定した根拠は、以下の複数証拠の組み合わせです。

- DMARC fail(確認済み): SPFとDKIMのいずれもFromドメインとアライメントせず、正規ドメインからの送信であることが証明されていない。

- クローキング疑い(確認済み): アクセス元に応じて誘導先を切り替える手法が検知され、標的絞り込み型のフィッシングインフラと合致する。

- ETCブランドのなりすまし(確認済み): 差出人表示名に「ETC」を使用しているが、使用ドメインはETC正規サービスと無関係。

- 当日登録のドメイン(確認済み): メール配信と同日に取得された使い捨てドメインの典型パターン。

- From/Return-Path不整合(確認済み): 表示ドメインと実送信インフラが全く異なる主体に帰属する。

6. 正規ETCサービスとの比較

| 項目 | 本メール(フィッシング) | 正規ETCサービス(参考) |

|---|---|---|

| 差出人ドメイン | azzurro-shop[.]com | 公式サイトで確認できる正規ドメイン |

| DMARC | fail | 正規メールはpassが期待される |

| 誘導先ドメイン | etc-maiseia[.]com(当日登録) | 長期運用の公式ドメイン(公式サイトで確認できる) |

| 文面 | 「即停止」等の脅迫的表現、連絡先なし | 正式な事業者名・問い合わせ先を明記 |

| TLS証明書 | 未確認(クローキングにより取得不可) | 正規事業者のEV/OV証明書を使用 |

7. 対処方法

このメールを受け取った場合

- リンクをクリックしない: メール内の「今すぐ更新」ボタンや任意のURLにはアクセスしないでください。

etc-maiseia[.]comはフィッシングドメインと確定しています。 - ETCカード情報を入力しない: クレジットカード番号・有効期限・セキュリティコード・暗証番号をいかなるサイトにも入力しないでください。

- 正規サービスから直接確認する: ETCカードの利用状況やお支払い方法の変更が必要かどうかは、カード発行会社の公式サイト(ブラウザのブックマークや公式アプリから直接アクセス)で確認してください。メール内のリンクは使用しないこと。

- メールを削除する: 受信トレイから削除し、迷惑メールとして報告してください。

誘導先サイトにアクセスしてしまった場合

- 情報を入力した場合は、該当するETCカード・クレジットカードの発行会社へ直ちに連絡し、カードの利用停止・再発行を依頼してください。

- パスワードを入力した場合は、同じパスワードを使用している全サービスで直ちにパスワードを変更してください。

- 国民生活センターまたは警察のサイバー犯罪相談窓口へ被害を申告することを推奨します。

技術担当者向け: フィッシングメールの見分け方

- メールヘッダーで

Authentication-Resultsを確認し、dmarc=failが含まれている場合は送信元の正当性が保証されていません。 - From ドメインと Return-Path ドメインが一致しない場合は、実際の送信インフラが隠蔽されている可能性があります。

- 誘導先URLのドメイン登録日をWHOIS/RDAPで確認し、数日以内のドメインには特に注意してください。

- クローキングが実装されたフィッシングサイトは、自動スキャナーではフィッシングコンテンツが検出されないことがあります。ドメイン年齢・WHOIS情報・メール認証結果を組み合わせた多角的な判定が必要です。

8. IOC一覧

メール

| 種別 | 値 | 備考 |

|---|---|---|

| 件名 | 【重要】ETCカードお支払い方法の更新のお願い | |

| From | info[@]azzurro-shop[.]com | なりすましドメイン |

| Return-Path | bpsskdnhob[@]mail21[.]trungdecal[.]com | 実送信インフラ |

| SHA256 | 550d4710b4d185006c288a06d70bf6cbfaec639851a2[…]b1cd628e6 | メールファイルハッシュ |

ネットワーク

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元IP(要再検証) | 250[.]220[.]6[.]194 | ヘッダ抽出値。250[.]x[.]x[.]xはグローバル割り当て範囲外のため、Received連鎖の原文で確定値を再確認すること |

| SPF許可IP | 35[.]194[.]115[.]84 | trungdecal[.]com のSPF許可送信者 |

| フィッシングURL | hxxps://etc-maiseia[.]com/faq-japan | メール内リンク |

| リダイレクト先URL | hxxps://etc-maiseia[.]com/faq-japan/ | 最終到達URL(クローキング確認) |

| フィッシングドメイン | etc-maiseia[.]com | 登録日: 2026-04-04(メール配信当日)、Aceville Pte. Ltd. |

| ネームサーバー | a[.]dnspod[.]com / b[.]dnspod[.]com / c[.]dnspod[.]com | DNSPod(Tencent傘下) |

| レジストラ | Aceville Pte. Ltd. |

PhishTank登録状況

本記事公開時点で、hxxps://etc-maiseia[.]com/faq-japan はPhishTankには未登録です。当社にて登録申請を行います。

本記事は2026年4月7日時点の解析結果に基づいています。フィッシングサイトは予告なく変更・閉鎖されることがあります。IOCは悪用防止のため難読化して掲載しています。

関連記事

カテゴリ:フィッシング

タグ:ETC(料金所ノンストップシステム),なりすまし,フィッシング

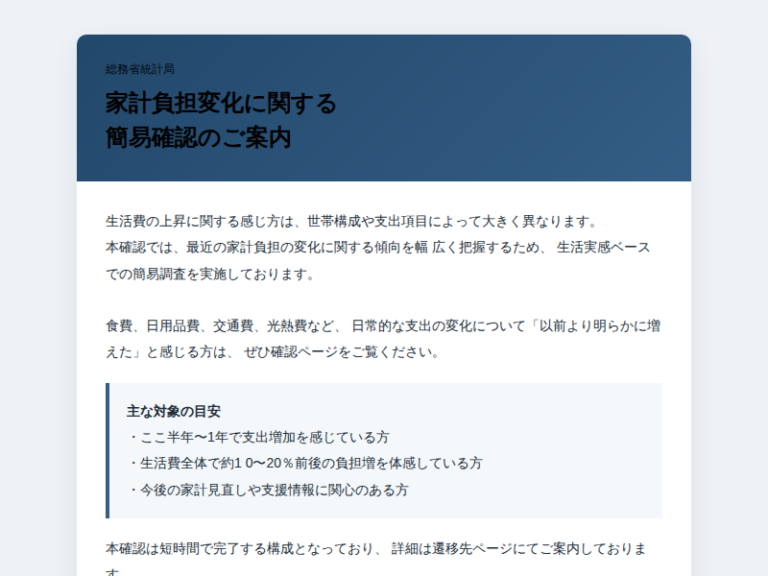

【受付中】生活費増加世帯の簡易確認──総務省統計局をかたるフィッシングメールを確認

【受付中】生活費増加世帯の簡易確認──総務省統計局をかたるフィッシングメールを確認