【注意喚起】楽天をかたるフィッシングメール確認 ─「登録情報の変更処理が失敗しました」と誘導・2026年4月

2026年4月6日、楽天グループ(Rakuten)になりすましたフィッシングメールの受信が確認されました。件名は「【Rakuten】登録情報の変更処理が失敗しました(自動配信)」で、アカウント情報の確認を名目にフィッシングサイトへの誘導が試みられています。本記事では解析結果をもとに、手口・インフラ・対処法を詳説します。

目次

見出し

1. メール概要

| 項目 | 内容 |

|---|---|

| 件名 | 【Rakuten】登録情報の変更処理が失敗しました(自動配信) |

| 表示上の差出人 | Rakuten <munakatamomoka2025[@]wolverinejellycedarsnack[.]mzlzccq[.]cn> |

| Return-Path | munakatamomoka2025[@]wolverinejellycedarsnack[.]mzlzccq[.]cn |

| 受信日時 | 2026年4月6日(月)10:45:41 +0900 |

| X-Mailer | Microsoft Outlook Express 6[.]00[.]2900[.]5512 |

| 文字コード | iso-2022-jp(件名・本文とも) |

| SHA-256 | 1a6fe368ade5779a486c8c55bc4819f1e058b14e460e61d67b08e7a7c0856b74 |

| 判定 | フィッシング(確定) |

表示名は「Rakuten」ですが、送信元アドレスは楽天グループが一般に使用しているとして知られる rakuten[.]co[.]jp や rakuten[.]com とは全く異なるドメインです。これは ブランド詐称(なりすまし) の典型的な手口です。

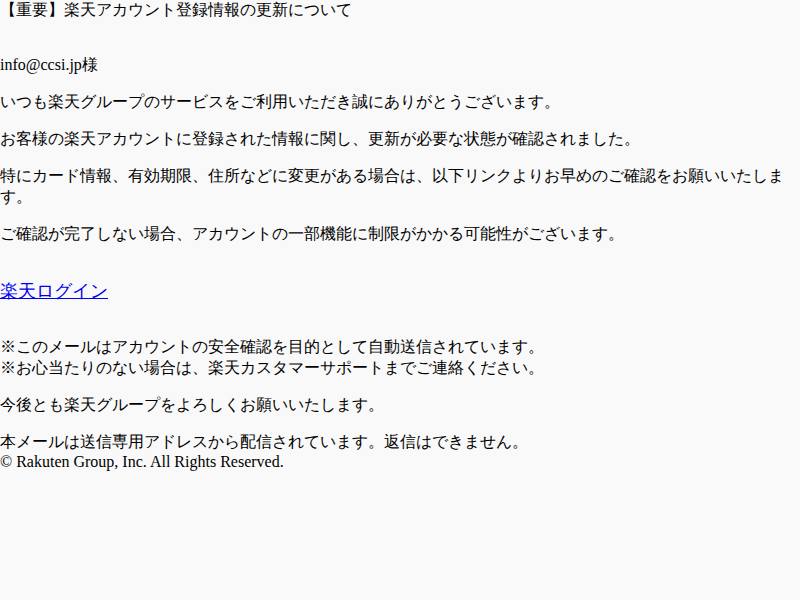

2. メール本文(全文引用)

製品のお知らせ

【重要】楽天アカウント登録情報の更新について

[受信者アドレス]様

いつも楽天グループのサービスをご利用いただき誠にありがとうございます。

お客様の楽天アカウントに登録された情報に関し、更新が必要な状態が確認されました。

特にカード情報、有効期限、住所などに変更がある場合は、以下リンクよりお早めのご確認をお願いいたします。ご確認が完了しない場合、アカウントの一部機能に制限がかかる可能性がございます。

楽天ログイン

※このメールはアカウントの安全確認を目的として自動送信されています。

※お心当たりのない場合は、楽天カスタマーサポートまでご連絡ください。今後とも楽天グループをよろしくお願いいたします。

本メールは送信専用アドレスから配信されています。返信はできません。

© Rakuten Group, Inc. All Rights Reserved.

本文の不審点

- 件名との矛盾: 件名は「登録情報の変更処理が失敗しました」なのに、本文冒頭は「製品のお知らせ」と書かれており、メール全体に統一感がありません。これは使い回しのテンプレートを組み合わせた痕跡と考えられます。

- 緊急性の演出: 「カード情報、有効期限、住所」という具体的な個人情報を挙げ、「アカウントの一部機能に制限がかかる可能性がございます」と警告することで、受信者に焦りを与え、冷静な判断を妨げる手口が確認されました。

- リンクの不透明さ: 「楽天ログイン」のリンク先は、楽天公式とは無関係のドメイン(

nxzy360[.]cn)に設定されていました。表示テキストだけを見ても誘導先を判別できません。 - 定型免責文の悪用: 「送信専用アドレスから配信」という正規メールでもよく使われる文言を模倣し、真正性を演出しています。

3. メール認証の解析

メールの正当性を検証する3つの主要な技術(SPF / DKIM / DMARC)の結果は以下のとおりです。

| 認証項目 | 結果 | 意味 |

|---|---|---|

| SPF | none | SPFレコードが確認できない状態 |

| DKIM | permerror | 恒久的な検証エラー |

| DMARC | 不明(検証結果が付与されていない) | ポリシー照合不可 |

技術解説:SPF / DKIM / DMARC とは

- SPF(Sender Policy Framework)

- 「このドメインからメールを送ってよいサーバー」をDNSに登録し、第三者がなりすまして送信していないかを検証する仕組みです。今回の送信元ドメイン

wolverinejellycedarsnack[.]mzlzccq[.]cnに対してSPFレコードが確認できない状態(none)でした。これは、送信インフラが正規のメール配信設定を行っていないことを示唆します。 - DKIM(DomainKeys Identified Mail)

- 送信サーバーがメールに電子署名を付与し、受信者側で改ざんの有無を検証する仕組みです。今回は

permerror(恒久的検証エラー)が返されました。このステータスは、署名鍵の設定不備・鍵の削除・構文エラーなど複数の原因が考えられ、検証そのものが成立しなかったことを示します。 - DMARC(Domain-based Message Authentication, Reporting & Conformance)

- SPFとDKIMの結果を統合し、「どちらも通過しなかったメールをどう扱うか」を送信ドメインが指定できる仕組みです。今回は検証結果が付与されておらず、ポリシー照合ができませんでした。

認証結果の解釈

SPF・DKIM・DMARCのいずれも正常な検証結果が得られませんでした。これら3つの認証結果の不成立は、このメールが楽天の正規送信インフラを経由していないことを強く示唆します。ただし、認証失敗のみを根拠にフィッシングと断定することは適切ではなく、後述する送信元インフラの不審性・ブランド詐称・誘導URLの分析を総合して判断しています。

4. 送信元インフラの解析

4-1. 送信元メールアドレスのドメイン

観測事実: 差出人・Return-Pathのドメインは wolverinejellycedarsnack[.]mzlzccq[.]cn です。親ドメインは mzlzccq[.]cn であり、サブドメインに wolverinejellycedarsnack(ヤマアラシ・ゼリー・杉・スナック)という無意味な英単語の組み合わせが使われています。

示唆: このような無意味な単語の組み合わせによるランダム風サブドメインは、フィルタリングの回避や使い捨て目的で生成されることが多く、正規の企業が業務用に使うドメイン命名規則とは一致しません。

補足: Return-Pathのランダム文字列については、VERPなど正規の配信でも使われる形式であるため、単独での断定根拠とはしていません。

4-2. 送信元IPアドレス

| 項目 | 値 |

|---|---|

| 送信元IP | 117[.]30[.]222[.]100 |

このIPアドレスは楽天グループが一般に公開しているメール送信IPの範囲とは異なると考えられます。正確な帰属情報はRDAPやIPWhoisで確認できますが、117[.]30[.]0[.]0/16 は中国の通信事業者ブロックとして知られているIPレンジに属します(断定ではなく、RDAP照会で確認できる事実として記載します)。

4-3. メーラーの偽装

観測事実: X-Mailerヘッダに Microsoft Outlook Express 6[.]00[.]2900[.]5512 が記録されています。これはWindows XP時代の2000年代前半に使用されていたメールクライアントのバージョン文字列です。

示唆: 現代の正規メール配信システム(ESP等)がこのヘッダを出力することは極めて稀です。このX-Mailer文字列は、セキュリティ製品によるヘッダ解析を混乱させるか、古いスクリプトを流用して送信していることを示唆します。

5. 誘導URLの解析

5-1. リンク先URL

| 項目 | 値 |

|---|---|

| メール本文中のURL | hxxps://nxzy360[.]cn/p/bzzubvbiqc |

| リダイレクト先 | 2ホップ → hxxps://www[.]b[.]com |

| 最終状態 | 停止 / エラー(解析時点) |

5-2. TDS(Traffic Direction System)について

誘導先URLはアクセス時に2段階のリダイレクトを経ており、最終的には別ドメインへ転送される構造が確認されました。このような多段リダイレクトは、TDS(Traffic Direction System:トラフィック振り分けシステム) の使用を強く示唆します。

TDSとは、アクセス元のIPアドレス・ブラウザ種別・OS・言語設定・リファラなどを解析し、セキュリティ研究者やボットと判定した場合は無害なサイトへ、一般ユーザーと判定した場合はフィッシングページへ誘導するシステムです。解析時点でフィッシングページのスクリーンショットが取得できなかったのは、このTDSによるアクセス制御が作動したためと考えられます。

5-3. 誘導先ドメイン nxzy360[.]cn

観測事実: 誘導先ドメインは nxzy360[.]cn(中国の国別コードTLD「.cn」)です。楽天グループの公式ドメインとして一般に知られているのは rakuten[.]co[.]jp や rakuten[.]com であり、nxzy360[.]cn は全く異なります。

示唆: 正規の楽天ログインページが nxzy360[.]cn ドメインで提供されることはありません。このURLは楽天を装った偽サイトへの誘導に使われているインフラです。

6. 総合判断

本メールをフィッシングと確定した根拠は以下の複合的な証拠によります:

- ブランド詐称の確認: 表示名は「Rakuten」ですが、送信元アドレスのドメイン(

wolverinejellycedarsnack[.]mzlzccq[.]cn)は楽天グループの公式ドメインと無関係です。 - メール認証の不成立: SPF none / DKIM permerror / DMARC未付与という状態は、正規の楽天メール送信インフラを経由していないことを示唆します。

- 誘導先URLの不正性: 「楽天ログイン」リンクの誘導先が楽天公式とは無関係の

nxzy360[.]cnドメインであることが確認されました。 - 多段リダイレクト構造: TDS的な2段階リダイレクトが検出され、検知回避のための意図的な構造が示唆されます。

- 時代遅れのX-Mailerヘッダ: Windows XP時代のOutlook Expressを示すX-Mailerは、現代の正規配信システムとの不一致を示します。

- 本文の内容的矛盾: 件名と本文冒頭の不一致、緊急性を煽る文面、誘導先の不透明さなど、社会工学的手法の使用が認められます。

これらの証拠を総合的に評価した結果、本メールはフィッシング詐欺(確定) と判断します。

7. 被害を防ぐために

このメールを受け取ったら

- リンクをクリックしない: 「楽天ログイン」のリンクは絶対にクリックしないでください。メール本文内のリンクは、表示テキストが正規に見えても、実際のリンク先が全く異なるサイトに設定されている場合があります。

- 公式サイトに直接アクセス: アカウントに不安を感じた場合は、ブラウザのアドレスバーに楽天公式のURLを直接入力するか、ブックマークから公式サイトにアクセスし、ログイン後にアカウント設定をご確認ください。

- メールアドレスを確認する: 差出人の表示名が「Rakuten」でも、メールアドレス全体を確認してください。正規の楽天からのメールは、一般的に

@rakuten[.]co[.]jpや@mail[.]rakuten[.]com等の公式ドメインから送信されます(最新情報は楽天公式サイトでご確認ください)。 - 個人情報・カード情報を入力しない: 誘導先のサイトでカード情報・パスワード・住所等を入力した場合は、直ちにカード会社・楽天サポートへ連絡し、パスワードの変更およびカードの利用停止を検討してください。

技術者・管理者向け

- メールフィルタの強化: 送信元が

mzlzccq[.]cnドメインのメールをブロックするルールの追加を検討してください。 - DMARC設定の確認: 自組織ドメインに対してDMARCポリシー(

p=rejectまたはp=quarantine)が設定されているか確認し、なりすまし被害を防いでください。 - IOCのブロック: 下記IOC一覧のドメイン・IPをファイアウォール・Proxyのブロックリストに登録することを推奨します。

- ユーザー教育: 「楽天からメールが来た」「アカウントに問題がある」という状況での焦りを利用した手口であることを社内に周知し、メール内リンクではなくブラウザから直接公式サイトにアクセスする習慣を促してください。

8. IOC一覧(Indicators of Compromise)

| 種別 | 値 | 備考 |

|---|---|---|

| メールアドレス | munakatamomoka2025[@]wolverinejellycedarsnack[.]mzlzccq[.]cn |

差出人・Return-Path |

| ドメイン | wolverinejellycedarsnack[.]mzlzccq[.]cn |

送信元サブドメイン |

| ドメイン | mzlzccq[.]cn |

送信元親ドメイン |

| IPアドレス | 117[.]30[.]222[.]100 |

送信元IP |

| URL | hxxps://nxzy360[.]cn/p/bzzubvbiqc |

メール本文内誘導URL |

| ドメイン | nxzy360[.]cn |

誘導先ドメイン |

| SHA-256 | 1a6fe368ade5779a486c8c55bc4819f1e058b14e460e61d67b08e7a7c0856b74 |

メールファイルのハッシュ値 |

PhishTank登録状況

| URL | 状態 |

|---|---|

hxxps://nxzy360[.]cn/p/bzzubvbiqc |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

本記事は受信メールの技術的解析に基づく注意喚起を目的としています。記載のIOCは難読化しており、不用意なアクセスを防ぐための措置を講じています。調査・対応に関するお問い合わせは当社サポートまでご連絡ください。

関連記事

カテゴリ:フィッシング

タグ:ECサイト,なりすまし,フィッシング,楽天

【注意喚起】アメリカン・エキスプレスをかたるフィッシングメール「【アメリカン・エキスプレス】ご本人確認手続きのお願い(再通知)」を確認

【注意喚起】アメリカン・エキスプレスをかたるフィッシングメール「【アメリカン・エキスプレス】ご本人確認手続きのお願い(再通知)」を確認 LRM、セキュリティ教育クラウド「セキュリオ」をJapan IT Week【春】2026に出展へ

LRM、セキュリティ教育クラウド「セキュリオ」をJapan IT Week【春】2026に出展へ