AIがわずか数日で開発か、クラウドネイティブなLinuxマルウェア「VoidLink」の脅威をチェック・ポイントが報告

チェック・ポイント・リサーチは、AIによって数日で開発されたとみられるクラウドネイティブなLinuxマルウェアフレームワーク「VoidLink」を特定したと発表しました。このマルウェアは、攻撃者の焦点がWindowsからクラウドインフラへと移行していること、そしてAIが高度なマルウェア開発を加速させている転換点を示すものです。

クラウドインフラを標的とする新マルウェア「VoidLink」

サイバーセキュリティソリューションを提供するチェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門であるチェック・ポイント・リサーチ(CPR)は、Linuxベースのクラウド環境を標的とする高度なマルウェアフレームワーク「VoidLink」を新たに特定したと、2026年1月27日に発表しました。

VoidLinkは、個々のエンドポイントではなく、クラウドインフラへの長期的かつステルスなアクセス維持を目的として設計されています。この発見は、サイバー攻撃の焦点が従来のWindowsシステムから、クラウドサービスや企業の重要業務を支えるLinux環境へと移行していることを示唆しています。

さらに注目すべきは、この複雑なマルウェアフレームワークが、一人の脅威アクターによってAIを駆使し、わずか数日間で計画・構築・反復されたとみられる点です。従来のAI生成マルウェアが低品質または派生的なものであったのに対し、VoidLinkは高度な洗練と迅速な進化を示しており、AIによるマルウェア開発の転換点として重要視されています。

クラウド環境に特化した設計と適応性

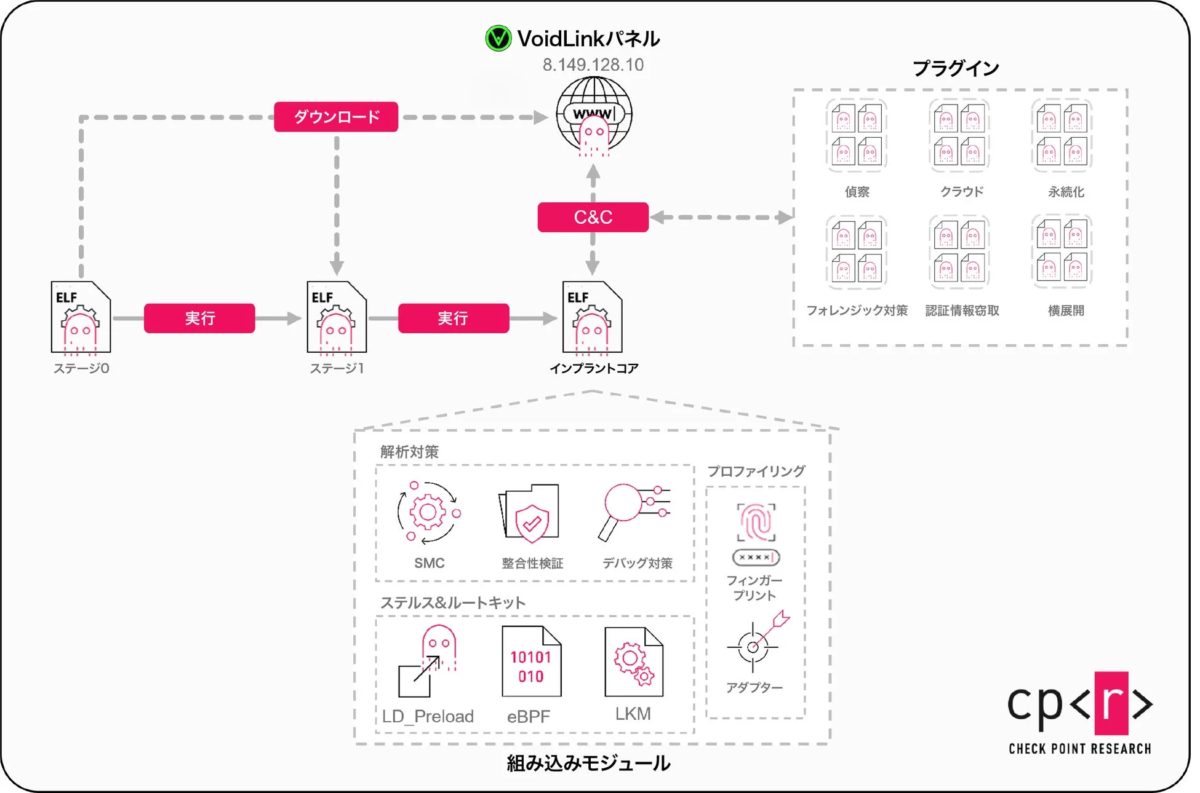

VoidLinkは、最初からクラウド環境での動作を前提として構築されています。展開後には、稼働しているクラウドプロバイダーや仮想・コンテナ環境を識別し、自身の挙動を調整する機能を持つとされています。これにより、正規のインフラに静かに溶け込み、悪意ある活動の検知を困難にするといいます。

また、VoidLinkは高度にモジュール化されたアーキテクチャを特徴としています。単一のツールではなく、カスタマイズ可能な攻撃プラットフォームとして機能し、必要に応じてプラグインをロード、交換、削除が可能です。CPRの調査では、現在30以上のプラグインが特定されており、ステルス偵察、認証情報収集、横方向への移動、コンテナ悪用、フォレンジック痕跡の消去など、幅広い機能が備わっていると報告されています。

さらに、このフレームワークは隠密性を重視しており、実行環境のセキュリティ態勢を評価し、防御が堅牢な環境ではステルス性を優先して活動速度を落とし、監視が限定的な環境ではより自由に動作するといいます。主要コンポーネントをメモリ内で隠蔽するランタイムコード保護や、改ざんや分析が検出された場合にマルウェアを完全に除去する自動自己破壊メカニズムなど、攻撃者自身を保護するための運用セキュリティ(OPSEC)機能も組み込まれています。

AIが加速させる脅威開発の速度

VoidLinkは、中国関連の脅威アクターによって開発・維持されている可能性が示唆されていますが、正確な所属は不明確です。複数のプログラミング言語や最新の開発手法、Linux OSの内部構造に関する深い知識を組み合わせた、高度な技術的専門性を示しています。

詳細な分析の結果、通常であれば大規模な組織や商業的なサイバー作戦に関連するとみられるVoidLinkが、一人の脅威アクターによって作成された可能性が高いと判明しました。この脅威アクターは、コード記述だけでなく、プロジェクト全体の計画、構造化、実行に至るまでAIを利用したとみられています。従来、複数のチームで数カ月間を要する開発サイクルが、AIの支援により数日へと圧縮されたと報告されています。

この事実は、AIが複雑なサイバー兵器の開発における障壁を劇的に低減させ、大規模なチームやリソース、長期間の開発サイクルを必要とせずに、熟練した個人が高度な脅威を生み出し得るという、重要な転換点を浮き彫りにしています。

防御側が取るべき対策

VoidLinkの出現は、AIが悪用されサイバー犯罪が加速するリスクが現実のものとなったことを示しています。セキュリティチームは、クラウドでホストされているLinuxシステムを高価値ターゲットとして扱い、以下の対策を実施する必要があると、同社は指摘しています。

-

クラウドワークロードの可視性向上

-

アプリケーション環境の監視

-

従来のエンドポイントを超えた脅威検知の拡張

-

より強固で防止優先のセキュリティ戦略

-

リアルタイムの脅威インテリジェンス

-

より高速な検知および対応能力

-

機械の速度に合わせて適応できるセキュリティツール

チェック・ポイントは、同社の「Threat Emulation」と「Harmony Endpoint」が、VoidLinkフレームワークのような高度な攻撃手段を含む、様々なOS、ファイルタイプに対応する包括的な保護を提供すると説明しています。

ソース元

-

Check Point Software Technologies Ltd.: https://www.checkpoint.com/

-

Check Point Researchブログ: VoidLink: The Cloud-Native Malware Framework: https://research.checkpoint.com/2026/voidlink-the-cloud-native-malware-framework/

-

Check Point Researchブログ: VoidLink Signals the Start of a New Era in AI-Generated Malware: https://blog.checkpoint.com/research/voidlink-signals-the-start-of-a-new-era-in-ai-generated-malware/

-

チェック・ポイントのThreat Emulation: https://www.checkpoint.com/jp/ai/threatcloud/

-

チェック・ポイントのHarmony Endpoint: https://www.checkpoint.com/jp/harmony/endpoint/

-

Check Point Researchについて: https://research.checkpoint.com/

-

チェック・ポイント・ソフトウェア・テクノロジーズ株式会社: https://www.checkpoint.com/jp/

関連記事

カテゴリ:企業動向

タグ:

モバイルセキュリティ市場、2032年には約92億1,000万米ドル規模へ拡大予測

モバイルセキュリティ市場、2032年には約92億1,000万米ドル規模へ拡大予測 学生向けサイバーセキュリティカンファレンス「P3NFEST 2026 Spring」、登壇者とハンズオン講師を発表

学生向けサイバーセキュリティカンファレンス「P3NFEST 2026 Spring」、登壇者とハンズオン講師を発表