Google Chrome デスクトップ版とAndroid版で緊急アップデート WebViewタグの脆弱性を修正

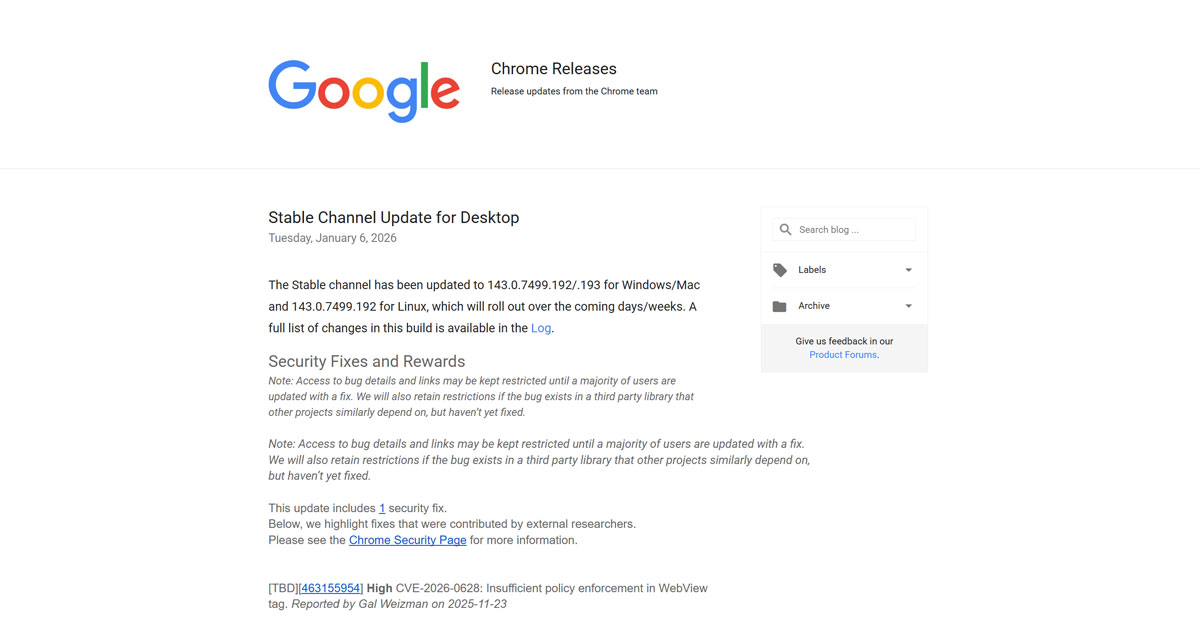

Googleは6日、デスクトップ版およびAndroid版Google Chromeの安定版をアップデートしたと発表した。デスクトップ版はバージョン143.0.7499.192/.193(Windows/Mac)および143.0.7499.192(Linux)に、Android版は143.0.7499.192にそれぞれ更新される。今回のアップデートには1件のセキュリティ修正が含まれている。WebViewタグにおけるポリシー強制の不備に関する脆弱性(CVE-2026-0628)で、深刻度は「High(高)」と評価されている。この脆弱性は外部のセキュリティ研究者Gal Weizman氏によって2025年11月23日に報告されたという。デスクトップ版は今後数日から数週間かけて、Android版は今後数日かけてそれぞれ順次展開される。

Stable Channel Update for Desktop|Chrome Releasesより引用

WebViewタグのポリシー強制に不備

見出し

今回修正された脆弱性CVE-2026-0628は、WebViewタグにおけるポリシー強制の不備(Insufficient policy enforcement in WebView tag)だ。WebViewは、アプリケーション内でウェブコンテンツを表示するためのコンポーネントで、Chromeアプリやエクステンションで使用される。

ポリシー強制の不備とは、本来適用されるべきセキュリティポリシーが適切に実施されていない状態を指す。攻撃者がこの脆弱性を悪用すると、セキュリティ制限を回避して不正な操作を実行できる可能性がある。

深刻度は「High」評価

この脆弱性の深刻度は「High(高)」と評価されている。Googleのセキュリティ評価では、Critical(重大)、High(高)、Medium(中)、Low(低)の4段階があり、Highは上から2番目の深刻度だ。

深刻度がHighと評価される脆弱性は、ユーザーのセキュリティに重大な影響を与える可能性があり、早急な対応が推奨される。ただし、実際の悪用の容易さや影響範囲は、個別の脆弱性の性質によって異なる。

外部研究者による報告

この脆弱性は、外部のセキュリティ研究者Gal Weizman氏によって2025年11月23日に報告された。Googleは脆弱性発見者に対して報奨金プログラムを実施しており、有効な脆弱性報告に対して報酬を提供している。

外部研究者による脆弱性報告は、ソフトウェアのセキュリティ向上に重要な役割を果たしている。Googleは報告者への謝辞を公式に表明し、セキュリティコミュニティとの協力関係を維持している。

詳細は制限付きで公開

Googleは、脆弱性の詳細やバグ報告へのリンクについて、大多数のユーザーがアップデートを適用するまで制限付きとすることを明らかにした。これは、詳細情報の公開が攻撃者による悪用を助長するリスクを避けるための措置だ。

また、サードパーティライブラリに存在する脆弱性で、他のプロジェクトがまだ修正していない場合も、詳細の公開を制限するとしている。これにより、Chrome以外のソフトウェアを使用するユーザーも保護される。

段階的な情報公開

このアプローチは、責任ある脆弱性情報の開示(Responsible Disclosure)と呼ばれる業界標準の手法だ。まずソフトウェアベンダーに脆弱性を報告し、修正版がリリースされてから一定期間後に詳細を公開する。

これにより、攻撃者が脆弱性を悪用する前に、できるだけ多くのユーザーが保護されることを目指す。Googleは通常、大多数のユーザーがアップデートを適用したと判断した時点で、脆弱性の詳細を公開している。

複数のセキュリティツールで検出

Googleは、多くのセキュリティバグがAddressSanitizer、MemorySanitizer、UndefinedBehaviorSanitizer、Control Flow Integrity、libFuzzer、AFLなどのツールを使用して検出されていると説明している。

これらは、メモリ安全性の問題や未定義動作を自動的に検出するためのツールだ。Googleはこうしたツールを開発プロセスに組み込み、リリース前に脆弱性を発見・修正する体制を整えている。

アップデートの展開

今回のアップデートは、今後数日から数週間かけて順次展開される。Chromeは通常、バックグラウンドで自動的にアップデートをダウンロードし、次回ブラウザを再起動した際に適用される。

ユーザーは、Chromeのメニューから「ヘルプ」→「Google Chromeについて」を選択することで、手動でアップデートを確認・適用できる。現在のバージョンが表示され、利用可能なアップデートがあれば自動的にダウンロードが開始される。

Android版も同時アップデート

Googleは同日、Android版Chromeのバージョン143(143.0.7499.192)もリリースした。Android版は今後数日間でGoogle Playを通じて利用可能になるという。

Android版には安定性とパフォーマンスの改善が含まれている。また、特記事項がない限り、デスクトップ版と同じセキュリティ修正が含まれるとしている。つまり、今回のWebViewタグの脆弱性修正もAndroid版に適用される。

Android版の自動アップデート

Android版Chromeは、Google Playの自動アップデート機能により、通常は自動的に最新版に更新される。ただし、自動アップデートを無効にしている場合や、Wi-Fi接続時のみ更新する設定にしている場合は、手動でGoogle Playを開いてアップデートを確認する必要がある。

モバイル端末でもウェブブラウザの脆弱性は重大なリスクとなる。特にAndroid端末は個人情報や決済情報など重要なデータを扱うことが多く、セキュリティアップデートの適用が重要だ。

セキュリティアップデートの重要性

ウェブブラウザは、インターネット上のさまざまなコンテンツにアクセスするため、攻撃の入り口となりやすい。脆弱性を放置すると、悪意のあるウェブサイトにアクセスしただけでマルウェアに感染したり、個人情報が窃取されたりするリスクがある。

特にWebViewのような、外部コンテンツを表示する機能は、適切なセキュリティ制御が不可欠だ。ポリシー強制の不備があると、本来隔離されているべき処理が意図しない権限で実行される可能性がある。

Chromeの定期的なアップデート

Googleは約4週間ごとにChromeの新バージョンをリリースしており、セキュリティ修正や機能改善を提供している。今回のような緊急性の高い脆弱性が発見された場合は、定期リリースの間にも臨時アップデートが提供されることがある。

Chrome 143は、2025年12月にリリースされた最新の安定版シリーズだ。今回のアップデートは、このシリーズの維持管理版として提供されている。

他のブラウザへの影響

ChromeはオープンソースプロジェクトChromiumをベースにしている。Chromiumを採用する他のブラウザ(Microsoft Edge、Opera、Braveなど)も、同様の脆弱性の影響を受ける可能性がある。

これらのブラウザベンダーは通常、Chromiumの修正を取り込んだ独自のアップデートをリリースする。ユーザーは使用しているブラウザのアップデート情報も確認する必要がある。

ユーザーの対応

デスクトップ版Chromeユーザーは、できるだけ早くブラウザをアップデートすることが推奨される。Chromeを再起動することで、ダウンロード済みのアップデートが適用される。

Android版Chromeユーザーは、Google Playからアップデートを確認・適用する必要がある。自動アップデートが有効になっている場合は、Wi-Fi接続時に自動的に更新される。手動でアップデートする場合は、Google Playアプリを開き、Chromeを検索して「更新」ボタンをタップする。

また、デスクトップ版で自動アップデートが無効になっている環境では、手動でアップデートを確認する必要がある。企業環境では、IT部門が一元的にアップデート管理を行っているケースもあるため、社内のセキュリティポリシーに従うことが重要だ。

関連記事

カテゴリ:セキュリティニュース,脆弱性

タグ:Chrome,CVE-2026-0628,Google

「【緊急】セキュリティ強化:信頼端末の登録をお願いします」はフィッシング詐欺か検証する

「【緊急】セキュリティ強化:信頼端末の登録をお願いします」はフィッシング詐欺か検証する ChillStackのAIガバナンス基盤「Stena AI」が日経優秀製品・サービス賞を受賞、安全なAI活用に貢献か

ChillStackのAIガバナンス基盤「Stena AI」が日経優秀製品・サービス賞を受賞、安全なAI活用に貢献か